Рубрика «UEFI»

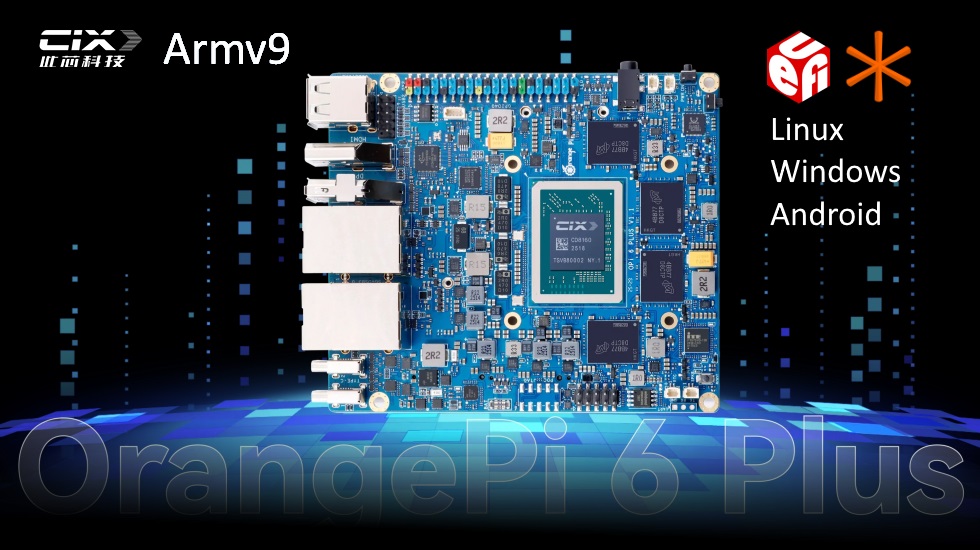

Разбираемся с новой мощной платой Orange Pi 6 Plus на базе Armv9 Cix P1 CD8160

2025-12-22 в 8:05, admin, рубрики: Armv9, CD8160, Cix P1, linux, npu, Orange Pi 6 Plus, timeweb_статьи, Ubuntu, UEFI, windowsСобираем Linux, который весит меньше, чем мем с котиком, ну или почти…

2025-12-03 в 9:01, admin, рубрики: BusyBox, initramfs, linux, linux from scratch, qemu, ruvds_статьи, UEFI, дистрибутив, минимальный Linux, сборка ядра

Мне всегда было интересно, насколько минимальным может быть Linux.

Три года назад я уже публиковал статью, но понимание темы меняется. Сейчас хочу освежить знания и поделиться ими.

OYBoot: как мы написали свой UEFI-загрузчик под Xeon IceLake

2025-08-25 в 9:37, admin, рубрики: OpenYard, UEFI, загрузка ос, загрузчик, системное программированиеСоздать собственный UEFI-загрузчик для серверной платформы на Intel Xeon IceLake без исходников, полной документации и официальной поддержки ― звучит как приключение. Мы в OpenYard решились на этот шаг, чтобы получить полный контроль над прошивкой, безопасность на уровне железа и независимость от вендоров. В статье наш путь: от первых проб с edk2 и FSP до релиза OYBoot, с реверсом драйверов, интеграцией BMC и борьбой за стабильный старт платформы.

Конец Windows 10 — лучший подарок для десктопного Linux

2025-06-23 в 9:02, admin, рубрики: asus, CH341a, Compatibility Support Module, Copilot+ PC, CSM, CSMWrap, Intel Atom X5 8550, microsoft, Microsoft Copilot, npu, rufus, ruvds_статьи, SeaBIOS, Secure Boot, Toughpad FZ-A2, UEFI, Windows 10, windows 11, x86 UEFI BIOS, десктопный Linux, программатор, установка linux

14 октября 2025 года Microsoft перестанет выпускать новые фичи и обновления безопасности для Windows 10. Окончание поддержки самой популярной операционной системы в мире затронет 240 млн компьютеров.

Что Microsoft советует людям после окончания поддержки? Вот что: купить новый компьютер и поставить на него Windows 11 с «копилотом» и меню «Пуск» на React Native, которое при нажатии грузит CPU на 80 %.

То есть старый ПК они предлагают выбросить. Иронично, что 14 октября также отмечается «Международный день электронных отходов».

Спасибо, но нет.

Читать полностью »

Hydroph0bia (CVE-2025-4275) — тривиальный обход SecureBoot в UEFI-совместимых прошивках на базе платформы Insyde H2O

2025-06-10 в 12:00, admin, рубрики: Insyde, UEFI, уязвимостьВведение

Здравствуй, читатель. В этой статье я расскажу про найденную мной не так давно серьезную уязвимость в UEFI-совместимых прошивках на базе платформы Insyde H2O, которая присутствует в них примерно с 2012 года и (на большинстве существующих ныне систем) продолжает присутствовать.

Уязвимость эта позволяет надежно (и незаметно для средств мониторинга стандартных переменных UEFI SecureBoot вроде db, KEK и PKЧитать полностью »

Еще пара слов об устройстве NVRAM в UEFI-совместимых прошивках (про Dell DVAR)

2025-05-07 в 5:11, admin, рубрики: dvar, Kaitai Struct, NVRAM, reverse engineering, UEFI, UEFITool

Здравствуй, читатель. С моих прошлых статей про Читать полностью »

Как прошить чип BIOS в ноутбуке при помощи программатора

2025-04-04 в 7:01, admin, рубрики: diy или сделай сам, diy-проекты, UEFI, гаджеты, программатор, прошивкаПрошивка чипа BIOS с использованием внешнего девайса — надежный способ восстановить работоспособность ноутбука, если микропрограмма повреждена. Загрузка извне позволяет обойтись без запуска ОС, с прямым доступом к SPI-флеш-памяти. Сегодня покажу пошаговый процесс прошивки и расскажу, какие тут могут быть нюансы.

Сразу отмечу, что это пост для начинающих любителей электроники. Профессионалы и так отлично знают, как нужно «шить». Но если захотите поделиться опытом — приходите в комментарии, буду рад!

Внутренняя кухня UEFI: что это такое и как мы готовим его в YADRO

2025-03-11 в 13:49, admin, рубрики: ACPI, BMC, debuging, gpt, GUID, HII, SecureBoot, UEFI, прошивкаПривет. На связи Сергей Пушкарёв, я руковожу отделом разработки BIOS в YADRO. Расскажу об устройстве UEFI и его применении в компании. Мы разрабатываем и выпускаем разные аппаратные платформы: серверы, системы хранения данных, клиентское и телеком-оборудование.

Один из «кирпичиков», который обеспечивает инициализацию и функционирование оборудования, — это BIOS. В статье кратко разберем историю этой системы и ее современную реализацию — Читать полностью »

Пишем свой загрузчик операционной системы Linux

2025-03-06 в 9:01, admin, рубрики: gcc, linux, ruvds_статьи, UEFI, загрузка ос, загрузчик, системное программирование

Меня давно интересовал вопрос, насколько сложно написать собственный загрузчик операционной системы. Я не говорю о простой программе, выводящей «Hello, World!», а о полноценном загрузчике, который передаёт управление от встроенного программного обеспечения компьютера ядру операционной системы. Современные загрузчики представляют собой сложные программы, способные загружать множество операционных систем различными способами, учитывая массу нюансов, связанных с программным и аппаратным обеспечением. Читая их исходный код, легко утонуть в деталях и потерять понимание сути и реализации.

Я решил начать изучение с максимально простого подхода, постепенно усложняя задачи, экспериментируя и получая новые знания. Если мне удалось вас заинтересовать, добро пожаловать под кат. Читать полностью »

Вступление

На каком языке пишут программы для BIOSЧитать полностью »