Бизнес всегда будет идти хорошо, если он стремится по настоящему улучшить жизнь своих клиентов. И мобильные технологии могут в этом помочь.

Читать полностью »

Рубрика «sap» - 13

Забудьте о B2B и B2C. Мобильные технологии превращают всё в B2P — бизнес для людей

2013-02-28 в 8:50, admin, рубрики: BYOD, sap, Блог компании Soloten, мобильный банкинг, метки: BYOD, sap, мобильный банкингЧему мы научились за 30 часов кодинга на SAP InnoJam

2013-02-25 в 14:28, admin, рубрики: sap, soloten, Блог компании Soloten, конкурс, Программирование, метки: sap, soloten, конкурс, Программирование Если Вы гик, то скорее всего Вы слышали о SAP InnoJam. SAP InnoJam для гиков, всё равно что соревнование «Железный человек» для спортсменов. И прошедшая в прошлом Ноябре в Мадриде встреча не стала исключением. Мероприятие собрало разработчиков из SAP, их партнёров и IT экспертов, чтобы выяснить, кто сможет лучше всех разработать программное решение всего за 30 часов.

Всего участвовало 62 человека из 14 стран, разбитых на 8 команд. Конкретная тема разработки хранилась в секрете до начала соревнования, участники знали только то, что общим направлением были выбраны городские технологии. Командам предлагалось найти лучшие решения по повышению качества городской жизни. В ходе соревнования командам давалось по 30 часов на разработку готовых программах решений, а конкретная тема звучала так «Чем лучше город, тем лучше в нём жить» («Better Cities – Better Lives»).

Читать полностью »

Новый пароль по умолчанию в SAP

2013-02-22 в 9:52, admin, рубрики: ERP-системы, sap, информационная безопасность, метки: sap Пароли по умолчанию в SAP давно не новость. Пятерка общеизвестных стандартных паролей опубликована уже во многих книгах и статьях по безопасности. Казалось бы, что по данной теме можно найти нового?

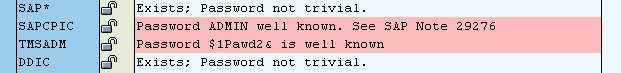

Проводя аудит безопасности SAP у одного из клиентов, мы наткнулись на неизвестный пароль пользователя TMSADM. Этот пароль продемонстрировала нам сама система: при анализе стандартных учетных записей в известном отчете RSUSR003 были получены следующие результаты.

Стандартный пароль для TMSADM — PASSWORD — действительно широко известен, но про пароль $1Pawd2& я слышу впервые. Давайте разбираться…

Первое, что приходит на ум, — поискать в Интернете. Google дает только две ссылки, на сайте компании SAP — 6 ссылок. Ни одна из этих ссылок не вносит ясности в наш вопрос: в основном загадочный пароль встречается в опубликованных фрагментах ABAP-кода.

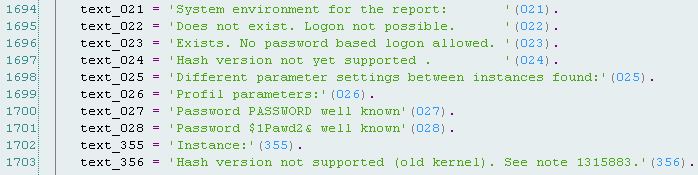

Ну что ж, видимо и нам ответы следует искать в коде. Открыв исходный код отчета RSUSR003, без труда находим текст того сообщения, которое мы видели ранее на экране (номер сообщения — 028).

Инфраструктура для приложений SAP

2013-02-05 в 14:37, admin, рубрики: FlexFrame, Fujitsu, sap, Блог компании Fujitsu, метки: FlexFrame, Fujitsu, sapВнедрение систем SAP позволяет предприятию достичь большей прозрачности и управляемости бизнес-процессов, быстрее обрабатывать информацию и более оперативно принимать управленческие решения. Но сам процесс внедрения SAP зачастую оказывается совсем непрост – сказываются и ограничения ИТ-бюджетов, и не всегда достаточный уровень подготовки ИТ-персонала. В таких условиях удачным выходом становятся интегрированные инфраструктурные решения, оптимизированные для работы с приложениями SAP. Один из примеров такого решения – Fujitsu FlexFrame for SAP.

FlexFrame for SAP представляет собой законченное инфраструктурное решение, все компоненты которого – приложения SAP, операционная система, сетевая инфраструктура, серверы, виртуальные машины, СХД – тесно интегрированы и находятся под единым управлением. В качестве одного из инструментов для создания гибкой, надежной и простой в эксплуатации ИТ-инфраструктуры используется виртуализация. Основной для FlexFrame for SAP является технология виртуализации приложений SAP Adaptive Computing. Возможна также виртуализация аппаратного обеспечения: наряду с физическими серверами в составе FlexFrame for SAP можно использовать виртуальные машины VMware. Читать полностью »

Воспоминания о прошедшей в Мадриде конференции SAPPHIRE NOW / TECHED. Предсказанное там будущее уже начало сбываться

2013-02-05 в 7:01, admin, рубрики: mobile development, sap, SAP HANA, soloten, teched, Блог компании Soloten, метки: sap, SAP HANA, soloten, teched Каков следующий этап развития платформы SAP HANA? Какие новые плюсы для бизнеса несут в себе программные решения реального времени (in-memory calculations). На сколько близка реальность работы с большими данными (big data)? Как развиваются те 150 стартапов, возникновение которых было обусловлено исключительно существованием SAP HANA?

Все эти вопросы открыли мероприятие SAPPHIRE NOW Global Communications Executive Q&A, и были озвучены до выступлении CTO компании SAP AG.

Читать полностью »

Подробный мануал «Как создать инфо-тип PA в SAP HR» или «Как приручить SAP?» (часть 1)

2013-02-01 в 13:07, admin, рубрики: abap, sap, Песочница, метки: abap, sap .jpg) SAP – довольно распространенная система на крупных предприятиях не только запада, но и стран постсоветского пространства. Существует много сплетен и обсуждений, как позитивных, так и негативных по поводу SAP. И негативные отзывы связаны в основном, не столько со сложностью системы, сколько с интуитивно не понятным интерфейсом и отсутствием доступной литературы (книг, инструкций) на понятном русском языке.

SAP – довольно распространенная система на крупных предприятиях не только запада, но и стран постсоветского пространства. Существует много сплетен и обсуждений, как позитивных, так и негативных по поводу SAP. И негативные отзывы связаны в основном, не столько со сложностью системы, сколько с интуитивно не понятным интерфейсом и отсутствием доступной литературы (книг, инструкций) на понятном русском языке.

Этой статьей я хочу дать начало доступным инструкциям по некоторым аспектам SAP, с которыми часто возникают проблемы у начинающих SAP’ёров. Данная статья будет посвящена созданию инфо-типов администрирования персонала (PA) для модуля SAP HR. Если данная инструкция Вам понравится и будет полезна, дорогой читатель, то, надеюсь, она будет не последней.

Читать полностью »

Добро пожаловать в мир RedplanetSoft

2012-12-21 в 13:26, admin, рубрики: android, Facebook, flash, iOS, sap, web, новое, разработка под iOS, разработка приложений, студия, метки: android, Facebook, flash, iOS, sap, web, новое, разработка приложений, студияВсем привет!

Мы студия разработки мобильных приложений Redplanetsoft.

Мы безумно рады нашему появлению на Хабре.

Будем рассказывать Вам он нашей студии и делиться с Вами нашими продуктами.

Введение в ABAP

2012-12-07 в 11:34, admin, рубрики: abap, ERP-системы, hello world, sap, Песочница, Программирование, разработка, метки: abap, hello world, sap, разработкаПривет!

Так как статей об ABAP'е на хабре совсем мало, а статьи вида «Hello, World!» совсем нету, решил немного написать об этом. Если вам интересно узнать про этот язык или же подумываете заниматься разработкой на ABAP'е, то добро пожаловать под кат. Читать полностью »

Что такое FlexPod?

2012-10-10 в 6:47, admin, рубрики: Cisco, Cisco Nexus, Cloupia, flexpod, hyper-v, microsoft, MultiStore, NetApp, nexus 5000, rhel, sap, Secure Multi-Tenancy, UCS, vdi, VMware, vSphere, xendesktop, архитектура, ит-инфраструктура, облачные технологии, СХД, цод, метки: Cisco, Cisco Nexus, Cloupia, flexpod, hyper-v, microsoft, MultiStore, NetApp, nexus 5000, rhel, sap, Secure Multi-Tenancy, UCS, vdi, vmware, vSphere, xendesktop, архитектура, облачные технологии, СХД, цод Многие из вас, возможно, слышали этот термин из новостей. Что же это значит и почему это должно быть интересно? Я постараюсь ответить на оба эти вопроса.

Читать полностью »

Кодекс Чести

2012-08-31 в 14:33, admin, рубрики: sap, взаимоотношения программистов, кодекс чести, управление проектами Я хочу написать об одной из основных вещей, которые делают мою жизнь разработчика полезной и интересной.

Я заметил, что большинство людей, с которыми я имел честь работать, были связаны обещанием, неким неписанным «кодексом чести». Он не совсем похож на самурайский Бусидо, поэтому позвольте мне вкратце описать его:

Кодекс и долг

- Моя работа — отражение моего мастерства. Лично я отождествляю это с качеством.

- Если я возложил на себя обязательства касательно проекта и сроков сдачи, то я сделаю всё возможное, чтобы сдержать своё слово.

- Это дело чести — выполнять свои обещания. Я готов идти на личные жертвы, чтобы сдержать свое слово.

- Обязательства и жертвы сугубо добровольны и руководствуются лишь внутренней мотивацией. Дополнительное внешнее давление рассматривается как нарушение Кодекса: я уже выполняю свою работу настолько хорошо, насколько могу.

Общение

- Я открыто признаюсь, если я чего-то не понимаю.

- Субординация не важна в обсуждении технических деталей. Имеет значение убедительность аргумента, а не должность говорящего.