XSS (Сross-site scripting) уязвимости увы далеко не редкость и встречаются куда чаще остальных, но интересные случаи связанные с ними можно пересчитать на пальцах двух рук. Я хочу рассказать об одном случае с фрагментированной XSS в теге meta у ресурса ustream.tv и искренне убежден, что это как раз тот самый интересный и далеко не частый случай. Всех кому интересно, прошу под кат;) Читать полностью »

XSS (Сross-site scripting) уязвимости увы далеко не редкость и встречаются куда чаще остальных, но интересные случаи связанные с ними можно пересчитать на пальцах двух рук. Я хочу рассказать об одном случае с фрагментированной XSS в теге meta у ресурса ustream.tv и искренне убежден, что это как раз тот самый интересный и далеко не частый случай. Всех кому интересно, прошу под кат;) Читать полностью »

Рубрика «xss» - 9

Хранимая, фрагментированная XSS на ustream.tv

2012-05-27 в 15:18, admin, рубрики: ustream.tv, xss, безопасность, Веб-разработка, информационная безопасностьЯндекс.Афиша. XSS

2012-05-19 в 16:41, admin, рубрики: php, xss, Афиша, информационная безопасность, яндекс, метки: xss, Афиша, яндекс Весь прошлый день провел в поисках XSS уязвимостей некоторых крупных сайтов. В итоге обнаружил XSS на нескольких официальных сайтах банков и на сайте Биглиона.

Администрация этих сайтов была уведомлена об уязвимостях, после их исправления — выложу пост с подробным описанием ошибок на сайтах банков.

В конце дня решил проверить есть ли такая дыра и в Яндексе.

Читать полностью »

Типичная ошибка при установке COOKIE в PHP

2012-05-04 в 8:18, admin, рубрики: chrome, client-side, crossdomain, DNS, Firefox, opera, php, SOP, xss, информационная безопасность, метки: chrome, client-side, crossdomain, dns, firefox, opera, PHP, SOP, xss Хочу поделиться одной особенностью при установке значений COOKIE, которую очень часто забывают веб-разработчики.

В моей практике исследования веб-приложений на уязвимости, за 2009-2011 года, данная ошибка встретилась в 87% веб-приложений, написанных на PHP.

Чтобы как-то уменьшить данный показатель, решил написать этот текст.

Речь пойдет даже не о httpOnly флаге, хотя его использование не менее важно и обязательно к применению.

Читать полностью »

Google Chrome хакеру не помощник

2012-05-01 в 16:50, admin, рубрики: chrome, Google, Google Chrome, webkit, xss, аудит безопасности, браузеры, Веб-разработка, информационная безопасность, уязвимости, метки: chrome, Google, webkit, xss, аудит безопасности, браузеры, уязвимостиО том, как Chrome мешает мне искать XSS-уязвимости.

Почему я ищу уязвимости?

Как и многие из вас, я делаю Code Review и первое, что ищу это конечно уязвимости. Когда уязвимость найдена в коде, хорошо бы проверить есть ли она на самом деле через браузер, потому что бывают «ложные тревоги». Это те случаи, когда данные уже приходят фильтрованными и XSS невозможен. Всегда полезно иметь возможность показать разработчику атаку в действии, потому что это хороший аргумент и помогает быстрее перейти к конструктивному решению проблемы, если есть сомнения, что уязвимость таки существует. Но проверку в браузере я делаю не часто — либо проблема очевидна прямо из кода, либо верят на слово. В общем искать уязвимости — это интересно.

Начало этой истории

Друг скинул ссылки на сайт, который ещё год назад имел XSS-уязвимость, о чем я писал владельцам ресурса. Стало интересно проверить снова. Проверил — XSS есть, но вот простейшего подтверждения выполнения JS я получить не смог!..

Я не ломаю сайты и не занимаюсь аудитом безопасности, поэтому возможно то, что я выяснил давно известно для специалистов, но для меня это было открытием.

Первые подозрения

Итак, стал проверять всевозможные варианты внедрения кода — но без результата. По ходу дела выяснил что и как фильтруется, какие есть проверки и прочее, но alert(1); упорно не выполнялся. По ходу дела нашелся ещё и XSRF — приятный бонус!

Читать полностью »

CMS DLE + uLogin. Ошибки модуля

2012-04-30 в 12:07, admin, рубрики: dle, php, ulogin, xss, информационная безопасность, ошибка, метки: dle, PHP, ulogin, xss, ошибкаВведение.

Месяц назад, когда работал с DLE и модулем uLogin заметил, что в модуле подозрительно простая проверка входящих данных и решил это проверить.

Мои подозрения подтвердились.

Читать полностью »

Твит об XSS-баге в Google+ привёл к XSS на сайте издания InformationWeek

2012-04-30 в 8:27, admin, рубрики: xss, информационная безопасность, Медиа, метки: Google, xssНезависимый исследователь в области интернет-безопасности Нильс Джунеманн специализируется на поиске уязвимостей в сервисах Google, получая за это вознаграждение по программе Vulnerability Reward Program. За последнее время он нашёл множество уязвимостей во всех основных продуктах Google и неплохо заработал. 27 апреля Нильс опубликовал в своём блоге сообщение с описанием последней находки — XSS-уязвимости в Google+, вознаграждение за которую он пожертвовал на строительство школы в Эфиопии.

В статье Джунеманна был указан и конкретный код, который вызывает ошибку в Google+: нужно завести профиль под именем "><img src=x onerror=prompt(1);>.

Читать полностью »

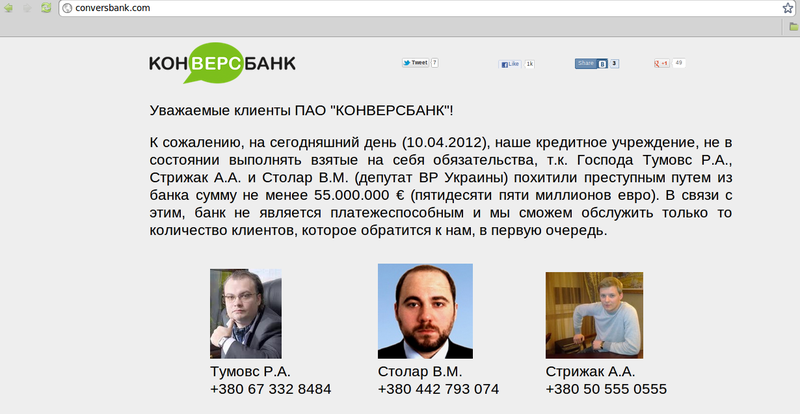

Сайт Конверсбанка подвергся атаке

2012-04-11 в 22:07, admin, рубрики: xss, атака, информационная безопасность, метки: xss, атакаВ сети появилась информация о том, что старым доменом Конверсбанка http://conversbank.com завладели злоумышленники и разместили там информацию о якобы неплатежеспособности банка.

Внимание

Ниже последует описание довольно простецкой XSS и большинству пользователей хабра описанные в статье вещи покажутся элементарными.

К делу

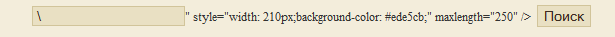

Просматривая сайты в сети я, зачастую, вставляю в каждый попавшийся инпут стандартную пару символов ' "> '. Зачем? Просто так.

На одном из сайтов поиск по этой паре выдал следующее:

Значит спецсимволы html не преобразуются перед выводом, что есть уязвимость. Печально.

Читать полностью »

XSS в вебвизоре

2012-04-04 в 10:24, admin, рубрики: xss, вебвизор, информационная безопасность, метки: xss, вебвизор Здравствуйте. В конце прошлой недели я обнаружил уязвимость, которая позволяла выполнить произвольный javascript-код во время просмотра вебвизора. Естественно, первым делом я написал в саппорт и сегодня, когда я про это впомнил и решил проверить, я обнаружил, что дыру прикрыли. Вся суть была в том, что вебвизор показывал какой текст на странице пользователь выделял и никак не фильтровал эти данные. Вполне вероятно, что я не первый кто обнаружил данный баг и, возможно, кто-то им даже когда-то пользовался. Так что, если вы активно мониторили свой сайт при помощи вебвизора, то будте внимательны — вдруг ваши данные есть уже у кого-то.

Под катом видео с процессом.

Читать полностью »

Информационная безопасность / Полностью никто никогда не защищён. Уязвимости на eBayToday

2012-02-29 в 18:23, admin, рубрики: ebaytoday, sql-injection, xss, взлом, дыры в безопасности, метки: ebaytoday, sql-injection, xss, взлом, дыры в безопасности

Никто никогда не может на все 100% гарантировать, что в его сервисе нету дыр или каких-либо лазеек. А если и могут — не нужно верить этим людям, они не компетентны в таких вопросах.

Даже на таких крупных проектах, как Яндекс.Деньги и то бывали дыры. Так что чего уж говорить о небольшом сервисе для покупок за границей — eBayToday.

Дело это было вечером, делать, как говорится, мне было нечего… и решил я тогда чисто ради интереса посмотреть — а есть ли дыры на сайте, через который я сделал столько покупок? МожетЧитать полностью »