Привет! Меня зовут Константин Полуэктов, я solution architect в Yandex Cloud и технический эксперт в онлайн-магистратуре от Яндекса и ИТМО «DevOps-инженер облачных сервисов». В этой статье я расскажу о сфере DevOps: что изменилось за последние годы и чего ждать в будущем.

Рубрика «DevSecOps» - 2

DevOps в 2025 году: отдельные дисциплины, машинное обучение и прогноз на будущее

2025-07-03 в 13:01, admin, рубрики: AI, dataops, devops, DevSecOps, llm, mlopsКак построить безопасный MLOps-pipeline: Tier-уровни зрелости, принципы и реальные инструменты

2025-06-26 в 9:12, admin, рубрики: AI safety, AI Security, DevSecOps, Kubernetes ML, mlops, mlsecops, безопасная разработка ML, жизненный цикл ML моделиМодели машинного обучения (ML) становятся ключевой частью современных продуктов и сервисов, и вопросы их безопасной разработки выходят на первый план. Однако на практике у многих команд нет понимания, как именно выстраивать защиту — на каких этапах, с помощью каких инструментов и против каких угроз.

Меня зовут Александр Серов, я ведущий специалист по безопасности больших языковых моделей в Swordfish Security. В этой статье я покажу, как подходить к безопасности ML-систем системно — через уровни зрелости, жизненный цикл моделей и реальные практики.

Security Gate (DevSecOps cicd)

2025-06-12 в 13:15, admin, рубрики: automatization, CICD, DAST, DevSecOps, docker, Microservices, SAST, security gatewayПредисловие

Всем приветы! Меня зовут Антон, я Tech Lead DevSecOps в местной биг-тех компании. Хочу начать с кратенького предисловия, почему я решил написать что-нибудь про DevSecOps. Я довольно-таки часто сталкиваюсь с непониманием, что же автоматизируют и для чего нужны DevSecOps инженеры, где их место в компании и в современном ИБ. Да и что далеко ходить, многие коллеги DevOps, сами считают, что с добавлением trivy или sonarqube в пайплайны, ты уже носишь гордое звание DevSecOps.

Поэтому в этой статье поговорим о том, как должны выглядеть DevSecOps пайплайны, чтобы они трансформировались во что-то зрелое. В Security Gate!

Читать полностью »

Как работает безопасность, когда никто никому не доверяет — Zero Trust на пальцах

2025-05-25 в 13:01, admin, рубрики: canary tokens, DevSecOps, ruvds_статьи, zero trust, безопасность в облаке, корпоративная безопасность, микросегментация

Вы потратили кучу времени на защиту снаружи: двухфакторка, фаерволы, бюрократическая заморочка для каждого. Это всё правильно, но один фишинговый email, одна слабая учётка — и левый юзер уже внутри вашей сети. А дальше: данные HR-отдела, финансовая информация, API — доступ ко всему, потому что система считает его «своим».

Часто слышали от коллег про Zero Trust, но руки так и не доходили вникнуть? Zero Trust — это схема «меньше доверяй, больше проверяй», прямо как в отношениях. Сеть разбита как номера в отеле, и в каждый можно попасть только со своим пропуском. Система запоминает ваши привычки и, если вы вдруг решили «прогуляться» не в свой номер, то вас поймают.

Через 10 минут будете знать, как внедрить Zero Trust в продакшене: от базовых принципов до практических приёмов — Canary-токенов, UEBA-анализа и автоматизации реакции на инциденты. Детали под катом.Читать полностью »

Практическое руководство по настройке CI-CD для PHP проектов

2025-03-08 в 11:00, admin, рубрики: CICD, devops, DevSecOps, php

В этом лонгриде я расскажу немного теории о CI/CD, но в основном это будут практические примеры и советы, в первую очередь полезные для PHP backend разработчиков, однако некоторые инструменты подходят и для других языков, и вы можете уловить общую идею, как писать пайплайны

Содержание

Что такое «правильный» ASOC?

2025-02-08 в 7:15, admin, рубрики: application security, DevSecOps, анализ кода, безопасная разработка, сканер уязвимостейПривет! На связи Даниил Коновалов из CyberCodeReview.

Application Security Orchestration and Correlation (ASOC) – не самая тривиальная тема в реалиях отечественного подхода к обеспечению ИБ, но от этого не менее важная, и, что главное – не менее интересная. Поэтому, мне, кажется, мое мнение, как практикующего devsecops-инженера будет не лишним для развития appsec, пусть не в стране, но хотя бы в хабр-сообществе.

Новые инструменты в руках разработчика и эксперта: операция «Импортозамещение»

2024-12-23 в 10:20, admin, рубрики: AI, DevSecOps, docker, linux, llm, ml, импортозамещение, Новые технологии, разработкаУже сложно определить фундаментальную разницу между IT в промышленности и Интернет

2024-10-09 в 9:06, admin, рубрики: DevSecOps, edge computing, hr в it, indastrial, IoT, KeyDB, промышленная революция 4.0, промышленные кейсы, стек в промышленности

Мы использовали слишком много абстракций, и будущее выглядит мрачным

2023-10-23 в 8:58, admin, рубрики: DevSecOps, rant, абстракцииБольшой процент так называемых «экспертов» сегодня знают только, как использовать какой-нибудь хайповый инструмент, но они ничего не понимают в том, как все работает на более глубоком уровне. Это реальный вызов и большая проблема на будущее.

Рулевое колесо — это абстракция, которая облегчает управление автомобилем. Усилитель руля — это еще один уровень абстракции, который еще больше улучшает впечатления от вождения. Абстракции хороши, они обычно повышают качество жизни. Однако у нас в Дании есть пословица, которая гласит:

«Слишком мало» и «слишком много» испортят всё.

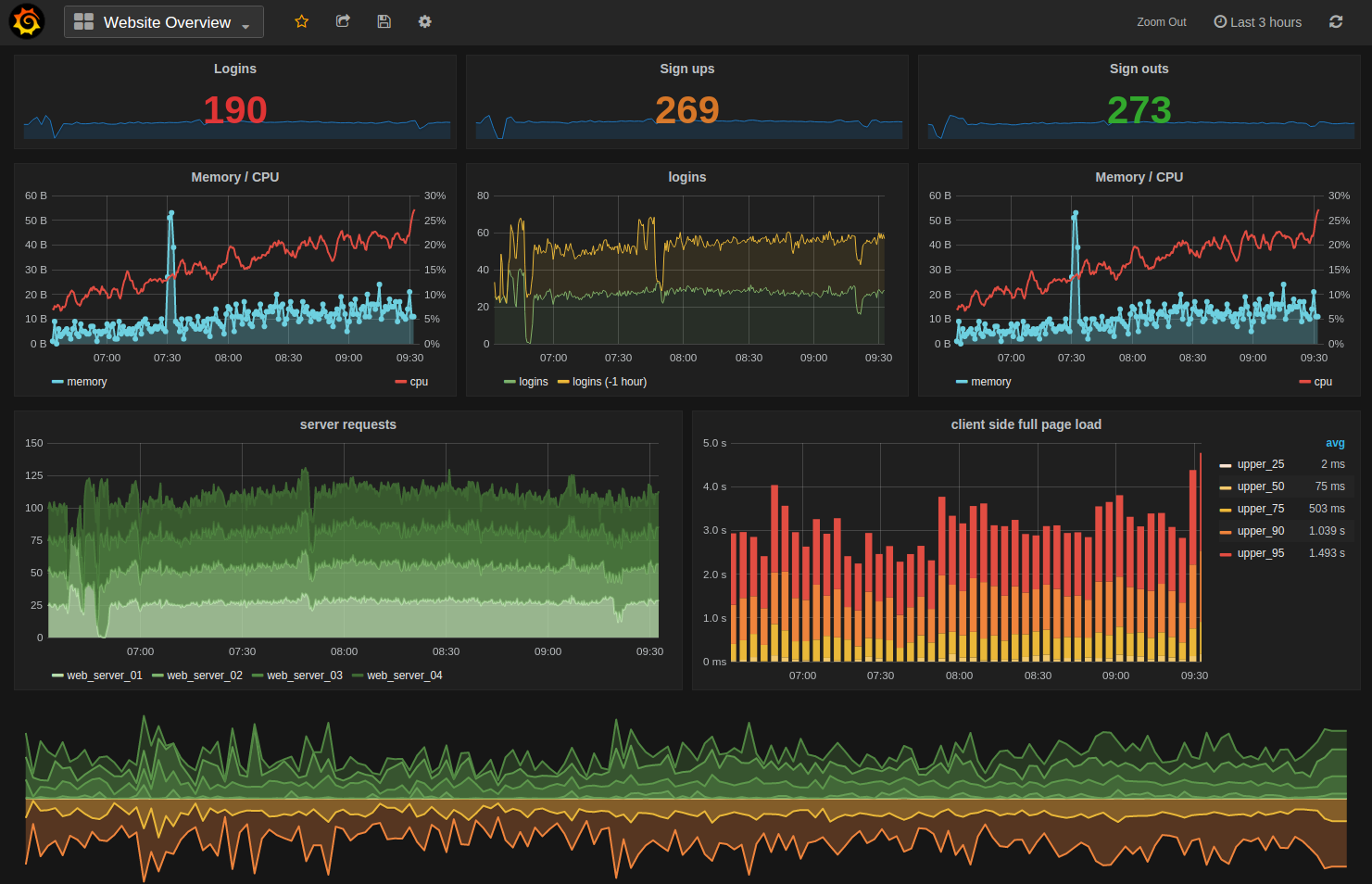

Повышаем производительность и безопасность мониторингом логов и метрик

2023-02-08 в 13:00, admin, рубрики: devops, DevSecOps, ruvds_перевод, Блог компании RUVDS.com, информационная безопасность, мониторинг логов, повышение производительности, реагирование на инциденты, Серверное администрирование

В предыдущей статье серии мы обсудили важность сбора данных. В этой статье мы изучим роль мониторинга в наблюдаемости, особенно его связь с безопасностью, производительностью и надёжностью. Мониторинг необходим для выявления происходящих в продакшене проблем и выбросов, он позволяет командам DevSecOps выявлять и устранять проблемы до того, как они нанесут серьёзный урон. Мониторинг снижения производительности или подозрительной активности может вызывать алерты и автоматическое реагирование для изоляции потенциальных проблем или атак.

В этой статье мы подробно рассмотрим мониторинг, расскажем о нескольких примерах использования, дадим рекомендации, а также поговорим о том, как конкретно мониторинг способен повысить безопасность, производительность и надёжность при помощи наблюдаемости.

Читать полностью »