Всем привет! Продолжаю делиться своими раскопками в области использования Dart и Flutter не совсем по назначению. Хотя, учитывая недавний выход в релиз тулкита от Flutter для разработки казуальных игр (https://flutter.dev/games), можно сказать, что статья как раз тематическая. Ну, решайте сами, а я только скажу, что в этой статье будет рассмотрен фреймворк Bonfire для создания RPG игр, его плюсы и, к сожалению, довольно серьёзные минусы.

Рубрика «flame»

Flutter & games: пробуем Bonfire в роли игрового движка

2022-05-29 в 19:29, admin, рубрики: Bonfire, flame, flutter, игры, производительность в играх, разработка игр, разработка мобильных приложений, разработка под windowsThe Cake is a Lie

2019-01-23 в 23:16, admin, рубрики: flame, general, ненормальное программирование, Учебный процесс в ITHave you ever thought — How to explain programming to the one never faced it before? It could be a problem, as long a new one will not understand you.

So, let's imagine — you have a friend, who is not soiled by computer science, never tried to automate something, never played factorio, never written a single line of code.

So, let's imagine a normal human being.

And let's call him Bill. He is not very good in Maths, just “not good”, but he loves candies!

Your task is to teach Bill some basic(or magic) IT things, you are doing every day. The simplest ones.

So what shall you do first? Basically — FEED HIM!

Обратный отсчет: книга о Stuxnet, исследователях вредоносного кода и уязвимой критической инфраструктуре

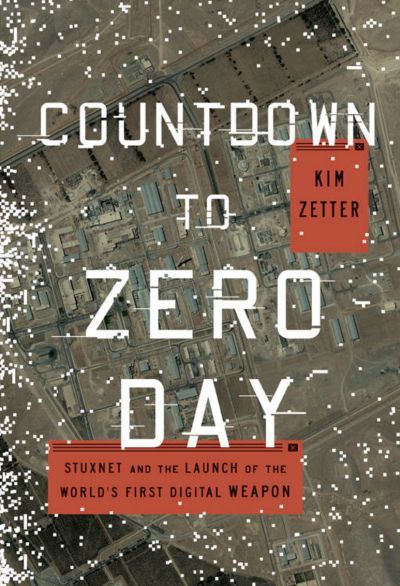

2016-09-19 в 15:06, admin, рубрики: Duqu, flame, Stuxnet, zero-day, Блог компании «Лаборатория Касперского», информационная безопасность Ну что, пришло время попробовать себя в жанре книжного обзора. Книга Countdown to Zero Day: Stuxnet and the Launch of the World's First Digital Weapon журналистки Ким Зеттер, наиболее известной благодаря своим статьям в журнале Wired, вышла достаточно давно, в ноябре 2014 года, но с тех пор так и не была переведена на русский язык (на английском доступна, например, в Amazon в электронном виде). Впрочем, дело не в переводе: историю Stuxnet можно изучать и по открытым публикациям и исследованиям специалистов по безопасности, но в этом случае вы получите ассортимент технических фактов о вредоносном коде, из которых не так-то просто сложить паззл всей истории.

Ну что, пришло время попробовать себя в жанре книжного обзора. Книга Countdown to Zero Day: Stuxnet and the Launch of the World's First Digital Weapon журналистки Ким Зеттер, наиболее известной благодаря своим статьям в журнале Wired, вышла достаточно давно, в ноябре 2014 года, но с тех пор так и не была переведена на русский язык (на английском доступна, например, в Amazon в электронном виде). Впрочем, дело не в переводе: историю Stuxnet можно изучать и по открытым публикациям и исследованиям специалистов по безопасности, но в этом случае вы получите ассортимент технических фактов о вредоносном коде, из которых не так-то просто сложить паззл всей истории.

«Обратный отсчет» — это удачная попытка подняться выше строчек кода, свести воедино все, что известно о первой и по сей день наиболее масштабной специализированной атаке на индустриальные системы. При этом книга не подменяет факты драмой и максимально далека от беллетристики. Ценность ее еще и в том, что она показывает процесс исследования вредоносного кода чуть более подробно, чем обычно: примерно половина текста посвящена именно этому: от обнаружения кода и идентификации атаки, до анализа уязвимостей нулевого дня и, наконец, анализа модулей, модифицирующих работу промышленных контроллеров.

С момента обнаружения Stuxnet прошло шесть лет, семь — с момента начала атаки, больше десяти, предположительно, с начала разработки. Это не единственная кибератака, направленная на саботаж в индустриальных системах, но она по-прежнему не имеет себе равных по сложности. Отчасти это хорошие новости, но причиной является не повышенная защищенность промышленных систем, а скорее смена ориентиров у заказчиков. «Обратный отсчет» — это книга об атаке, названной в свое время «блокбастером» инфобезопасности, но это еще и книга о работе исследователей — тех, кто анализирует вредоносный код и проектирует защиту от него, вне зависимости от источника атаки и намерений.

Читать полностью »

Шпионское ПО официально использует полиция в 30 странах

2014-08-08 в 11:56, admin, рубрики: Careto, flame, Stuxnet, Вирусы (и антивирусы), информационная безопасность, олимпийские игры, слежка  Слежка за гражданами со стороны правительства и тайная установка вредоносных программ на телефоны пользователей — это уже не научная фантастика и не какие-то теории заговора, а обычная практика в повседневной деятельности правоохранительных органов.

Слежка за гражданами со стороны правительства и тайная установка вредоносных программ на телефоны пользователей — это уже не научная фантастика и не какие-то теории заговора, а обычная практика в повседневной деятельности правоохранительных органов.

Микко Хиппонен (Mikko Hypponen), директор по исследованиям финской антивирусной компании F-Secure выступил с докладом на хакерской конференции Black Hat, которая проходит в эти дни в Лас-Вегасе. В своём выступлении он сказал, что шпионское ПО официально использует полиция как минимум в 30 странах.

Собственно, история вредоносных программ, созданных для государственных нужд, ведётся с момента обнаружения Stuxnet — вероятно, первого вируса, сделанного под непосредственным присмотром президента в рамках операции под кодовым названием «Олимпийские игры».

«Ещё недавно мысль о том, что демократическое западное правительство будет вовлечено в написание вредоносных программ казалась смешной, — говорит Хиппонен. — Мысль о том, что одно демократическое западное государство разработает шпионскую программу для слежки за другим демократическим государством? Именно это мы наблюдаем сейчас».

Читать полностью »

Кибервойнушка — Stuxnet, Duqu, Flame, Gauss и все, все, все…

2012-12-01 в 10:43, admin, рубрики: cyberwarfare, Duqu, flame, Stuxnet, Вирусы (и антивирусы), информационная безопасность, метки: cyberwarfare, Duqu, flame, Stuxnet, гаусс На волне интереса к кибервойнам новостные сайты запестрели броскими заголовками о страшных кибератаках, не забывая упомянуть такие примеры, как кибератака на Эстонию в 2007 и Грузию в 2008. Каковы последствия этих атак, при этом почему-то умалчивается. Зато все помнят о нехорошей стране России, где злобные хакеры сидят в шапках-ушанках в заснеженных снегах Сибири и с помощью микрокалькулятора MK-54 проводят кибератаки на Пентагон в промежутках между распитием водки стаканами. Это еще один пример успешной информационной операции, только жертвы тут не Эстония и Грузия.

Эксперты в области информационной безопасности отмечают, что, в основном, весь контент, который касается ИБ, берется из зарубежных источников. То есть у нас толковых писателей раз-два и обчелся. Почитав месяц-другой новости и сравнив их с первоисточниками на английском (которые, как правило, не указываются), можно убедится, насколько искажается общий фон новости из-за незначительных изменений в угоду «сенсационности». Ну конечно, журналисты же любят броские заголовки и слова кибервойна, киберугроза и кибероружие. Не отстают от журналистов и антивирусные компании. Особенно этим отличается компания Kaspersky Lab, в статьях которой на сайте securelist.com подозрительно часто мелькают слова Иран и Ближний Восток.

Анализируя «знаковые» угрозы, можно отметить, что с 2010 года были обнаружены следующие вредоносные программы с ярлыком «кибероружие»:

- июль 2010 — Stuxnet (VBA);

- октябрь 2011 — Duqu (Kaspersky);

- март 2012 — Wiper (Kaspersky обнаружил следы);

- апрель 2012 — Flame (Kaspersky);

- август 2012 — Gauss (Kaspersky);

- октябрь 2012 — MiniFlame (Kaspersky).

В добавок к ним несколько образцов поменьше калибром:

Немного огня на чистом CSS (Firefox)

2012-08-10 в 11:59, admin, рубрики: css, CSS3 animation, Firefox, flame, html, браузеры, метки: CSS3 animation, firefox, flame .png) Зайдя на домашнюю страницу браузера Firefox about:home (автономная, в самом браузере), обнаружил там неплохую реализацию пылающего огня, сделанную на не очень тяжёлых анимированных спрайтах, под лицензией LGPL (по крайней мере, в стартовом about-home-Fx.js). Не каждый день встретишь качественный огонь на скриптах в браузере. При ближайшем рассмотрении оказалось, что это даже не скрипты, а целиком анимированный CSS. Небольшой скрипт используется только для старта и останова. Используя эту идею и формат, дизайнеры смогут создать свою реализацию огня, дыма или текущей воды.

Зайдя на домашнюю страницу браузера Firefox about:home (автономная, в самом браузере), обнаружил там неплохую реализацию пылающего огня, сделанную на не очень тяжёлых анимированных спрайтах, под лицензией LGPL (по крайней мере, в стартовом about-home-Fx.js). Не каждый день встретишь качественный огонь на скриптах в браузере. При ближайшем рассмотрении оказалось, что это даже не скрипты, а целиком анимированный CSS. Небольшой скрипт используется только для старта и останова. Используя эту идею и формат, дизайнеры смогут создать свою реализацию огня, дыма или текущей воды.

Поиск по ключевым словам из кода в интернете результата не дал, поэтому, как и с машиной Тьюринга (Гитхаб), тут же возникло желание освободить скрипт и стили от оков случайности и таинственности. То есть, положить его в читаемом и рабочем виде в открытый стабильный источник. Иначе, закончится Олимпиада — и будут все шансы исчезнуть ему из поля зрения. И вот результат:

github.com/spmbt/flame-animate-css-mozilla

Читать полностью »

Вирус Flame создавался специалистами США и Израиля с целью саботажа иранской ядерной программы

2012-06-20 в 9:27, admin, рубрики: flame, Stuxnet, Израиль, информационная безопасность, иран, США, червь, метки: flame, Stuxnet, израиль, иран, США, червь Washington Post со ссылкой на неназванных западных чиновников сообщила о том, что шпионский вирус Flame разрабатывался совместно специалистами США и Израиля для получения информации, которая могла бы быть полезна в срыве иранской ядерной программы.

Читать полностью »

Stuxnet, Flame и Duqu использовали GPL-код

2012-06-09 в 19:21, admin, рубрики: Duqu, flame, GPL, open source, Stuxnet, Вирусы (и антивирусы), информационная безопасность, копилефт, метки: Duqu, flame, GPL, Stuxnet, копилефтStuxnet, Flame и Duqu — три самые известные программы, предположительно созданные спецслужбами в качестве «кибеоружия» против других стран. Программа Stuxnet успешно вывела из строя 80% иранских центрифуг по обогащению урана, а шпионская программа Flame несколько лет скрытно работала на иранских компьютерах, установившись как обновление Windows.

На прошлой неделе предположения об американском заказе подтвердились: выяснилось, что президент Обама лично следил за внедрением вируса Stuxnet на иранские компьютеры. Насчёт Flame и Duqu прямых доказательств пока нет. Но вряд ли приходится сомневаться, что эти программы тоже созданы по заказу американцев.

Самое интересное, что во всех трёх программах использовалась библиотека LZO, которая распространяется строго под лицензией GNU GPL.

Читать полностью »

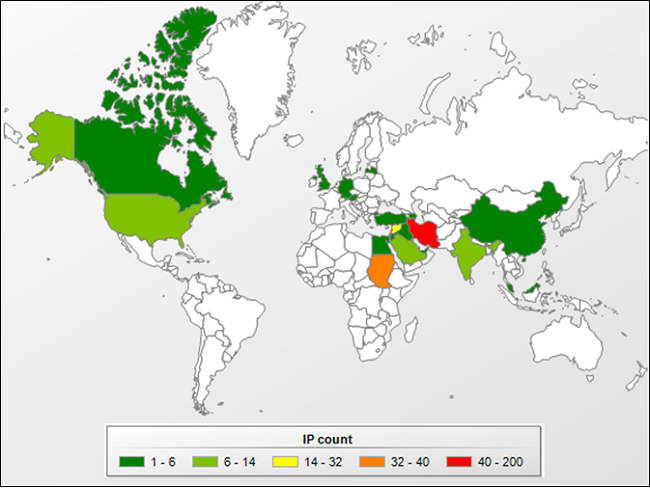

Анализ структуры управления Flame

2012-06-05 в 8:27, admin, рубрики: flame, kaspersky, kaspersky lab, антивирусы, Блог компании «Лаборатория Касперского», вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, кибершпионаж, лаборатория касперского, червь, метки: flame, Kaspersky, kaspersky lab, антивирусы, вирусы, касперский, кибершпионаж, лаборатория касперского, червьНе прошло и пары недель с момента обнаружения Flame, как мы смогли перехватить управление большинством вредоносных доменов, используемых командными серверами червя. В результате детального анализа полученной таким образом информации, наши эксперты пришли к следующим выводам:

• Командные серверы Flame, действовавшие в течение нескольких лет, были отключены сразу же после того, как на прошлой неделе «Лаборатория Касперского» раскрыла существование вредоносной программы.

• На данный момент известно более 80 доменов, задействовавшихся для передачи данных на командные серверы Flame, которые были зарегистрированы в период с 2008 по 2012 гг.

• За последние 4 года командные серверы Flame попеременно располагались в различных странах мира, включая Гонконг, Турцию, Германию, Польшу, Малайзию, Латвию, Великобританию и Швейцарию.

• Для регистрации доменов командных серверов Flame использовались фальшивые регистрационные данные и различные компании-регистраторы, причем данная активность началась еще в 2008 году.

• Злоумышленников, использующих Flame для кражи информации, особенно интересовали офисные документы, файлы PDF и чертежи AutoCAD.

• Данные, загружаемые на командные серверы Flame, шифровались с использованием относительно простых алгоритмов. Украденные документы сжимались при помощи библиотеки Zlib с открытым исходным кодом и модифицированного алгоритма PPDM-сжатия.

• По предварительным данным, 64-разрядная версия операционной системы Windows 7, которая ранее уже была рекомендована «Лабораторией Касперского» как одна из самых безопасных, оказалась не подвержена заражению Flame.

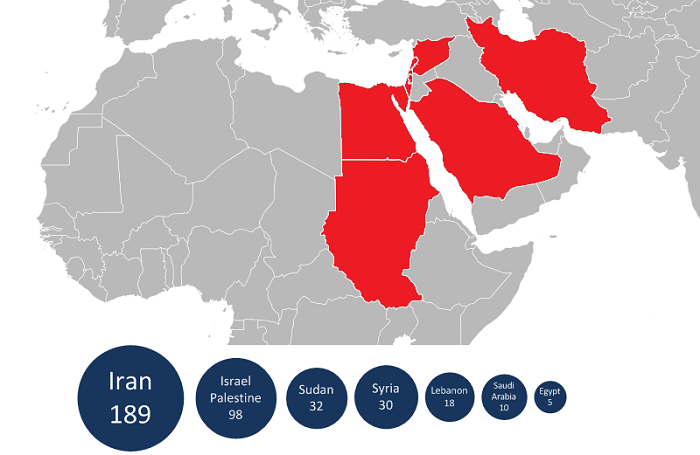

География распространения FlameЧитать полностью »

Flame: что известно на данный момент

2012-05-31 в 11:40, admin, рубрики: flame, kaspersky, kaspersky lab, антивирусы, Блог компании «Лаборатория Касперского», вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, кибершпионаж, лаборатория касперского, метки: flame, Kaspersky, kaspersky lab, антивирусы, вирусы, касперский, кибершпионаж, лаборатория касперскогоВы уже слышали про Flame? Присаживайтесь поудобнее, сейчас мы предоставим вам все подробности.

Вирусы Duqu и Stuxnet повысили градус кибервойны на Ближнем Востоке, однако недавно мы обнаружили, пожалуй, самое изощренное кибероружие на сегодняшний день. Червь Flame, созданный для кибершпионажа, попал в поле зрения экспертов «Лаборатории Касперского» при проведении исследования по запросу Международного союза электросвязи (МСЭ), обратившегося к нам за содействием в поиске неизвестной вредоносной программы, которая удаляла конфиденциальные данные с компьютеров, расположенных в странах Ближнего Востока. В процессе поиска этой программы, получившей название Wiper, мы обнаружили новый образец вредоносного ПО, который был назван Worm.Win32.Flame.

Семь стран, подвергшихся наибольшему количеству атакЧитать полностью »