В этой статье мы рассмотрим как на оборудовании стоимостью от 1000$, с полностью локальными LLM и VLM на основе скриншотов и коротких пояснений генерировать грамотно написанные отчеты об уязвимостях самого широкого спектра, начиная от Web/мобилок, заканчивая инфрастурктурными уязвимостями Active Directory, k8s и так далее. Заглянем под капот VLM (Vision Language Model) и рассмотрим различные подходы к описанию уязвимостей.

Рубрика «redteam»

Пишем отчет о пентесте за 1 час на локальной LLM. Часть 1

2025-08-20 в 12:16, admin, рубрики: llm, redteam, vlm, отчеты, тестирование на проникновениеCodeby.Games. CTF TASK «СМС»-«SMS»

2025-03-21 в 11:16, admin, рубрики: ctf, hash, redteam, SQLi, taskПриветствую всех любителей CTF и этичного хакинга на стороне Red Team! В этой статье мы рассмотрим прохождение легкого таска "СМС", разработанного пентестерами из команды Codeby.Games.

Справка: codeby.games - отечественный условно бесплатный веб-проект, где каждый может попрактиковаться в оттачивании навыков наступательной кибербезопасности. Таски (задания) представлены в широком спектре: начиная от использования методов OSINT и заканчивая компрометацией учебного домена Active Directory. CTF разделяются на три группы - "Легкий", "Средний", "Сложный" в различных категориях. Но подробнее об этом - на официальном сайте проекта.

Один год вместе с LLM в кибербезопасности: как ИИ менял индустрию

2025-01-24 в 7:00, admin, рубрики: ctf, CVE, llm, redteam, security review, информационная безопасность, искусственный интеллект, машинное обучениеВ 2024 году большие языковые модели (LLM) кардинально изменили многие сферы, включая кибербезопасность. LLM научились не только помогать в поиске уязвимостей, но и предлагать их исправления. От симуляции атак и анализа уязвимостей до создания правил детектирования — LLM постепенно становятся незаменимым инструментом для разработчиков и специалистов по безопасной разработке.

Меня зовут Денис Макрушин, и в Yandex Infrastructure в команде SourceCraftЧитать полностью »

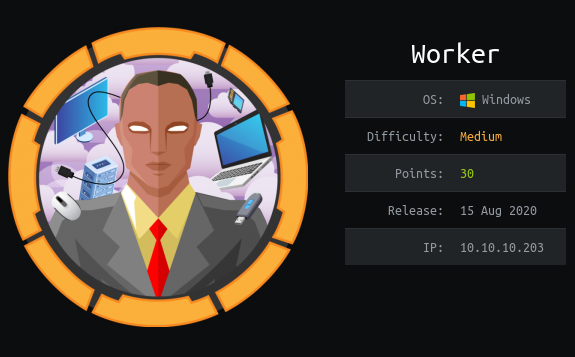

HackTheBox. Прохождение Worker. Работаем с SVN. Используем Azure DevOps для захвата хоста

2021-01-30 в 14:55, admin, рубрики: azure, ctf, hack, hackthebox, pentest, pentesting, ralf_rt, red team, redteam, информационная безопасность

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ.

Используем пайпы для пивотинга

2019-07-20 в 6:48, admin, рубрики: [MIS]Team, Pivoting, redteam, rsosckpipe, информационная безопасность, Тестирование IT-системНи для кого не секрет, что корпоративные IPS становятся все умнее и умнее. Сейчас уже никого не удивишь IPS с SSL-митмом на периметре сети или даже внутри корпоративной сети между сегментами. В то же время, по-мимо всем известных IPS, стали появляться и распространяться различные EDR-решения, которые уже непосредственно на хостах смотрят за устанавливаемыми соединениями. В связи с этим порядочному RedTeam специалисту с каждым днем все труднее и труднее скрываться от вездесущего взгляда BlueTeam. Приходится становиться все изобретательнее в своей нелегкой работе.

Одним из решений для маскировки наших «более полезных деструктивных действий»(с) внутри корпоративных сетей может послужить использование протоколов SMB или RDP. Можно спрятаться внутри них и замаскироваться под легитимный трафик. В этом ничего особо нового нет и техника маскировки внутри SMB используется со времен знаменитых APT-компаний Duqu и Sauron. Там ребята также с большим успехом использовали SMB протокол для передачи управляющих команд своим агентам. После этого данную технику переняли разработчики Metasploit и Cobalt Strike.

В данной статье мы рассмотрим варианты использования протокола SMB для пивотинга, а RDP уже оставим на потом.

Читать полностью »

Обходим Windows Defender дешево и сердито: обфускация Mimikatz

2019-06-04 в 11:59, admin, рубрики: evasion, mimikatz, pentest, redteam, антивирусная защита, Блог компании T.Hunter, информационная безопасность

Всем привет. Сегодня рассмотрим вариант запуска mimikatz на Windows 10. Mimikatz — инструмент, реализующий функционал Windows Credentials Editor и позволяющий извлечь аутентификационные данные залогинившегося в системе пользователя в открытом виде.

В ходе пентеста полезно иметь штуку, которая сдампит пароли юзеров, но сейчас даже встроенный в винду стандартный Windows Defender становится проблемой и может помешать нашим грандиозным планам.

Замечу, что этот способ подходит и для других антивирусных продуктов (Virustotal ДО и ПОСЛЕ тоже так считает), которые проводят статичный анализ бинарников по сигнатурам.

Так что хоть и данный способ вряд ли поможет вам против EDR решений, но легко поможет обойти Windows Defender.

Раньше его можно было обойти изменением слов в файле с mimikatz на mimidogz, удалением пары строк в метаданных и баннеров. Сейчас же это стало сложнее, но все же возможно.

Читать полностью »

Враг внутри: как я попался на инсайдерском редтиминге

2018-11-18 в 14:03, admin, рубрики: redteam, информационная безопасность

У меня были все преимущества. Я уже был внутри сети. Я был вне подозрений. Но они обнаружили мой взлом, выкинули из сети… и выследили физически.

Читать полностью »