Рубрика «hash»

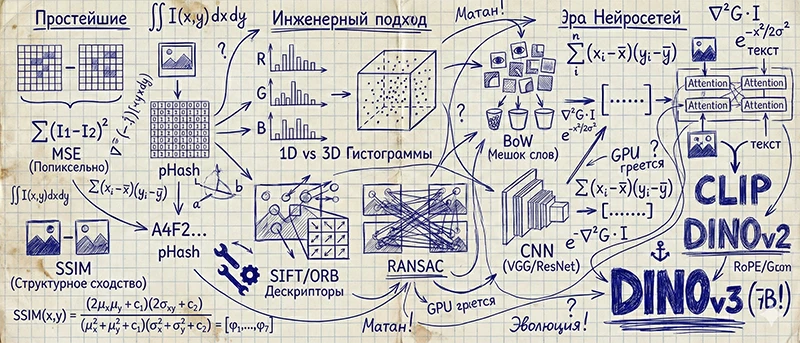

Как сравниваются изображения — от MSE до Dino

2026-01-18 в 16:33, admin, рубрики: dinov2, hash, histogram, moments, oklab, orb, RGB, SIFT, сравнение изображенийCodeby.Games. CTF TASK «СМС»-«SMS»

2025-03-21 в 11:16, admin, рубрики: ctf, hash, redteam, SQLi, taskПриветствую всех любителей CTF и этичного хакинга на стороне Red Team! В этой статье мы рассмотрим прохождение легкого таска "СМС", разработанного пентестерами из команды Codeby.Games.

Справка: codeby.games - отечественный условно бесплатный веб-проект, где каждый может попрактиковаться в оттачивании навыков наступательной кибербезопасности. Таски (задания) представлены в широком спектре: начиная от использования методов OSINT и заканчивая компрометацией учебного домена Active Directory. CTF разделяются на три группы - "Легкий", "Средний", "Сложный" в различных категориях. Но подробнее об этом - на официальном сайте проекта.

Хеш-индексы в PostgreSQL: быстрый поиск или скрытые проблемы?

2025-02-13 в 9:15, admin, рубрики: B-Tree vs Hash, dba, hash, sql, базы_данных, индексы, оптимизация запросов, производительность, разработкаИндексы — важнейший инструмент оптимизации запросов в базах данных. В PostgreSQL одним из вариантов является хеш-индекс. В отличие от B-tree, он работает исключительно с операциями равенства (=) и использует бакеты для хранения ссылок на строки таблицы. Давайте разберёмся, как PostgreSQL управляет этими бакетами, какие особенности у хеш-индекса и в каких случаях его применение оправдано.

Что такое бакеты в хеш-индексе PostgreSQL?

При создании хеш-индекса PostgreSQL применяет хеш-функцию к каждому значению индексируемого столбца. Результат хеширования определяет, в какой бакет (bucket) попадёт запись.

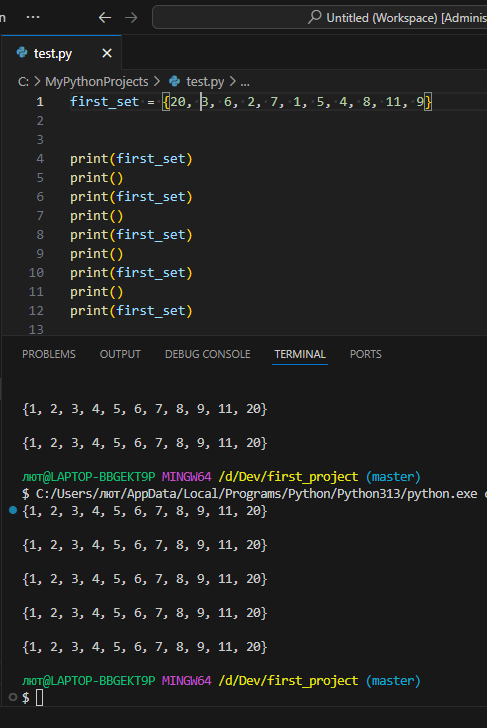

#записки_на_полях

Замечена интересная особенность в Python: множества с "малыми" числами печатаются по возрастанию:

Хотя, казалось бы, сет должен печатать каждый раз вразнобой, ибо является неупорядоченной коллекцией. Но, на самом деле, set никому ничего не должен :-) Я порылась в нескольких статьях и документации и на своем уровне (червяка) вот что поняла:

Merkle-tree: Как проверить целостность данных без полного доступа?

2025-01-15 в 6:15, admin, рубрики: bitcoin, bittorrent, blockchain, distributed systems, guide, hash, hashing, merkle patricia tree, merkle tree, merkleproofКогда речь заходит о проверке целостности и неизменяемости данных, на помощь приходит хэширование. Например, если мы хотим передать файл по сети и убедиться, что он дошел до получателя без изменений, мы можем захэшировать его содержимое:

const verificationHash = SHA256(...fileContent);И отправить хэш получателю, чтобы он мог проверить, что получил именно то, что отправлялось:

const receivedFileHash = SHA256(...receivedFileContent);

if (receivedFileHash === verificationHash) {

// Всё хорошо, хэши совпадают

} else {

// Внимание! Весь файл или его часть были изменены

}Атака на String.hashCode: прообразы и коллизии

2022-08-13 в 18:00, admin, рубрики: collision, hash, hashCode, java, preimage, string, коллизия, ненормальное программирование, никто не читает теги, Программирование, прообраз, сезон java, хеш-код

Как-то раз мне понадобилось несколько наборов строк с коллизией по хеш-коду. То есть таких, чтобы значение String::hashCode() совпадало для всех строк в наборе.

Блуждание по интернету не дало результатов, примеров было мало и все они довольно однообразны. Поиск по словарям подарил забавную пару "javascript's".hashCode() == "monocle".hashCode(), но практической пользы не принёс. Полный перебор не рассматривался в виду скорой тепловой смерти вселенной.

Тот самый случай, когда проще сделать всё самому. Стандартная хеш-функция строки в Java считается криптографически нестойкой, так что знаний из школьного курса математики должно быть достаточно.

Flutter: Все способы защиты данных

2022-04-09 в 14:56, admin, рубрики: dart, data protection, encoding, encryption, flutter, hash, obfuscation, protection, protection of personal data, root, разработка мобильных приложений, хранение данных, хранилища данныхЧто нужно знать об устройстве коллекций, основанных на хешировании

2020-04-02 в 11:49, admin, рубрики: code, Equals, hash, hashCode, hashmap, hashset, java, map, адресация, Алгоритмы, Блог компании OTUS. Онлайн-образование, данных, двойное, заполнения, квадратичная, коллизия, контракт, коэффициент, линейная, множество, наполнения, открытая, последовательность, проб, Программирование, Промышленное программирование, собеседование, структуры, таблица, хеш, хеш-множество, хеш-таблица, хеширование, хэш, хэширование, цепочкиВсем привет. На связи Владислав Родин. В настоящее время я являюсь руководителем курса «Архитектор высоких нагрузок» в OTUS, а также преподаю на курсах посвященных архитектуре ПО.

Помимо преподавания, как вы могли заметить, я занимаюсь написанием авторского материала для блога OTUS на хабре и сегодняшнюю статью хочу посвятить запуску нового потока курса «Алгоритмы для разработчиков».

Введение

Хеш-таблицы (HashMap) наравне с динамическими массивами являются самыми популярными структурами данных, применяемыми в production'е, поэтому очень часто можно услышать вопросы на собеседованиях касаемо их предназначения, особенностей их внутреннего устройства, связанных с ними алгоритмов. Данная структура данных является классической и встречается не только в Java, но и во многих других языках программирования.

Читать полностью »

Концепция MAST в Биткоине

2018-06-23 в 16:57, admin, рубрики: abstract syntax tree, bitcoin, cryptocurrency, hash, merkle tree, script, segwit, signature, Блог компании Distributed Lab, информационная безопасность, Криптовалюты, криптографияВ рамках данной статьи мы поговорим о концепции MAST и ее применении в протоколе Биткоин. Мы рассмотрим свойства, которых позволяет добиться MAST, а также пользу от его применения. Статья будет интересна читателям, которые увлекаются протоколом Биткоина и другими инновационными платежными системами. Этой теме также посвящена отдельная лекция в рамках онлайн-курса по Blockchain “MAST в Биткоине”.

Концепция MAST подразумевает использование деревьев Меркла и абстрактных синтаксических деревьев, чтобы задавать условия траты монет на выходах транзакций. Рассмотрим по порядку, как это устроено.

Читать полностью »

Magic link или история о том, как мы упростили жизнь пользователю

2018-05-21 в 12:56, admin, рубрики: hash, magic link, php, UI, авторизация по хэшу, Анализ и проектирование систем, волшебная ссылка, интерфейсы, Проектирование и рефакторинг, Развитие стартапа, хэш-авторизацияВ статье я поделюсь личным опытом разработки и реализации “волшебных ссылок”. Расскажу зачем они нужны в нашем проекте, как функционируют и в конце даже всплакну над тем, что отсутствие такого функционала в больших системах используемых мною заставляет меня гневно рвать на себе волосы.

Код будет только в одном месте, т.к. основная цель статьи — рассказать про саму идею, а не показать то, насколько красив код.