Помню когда тема о правах доступа в linux (chmod) была для меня незнакомой, я находил разные статьи, которые очень сильно раздражали пробелами в объяснениях, давали рваные фрагменты понимания ситуации и оставляли больше вопросов чем ответов.

Рубрика «acl»

Права в Linux: chown-chmod, SELinux context, символьная-восьмеричная нотация, DAC-MAC-RBAC-ABAC

2026-04-24 в 16:46, admin, рубрики: acl, chmod, chown, dac, linux, mac, rbac, selinux, права доступа, системное администрированиеКак ограничить частоту запросов в HAProxy: пошаговая инструкция

2020-05-04 в 8:25, admin, рубрики: acl, devops, DoS-атаки, haproxy, Mail.Ru Cloud Solutions, open source, rate limiting, stick-table, балансировщик нагрузки, Блог компании Mail.Ru Group, информационная безопасность, ограничение на количество запросов, ограничение скорости, прокси, Серверное администрирование

Автор статьи объясняет, как реализовать в HAProxy ограничение скорости обработки запросов (rate limiting) с определенных IP-адресов. Команда Mail.ru Cloud Solutions перевела его статью — надеемся, что с ней вам не придется тратить на это столько времени и усилий, сколько пришлось потратить ему.

Дело в том, что это один из самых популярных методов защиты сервера от DoS-атак, но в интернете трудно найти понятную инструкцию, как конкретно его настроить. Методом проб и ошибок автор заставил HAProxy ограничить частоту запросов по списку IP-адресов, который обновляется в реальном времени.

Для настройки HAProxy не требуется никаких предварительных знаний, поскольку ниже излагаются все необходимые шаги.

Читать полностью »

Keylogger для Windows с изменением прав в DACL

2020-01-01 в 17:00, admin, рубрики: .net, acl, C#, keylogger, WinAPI, разработка под windowsЗдесь будет рассмотрено создание Keylogger на базе .Net C# с вызовами системных функций. Сами системные функции в кратце описываются, но лучше прочитать официальную документацию от Microsoft. Ссылка на репозиторий с рабочей сборкой приведена в конце, так же как и ссылка на доккументацию.

Что будет реализовано:

- Логирование ввода с клавиатуры.

- Логирование активного окна.

- Блокировка процесса от пользователя без привилегий администратора.

- Остановка процесса по сочетанию клавиш.

Заметки с конференции ACL 2019

2019-08-19 в 11:37, admin, рубрики: acl, BERT, Conference, data mining, natural language processing, nlp, искусственный интеллект, конференции, машинное обучение

Annual Meeting of the Association for Computational Linguistics (ACL) — это главная конференция в области обработки естественного языка. Она организуется с 1962 года. После Канады и Австралии она вернулась в Европу и проходила во Флоренции. Таким образом, в этом году у европейских исследователей она была более популярна, чем похожая на нее EMNLP.

В этом году было опубликовано 660 статей из 2900 присланных. Огромное количество. Вряд ли можно сделать какой-то объективный обзор того, что было на конференции. Поэтому я расскажу своих субъективных ощущениях от этого мероприятия.

Читать полностью »

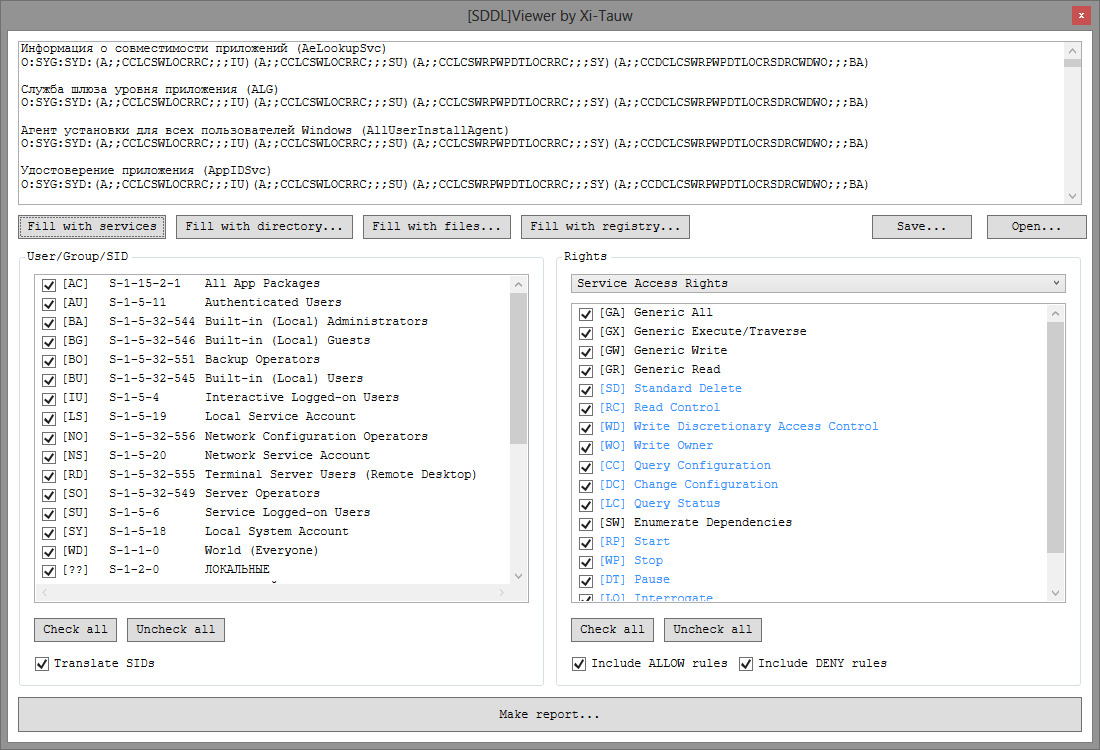

Как смотреть SDDL и не ломать глаза о точки с запятыми

2019-03-05 в 12:36, admin, рубрики: .net, acl, sddl, Блог компании Перспективный мониторинг, информационная безопасность, права доступа

Мой путь в ИБ начался с удивительного открытия: «безопасно ≠ зашифровано». Это сейчас такое утверждение выглядит простым и очевидным, а на первом курсе осознание этого факта произвело эффект сравнимый с ментальной атомной бомбой. Информационная безопасность атаковала расширением границ предметной области: оказалось, что криптография — это только один рубеж защиты, а ещё есть юридические, организационные, да и просто физические, в конце концов. Один из теоретических аспектов гласил «Все вопросы безопасности информации описываются доступами субъектов к объектам». Заучил, нарисовал мандатную и дискреционную модели доступов, рассказал, сдал и забыл.

Я специализируюсь на анализе безопасности Windows приложений. Довольно часто изучение именно различных прав доступа занимает существенную долю исследования. Чтобы автоматизировать процесс поиска странных или неправильных прав доступа пришлось разбираться в SDDL (Security Descriptor Definition Language). Кому интересно научится читать права в форме SDDL (например что-то такое O:SYG:SYD:(A;;CCLCSWLOCRRC;;;IU)(A;;CCLCSWLOCRRC;;;SU)(A;;CCLCSWRPWPDTLOCRRC;;;SY)(A;;CCDCLCSWRPWPDTLOCRSDRCWDWO;;;BA)) и познакомится с моей утилитой для работы с дескрипторами в таком формате, добро пожаловать под кат.

Читать полностью »

Судьба пакета. Cisco IOS XE

2017-03-14 в 7:16, admin, рубрики: acl, CEF, Cisco, IOS XE, ipsec, packet trace, Pbr, VTI, Блог компании CBS, Сетевые технологии

Диагностику многих проблем на маршрутизаторе Cisco с операционной системой IOS XE можно начать с Packet Trace. Это трассировка обработки пакета внутри маршрутизатора, появившаяся не так давно. Ранее такой функционала был доступен только на межсетевых экранах ASA. Кто использовал packet-tracer на ASA, согласится – очень удобный инструмент. Теперь его аналог появился и на современных маршрутизаторах (ISR 4000, ASR, CRS).

Заметку я построю на живых примерах. Так проще получить представление о IOS-XE Packet Trace. Детали всегда можно найти на сайте вендора. Жаль, что там пока не много информации на этот счёт. По ходу нашего погружения вы поймёте, о чём я.

Читать полностью »

Проблемы разграничения доступа на основе списка доступа в ECM системах (часть 2)

2016-02-26 в 16:08, admin, рубрики: access control list, acl, ECM, Анализ и проектирование систем, архитектура, информационная безопасность, разработка  В моей дебютной статье мы по шагам проектировали модель разграничения доступа к предметной области, рассматривая в качестве примера выдуманную ECM систему, которая от простой постепенно становилась не очень простой. Мы столкнулись с проблемами, которые не смогли легко и просто решить в рамках той модели, что у нас получилась в результате. В этой статье попытаемся исправить положение.

В моей дебютной статье мы по шагам проектировали модель разграничения доступа к предметной области, рассматривая в качестве примера выдуманную ECM систему, которая от простой постепенно становилась не очень простой. Мы столкнулись с проблемами, которые не смогли легко и просто решить в рамках той модели, что у нас получилась в результате. В этой статье попытаемся исправить положение.

Читать полностью »

Проблемы разграничения доступа на основе списка доступа в ECM системах

2016-02-12 в 9:15, admin, рубрики: access control list, acl, ECM, Анализ и проектирование систем, архитектура, информационная безопасность, разработка  В этой статье речь пойдёт о самом

В этой статье речь пойдёт о самом скучном интересном в ИТ – об архитектуре ПО, а именно, об одной из самых важных её частей – security.

Определимся с терминами

Под ПО я буду понимать в первую очередь ECM системы, и будем мы рассматривать security только в части разграничения доступа к объектам предметной области.

Читать полностью »

Symfony2 Voters и Doctrine Filters на страже безопасности

2015-12-18 в 14:04, admin, рубрики: acl, doctrine, doctrine filter, Doctrine ORM, php, security, symfony, symfony voter, Веб-разработка, информационная безопасность Все началось, когда я настраивал систему безопасности одной CRM. Как это часто бывает, в ней были пользователи с разными уровнями доступа к основным данным (назовем их entities). Вид основного грида у них был одинаковый, необходима была гибкость настроек доступа к entities. Сперва я подумал об ACL, но…

Читать полностью »

TheRole 3. Авторизация для Ruby on Rails

2015-02-24 в 19:56, admin, рубрики: acl, bye bye cacan, gem, open source, php, ruby, ruby on railsTheRole — гем для организации ролевого распределения на RoR сайте (с панелью управления)

tl;dr

Еще один (1001-ый) способ обеспечить разграничение прав в web-приложении. Концепт данного решения был довольно давно реализован на PHP, и позже был переписан на ruby. Ввиду простоты реализации описанный подход может быть применим в любом MVC фреймворке вроде Rails, Laravel и.т.д.

В тексте я попытался подробно раскрыть, не только техническую интеграцию решения в приложение, но и причины предлагаемой реализации.

Читать полностью »