Недавно моё утро началось с такого вот прекрасного e-mail от Hetzner:

Уважаемый, м-р Джей Сандерс,

Недавно моё утро началось с такого вот прекрасного e-mail от Hetzner:

Уважаемый, м-р Джей Сандерс,

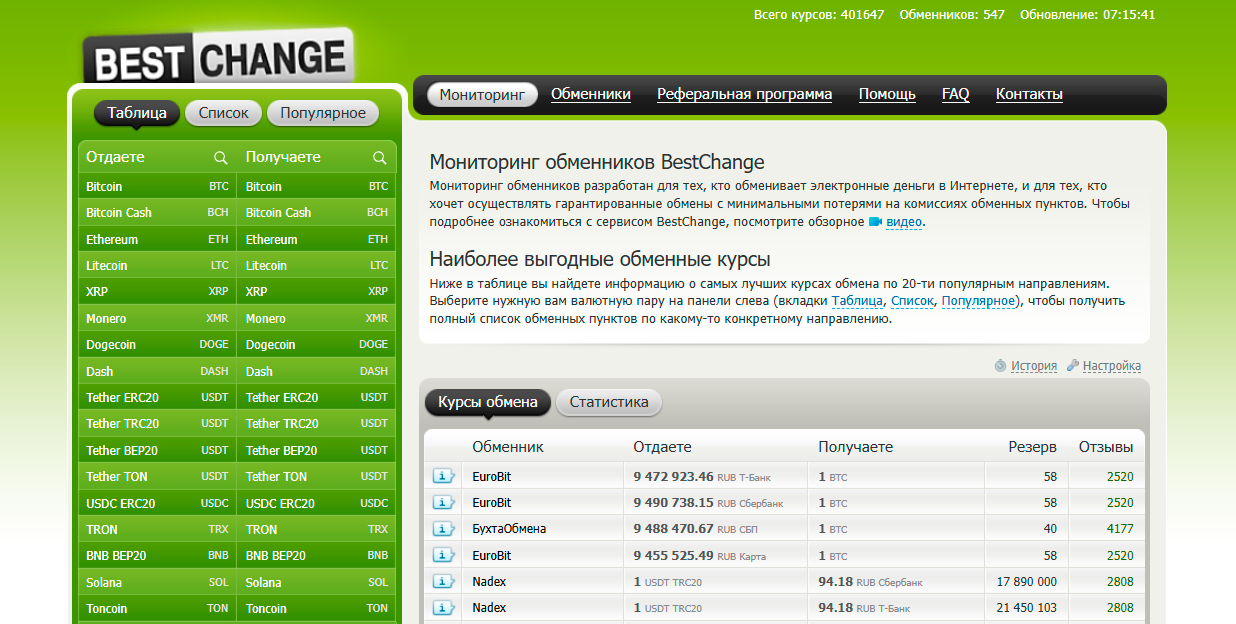

9 февраля 2025 года Роскомнадзор без предупреждения заблокировал крупнейший в РФ сервис по мониторингу обменников криптовалюты BestChange.ru. Официальная причина — выявленные нарушения финансового законодательства. Инициатором блокировки выступил Банк России, который с декабря 2021 года имеет право передавать в РКН списки интернет-сайтов для внесудебных блокировок — сайты мошенников, интернет-пирамиды и пр.

Вероятно, причиной блокировки стали мошеннические операции со стороны каких-то обменников. Но совершенно очевидно, что сервис мониторинга не может отвечать за деятельность каждого обменника в своём каталоге. Точно так же можно заблокировать и поисковые системы Google и «Яндекс».

Читать полностью »

Так как не знаю никакие Монеро кошельки на мобильном устройстве, а в Trust Wallet и Cryptobot попросту нет этой монеты, решил сделать свою реализацию, которую уже на удивление можно считать MVP и свободно принимать и переводить XMR.

Для начала, скачиваем Monero CLI Wallet, для того чтобы взаимодействовать с блокчейном:

https://www.getmonero.org/downloads/

./monero-wallet-cli

Создаем название файла кошелька и пароль. Кошелек готов.

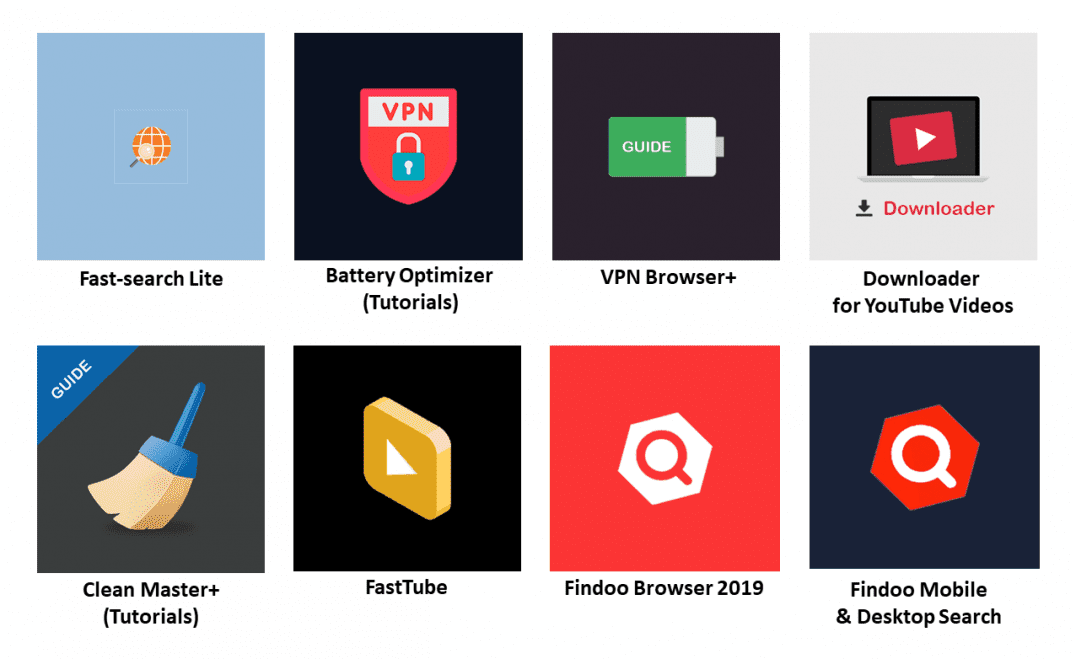

Оказывается, даже в каталоге Microsoft Store можно опубликовать вредоносную программу, и никто этого не заметит. Это очень удобно для злоумышленников, потому что большинство пользователей представляют себе каталоги вроде Microsoft Store, App Store и Google Play как некую безопасную гавань, где они защищены от вирусов (конечно же, это не так). Соответственно, тысячи пользователей беззаботно скачивают приложение, не подозревая ничего плохого. К сожалению для мошенников, сейчас эту лавочку частично прикрыли.

17 января 2019 года компания Symantec нашла в Microsoft Store восемь приложений со встроенными криптомайнерами. Все приложения относятся к классу PWA (Progressive Web Applications), они устанавливаются в Windows 10 и работают в отдельном окне (WWAHost.exe), не похожем на браузер, но фактически это браузерные приложения.

Читать полностью »

Наверняка вы, как пользователь биткоина, эфира или любой другой криптовалюты, были обеспокоены тем, что любой желающий может видеть, сколько монет у вас в кошельке, кому вы их переводили и от кого получали. Вокруг анонимных криптовалют ходит много споров, но кое с чем нельзя не согласиться — как сказал управляющий проектом Monero Рикардо Спаньи (Riccardo Spagni) в своем Twitter-аккаунте: «Что если я просто не хочу, чтобы кассир в супермаркете знал, сколько денег у меня на балансе и на что я их трачу?»

В этой статье мы рассмотрим технологический аспект анонимности — как они это делают, и приведем краткий обзор наиболее популярных методов, их плюсы и минусы.Читать полностью »

Мы продолжаем наш цикл об устройстве блокчейна Monero, и сегодняшняя статья будет посвящена протоколу RingCT (Ring Confidential Transactions), в котором представлены конфиденциальные транзакции и новые кольцевые подписи. К сожалению, в интернете мало информации о том, как он работает, и мы попытались восполнить этот пробел.

Мы поговорим о том, как с помощью этого протокола сеть скрывает суммы переводов, почему отказались от классических для cryptonote кольцевых подписей и как эта технология будет развиваться дальше.

Поскольку этот протокол — одна из самых сложных технологий в Monero, читателю понадобятся базовые знания об устройстве этого блокчейна и поверхностные знания в криптографии на эллиптических кривых (чтобы освежить эти знания, можно прочитать первые главы нашей предыдущей статьи о мультиподписях).

Одна из возможных атак на cryptonote-валюты — анализ блокчейна, основанный на знании суммы и времени отправленной транзакции. Это позволяет Читать полностью »

Мы открываем цикл публикаций об устройстве различных блокчейнов и начнем исследования с монеро (Monero). Это достаточно известная криптовалюта, в ней реализован ряд интересных алгоритмических и криптографических решений. Несколько месяцев назад в Monero Core была добавлена поддержка мультиподписей, и в сегодняшней статье мы подробно рассмотрим эту технологию.

Мультиподписи – это механизм создания и использования кошельков общего доступа. Сама концепция не является новой, она уже реализована в некоторых криптовалютах, таких как Bitcoin, Ethereum и другие. Суть ее заключается в совместном владении и распоряжении средствами кошелька. На распоряжение средствами накладываются некоторые ограничения: для проведения транзакции необходимо набрать определенное количество голосов, которое задается при создании кошелька и зависит от числа его владельцев.

Эти параметры характеризуют так называемую «схему» кошелька, например, 3 / 3 – кошелек на троих владельцев с необходимыми тремя подписями для отправки транзакции, или 2 / 3 – кошелек на троих владельцев с необходимыми двумя подписями любых его владельцев. Следует отметить, что в мультисиг-кошельках (multisignature wallet) нет понятия «твоя доля» и «моя доля», все средства принадлежат всем участникам одновременно.

Читать полностью »

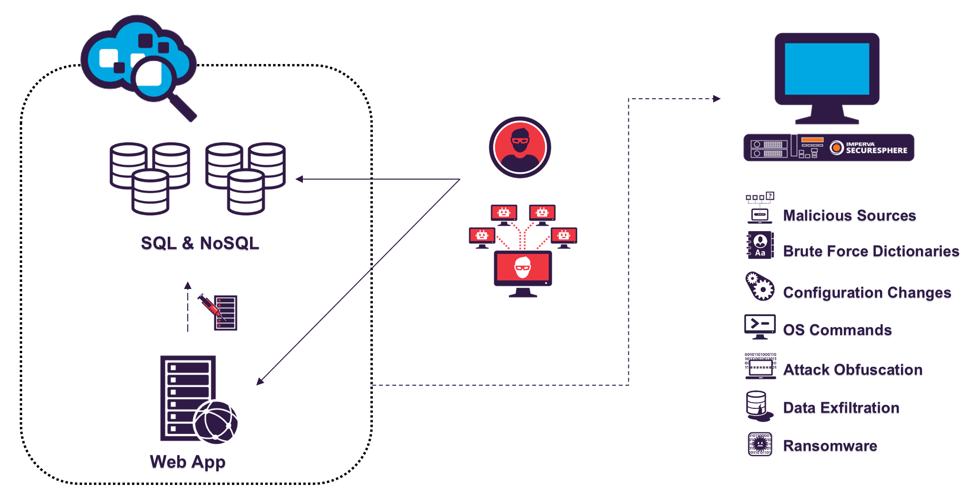

В рамках кампании по защите данных наших клиентов мы в Imperva рассказываем о разных методах атак на БД. Если вы не знакомы с нашим исследовательским проектом StickyDB, почитайте прошлые статьи: часть I и часть II. Там описано устройство сети ханипотов (рис. 1), которая заманивает злоумышленников атаковать наши БД, так что мы изучаем их методы и улучшаем защиту.

Рис. 1. Сетевое окружение ханипота StickyDB

Недавно мы обнаружили интересную технику в ходе атаки одного из серверов PostgreSQL. После входа в БД злоумышленник продолжал создавать полезные нагрузки из встроенных бинарников в скачанных картинках, сохранять полезные нагрузки на диск и запускать их. Как часто бывает в последнее время, злоумышленник захватил ресурсы сервера для майнинга Monero. Как будто этого мало, в процессе атаки он использовал фотографию Скарлетт Йоханссон. Ну тогда ладно. Разберёмся, как это работает!

Читать полностью »

Неизвестные злоумышленники нашли способ использовать популярное торрент-приложение rTorrent в целях майнинга криптовалюты. Само приложение используется на Unix-подобных системах, которые, в принципе, считаются гораздо более безопасными с точки зрения взлома, чем Windows.

Неизвестные злоумышленники нашли способ использовать популярное торрент-приложение rTorrent в целях майнинга криптовалюты. Само приложение используется на Unix-подобных системах, которые, в принципе, считаются гораздо более безопасными с точки зрения взлома, чем Windows.

Тем не менее, при должном старании можно найти уязвимость и в Unix. Правда, в 99% виноват все же пользователь системы, который сам разрешает зловреду выполнять свои задачи. Так и произошло в текущем случае.

Читать полностью »

Всё бóльшую популярность у злоумышленников получает партнёрская программа Coinhive по майнингу криптовалюты в браузерах пользователей (и другие JS-майнеры). Ничего не подозревающие юзеры заходят на сайт — и не обращают внимания, что у них резко возрастает нагрузка на CPU (Coinhive майнит Monero на алгоритме CryptoNight, который создаёт большой блок в памяти и предотвращает внутренний параллелизм, поэтому майнинг исключает использование ASIC и наиболее эффективен именно на CPU).

Злоумышленники продолжают взламывать сайты и размещать скрипты для майнинга. То же самое продолжается с расширениями для браузеров. Недавно они внедрили майнер CryptoLoot даже в скрипт CookieScript.info, который помогает другим сайтам показывать предупреждение об использование кукисов по требованию Евросоюза — это самый популярный бесплатный сервис такого рода, его используют тысячи других сайтов, иначе им грозит штраф от Евросоюза до $500 000.

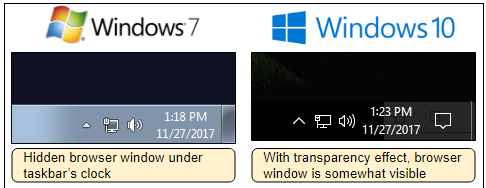

На деятельность злоумышленников можно было смотреть с усмешкой: ну сколько они там сгенерируют за две минуты, которые пользователь проводит на сайте? Эфемерная природа майнинга в браузере оставалась главным недостатком такого рода зловредов. Но специалисты Malwarebytes Labs отмечают, что владельцы «майнинг-ботнетов», к сожалению, сумели устранить этот недостаток. Теперь майнинг на компьютерах пользователей продолжается и после того, как они покинули заражённый сайт. И даже после закрытия браузера.

Читать полностью »