Wi-Fi сопровождает нас повсюду. Концепция BYOD (принеси своё устройство на работу) активно захватывает рынок. Многие крупные компании и госструктуры начали внедрять беспроводные сети, полностью реализуя данную архитектуру, обспечивая должный уровень безопасности радиопространства и контроля доступа.

Тем не менее я до сих пор наблюдаю огромное количество случаев, где 5-50 домашних д-линков при построении беспроводной сети являются нормой. Причём причиной этому является не экономия. На рынке достаточно адекватных по цене решений, главное не заниматься фетишом на известный нам бренд.

Причиной этому является нежелание технического персонала комплексно подходить к решению поставленной задачи.

Сначала «гендир потребовал сделать для айфона себе вайфай», потом «руководители отделов» и т.д. Понятно, что поставить маршрутизатор «как у себя дома с прошивкой от олега» легко и просто, тем не менее нужно стараться грамотно обосновать явные недостатки такого варианта, хотя бы для себя.

Такой стихийный подход к построению беспроводной сети — это самоподстава. Не так велика вероятность, что кто-то целенаправленно будет ломать беспроводную сеть и снифить данные, как велика того, что кто-то просто решит побаловаться, а спросят именно с вас, когда пятый по счету домашний маршрутизатор не будет работать в конференс-руме или у начальства. Если вводить сервис, то качественный.

Статья не претендует на кулхацкерскую. Главная её цель — это обратить внимание, насколько уязвима стихийно построенная беспроводная сеть, и насколько просто вывести ее из строя.

Всегда можно отправить чрезмерное количество чего-то. Все слои OSI можно сказать висят в воздухе.

Понятное дело что можно и микроволновкой подпортить жизнь, но весь смак флуд дос атак заключается в своей селективности.

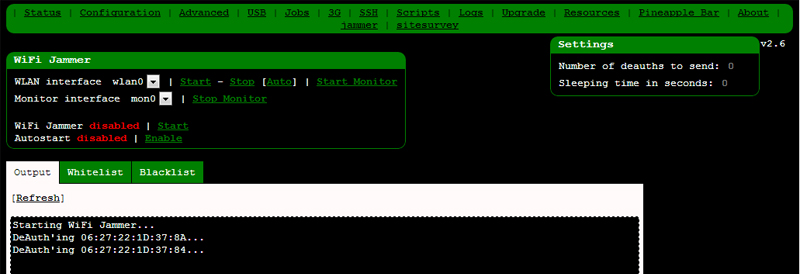

Например есть замечательное устройство — WiFi Pineapple. Он компактен и весь функционал для доведения офисного планктона пентеста беспроводной сети у него работает практически сразу. Вам не нужен специально подобранный адаптер под убунту, переводить его в режим мониторинга и прочее. Здесь всё уже реализовано в удобном веб интерфейсе.

В один клик осуществляется DeAuth Attack на любую беспроводную сеть, можно на все сразу.

Я уже не говорю, какую огромную дыру такие сети предоставляют для утечки данных.

Поэтому господа, не подставляйте себя и коллег. Если речь заходит о построении беспроводной сети, подходите к этому со всей ответственностью и не бойтесь рассматривать корпоративные решения, даже если бюджет невелик.

Автор: maverick_ml

![Беспроводные сети ZigBee. Часть 1 [Вводная] Беспроводные сети ZigBee. Часть 1 [Вводная]](https://www.pvsm.ru/wp-content/plugins/contextual-related-posts/timthumb/timthumb.php?src=http%3A%2F%2Fwww.pvsm.ru%2Fimages%2F2016%2F04%2F20%2Fbesprovodnye-seti-ZigBee-chast-1-vvodnaya.jpg&w=100&h=100&zc=1&q=75)

![Беспроводные сети ZigBee. Часть 2 [Работа с радиомодулями ETRX35X] Беспроводные сети ZigBee. Часть 2 [Работа с радиомодулями ETRX35X]](https://www.pvsm.ru/wp-content/plugins/contextual-related-posts/timthumb/timthumb.php?src=http%3A%2F%2Fwww.pvsm.ru%2Fimages%2F2016%2F08%2F17%2Fbesprovodnye-seti-ZigBee-chast-2-rabota-s-radiomodulyami-ETRX35X.png&w=100&h=100&zc=1&q=75)