Австрийская полиция задержала 15-летнего подростка, подозреваемого во взломе сайтов 259 компаний за промежуток в 3 месяца. Подробности — под катом.

Читать полностью »

Австрийская полиция задержала 15-летнего подростка, подозреваемого во взломе сайтов 259 компаний за промежуток в 3 месяца. Подробности — под катом.

Читать полностью »

Некоторое время назад Министерство Юстиции обновило свой сайт, выложив в сеть новую версию своего интернет-представительства, построенную на Drupal:

Теперь официальный сайт Министерства юстиции Российской федерации работает полностью на базе свободного программного обеспечения.

Цитата с сайта

Данная тема была уже затронута здесь: http://habrahabr.ru/post/140743/

Читать полностью »

Данная тема была уже затронута здесь: http://habrahabr.ru/post/140743/

Читать полностью »

Когда мой µTorrent в очередной раз отказался показывать содержимое торрента после вставки малосодержательной magnet-ссылки с Пиратской Бухты, я задался вопросом, а какие, собственно, .torrent файлы были удалены. На первый взгляд кажется, что после появления десятого сида файл пропадает, и остаётся только magnet-ссылка. Однако что будет, если количество сидов пойдёт на убыль? Может ли щедрая пиратская душа позволить драгоценному пиратскому контенту пропасть?

Впервые с smbrelay я столкнулся в середине 2000х годов и знакомство оказалось неудачным. На тот момент существовало всего несколько эксплоитов, которые даже в то время работали абы как. И это не смотря на то, что сама уязвимость протокола выявлена еще в конце 90х годов. Не получив нужного результата весь интерес совершенно пропал.

Но вот буквально пару недель назад появилось желание исследовать вопрос еще раз. Оказалось, что по большому счету ситуация не изменилась, но появились новые эксплоиты, работоспособность которых и захотелось проверить.

Для тех кто слабо знаком с уязвимостью SMB напомним ее суть. Заставив жертву зайти на smb ресурс злоумышленника, атакующий может совершить перенаправление аутентификационных данных на саму же жертву, тем самым получив доступ к диску и через службу межпроцессного взаимодействия выполнить любой код.

Стоит отметить, что столь серьезная уязвимость в первозданном виде просуществовала до конца 2008 года, ровно до тех пор, пока не появился вменяемо работающий эксплоит.

Читать полностью »

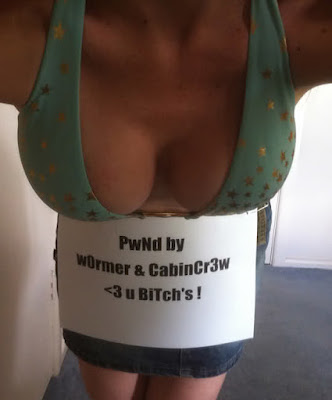

На прошлой неделе ФБР обвинило Higinio O. Ochoa III во взломе государственных сайтов и выкладывании в сеть телефонов и домашних адресов сотрудников полиции.

Ochoa также известный как w0rmer, член хакерской группы CabinCr3w отвстенный за эти взломы, в феврале добавил твит в @Anonw0rmer с ссылкой на сайт где он выложил эти и другие хакнутые данные. Внизу страницы красовалась грудастая девушка с надписью "PwNd by w0rmer & CabinCr3w <3 u BiTch's !".

Читать полностью »

Сумрачный японский гений в лице корпорации Marudai создал в буквальном смысле пуленепробиваемый кейс для iPhone. По заверениям производителя, он выдерживает прямое попадание пули калибра .50 (12.7×99 мм НАТО) Размеры бронекейса — 138 × 81.8 × 39.6 мм, вес — 2.1 кг. Эргономика и практичность — не самая сильная его сторона: во время звонка рекомендуется держать телефон двумя руками, использовать камеру в таком футляре затруднительно, кроме того, не рекомендуется класть телефон на любые поверхности, которые жалко поцарапать. И вообще, производитель на всякий случай предупреждает, что для этого футляра не существует никакого практического применения, поэтому претензии по поводу неудобства использования не принимаются. Зато Marudai честно предостерегает: вы можете нанести себе серьёзные увечья, если уроните телефон в футляре на ногу.

Сумрачный японский гений в лице корпорации Marudai создал в буквальном смысле пуленепробиваемый кейс для iPhone. По заверениям производителя, он выдерживает прямое попадание пули калибра .50 (12.7×99 мм НАТО) Размеры бронекейса — 138 × 81.8 × 39.6 мм, вес — 2.1 кг. Эргономика и практичность — не самая сильная его сторона: во время звонка рекомендуется держать телефон двумя руками, использовать камеру в таком футляре затруднительно, кроме того, не рекомендуется класть телефон на любые поверхности, которые жалко поцарапать. И вообще, производитель на всякий случай предупреждает, что для этого футляра не существует никакого практического применения, поэтому претензии по поводу неудобства использования не принимаются. Зато Marudai честно предостерегает: вы можете нанести себе серьёзные увечья, если уроните телефон в футляре на ногу.

Читать полностью »

19 апреля 2012 г. в 16.00 Центр прикладных исследований компьютерных сетей при поддержке Кластера информационных технологий Сколково проводит семинар «Семейство алгоритмов Paxos».

Паксос — семейство протоколов для решения задачи консенсуса в сети ненадёжных вычислителей. Консенсус — процесс получения согласованного результата группой участников, основная проблема — наличие помех в среде передачи данных. Данная задача используется, например, для утверждения транзакций в распределённых системах.

В прошлой статье была затронута тема информационной безопасности такой крупной компании, как Google.

Настало время посмотреть в сторону отечественного производителя, а именно, компании Яндекс и её сервиса карт.

С чего все началось. Стоял я, значит, как-то в пробке и думал, что заставляет всех людей ездить теми или иными маршрутами. Ответ очевиден: много чего.

Однако не последнюю роль определенно играет наличие пробок и разного рода дорожных ситуаций (ДТП, ремонт полотна, камеры).

Кроме того, эти факторы учитывают и все современные навигаторы при прокладке маршрута.

Что ж, попробуем повлиять на дорожную обстановку, хотя бы виртуально…

Читать полностью »