Рубрика «протоколы»

SPICE: анатомия протокола доставки рабочего стола

2025-12-31 в 12:16, admin, рубрики: cloud desktop, image-based, spice, vdi, виртуализация, протоколы, удаленный рабочий столЗачем это читать

У вас куча сотрудников с разными задачами и разным профилем работы, и каждому нужен компьютер.

Можно купить 500 ноутбуков и молиться, что никто не прольёт кофе на клавиатуру — вместе с важными данными. А можно задуматься о безопасности всего этого хозяйства и о том, где вообще должна жить информация.

В таком случае рабочие столы выносят в виртуальную среду — в свой или арендованный дата-центр — и передают пользователю только картинку, ввод и периферию.

Взрослые компании называют это VDI. Но сам по себе VDI не существует: без протокола доставки рабочего стола он просто не работает.

Обзор Протокола UDS [ISO 14229-1]

2025-11-07 в 17:42, admin, рубрики: app protocol, CAN, DID, ISO-14229, iso-tp, ISO14229, protocols, uds, протоколыКакой была бы Всемирная паутина, если бы вместо WWW был Gopher

2025-10-14 в 13:01, admin, рубрики: gopher, ruvds_статьи, web, www, гипертекст, данные, история интернета, протоколы, сеть, системное администрированиеПротокол HTTP совсем не прост

2025-08-09 в 20:44, admin, рубрики: http, интернет, Программирование, протоколы, спецификацииЧасто доводится слышать, будто протокол HTTP прост. Естественно, чаще всего — от тех, кто не слишком поднаторел в обращении с ним и слабо представляет, как именно этот протокол реализован. Думаю, сам я тоже мыслил в таком ключе, когда ещё только начинал работать с HTTP.

К настоящему времени я уже без малого три десятка лет усердно пишу клиентский код, взаимодействующий с HTTP. Я участвую в работе IETF и приложил руку ко всем спецификациям HTTP, составленным примерно с 2008 года. Поэтому полагаю, что вполне имею право развёрнуто высказаться об этом протоколе. Протокол HTTP не прост.Читать полностью »

Что будет, если не использовать TCP или UDP?

2025-04-04 в 14:52, admin, рубрики: tcp, udp, передача данных, протоколы, экспериментКоммутаторы, маршрутизаторы, брандмауэры — все это устройства, на которых держится интернет. Они перекидывают, фильтруют, дублируют и вырезают трафик такими способами, о которых большинство даже не догадывается. Без них вы бы не смогли прочитать этот текст.

Но сеть — это всего лишь один из уровней. Операционная система тоже играет по своим правилам: классификация, очереди, правила фаервола, NAT — все это влияет на то, что проходит, а что отбрасывается без следа. Каждый слой работает по-своему, и вместе они формируют ответ на вопрос: «А этот пакет вообще можно пропустить?»

Мы взломали ИИ Gemini от Google и опубликовали его исходный код

2025-03-29 в 11:27, admin, рубрики: bug bounty, google gemini, RPC, взлом, исходный код, компьютерная безопасность, протоколы, уязвимость, хакер, хакерские атакиВ 2024 году мы опубликовали блог-пост We Hacked Google A.I. for $50,000, в котором рассказали, как в 2023 году мы отправились в Лас-Вегас вместе с Джозефом «rez0» Тэкером, Джастином «Rhynorater» Гарднером и мной, Рони «Lupin» Карта, в настоящее путешествие по взлому, которое прошло от Лас-Вегаса через Токио до Франции – всё ради поиска уязвимостей в Gemini на мероприятии Google LLM bugSWAT. И, что вы думаете? Мы сделали это снова …

«Всегда закрывай за собой двери!»: краткое пособие по работе с портами

2024-09-04 в 12:06, admin, рубрики: c++, OSI, selectel, информационная безопасность, порты, протоколы, сети

Открытые порты — это распахнутые двери в вашу инфраструктуру. Сервис, который слушает по ним запросы, обрабатывает входящие данные и реагирует на них в зависимости от заложенной логики. Из-за ошибок на этом уровне возникают уязвимости, которые хактивист может эксплуатировать для нелегитимного доступа к инфраструктуре.

Самый логичный способ обезопасить себя — ограничить сетевой доступ к сервису или инфраструктуре — например, через порты. Это можно сделать с помощью межсетевого экрана — инструмента для управления трафиком в сети и защиты от несанкционированного доступа. Решение позволяет описать, какие запросы будут проходить через определенные порты, к каким сервисам можно получить доступ и т. д.

Привет! Меня зовут Иван, я ведущий инженер по информационной безопасности в Selectel. Давно хотели научиться настраивать сетевые интерфейсы? Хорошая новость: мы в Selectel запускаем цикл статей по работе с портами в разрезе ИБ. В этом материале разберем, как с помощью различных межсетевых экранов: локальных, облачных и МСЭ в составе NGFW — обеспечить дополнительную защиту сервисов. Подробности под катом!

Читать полностью »

Непонятный rpc, или же первый пэт-проект или DynamicRPC

2024-08-14 в 14:06, admin, рубрики: C, RPC, проект, протоколы, сетевое программирование, СиВНИМАНИЕ!

Большая часть контента статьи представлена как комментарии в коде!

Введение

Изначально этот проект был всего лишь экспериментом с libffi и можно ли сделать с помощью него полноценный P2P RPC. Вроде бы получилось :-) И в здесь я попытаюсь рассказать что я сделал и какие у этого rpc особенности.

Особенности

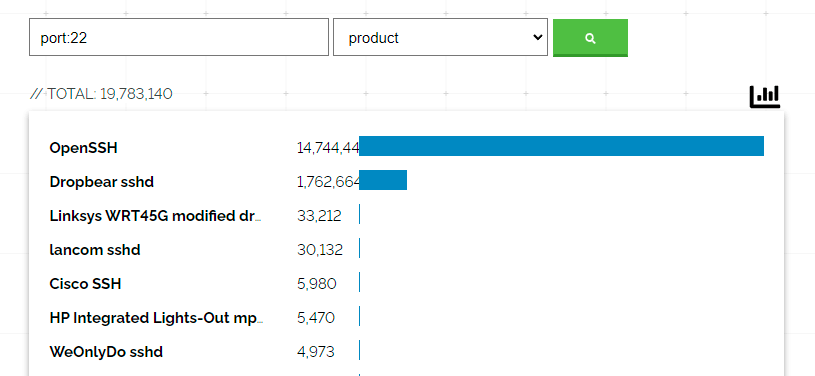

OpenSSH против SSH

2023-08-02 в 9:00, admin, рубрики: BIND, djbdns, DNS, Dropbear, ECC, ECDH, ecdsa, ECMQV, GSS-API, IT-стандарты, open source, openssh, rsa, ruvds_статьи, secure shell, ssh, SSH FTP, ssh-2, Suite B, алгоритм Диффи-Хеллмана, Блог компании RUVDS.com, Даниэль Бернштейн, информационная безопасность, протоколы, эллиптические кривые

Рис. 1. Разные реализации SSH, источник: Shodan

Формально протокол SSH определён в ряде стандартов RFC (список ниже). В то же время есть много реализаций этого протокола. OpenSSH — самая популярная из них, хотя не единственная. Например, вот альтернативная реализация SSH на Go (и несколько примеров кастомных серверов на её основе). По статистике Shodan, вторым по популярности демоном SSH является Dropbear SSH (рис. 1). Все остальные далеко позади, если судить по количеству адресов на порту 22.

На практике спецификации OpenSSH содержат в себе все стандарты RFC для SSH, включая черновики, а также немножко сверх этого.Читать полностью »

![Обзор Протокола UDS [ISO 14229-1] - 1 Обзор Протокола UDS [ISO 14229-1] - 1](https://www.pvsm.ru/images/2025/11/07/obzor-protokola-UDS-ISO-14229-1.png)