У меня есть платформа для работы с метафорическими ассоциативными картами. Это инструмент психологов, коучей: колода картинок, вопросы, разговор. Звучит нишево, но суть задачи универсальна – авторский визуальный контент в вебе, который надо защитить от массового скачивания и пиратства. При этом контент загружают сами пользователи.

Рубрика «ecdsa»

Скриншоты не победить, но скрейпинг можно удорожить: 4 слоя защиты изображений на UGC-платформе

2026-02-27 в 12:55, admin, рубрики: canvas api, ecdsa, offscreencanvas, rate limiting, UGC, WebCrypto API, антипиратство, водяные знаки, защита изображений, тайлингКак я нашел криптографический бэкдор в крупнейшем даркнет-рынке: разбираем кражу $12 миллионов через уязвимость ECDSA

2025-10-29 в 5:33, admin, рубрики: bitcoin, ecdsa, генераторы случайных чисел, информационная безопасность, криптоанализ, криптографияПроанализировал миллион ECDSA-подписей из блокчейна Bitcoin и обнаружил, что Evolution Marketplace использовал сломанный генератор случайных чисел для кражи средств пользователей. Статистика показала отклонение от случайности с вероятностью меньше 1 к миллиону. В статье — детальный разбор, как найти такую уязвимость и почему mt_rand() в криптографии — это плохая идея.

Предыстория: самый дерзкий exit scam в истории даркнета

Март 2015 года. Evolution Marketplace — второй по величине даркнет-рынок после закрытия Silk Road — внезапно исчезает. Вместе с ним пропадают $12 миллионов в Bitcoin, принадлежащие тысячам пользователей.

TorusCSIDH: постквантовый аналог ECDSA с топологическим критерием безопасности

2025-10-11 в 12:40, admin, рубрики: CSIDH, ecdsa, Алгоритмы, криптография, постквантовая криптография, топологический анализ, топологияВ современном мире криптографии безопасность часто ассоциируется со случайностью. Но что если я скажу вам, что истинная безопасность кроется не в хаосе, а в строгой, заранее определённой структуре?

В этой статье я представляю принципиально новый подход к постквантовой криптографии — TorusCSIDH, где безопасность определяется не отсутствием структуры, а наличием правильной топологической структуры.

От эмпирических тестов к математическому критерию безопасности

Почему структура Ur, Uz не случайна даже при случайном k в ECDSA: математика за топологией цифровых подписей

2025-10-08 в 10:28, admin, рубрики: algorithm, bitcoin, cryptography, ecdsa, signature, topologyГибридный квантовый эмулятор с топологическим сжатием: вдохновленный фотонными вычислениями

2025-08-27 в 12:59, admin, рубрики: ecdsa, квантовые алгоритмы, квантовые вычисления, квантовый эмулятор, лазер, сжатие данных, топология, фотон, эмуляцияВведение

Недавно на Хабре появилась потрясающая статья "Свет считает быстрее: как работают фотонные вычисления и из какого «железа» они собраны" от автора vsradkevich, которая стала ключевым вдохновением для нашего проекта. Эта статья подробно раскрывает принципы фотонных вычислений и дает четкие рекомендации по созданию гибридных систем: "Линейные операции — в оптике, нелинейности и память — в CMOS".

Вдохновившись идеями vsradkevich, мы разработали Гибридный Квантовый Эмулятор с Топологическим Сжатием (HQE)Читать полностью »

Топологический аудит ECDSA: когда геометрия защищает ваши ключи

2025-08-22 в 10:09, admin, рубрики: ecdsa, аудит безопасности, криптоанализ, криптографическая защита, криптография, сигнатурный анализ, сигнатуры, топологический анализ, топология, уязвимостьВ предыдущей части мы рассмотрели основы ECDSA и почему анализ безопасности криптографических алгоритмов требует новых подходов. Сегодня мы погрузимся в удивительный мир топологического криптоанализа — области, где абстрактные математические структуры становятся практическим инструментом для обнаружения уязвимостей.

От абстракции к реальной безопасности

Представьте, что каждая цифровая подпись ECDSA — это точка на поверхности тора (обычного бублика). Звучит странно? Но именно так работает пространство подписей, если представить уравнение подписи Читать полностью »

Топологический анализ безопасности ECDSA

2025-08-21 в 17:23, admin, рубрики: bitcoin, CryptoAuditor, cryptography, ecdsa, topologyАннотация

В данной работе представлен новый подход к анализу безопасности алгоритма цифровой подписи на эллиптических кривых (ECDSA) через призму алгебраической топологии. Мы формально определяем пространство параметров ECDSA как топологическое пространство в форме тора и вводим количественные метрики безопасности на основе топологических инвариантов. Предложенный метод позволяет обнаруживать скрытые уязвимости в реализациях ECDSA даже при отсутствии доступа к приватному ключу, что представляет значительный интерес для криптографического аудита и разработки безопасных криптосистем.

ОписаниеЧитать полностью »

Сложение точек эллиптической кривой в числах, как на калькуляторе

2025-05-25 в 15:04, admin, рубрики: ECDH, ecdsa, Алгоритмы, криптография, математика, умножение, эллиптические кривыеПрактика показывает, что многие лучше понимают математические концепции криптографии на максимально конкретных примерах, приводимых в числах непосредственно. Цель данной статьи - выстроить таким способом некоторую «интуицию» для одной из базовых в современной криптографии операций - сложения точек эллиптической кривой. Мы посмотрим, что за арифметика стоит за алгоритмическими, компьютерными реализациями этой операции.

OpenSSH против SSH

2023-08-02 в 9:00, admin, рубрики: BIND, djbdns, DNS, Dropbear, ECC, ECDH, ecdsa, ECMQV, GSS-API, IT-стандарты, open source, openssh, rsa, ruvds_статьи, secure shell, ssh, SSH FTP, ssh-2, Suite B, алгоритм Диффи-Хеллмана, Блог компании RUVDS.com, Даниэль Бернштейн, информационная безопасность, протоколы, эллиптические кривые

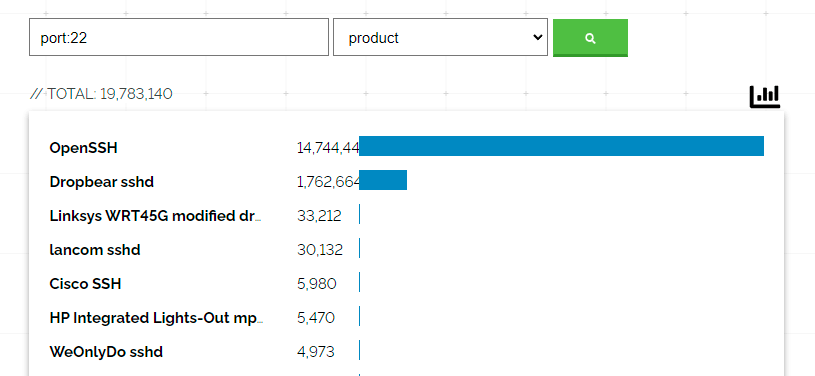

Рис. 1. Разные реализации SSH, источник: Shodan

Формально протокол SSH определён в ряде стандартов RFC (список ниже). В то же время есть много реализаций этого протокола. OpenSSH — самая популярная из них, хотя не единственная. Например, вот альтернативная реализация SSH на Go (и несколько примеров кастомных серверов на её основе). По статистике Shodan, вторым по популярности демоном SSH является Dropbear SSH (рис. 1). Все остальные далеко позади, если судить по количеству адресов на порту 22.

На практике спецификации OpenSSH содержат в себе все стандарты RFC для SSH, включая черновики, а также немножко сверх этого.Читать полностью »

Восстановление криптоключей по яркости LED-индикатора питания

2023-06-25 в 13:46, admin, рубрики: ecdsa, LED, SIKE, атака по сторонним каналам, Блог компании GlobalSign, временной параллакс, информационная безопасность, криптоанализ, криптография, обработка изображений, Работа с видео, роллинг-шаттер, утечка информации, частота дискретизации

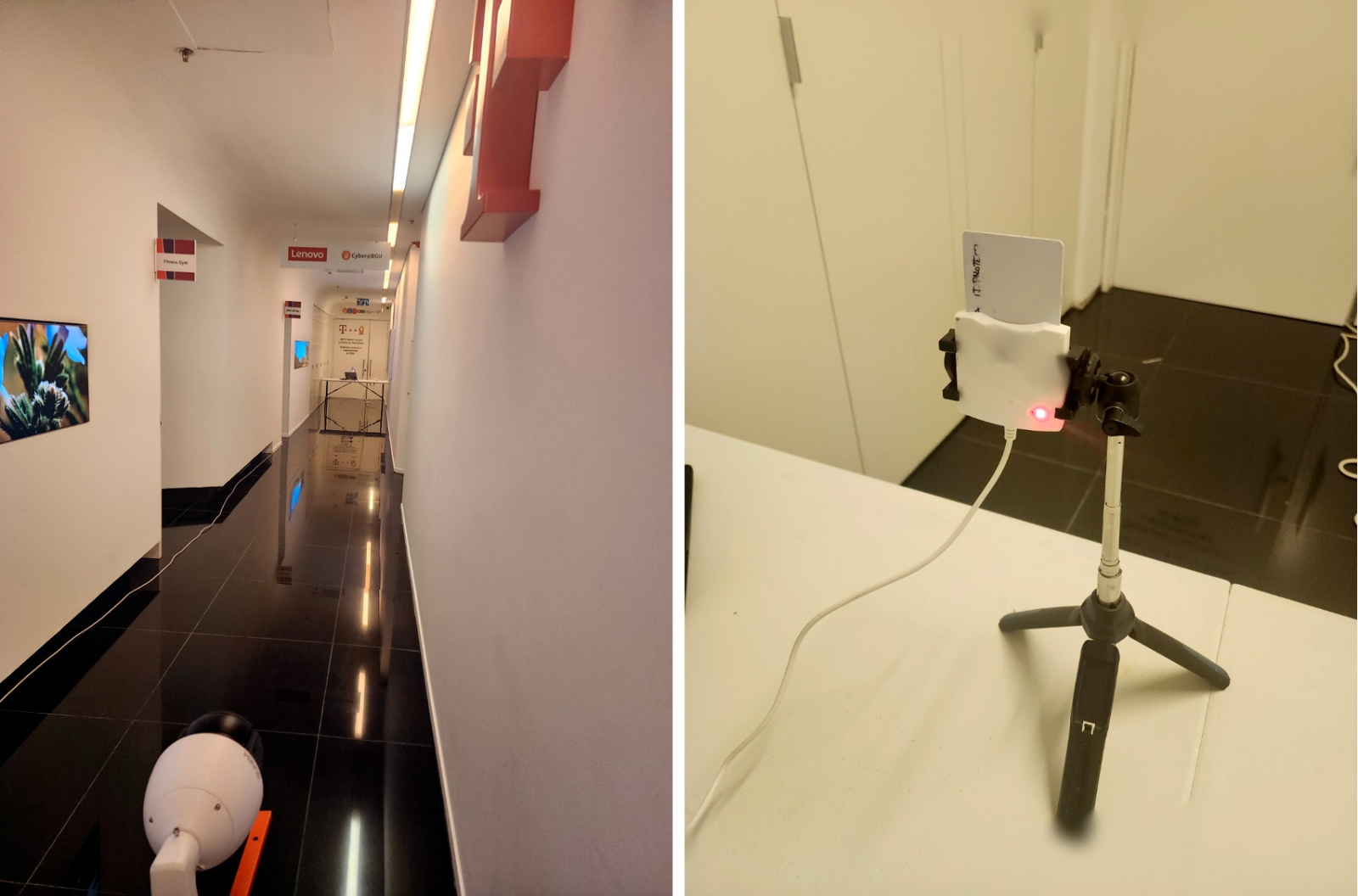

Экспериментальная установка. Камера наблюдения (слева) снимает индикатор питания на смарт-ридере (справа) с расстояния 16 м

Известный эксперт в области криптоанализа Бен Насси (Ben Nassi) с коллегами из университета им. Бен-Гуриона опубликовали результаты уникальных экспериментов по восстановлению криптографических ключей с помощью видеозаписи светодиода питания устройства, на котором хранится/используется этот ключ.

Для извлечения секретного ключа достаточно нескольких секунд видеозаписи с камеры наблюдения (издали) или со смартфона (вблизи, с роллинг-шаттером).

Читать полностью »