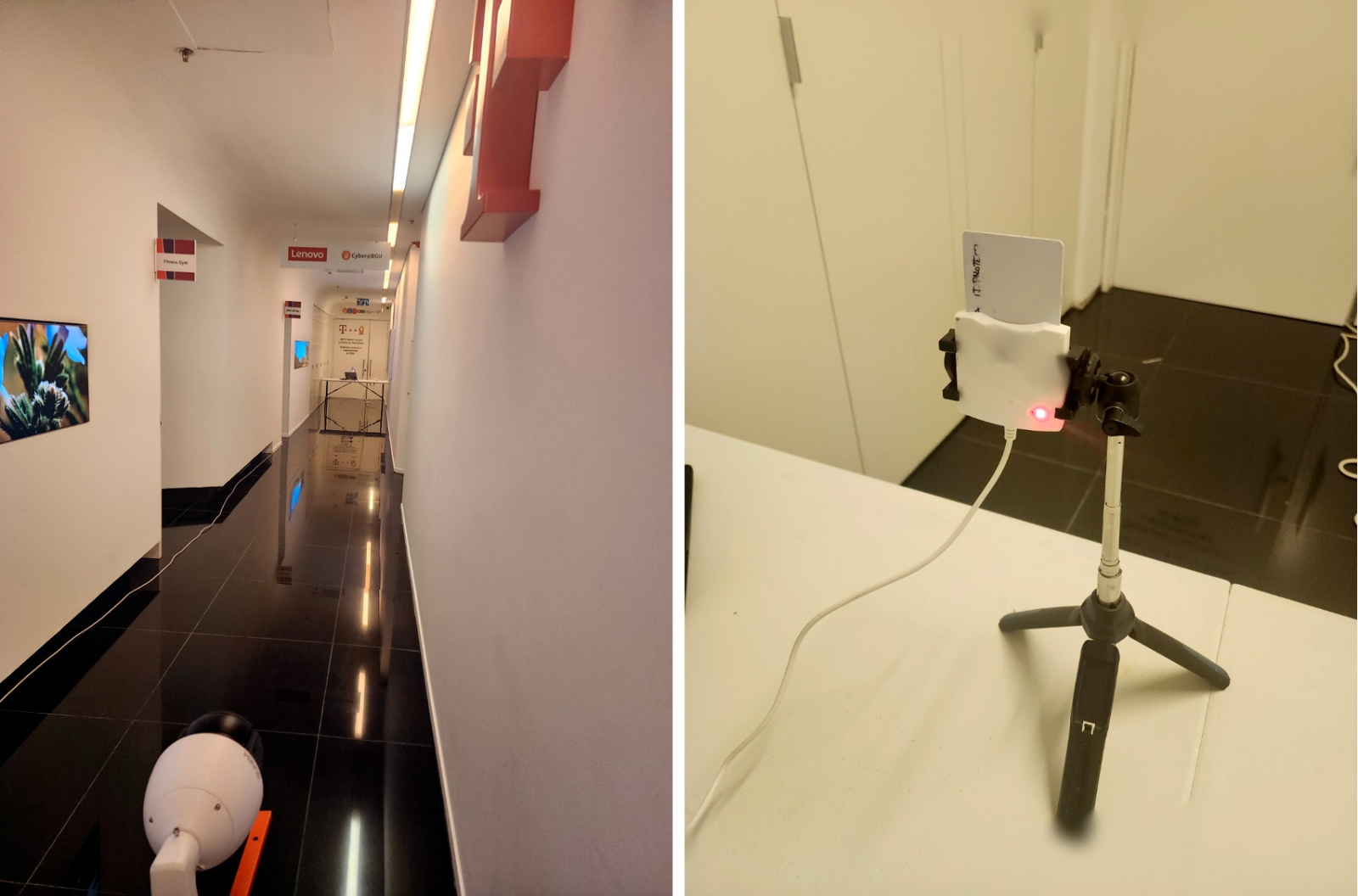

Экспериментальная установка. Камера наблюдения (слева) снимает индикатор питания на смарт-ридере (справа) с расстояния 16 м

Известный эксперт в области криптоанализа Бен Насси (Ben Nassi) с коллегами из университета им. Бен-Гуриона опубликовали результаты уникальных экспериментов по восстановлению криптографических ключей с помощью видеозаписи светодиода питания устройства, на котором хранится/используется этот ключ.

Для извлечения секретного ключа достаточно нескольких секунд видеозаписи с камеры наблюдения (издали) или со смартфона (вблизи, с роллинг-шаттером).

Криптоанализ на основе видео

Восстановление секретных криптографических ключей на основе простого наблюдения (видеозаписи) светодиода — это принципиально новый метод криптоанализа.

В опубликованной статье авторы показывают, что криптографические вычисления на CPU изменяют энергопотребление устройства. Это влияет на яркость светодиода питания.

Злоумышленники могут использовать стандартные видеокамеры (например, камеру iPhone 13 или видеокамеру безопасности, подключённую к интернету) для извлечения секретных ключей из устройств. Со смартфона нужно снимать с очень близкого расстояния, чтобы изображение светодиода заполняло весь кадр. В этом случае можно использовать временно́й параллакс (роллинг-шаттер) видеокамеры — об этом ниже.

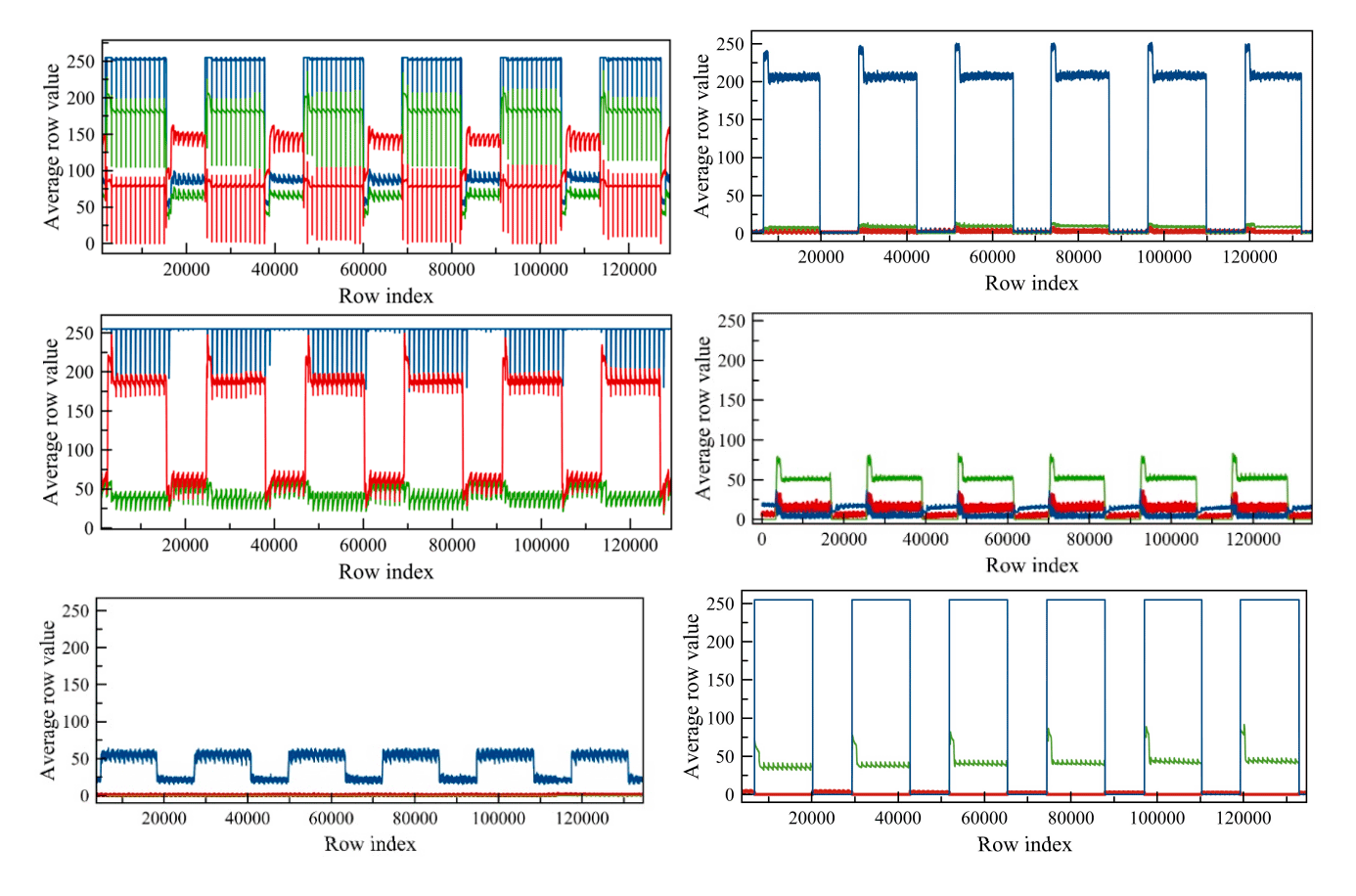

Кадры светодиода анализируются в пространстве RGB, а энергопотребление вычисляется из соответствующих значений RGB.

Значения RGB из 96-ти последовательных кадров (со 103 680 строками) видеозаписи светодиода питания смарт-ридера во время выполнения шести различных операций подписи ECDSA, разделённых эпизодами бездействия длительностью 200 мс. Цвета соответствуют каналу RGB, источник

В качестве демонстрации исследователи осуществили две криптоаналитические атаки по сторонним каналам (в данном случае это канал времени). В первой они восстановили 256-битный ключ ECDSA от смарт-карты путём анализа видеозаписи смарт-ридера через взломанную камеру наблюдения, расположенную в 16 м. Во втором восстанавливается 378-битный ключ SIKE от Samsung Galaxy S8 путём анализа видеозаписи светодиода питания USB-динамиков Logitech Z120, которые подключены к тому же USB-концентратору, который используется для зарядки Galaxy S8. Запись ведётся с близкого расстояния качественной камерой iPhone 13 Pro Max.

Роллинг-шаттер для смартфона

Особый интерес вызывает метод, который исследователи применили для увеличения частоты дискретизации видеокамеры смартфона с помощью временно́го параллакса (роллинг-шаттер), то есть последовательного считывания разных частей оптического изображения. При этом изображение искажается, как все видели на фотографиях фотофиниша бегунов и других спортсменов.

Дело в том, что большинство коммерческих смартфонов и охранных/IP-видеокамер снимают видео с максимальной частотой 60−120 FPS, чего недостаточно для проведения криптоанализа. Чтобы увеличить количество измерений в секунду (частоту дискретизации) до необходимого уровня, злоумышленник может применить временно́й параллакс или роллинг-шаттер видеокамеры.

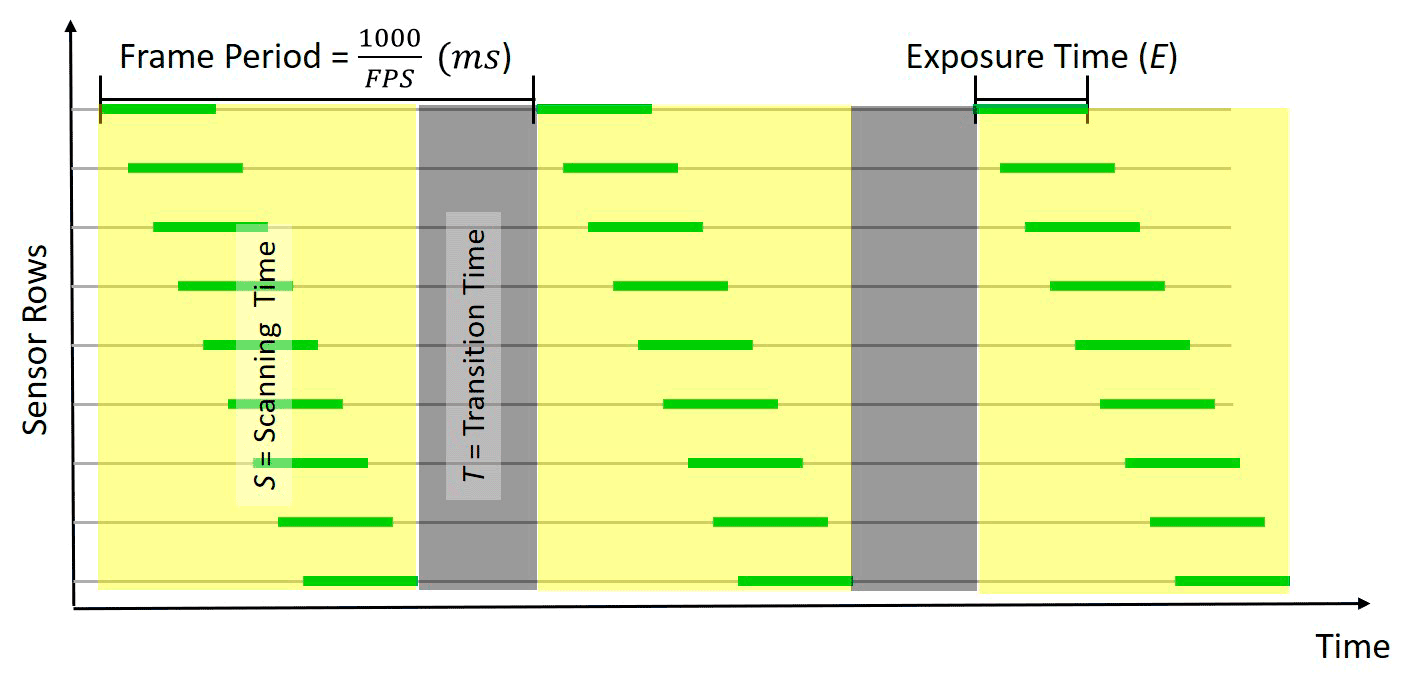

При использовании этого метода кадр/картинка фактически состоит не из одного снимка, сделанного в определённый момент времени, а из нескольких снимков, сделанных по вертикали/горизонтали в разное время. Следующая диаграмма наглядно демонстрирует этот процесс:

При вертикальном роллинг-шаттере пиксели сенсора экспонируются и считываются последовательно ряд за рядом в разное время сверху вниз (или слева направо) в соответствии с настраиваемой выдержкой (E). Она определяет количество времени, в течение которого сенсор подвергается воздействию света. Поскольку каждый ряд в сенсоре снимается в разное время, злоумышленники могут увеличить частоту дискретизации со стандартной частоты видеокамеры (60/120 FPS) до скорости записи рядов, которая основана на скорости затвора.

Для этого необходимо установить затвор видеокамеры на максимальную скорость и приблизить видеокамеру к светодиоду так, чтобы вид светодиода заполнил весь кадр видеозаписи. Таким образом, злоумышленник гарантирует, что всё время сканирования кадра (на диаграмме выше S) посвящено получению RGB-образцов светодиода. Это позволяет увеличить частоту дискретизации на несколько порядков: с 60−120 измерений в секунду до приблизительной частоты затвора видеокамеры (60 тыс. измерений в секунду на iPhone 13 Pro Max).

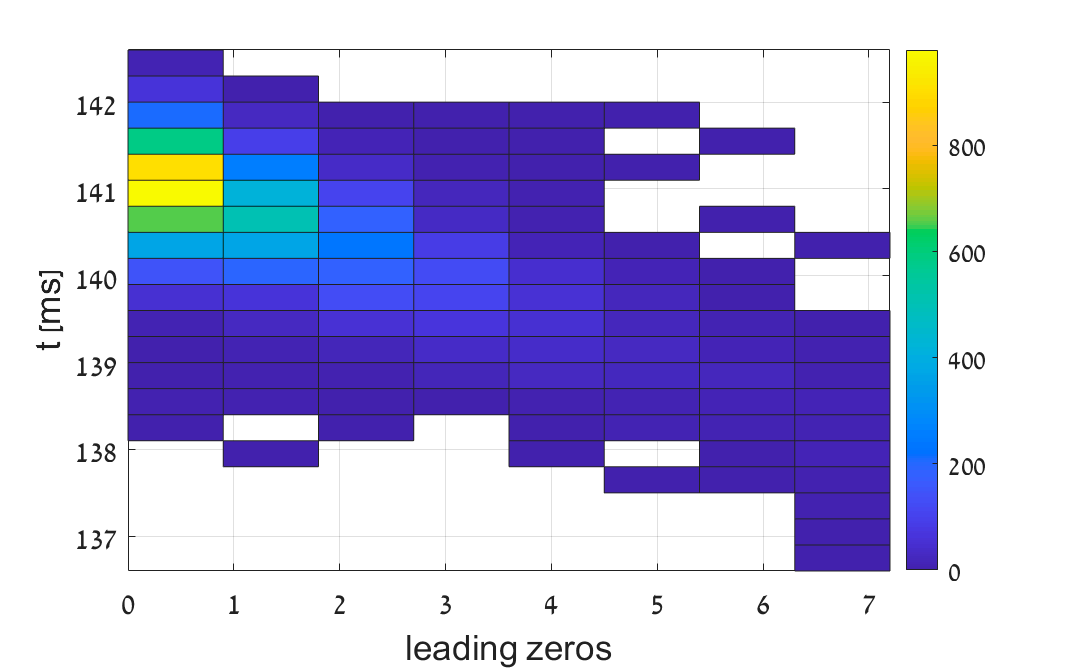

Тепловая карта расчётного времени выполнения 7826 операций подписи ECDSA в зависимости от количества ведущих нулевых битов в нонсе

Эксперименты

Исследователи провели два эксперимента:

- Восстановление ключа ECDSA по видеозаписи LED-индикатора питания смарт-ридера с веб-камеры на расстоянии 16 и 5,5 м через двухслойное стекло. Достаточно нескольких секунд видеозаписи

- Восстановление ключа SIKE от Samsung Galaxy S8 с помощью видеозаписи LED-индикатора питания USB-динамиков Logitech Z120. При этом видеозапись получена с помощью iPhone 13 Pro Max

Вторая экспериментальная установка. Видеокамера iPhone 13 Pro Max направлена (через объектив) на светодиод питания колонок Logitech Z120

Статья «Криптоанализ на основе видео: Извлечение криптографических ключей из видеозаписи светодиода питания устройства» опубликована 14 июня 2023 года в электронном журнале Cryptology ePrint Archive.

Автор: GlobalSign_admin