IPv6 — новая версия интернет протокола. Члены IETF приняли её всего 22 года назад, в 1996 году. За это время успели появиться специфичные для IPv6 атаки. Цель данной статьи, написанной по мотивам нашего выступления на PHDays 8 — показать возможности атаки в корпоративных сетях внутренним нарушителем, используя IPv4 и IPv6.

Рубрика «mitm» - 3

Где вставить кавычку в IPv6

2018-07-18 в 8:58, admin, рубрики: dhcpv6, impacket, IPv6, mitm, wpad, Блог компании Перспективный мониторинг, информационная безопасность, Сетевые технологииНовые уязвимости 4G LTE: массовая рассылка сообщений, имперсонификация абонентских устройств и другие

2018-03-19 в 8:41, admin, рубрики: 3gpp, 4G, dos-атака, imsi, LTE, LTEInspector, mitm, QXDM, SDR, USRP, Блог компании GlobalSign, информационная безопасность, программно-аппаратное радио, Стандарты связи

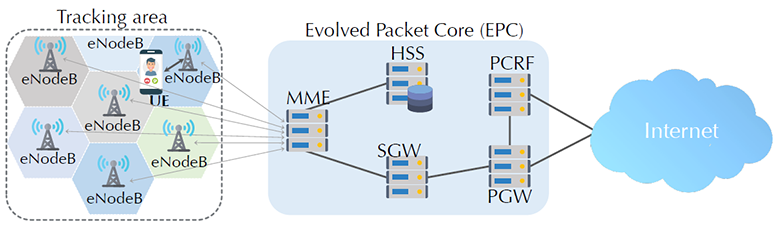

Сетевая архитектура LTE

На прошедшей конференции по безопасности сетей и распределённых систем в Сан-Диего NDSS 2018 было немало интересного, но самое большое внимание привлёк доклад американских исследователей из Университета Айовы и Университета Пердью по уязвимостям в сетях связи четвёртого поколения (4G): LTEInspector: A Systematic Approach for Adversarial Testing of 4G LTE (pdf). Такое внимание объяснимо, учитывая широкую распространённость сетей 4G LTE.

Исследователи сосредоточились на анализе трёх критических процедур, которые используются в протоколе:

- Attach — процедура, которая связывает абонентское устройство с сетью (например, при включении телефона).

- Detach — осуществляется при выключении устройства или отключении сети (например из-за плохого качества сигнала или если телефон не может пройти проверку подлинности в сети).

- Paging — этот протокол является частью установки вызова, чтобы форсировать на устройстве повторный приём системной информации, а также сообщений экстренного характера.

Атакуем DHCP часть 4. DHCP + ARP + Apple = MiTM

2017-10-09 в 13:13, admin, рубрики: apple, arp, dhcp, mitm, Сетевые технологииАтакуем DHCP часть 3. DHCP + Apple = MiTM

2017-09-29 в 6:01, admin, рубрики: apple, dhcp, mitm, wifi, Беспроводные технологии, Сетевые технологииАтакуем DHCP часть 2. DHCP + WiFi = MiTM

2017-09-28 в 6:01, admin, рубрики: dhcp, mitm, wifi, Беспроводные технологии, Сетевые технологии

В данной статье я расскажу про еще один способ осуществления MiTM в WiFi сети, не самый простой, но работающий. Прежде чем читать эту статью настоятельно рекомендую ознакомиться с первой частью, в которой я попытался объяснить принцип работы протокола DHCP и как с его помощью атаковать клиентов и сервер.

Делаем MitM с помощью openssl на Android

2017-09-26 в 13:41, admin, рубрики: android, C, c/c++, c++, mitm, openssl, Блог компании InfoWatch, Разработка под android

Мотивация

В русскоязычном интернете трудно найти информацию об API-библиотеке OpenSSL. Большое внимание уделяется использованию консольных команд для манипуляции с самоподписанными сертификатами для веб-серверов или OpenVPN-серверов.

Такой подход хорош, когда нужно сделать пару сертификатов в час. А если потребуется создать сразу пару сотен за минуту? Или писать скрипт и разбирать вывод из консоли? А если в процессе произошла ошибка?

При использовании API генерация сертификатов, проверка валидности и подпись выполняются гораздо проще. Появляется возможность контролировать и обрабатывать ошибки на всех этапах работы, а также указывать дополнительные параметры сертификата (поскольку не все параметры можно задавать из консоли) и производить тонкую настройку.

Отдельно стоит отметить сетевую составляющую. Если сертификат есть и просто лежит на диске, он бесполезен.

К сожалению, очень мало русской документации по вопросу организации SSL-сервера, по тому, как организовать SSL-клиент для получения данных. Официальная документация не настолько полна и хороша, чтобы можно было сразу включиться в работу с библиотекой. Не все функции описаны подробно, приходится экспериментировать с параметрами, с тем, в какой последовательности и что именно нужно очищать, а что библиотека удалит самостоятельно.

Данная статья — компиляция моего опыта по работе с библиотекой OpenSSL при реализации клиент-серверного приложения. Описанные в ней функции будут работать как на десктопе, так и на Android-устройствах. К статье прилагается репозиторий с кодом на C/C++ для того, чтобы вы могли увидеть работу описываемых функций.

Цель Читать полностью »

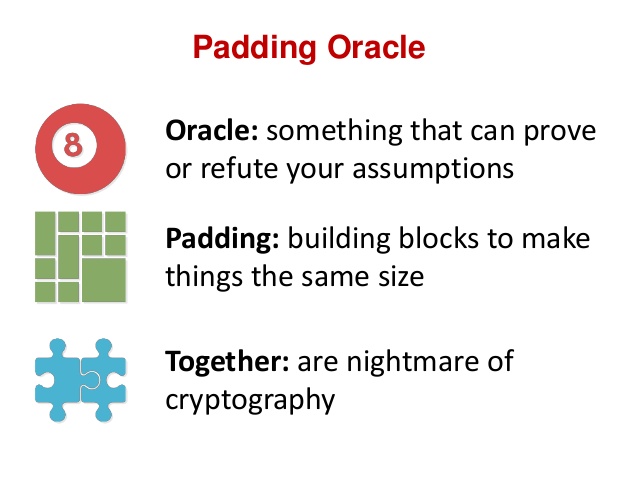

Padding Oracle Attack: криптография по-прежнему пугает

2017-09-19 в 17:37, admin, рубрики: CBC, cve-2016-2107, lucky 13, man in the middle, mitm, open source, openssl, oracle, padding oracle, poodle, SSL, TLS, vaudenay, Алгоритмы, информационная безопасность, криптография

Эту уязвимость чинят уже пятнадцать лет

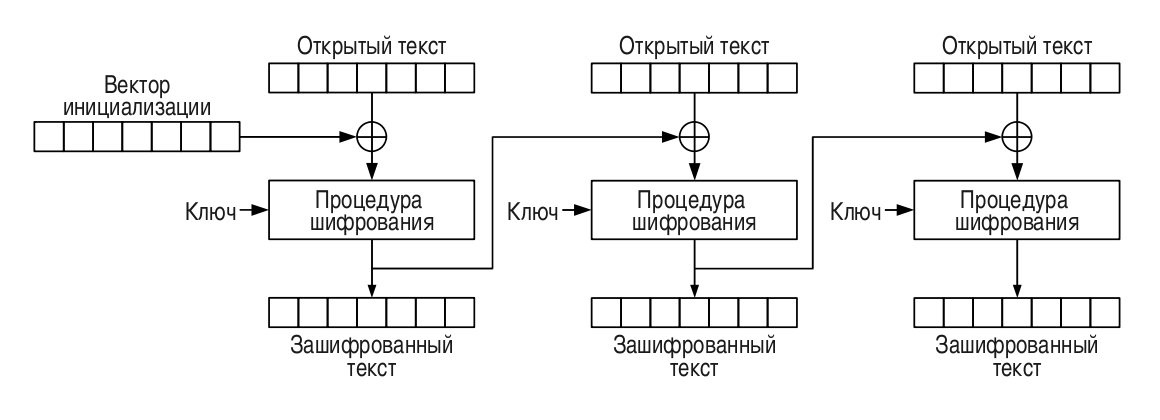

В хабрапереводе текста четырёхгодовалой давности «Padding Oracle Attack или почему криптография пугает» была подробно описана атака на режим шифрования CBC. В этом режиме каждый очередной блок открытого текста xor-ится с предыдущим блоком шифротекста: в результате каждый блок шифротекста зависит от каждого блока открытого текста, который был обработан к тому моменту.

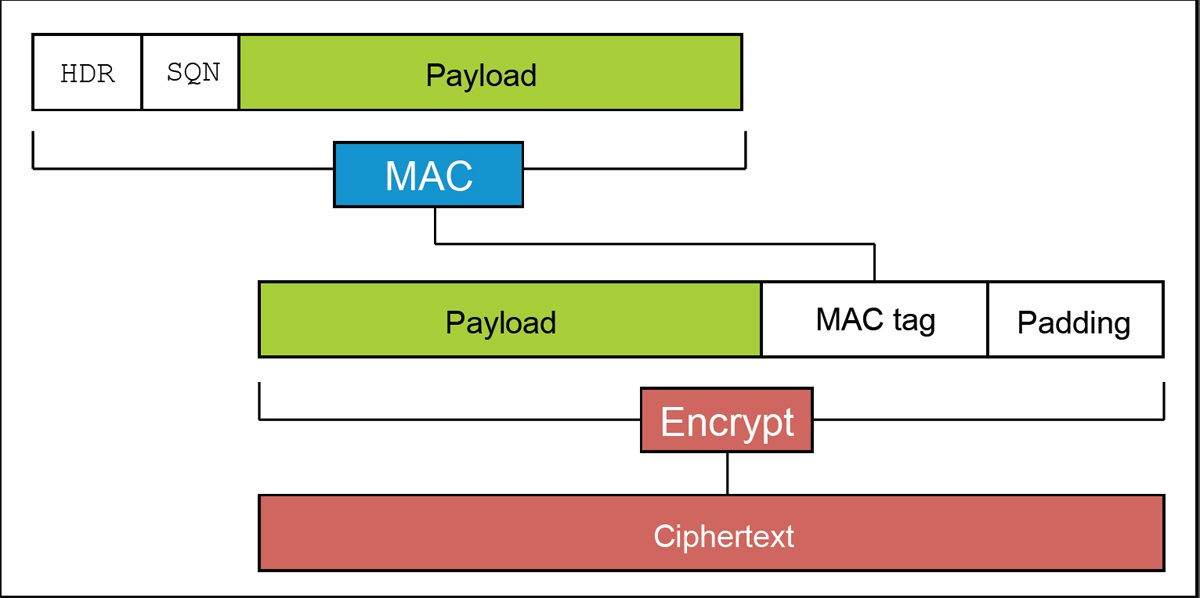

Чтобы пропустить исходное сообщение (произвольной длины) через CBC-шифр, к нему дописывается MAC (хеш для проверки целостности, обычно 20-байтный SHA-1) и затем padding, чтобы дополнить открытый текст до целого числа блоков (обычно 16-байтных):

Padding («набивка») состоит из одинаковых байтов, на единицу меньших своей длины: (0) или (1,1) или (2,2,2) или т.п.

Таким образом, получатель шифротекста должен

- расшифровать все его блоки;

- прочитать последний байт последнего блока, чтобы определить длину набивки и, соответственно, позицию MAC в открытом тексте;

- проверить корректность набивки и MAC.

В 2002 г. французский криптограф Серж Воденэ обнаружил в CBC уязвимость к атакам типа «padding oracle»: Читать полностью »

Насколько хорошо защищены ваши SSH-сессии?

2017-08-31 в 10:37, admin, рубрики: intercepter, mitm, ssh, Блог компании PentestIT, информационная безопасность

Выполнение повседневных задач системного администратора считается безопасным при работе через SSH сессию. В данной статье речь пойдет про современные инструменты для проведения MITM-атак на протокол SSH и как защититься от них.

Читать полностью »

Практические примеры атак внутри GSM сети

2017-08-03 в 10:37, admin, рубрики: calypso, gsm, mitm, osmocom, Блог компании PentestIT, информационная безопасность

В данной статье цикла про Osmocom мы рассмотрим практическую реализацию атак на абонентов GSM сетей. Будут рассмотрены атаки как с помощью голосовых вызовов и СМС так и атаки во время работы абонента с GPRS.

Читать полностью »

Билайн, зачем ты лезешь в мой HTTPS?

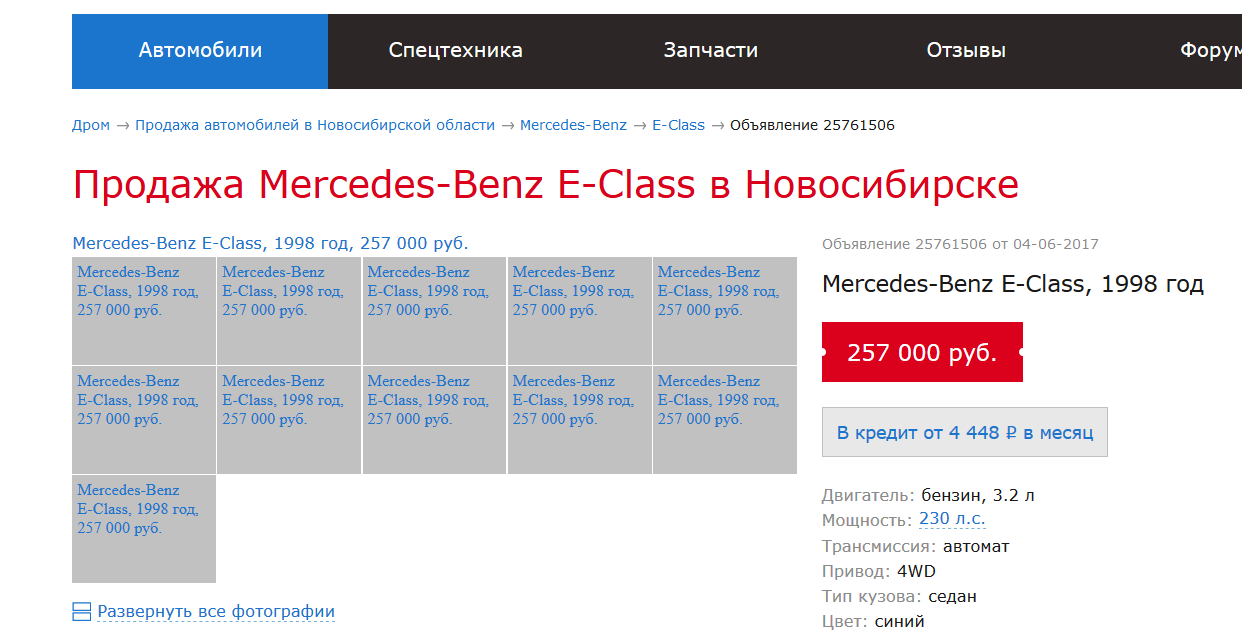

2017-06-04 в 19:01, admin, рубрики: HTTPS, mitm, SSL, билайн, браузеры, закон яровой, информационная безопасность, СОРМ, сотовая связьПриехал я на выходные на дачу, пожарил шашлычок, натопил баньку, да сел в интернете посидеть немножко. А интернет мой неожиданно стал выглядеть вот так (надеюсь продавец мерса на меня не обидится, но скриншот сохранился вот такой только):

Сначала я грешил на скорость 3G, браузер, ОС и т.д. и т.п., но как оказалось все не то.

А проблема в том, что HTTPS-сайты через 3G модем Билайн вдруг практически перестали открываться.

Читать полностью »