В конце прошлого года мы выяснили, что ИИ научился взламывать пароли по тепловым следам на клавиатуре. Шотландские ученые разработали систему ThermoSecure, за секунду с помощью тепловизора угадывающую пароли, которые ввели в банкоматах, компьютере или на смартфоне. Последовательность символов легко угадывается благодаря интенсивности теплового следа. Причем даже после минуты система показывает эффективность 62% (а если после ввода прошло несколько секунд — то 86%).

Если это научились делать ученые, то, без сомнения, подобные технологии есть и у злоумышленников. То есть оставлять без присмотра рабочее место было уже небезопасно (по крайней мере, если вы богатый человек, за паролями которого могут прицельно охотиться). И использование специальных символов или прописных букв тут ничуть не помогает.

Ну а теперь всё это вышло на следующий уровень. ИИ теперь может украсть ваши пароли почти со 100% точностью — и ему для этого не нужно никаких специальных инструментов. Достаточно послушать вас, пока вы сидите в Skype или Discord.

Исследователи из Корнельского университета открыли новый способ кражи ваших данных — по звукам нажатия клавиш. В их документе подробно описывается атака с использованием ИИ, которая может воровать пароли с точностью до 95%, прослушивая то, что вы печатаете на клавиатуре. Причем сделать такую модель оказалось достаточно просто, это заняло у них в сумме меньше двух месяцев, и основное время было потрачено на сбор данных.

Дело в том, что у каждой клавиши на клавиатуре — уникальное звучание, которое зависит от её расположения и других факторов. Теоретически, анализ спектрограммы позволяет отличить клавиши друг от друга, а по частотности нажатий определить, какому символу соответствует каждый звук. Базовую схему того, как создать звуковой кейлоггер, на Хабре описывали тут. Но с ИИ это получается сделать даже для чужой клавиатуры, даже для той, чьей марки ты заранее не знаешь. Достаточно послушать её звучание хотя бы несколько минут.

В случае с Корнельским университетом, исследователи просто поставили смартфон с новой моделью ИИ рядом с ноутбуком, на котором набирали пароль. Встроенный микрофон прослушивал нажатия клавиш на MacBook Pro — и мог воспроизводить их с точностью 95%.

После этого команда также проверила точность во время общения по Zoom, когда нажатия клавиш записывались с помощью микрофона ноутбука. В этом тесте ИИ воспроизвел нажатия клавиш с точностью 93%. Через Skype модель была точной на 91,7%.

Прежде чем вы от страха выбросите свою громкую механическую клавиатуру, стоит отметить, что громкость клавиатуры тут мало связана с точностью атаки. Вместо этого модель ИИ учитывает форму волны, интенсивность и время каждого нажатия клавиш. Например, вы можете нажать одну клавишу на долю секунды позже, чем другие, из-за того, что она расположена дальше. Всё это тоже ощущает ИИ.

Вероятно, чем популярнее клавиатура, тем точнее ИИ будут в дальнейшем угадывать набранные на ней пароли. Исследователи не зря взяли для начала клавиатуру с MacBook Pro. Logitech, Razer, Gembird и т.д., вероятно, тоже станут одними из первых, на которых свои ИИ начнут тренировать злоумышленники. А вот если у вас дешевая мембранная клавиатура за пару сотен рублей — таких клавиатур тысячи, и тренировать ИИ на звуках вашей конкретной модели вряд ли кому-то будет интересно. Тем более, что взять с человека, у которого настолько дешевая клавиатура?

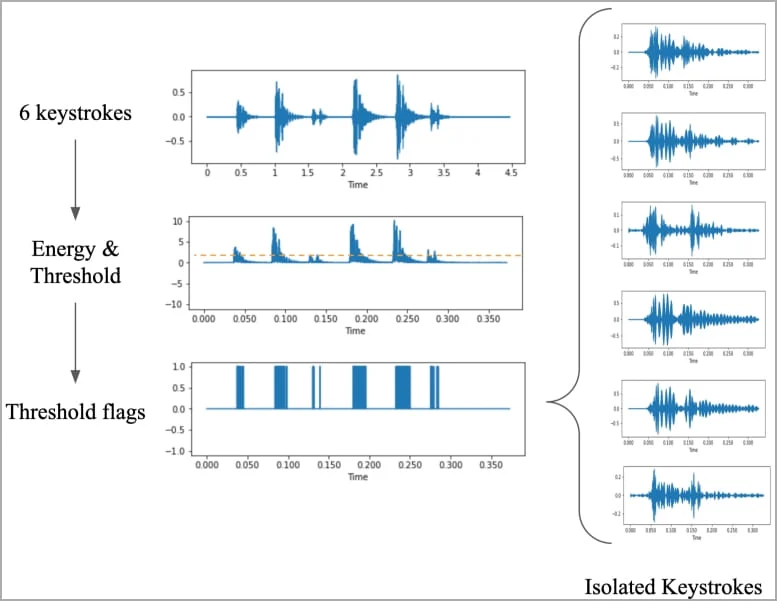

В своей работе исследователи использовали CoAtNet, который является классификатором изображений ИИ, для подобной атаки, и обучили модель на 36 клавишах MacBook Pro, записав звук нажатия на каждую по 25 раз.

Исследователи предупреждают, что создать подобный похититель паролей сейчас достаточно просто. По их словам, эта атака может принять форму вредоносного ПО, установленного на вашем телефоне или другом устройстве с микрофоном, расположенном в вашей комнате. Ему нужно просто собирать данные о ваших нажатиях клавиш и передать их в модель ИИ, слушая ваш микрофон.

Даже если вы никогда не работаете в публичном пространстве, где кто-то рядом может включить микрофон, новая атака всё равно пугает. У злоумышленников появляется еще один путь к вашему паролю. Им больше не обязательно напрямую считывать вводы с клавиатуры. Достаточно найти способ услышать звуки вашей клавиатуры через любой микрофон. И сопоставить это с тем моментом, когда вы заходили в банк или в, скажем, корпоративное приложение.

Как сообщает Bleeping Computer, есть несколько способов обойти этот вид атаки. Во-первых, вообще не вводить пароль, вместо используя такие функции, как Windows Hello и Touch ID. Можно также инвестировать в хороший менеджер паролей, который вводит пароли за вас, плюс позволяет вам генерировать случайные пароли для всех ваших учетных записей. Что здесь вряд ли поможет, так это новая клавиатура. Даже самые лучшие клавиатуры могут стать жертвами атаки.

ФБР уже заявляет, что хакеры используют ИИ для создания различных зловредов. Оказывается, хакеры нашли способ заставить ChatGPT генерировать код для вредоносного ПО, и теперь создают его в промышленных объемах. Также активно распространяется мошенничество с подделкой голоса — где злоумышленники выдают себя за родственника с целью обмана его близких, часто пожилых людей. Для этого им достаточно собрать несколько фрагментов голоса человека, что можно сделать в том числе по телефону. И, конечно, это ещё один повод внимательнее относиться к тому, что и когда записывает наш микрофон.

Подписывайтесь на наш телеграм-бот с вакансиями getmatch. Там вас ждут персонализированные подборки вакансий под вашу специальность и желаемую зарплату. А еще мы бесплатно помогаем подать резюме и пройти интервью.

Автор:

Arnak