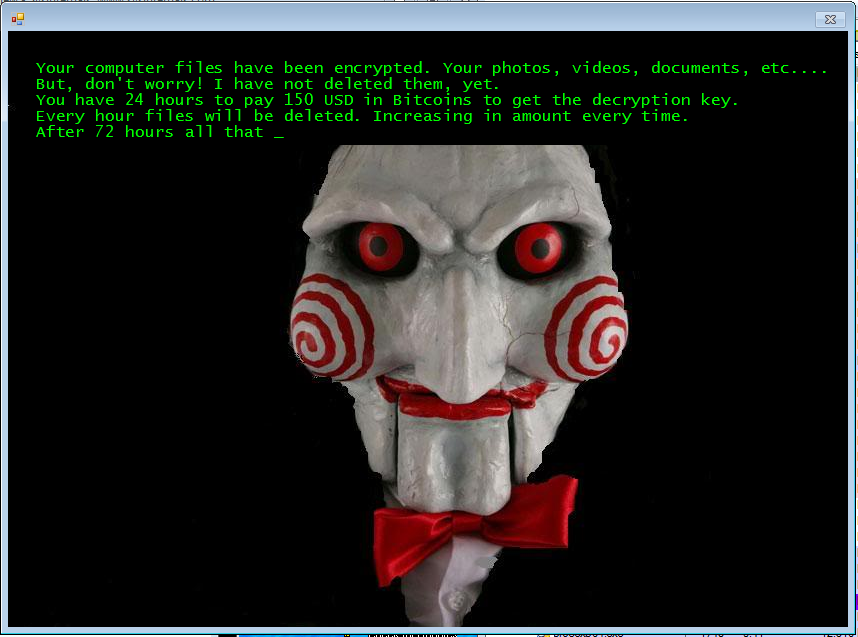

Инструкции по оплате выкупа от криптовымогателя «Пила» (Jigsaw)

Нападение на компанию с требованием выкупа по-прежнему остаётся популярным видом заработка в хакерской среде. Раньше было принято устраивать DDoS-атаку и предлагать услуги по защите от DDoS (или «независмый консалтинг»), но это был довольно опасный способ. Ведь приходилось вступать в личный контакт с жертвой, которая наверняка что-то подозревала. Неспроста ведь человек предлагает свои услуги сразу после начала DDoS.

Теперь же появились способы вымогательства, которые не предполагают никакого личного контакта. С оплатой за биткоины риски почти исчезли. И самое главное, что компании послушно платят в большинстве случаев.

Согласно новому исследованию IBM, 70% компаний, ставших жертвами программ-криптовымогателей (ransomware), действительно платят мошенникам.

Обычно такие факты не афишируются. Владельцам бизнеса стыдно признаться, что у них не было резервных копий или те тоже оказались зашифрованы. Что уровень информационной безопасности на фирме такой слабый, что сотрудники лазят по порносайтам и соцсетям в рабочее время. В общем, признание в оплате выкупа — это расписка в непрофессионализме. Поэтому большинство предпочитают молчать. Но опрос IBM был организован на условиях анонимности, так что показал более объективное положение дел.

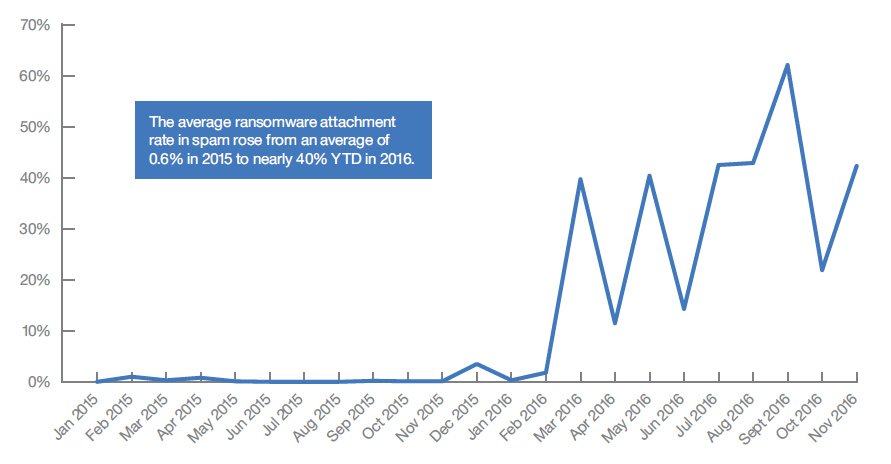

Первая программа-криптовымогатель была обнаружена в 1989 году, с тех пор они изредка проявляли себя, но в 2016 году зафиксирован гигантский всплеск популярности таких зловредов. По данным IBM X-Force, доля файлов-криптовымогателей в приложениях к спаму с начала года выросла с 0,6% почти до 40%, а в течение года однажды достигала даже 60%.

Программы действуют просто. После установки на компьютер они сканируют файловую систему и находят все носители с документами, совпадающими с маской для шифрования. Постепенно эти документы шифруются, а по окончании процесса все оригинальные копии файлов удаляются.

Кроме шифрования файлов, программа может инфицировать загрузочный сектор диска (MBR), как это делал криптовымогатель Petya.

Затем компании обычно предлагают оплатить небольшую сумму (обычно 1 биткоин), чтобы получить ключ для расшифровки файлов. Для бизнеса эта сумма действительно небольшая, и многие без колебаний платят её, чтобы снова продолжить работу.

Впрочем, в последнее время фиксируются варианты зловредов, специально нацеленных на юридических лиц, которые требуют выплаты четырёх- и пятизначных сумм, а в некоторых случаях — даже миллионы долларов. Известны случаи, когда жертвы действительно выплачивали крупные суммы.

Судя по нынешним тенденциям, специалисты IBM ожидают ещё большего распространения криптовымогателей. В конце концов, с такой угрозой может столкнуться каждая компания, в которой ценные данные хранятся локально и не налажен процесс качественного резервного копирования.

По оценке ФБР, только за три месяца 2016 года американские компании выплатили вымогателям (не будем называть, из каких стран) более $209 млн! Такими темпами суммы выкупа могут перевалить за миллиард долларов в год.

Проведённое исследование IBM выявило, что большинство потенциальных жертв атаки по-прежнему не имеют понятия, что такое криптовымогатели. Только 31% пользователей что-то слышали о криптовымогателях. Неосведомлённость об угрозе, несомненно, на руку злоумышленникам.

Самая интересная часть исследования IBM — это изучение вопроса, насколько готовы граждане США и коммерческие компании платить выкуп, чтобы восстановить доступ к своим файлам. Вот здесь ещё одна хорошая новость для вымогаталей. Американцы в большинстве своём готовы и будут платить. Изучим, кто именно будет платить и за какую информацию.

Медицинские записи и личные фотографии — не слишком прибыльная цель. Менее половины пользователей готовы заплатить, чтобы вернуть их. Исключение составляют финансовые данные (эффективность рассылки зловреда 54%).

Родители больше всего ценят цифровые фотографии (эффективность 55%). Для других категорий пользователей ценность этого актива ниже (заплатят только 39%).

Тинейджеры (миллениалы) ценят свои цифровые файлы более высоко, чем люди старшего поколения. В среднем, каждый второй готов заплатить выкуп до $100, чтобы вернуть различные типы данных.

Разумеется, количество платежей напрямую зависит от суммы выкупа. Небольшую сумму до $100 готов платить каждый второй, а вот сумму в $1000 заплатит не каждый. С точки зрения преступника важно найти математический оптимум с максимизацией валового дохода. Может, будет эффективнее заразить одного богача, чем тысячу «нищебродов».

С коммерческих компаний можно собрать гораздо больше денег. В опросе IBM участвовали представители 600 компаний с разным количеством сотрудников, как малый бизнес, так и представители крупных компаний. Результаты опроса оказались слегка неожиданными. Оказалось, что 46% опрошенных фирм уже сталкивались с криптовымогателями, а 70% из них реально заплатили выкуп.

20% заплатили более $40 000

25% заплатили от $20 000 до 40 000

11% заплатили от $10 000 до 20 000

То есть в данном случае бизнес-модель не просто теоретическая, а уже опробована в деле и подтверждена.

Учитывая такую высокую эффективность этого вида мошенничества, можно ожидать широкого распространения криптовымогателей в ближайшее время, особенно в богатых странах. Соответственно, это должно привести к росту курса биткоина из-за увеличения спроса на криптовалюту. Будем считать, что это самоисполняющееся пророчество.

Автор: alizar