Сегодня многие предприятия находятся в эпицентре перемен, вызванных тем, что новые центры обработки данных стирают границы между физическими и виртуальными средами, между общедоступным и частным «облаком». При модернизации и оптимизации своих центров обработки данных, организации сталкиваются с тем, что для обеспечения безопасности центров обработки данных следующего поколения необходимы непрерывно совершенствующиеся решения.

В облачных вычислениях технология виртуализация выполняет важнейшую роль платформы. Суть концепции облачных вычислений заключается в предоставлении конечным пользователям удаленного динамического доступа к услугам, вычислительным ресурсам и приложениям, включая операционные системы и инфраструктуру через различные каналы доступа. На данный момент «облака» можно разделить по способу доступа, на два основных типа Публичные облака (Public cloud) и Частные облака (Private cloud). Публичные облака, как правило, предоставляются сервис-провайдерами через канал Интернет, Частные облака организовываются внутри крупных компании для внутренних нужд в частных сетях Интранет. И тот и другой тип облаков могут состоять из тысяч серверов, размещенных в ЦОД, обеспечивающих работу десятков тысяч приложений. Непременным условием эффективного управления такой крупномасштабной инфраструктурой является максимально полная автоматизация. Для обеспечения различным видам пользователей — облачным операторам, сервис-провайдерам, ИТ-администраторам, пользователям приложений — защищенного доступа к вычислительным ресурсам, облачная инфраструктура должна предусматривать возможность самоуправления и делегирования полномочий.

Если рассматривать Публичные и Частные облака, то для большинства крупных компаний, уже имеющих собственную развитую ИТ-инфраструктуру и испытывающих потребность в высоком уровне конфиденциальности, производительности и доступности своих приложений, предпочтительнее выглядит переход именно на Частное облако. Публичные облака предоставляется сервис-провайдерами, следовательно, возникают опасения насчет не подконтрольности всех процессов скрытых внутри самого облака. Это и опасения насчет гарантий сохранности и защиты передаваемой информации между облаком и потребителем услуги. И невозможность отслеживания степени защищенности дата-центров провайдера. Так же оказывает влияние географическое расположения дата-центров провайдера по отношению к потребителю, в том числе зависимость от постоянности и надежности подключения канала Интернет, прерывание в работе которого, вызовет полную остановку предоставления сервиса. Кроме того провайдеры поставщики облачных вычислений выставляют различные значения времени наработки до отказа и времени восстановления данных, что не всегда гарантирует постоянную доступность услуги. Проблема конфиденциальности и защищенности данных с точки зрения ИБ на стороне сервис-провайдера, остается под вопросом. Именно эта не подконтрольность внутренних процессов в Публичном облаке и побуждает крупные частные компании создавать собственные Частные облака. Кроме того, подход частного облака при грамотной модернизации уже имеющихся ИТ активов и защищенных каналов связи позволяет переходить на облачные вычисления постепенно и с меньшими затратами для компании.

Для применения в крупных компаниях, уже имеющих собственную развитую ИТ инфраструктуру, либо строящих ее с нуля, стоит рассматривать одну из наиболее динамично развивающихся платформ VMware Private Clouds использующую в своей основе систему виртуализации VMware vSphere.

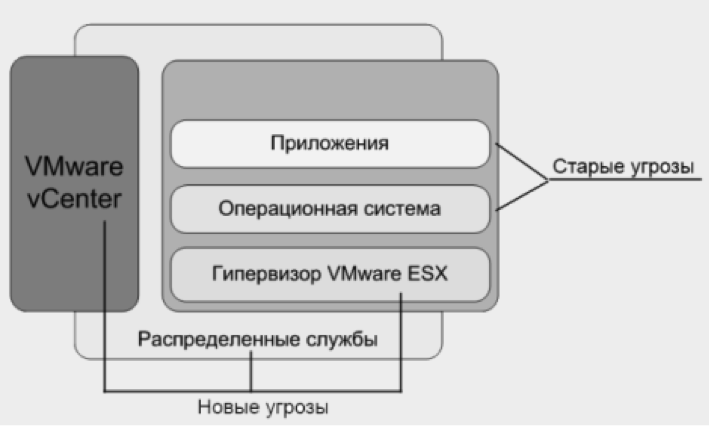

Применение ПО виртуализации требует существенного изменения в подходах к обеспечению информационной безопасности систем. Необходимо отметить появление нового принципиально важного объекта виртуальной инфраструктуры — гипервизора, который на практике часто игнорируется и не защищается при помощи специализированных средств (Рис 1.).

Рис 1. Старые и новые угрозы виртуальной среды

По данным исследования компании Гартнер, изложенные в ее пресс-релизе в январе 2010 г.: «К концу 2012 года 60% виртуальных серверов окажутся менее защищенными, чем физические сервера». Одна из основных причин такого положения, указанная в релизе: «40% виртуальных машин устанавливаются без участия специалистов по информационной безопасности. В России к этой проблеме добавляется необходимость соблюдения требований регуляторов, которые в своих руководящих документах про виртуализацию не упоминают. На предприятиях в уже существующих инфраструктурах большими темпами успешно виртуализируются различного рода информационные системы, однако методы и подходы защиты информации при этом, как правило, используются те же, что предусмотрены для физических серверов.

Проблемы виртуальной инфраструктуры

При внедрении технологий виртуализации происходят серьезные изменения в физической инфраструктуре. С точки зрения организации сети возникает такое новое понятие как виртуальный коммутатор, который обеспечивает сетевое взаимодействие виртуальных машин в пределах одного хоста виртуализации. Проблема виртуальных коммутаторов заключается в не подконтрольности внутрисетевого трафика, а также в возможности прослушивания всего сетевого трафика между виртуальными машинами. В качестве решения проблемы прослушивания портов возможен подход к организации сетей VLAN на базе виртуальных коммутаторов, где тегирование кадров происходит на уровне хоста виртуализации еще до попадания пакетов в физическую сеть.

В виртуальных средах, в отличие от физических, где каждая операционная система имеет доступ к своему разделу на физическом носителе, либо использует сетевое хранилище данных с выделенным логическим разделом, в случае с виртуализацией сразу несколько виртуальных машин физически находятся в одном разделе в целях обеспечения миграции и отказоустойчивости. Таким образом, получив контроль над подобным хранилищем с виртуальными машинами, злоумышленник получает доступ сразу к группе виртуальных машин.

Для предупреждения подобных угроз в сетях SAN необходимо использовать зонирование для обеспечения дополнительной защиты хранилищ и другие средства разграничения доступа. В IP-сетях необходимо отделять сети доступа к хранилищам физически либо логически при помощи VLAN. Также следует разделять сети общего пользования от сетей используемых для миграции виртуальных машин, во избежание перехвата служебного траффика и последующего его анализа злоумышленником.

Виртуальная машина представляет собой всего лишь набор файлов, соответственно ее проще похитить, например, скопировав на сменный носитель. Поэтому процесс резервного копирования виртуальных машин следует организовывать при помощи специализированного ПО, поддерживающего шифрование канала передачи данных между хостом виртуализации и резервным хранилищем, а так же шифрование самих файлов резервных копий виртуальных машин.

Виртуальная машина является самым потенциально опасным объектом виртуальной инфраструктуры, с точки зрения информационной защиты, ввиду ее изначальной полной незащищенности и простоты модификации данных. Кроме того такие технологии как “живая миграция” и “мгновенные снимки” способны послужить отличным инструментом сокрытия следов присутствия в руках злоумышленника. Например, злоумышленник, проникнув в гостевую операционную систему виртуальной машины и имея достаточный контроль над системой управления хостом виртуализации, может скрыть следы своего пребывания, путем возврата к предыдущему снимку диска виртуальной машины (snapshot). Кроме того, кража самих файлов мгновенных снимков виртуальной машины способна привести к серьезной утечке информации, поскольку они содержат в себе все последующие изменения данных на виртуальном диске и полный снимок оперативной памяти виртуальной машины с момента создания снимка. Также к одной из угроз следует отнести возможность намеренного захвата всех ресурсов хоста виртуализации одной виртуальной машиной, в результате которой остальные виртуальные машины могут прекратить свою нормальную работу и вызвать отказ в обслуживании.

К отдельной проблеме безопасности следует отнести дисковую подсистему виртуальных машин, в которой так же существует множество уязвимых мест. К наиболее распространённым угрозам относиться возможность доступа к “старой” информации на разделе, где создан новый диск виртуальной машины. Поскольку при создании нового диска для виртуальной машины, далее ВМ, внутреннее дисковое пространство заполняется по мере обращения самой ВМ непосредственно к секторам диска, то соответственно существует риск доступа средствами виртуальной машины к старым, еще не обнулившимся секторам раздела, и последующего снятия с них информации, вплоть до восстановления фрагментов файлов. Решением данное проблемы можно считать использование ручного обнуления вновь созданных виртуальных дисков, так называемых «eager zeroed disk».

Еще одной проблемой связанной с безопасностью дисковой подсистемы виртуальной инфраструктуры, может послужить потенциально опасная технология дисков виртуальных машин, которые увеличиваются по мере заполнения их данными. Соответственно, при не правильном планировании, может возникнуть ситуация полного заполнение раздела на котором хранится диски ВМ, что гарантированно приведет к отказу в обслуживании сразу всех виртуальных машин располагающихся на переполненном хранилище.

Известно, что главным инструментом централизованного управления любой виртуальной инфраструктуры является Сервер управления, он же один из главных источников угрозы безопасности инфраструктуры. Получив контроль над сервером управления, злоумышленник получает полный доступ ко всем виртуальным машинам, хостам виртуализации, виртуальным сетям и хранилищам данных. Поэтому необходимо тщательно защищать сам сервер управления, и уделять внимание средствам аутентификации и разграничения прав доступа, для чего имеет смысл использовать дополнительное ПО, разработанное специально для виртуальных инфраструктур. Помимо этого, в виртуальной инфраструктуре доступ к серверу виртуализации должен осуществляться по безопасному протоколу, как правило это SSL, а доступ администраторов должен быть ограничен по IP-адресам. Важно также, чтобы сеть управления виртуальной инфраструктурой и сеть производственной среды виртуальных машин были разделены физически либо логически во избежание несанкционированного вмешательства.

Методы защиты виртуальной инфраструктуры

Первым и самым важным аспектом защиты виртуальной инфраструктуры является защита гипервизора. Поскольку за счет компрометации одного только гипервизора возможен вариант получения контроля над всеми подконтрольными ему виртуальными машинами и даже всей инфраструктурой виртуализации.

В качестве стандартных методов защиты рекомендуется применять специализированные продукты для виртуальных сред, интеграцию хост-серверов со службой каталога Active Directory, использование политик сложности и устаревания паролей, а также стандартизацию процедур доступа к управляющим средствам хост-сервера, применять встроенный брандмауэр хоста виртуализации. Также возможно отключение таких часто неиспользуемых служб как, например, веб-доступ к серверу виртуализации. Серверы виртуализации, как и любые другие операционные системы, также нуждаются в мерах защиты, которые принято реализовывать в физической инфраструктуре, например в своевременном и регулярном обновлении программных компонентов.

Исходя из выше сказанного, предлагается выделять следующие основные типы угроз безопасности виртуальных сред:

1. Атака на виртуальную машину путем:

а) атаки из другой виртуальной машины

б) атаки на диск и файлы конфигурации виртуальной машины

в) атаки на сеть репликации виртуальных машин

г) атаки на сеть и систему хранения данных содержащей файлы виртуальной машины

д) атаки на средства резервного копирования виртуальной машины

2. Атака на хост виртуализации путем:

а) атаки из физической сети

б) атаки средствами скомпрометированного сервера управления виртуальной инфраструктурой

в) атаки на внутренние сервисы гипервизора SSH, WEB, TELNET и.т.д

г) атаки на агенты гипервизора от сторонних производителей

3. Атака на сервер управления виртуальной инфраструктуры путем:

а) атаки на ОС обеспечивающую функционирование управляющих сервисов

б) атаки на СУБД сервера управления

в) атаки на базу учетных записей

г) сетевой атаки на сервис взаимодействия и мониторинга с хостами виртуализации

4. Атака на ресурсы хоста виртуализации путем:

а) неконтролируемого роста числа виртуальных машин

б) некорректного планирования разграничения пулов ресурсов

в) некорректного планирования растущих по мере заполнения виртуальных дисков ВМ

г) некорректного разграничения прав пользователей и групп виртуальной инфраструктуры.

На сегодняшний день уже существуют специализированные системы защиты виртуальной инфраструктуры, которые можно разделить на следующие классы:

1. Программные продукты для анализа трафика и предотвращения вторжений, разработанные специально для виртуальной среды (vShield Zones от VMware, VMC от Reflex)

2. Программное обеспечение для разграничения прав доступа в виртуальной инфраструктуре (HyTrust, vGate от российского предприятия «Код Безопасности»)

3. ПО для проведения аудита виртуальной среды на предмет наличия ошибок в конфигурации безопасности (решения vWire, VMinformer).

Весь набор этих инструментов позволяет в значительной мере повысить безопасность виртуальной инфраструктуры, однако ни один из них не способен в комплексе обеспечить защиту виртуальной среды. Следовательно, необходимо выработать и стандартизовать единых подход к обеспечению информационной безопасности в виде регламентов и стандартов, обязательно учитывая рекомендации производителя платформы виртуализации, поскольку именно технологические особенности платформы определяют необходимые меры по обеспечению безопасности.

Программный комплекс

В качестве одного из подхода для повышения безопасности облачных вычислений мною предлагается программный комплекс для проведения автоматизированного аудита виртуальной среды на предмет наличия ошибок в конфигурации безопасности виртуальной инфраструктуре VMware vSphere. Данное решение находится в опытной разработке и представляет собой Win32 приложение с графическим интерфейсом. Данное программное обеспечение использует для взаимодействия с компонентами платформы виртуализации VMware vSphere стандартный VMware vSphere SDK интерфейс. На вход программе подается адрес конкретного хоста виртуализации VMware ESX либо сервера управления всей инфраструктурой VMware vCenter и учетные данные пользователя с правами на чтение. На выходе программа генерирует отчет по состоянию защиты исследуемого объекта и выставляет общий рейтинг защищенности на соответствие одному из 3-х уровней защищенности предложенных компанией производителем VMware Inc:

1. Уровень предприятия (Enterprise) Этот уровень предназначен для защиты от большинства типичных атак на виртуальную инфраструктуру и обеспечения высокого уровня защищенности конфиденциальной информации.

2. Уровень демилитаризованной зоны (DMZ). Этот уровень позволяет обеспечить надежную защиту хостов и виртуальных машин, имеющих подключение к Интернет.

3. Уровень специализированной зоны с ограниченной функциональностью (SSLF). Этот уровень призван обеспечить максимально возможную степень защиты виртуальной инфраструктуры, в том числе за счет потери определенной функциональности виртуальной инфраструктуры в пользу защищенности от самых ухищренных атак.

Отчет представляет собой детализированную таблицу, разделенную по типам угроз свойственных для виртуальной инфраструктуры, которые были предложены мною выше. В качестве тестов на защищенность используется отслеживание параметров конфигурации хостов, виртуальных машин, сервера управления и другие, основанные на рекомендациях выделенных мною из технической литературы и рекомендуемых регламентов производителя платформы. В основе этих рекомендаций лежит технический документ VMware vSphere Hardening Guide описывающий 3 уровня защищенности виртуальной инфраструктуры VMware vSphere, каждому из этих уровней соответствует более сотни параметров объектов системы виртуализации. Все эти параметры аккумулируются и анализируются движком программы в автоматическом режиме и накладываются на заранее созданный шаблон угроз по уровню защищенности. В результате полученных данных пользователь программы может детально, по пунктам, отследить какому уровню защищенности соответствует проанализированная виртуальная инфраструктура, и на какие параметры системы следует обратить внимание, для приведения ее в соответствие.

Заключение

В результате полученных данных пользователь программы может детально, по пунктам, отследить какому уровню защищенности соответствует проанализированная виртуальная инфраструктура, и на какие параметры системы следует обратить внимание, для приведения ее в соответствие.

Программный комплект для проведения автоматизированного аудита виртуальной среды на предмет наличия ошибок в конфигурации безопасности виртуальной инфраструктуре был неоднократно применен на практике в системном интеграторе в рамках проектов построения частных облаков. Подробное практическое применение детально рассмотрим в следующей статье.

Автор: avberdnik