В телеграмме есть способ раскрыть IP собеседника в 1 клик, не скидывая ему никаких файлов, картинок и даже не заставляю его переходить по сомнительным ссылкам.

Телеграм даже не предупреждает о том, что вы переходите по какой-то странной ссылке.

А как?

Рубрика «инфобез»

Как узнать айпи собеседника в телеграм в 1 клик? Дуров не фиксит это третий год…

2026-01-05 в 15:33, admin, рубрики: CVE, IP, telegram, дуров, ИБ, инфобез, реверс, узнать IP, уязвимостьБез пароля и без защиты: анализ рисков открытого Wi-Fi в отелях

2025-11-08 в 14:55, admin, рубрики: wi-fi, инфобез, Инфобезопасность, кибербезопасность, киберпреступность, киберугрозыВведение

Идея для этой статьи родилась у меня во время отдыха в египетском отеле, который входит в крупную международную сеть. На всей его огромной территории для гостей был организован бесплатный Wi-Fi, причем для подключения не требовалось никакого пароля. Как специалист по информационной безопасности, я задумалась: насколько это безопасно? И законно ли? Конечно, это очень удобно для гостей. Но какие риски при этом удобстве возникают для этих же гостей?

Вся правда о карьере в ИБ: разбираем мифы про хакеров и высокие зарплаты

2025-10-29 в 12:58, admin, рубрики: DevSecOps, белые хакеры, инфобез, информационная безопасность, кибербезопасность, киберразведка, мифы и реальность, начинающим, пентестеры, специалист по безопасностиКибербезопасность сегодня выглядит как одна из самых заметных сфер в IT: о ней много говорят, специалистов не хватает, а зарплаты обсуждают даже в общих чатах про карьеру. Неудивительно, что у новичков складываются свои ожидания: от «быстрых денег» до образа белых хакеров.

На деле всё чуть сложнее, и в этом нет ничего плохого. Просто путь в профессию устроен иначе, чем может показаться на старте. В этой статье разберём 5 самых популярных мифов о карьере в ИБ и посмотрим, что за ними стоит.

При составлении материала консультировали эксперты:

Физика безопасности — доверие начинается с чипа

2025-05-12 в 15:01, admin, рубрики: инфобез, корень доверия, разработка железа, ФНФВ этой статье кратко расскажу о том, можно ли встроить безопасность в микросхему, почему важно использовать механизмы защиты на аппаратном уровне и как развиваются технологии противодействия современным угрозам безопасности информации. В частности, как с помощью физики обеспечить защиту от широкого набора атак.

Что такое ФНФ?

Физически неклонируемая функция (ФНФ)Читать полностью »

CAPTCHA сегодня: мало защиты, но много проблем

2024-07-29 в 8:21, admin, рубрики: captcha, selectel, инфобез

CAPTCHA — технология для защиты веб-сайтов от мошенничества, атак, злоупотреблений, спама и прочих угроз. Изначальная цель — обеспечить доступ к сайту и его наполнению только реальным пользователям, а не ботам. В целом, технология работала, но с определенного момента что-то пошло не так. Обо всем этом — под катом.

Читать полностью »

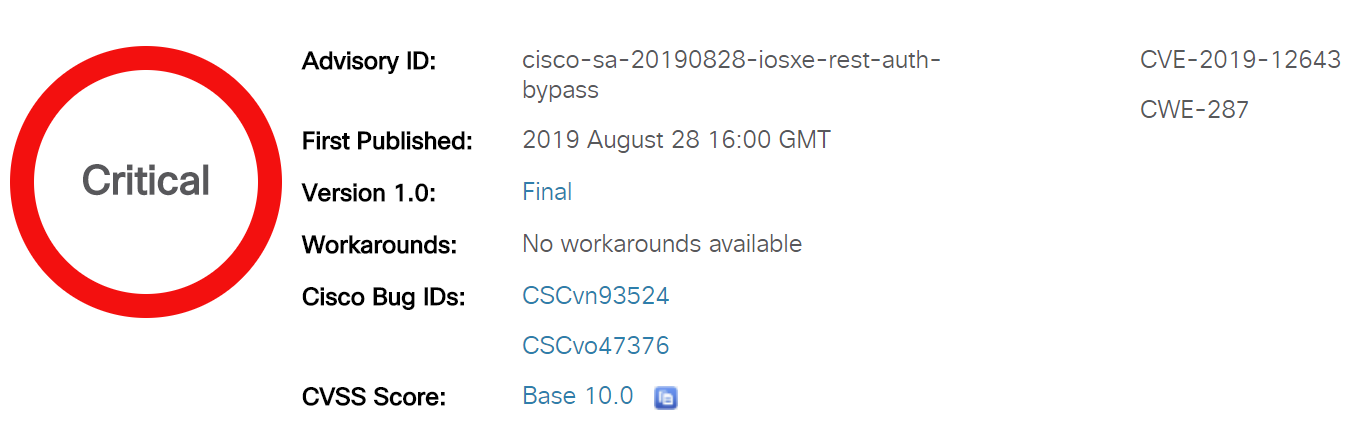

В оборудовании Cisco обнаружена критическая уязвимость на 10 из 10 баллов по шкале CVSS

2019-09-02 в 18:55, admin, рубрики: 10 баллов, Cisco, ITSumma, rest api, безопасность, Блог компании ITSumma, взлом, инфобез, информационная безопасность, Новость, Сетевое оборудование

В роутерах Cisco серий 4000, ASR 1000 и 1000V обнаружена критическая уязвимость

(CVE-2019-12643), которую оценили на 10 из 10 возможных баллов по шкале угроз CVSS (обычно угрозы уровня Critical получают 7,5-9,1 балл, редко — 9,8). Соответствующая информация размещена на официальном сайте производителя оборудования.

Уязвимость в контейнере виртуальных сервисов API Cisco REST для ПО Cisco IOS XE позволяет удаленному злоумышленнику обойти аутентификацию на управляемом устройстве без прохождения проверки подлинности.

Инженеры Cisco рекомендуют срочно установить патч на все роутеры под управлением IOS XE, например, с помощью специального инструмента Cisco IOS Software Checker.

Читать полностью »

Прохождение лабораторной машины для пентеста «Hackthebox — Friendzone»

2019-08-19 в 20:31, admin, рубрики: hackthebox, pentest, инфобез, информационная безопасностьПривет! В этой статье хочу вам рассказать про свой опыт прохождения лаборатории Friendzone на портале hackthebox. Для тех, кто не слышал, что такое hackthebox — это портал, на котором вы можете проверить свои умения пентеста на практике, имеются CTF таски и собственно лабораторные машины, о прохождении одной из которых и пойдет речь в этой статье.

Читать полностью »

Защищенный от взлома смартфон Purism Librem 5 на Debian Linux появится уже в этом году

2019-08-01 в 16:38, admin, рубрики: защита, инфобез, информационная безопасность, Компьютерное железо, смартфон, смартфоны, телефоны

О смартфоне Purism Librem 5, который защищен от большинства методов взлома, говорят уже давно. В этом году его можно будет купить. Он работает на Linux OS, что дает владельцу достаточно надежную защиту. Кроме того, производители оснастили девайс тремя аппаратными кнопками, при помощи которых можно отключать многие функции устройства.

По словам разработчиков, этот смартфон исключает возможность установить за владельцем слежку. Правда, при условии, что тот примет определенные меры для этого. Операционная система мобильного устройства — доработанный Debian Linux с GNOME Shell. Последнюю также модифицировали в соответствии с нуждами мобильных пользователей.

Читать полностью »

Как мы закрываем уязвимости в ОС Astra Linux Special Edition

2019-07-29 в 8:35, admin, рубрики: astra linux, linux, Блог компании Astra Linux, инфобез, информационная безопасность, ОС, Разработка под Linux, Софт, ФСТЭКОперационных систем без уязвимостей не бывает — вопрос лишь в том, как эффективно разработчики их выявляют и закрывают. Наша ОС Astra Linux Special Edition здесь не исключение: мы постоянно проверяем и тестируем код на ошибки, нарушения логики, прочие баги и оперативно их устраняем. Иначе бы ФСТЭК России вряд ли сертифицировала Astra Linux на обработку данных, составляющих гостайну. Но о сертификации мы поговорим подробней в другом посте. А в этом расскажем о том, как организована работа над уязвимостями Astra Linux и взаимодействие с отечественным банком данных угроз безопасности информации.

Фото: Leonhard Foeger/Reuters

Читать полностью »

Сервис Google Duplex пугает своей красивой и правильной речью, есть недовольные

2018-05-13 в 19:31, admin, рубрики: Duplex, будущее здесь, голос, инфобез, искусственный интеллект, роботы и человек, сервисы

Несколько дней назад корпорация Google представила сразу несколько новинок, которые взбудоражили как представителей телекоммуникационной сферы, так и обычных людей. Одна из них — сервис Google Duplex, это слабая форма ИИ, способная позвонить вместо своего пользователя в парикмахерскую и записать человека на определенное время.

Duplex можно считать своего рода цифровым ассистентом человека, причем гораздо более «человечным» чем те же Siri или Cortana. Обычные разговоры ассистент вести не может, работа его касается лишь назначения времени встречи или приема. Но «речь» виртуального помощника звучит очень реалистично. Вряд ли кто-либо из нас смог бы отличить ее от речи обычного человека. И как раз эта схожесть напугала некоторых специалистов по информационной безопасности.

Читать полностью »