Широкое распространение сетевых технологий (LAN, CAN, VPN) позволяет компаниям организовать быстрый и удобный обмен информацией на различных расстояниях. Тем не менее, защита информации в корпоративной среде – задача, которая остается актуальной по сегодняшний день и тревожит умы руководителей предприятий малого, среднего и крупного звена самых разнообразных сфер деятельности. Кроме того, какой бы ни была численность компании, для руководства практически всегда возникает необходимость разграничить права доступа сотрудников к конфиденциальной информации исходя из степени ее важности.

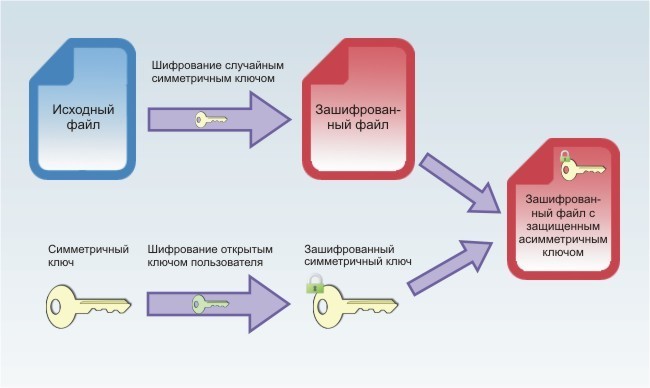

В этой статье мы поговорим о прозрачном шифровании как об одном из наиболее распространенных способов защиты информации в корпоративной среде, рассмотрим общие принципы шифрования для нескольких пользователей (криптография с несколькими открытыми ключами), а также расскажем о том, как настроить прозрачное шифрование сетевых папок при помощи программы CyberSafe Files Encryption.Читать полностью »