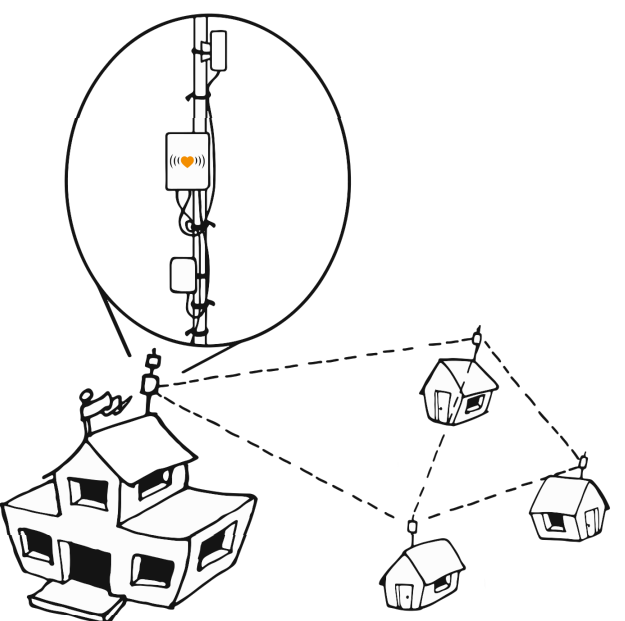

Технология ESP-NOW — это упрощенный протокол связи WiFi с передачей коротких пакетов между парами сопряженных устройств, разработанный и выпущенный Espressif в 2016.07 для микроконтроллеров ESP8266 и ESP32. При этом дополнительные процедуры, связанные с поддержкой протокола WiFi не используются, что ускоряет процесс обмена пакетами.

ESP-NOW может применяться в Интернете Вещей для управления интеллектуальными источниками света, реле, розетками, другими устройствами дистанционного управления, получения информации от датчиков и других приложений.

ESP-NOW поддерживает следующие функции

- Зашифрованная и незашифрованная связь между сопряженными парами устройств.

- Смешанные зашифрованная и незашифрованная связь между сопряженными устройствами.

- Передача до 250 байт полезной информации.

- Настройка функции обратного вызова для информирования прикладного уровня, в частности, об успешности или сбое передачи.