«Затерянные в додекаэдре»

На Земле – египетские пирамиды, а на этой планете – один (зато какой!) гигантский додекаэдр, левитирующий в воздухе на высоте порядка десяти метров. Должно быть, именно в нём и кроется вся загадка этой планеты. Сама фигура как бы приглашает исследовать ее – одна из граней отсутствует, обозначая вход, и оттуда до земли свивает веревочная лестница. Разумеется, мы туда полезли.

«Вот так и пропадают неизвестно куда космические экспедиции…» – уныло говорили мы, уже третий час безуспешно пытаясь выбраться из дурацкого додекаэдра, дверь которого моментально заблокировалась, как только последний из нас забрался внутрь. Выломать дверь не удавалось, единственным выходом было блуждание по лабиринту объемной фигуры. Трудно сказать, сколько прошло времени, но наши поиски увенчались успехом: в одном из закоулков мы обнаружили вполне себе земной древний компьютер! Недовольно урча и подтормаживая, он все-таки загрузился. Всё, что удалось обнаружить – один файлик. Хорошо, что у меня с собой был ноутбук и флешка, я перекинул файл на ноут и стал внимательно его изучать.

Рубрика «reverse engineering» - 9

NeoQuest 2017: Выбираемся из додекаэдра, не запуская ничего в qemu

2017-03-13 в 13:37, admin, рубрики: ctf, neoquest, neoquest2017, qemu, reverse engineering, информационная безопасность, реверс-инжинирингNeoQuest 2017: Реверс андроид приложения в задании «Почини вождя!»

2017-03-10 в 15:44, admin, рубрики: android, ctf, information security, python, reverse engineering, информационная безопасность, Разработка под android, реверс-инжиниринг

Всем доброго времени суток, сегодня, 10 марта закончился онлайн этап NeoQuest 2017. Пока жюри подводят итоги и рассылают пригласительные на финал, предлагаю ознакомиться с райтапом одного из заданий: Greenoid за который судя по таблице рейтинга, можно было получить до 85 очков.Читать полностью »

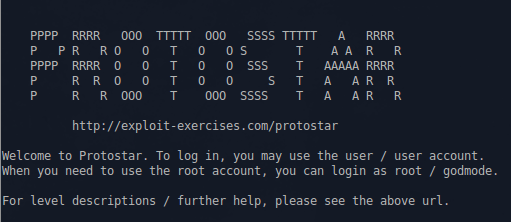

Exploit Exercises: Введение в эксплуатацию бинарных уязвимостей на примере Protostar

2017-03-07 в 14:00, admin, рубрики: ctf, exploit exercises, format strings, heap, information security, protostar, ret2libc, reverse engineering, rop, use-after-free, vulnerability, информационная безопасность, реверс-инжиниринг

Всем доброго времени суток. Продолжаем разбор заданий с сайта Exploit Exercises, и сегодня будут рассмотрены основные типы бинарных уязвимостей. Сами задания доступны по ссылке. На этот раз нам доступны 24 уровня, по следующим направлениям:

- Network programming

- Byte order

- Handling sockets

- Stack overflows

- Format strings

- Heap overflows

Решение задач зимнего CrackMe

2017-03-02 в 15:39, admin, рубрики: information security, kaspersky lab, reverse engineering, Блог компании «Лаборатория Касперского», для начинающих, информационная безопасность, реверс-инжинирингКак известно, важной частью борьбы с киберугрозами является исследование вредоносных файлов, чем у нас занимаются вирусные аналитики — отважные парни (и девушки!) из Anti-Malware Team. На основании своего опыта они регулярно создают специальные тренажеры, CrackMe, которые начинающие аналитики могут использовать для проверки своих знаний.

Не так давно, мы анонсировали конкурс CrackMe, проходивший в рамках event-платформы CoLaboratory. Теперь, когда конкурс завершился и все решения приняты, мы можем рассмотреть задачи подробнее.

ВНИМАНИЕ: Если вы не успели поучаствовать в конкурсе, но тем не менее хотите попробовать свои силы — не читайте информацию под катом. Там мы описываем алгоритм решения задания. Скачать свежие задачи CrackMe можно здесь.

Читать полностью »

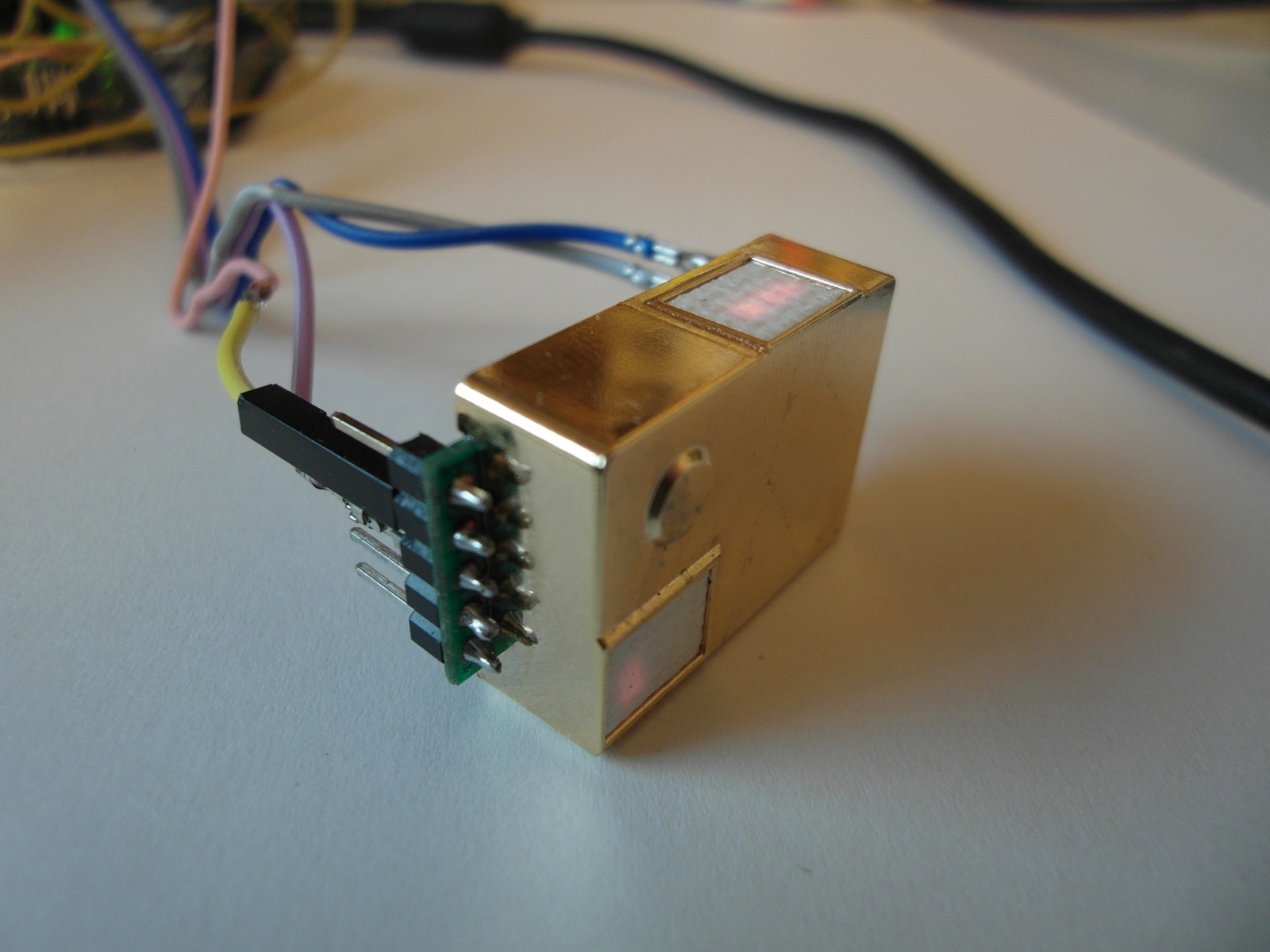

Тёмная сторона MH-Z19

2017-02-20 в 23:38, admin, рубрики: arduino, co2, diy или сделай сам, ipython, KB200, MH-Z19, modbus, reverse engineering, детектив, умный дом, Электроника для начинающихДа, сегодня мы снова поговорим о всеми нами любимом датчике углекислого газа Winsen MH-Z19. Нет, повторов не будет*.

* почти

Как вы могли заметить, на страницах настоящего ресурса регулярно появляются страшилки статьи об опасностях высокой концентрации СО2 в помещении. И хотя утверждения, что концентрации выше 1000 ppm несут ад и погибель, слегка преувеличены (википедия говорит, что хоть какие-то эффекты начинаются с 1%, то бишь 10 000 ppm, тогда как у датчика весь диапазон — 5000 ppm) — СО2 может служить индикатором присутствия других нехороших вещей в силу недостаточности вентиляции. Потому я тоже решил приобщиться к увлекательному миру СО2-метрии и разжился упомянутым датчиком.

Первым делом, конечно, я его подключил к ардуине. Скопипастил (с необходимыми изменениями) код из статьи, на экранчике проступили заветные цифры.

Но пока я копипастил, в душу закрался червь сомнения — а отчего это датчик выдаёт девять байт, а на СО2 из них приходится всего два байта? Может быть, он хочет сказать мне что-то ещё?

Читать полностью »

Исследование защиты ArtMoney. Часть первая

2017-02-11 в 20:00, admin, рубрики: artmoney, Delphi, interactive delphi reconstructor, reverse engineering, кейгеннинг, реверс-инжиниринг, халявщикам, метки: artmoney, interactive delphi reconstructor, кейгеннинг, реверсинг, халявщикамПриветствую! Сам ArtMoney был закейгенен мной давным-давно. Я не первый раз уже пробую начать писать статью о том, как происходил кейгенинг этой программы, но, всегда где-то стопорился. На этот раз, я решил доделать все до конца! Плюс, эту статью можно считать продолжением цикла статей о крякинге для новичков.

Итак, в этой статье вы узнаете, как я писал кейген к ArtMoney (здесь будет описана версия 7.45.1).

Читать полностью »

Дизассемблируй это: «Лаборатория Касперского» объявляет старт зимнего конкурса CrackMe

2017-01-27 в 14:31, admin, рубрики: information security, kaspersky lab, reverse engineering, Блог компании «Лаборатория Касперского», информационная безопасность, конкурс, реверс-инжинирингЛомать не строить. Иногда ломать — дело не менее сложное и благородное, чем строить.

В январе «Лаборатория Касперского» открывает свой сезон зимних айтишных видов спорта и запускает конкурс CrackMe. Скачайте три файла и разреверсите их, чтобы вычислить ключ, который генерируется в зависимости от введенного адреса email. Полученный ключ необходимо зарегистрировать на сайте.

Задания пронумерованы в порядке повышения сложности, поэтому советуем решать их в той же очередности.

Читать полностью »

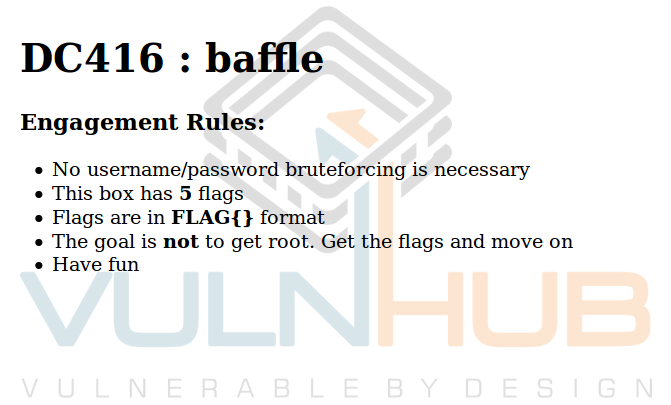

VulnHub: Реверсим всё что можно в DC416 Baffle

2017-01-15 в 23:42, admin, рубрики: aslr, canary, ctf, defcon, information security, NX, reverse engineering, rop, vulnerability, vulnhub, информационная безопасность, реверс-инжиниринг

Всем доброго времени суток, этой статьёй хотелось бы завершить серию DC416, CTF с конференции DefCon Toronto's. Оставив на десерт DC416 Baffle, на мой взгляд, самый интересный и хардкорный квест, предоставленный командой VulnHub.

Внимание! Впереди будет много реверса и бинарной эксплуатации!

Если вы к этому не готовы, то рекомендую для начала ознакомиться с предыдущими райтапами:

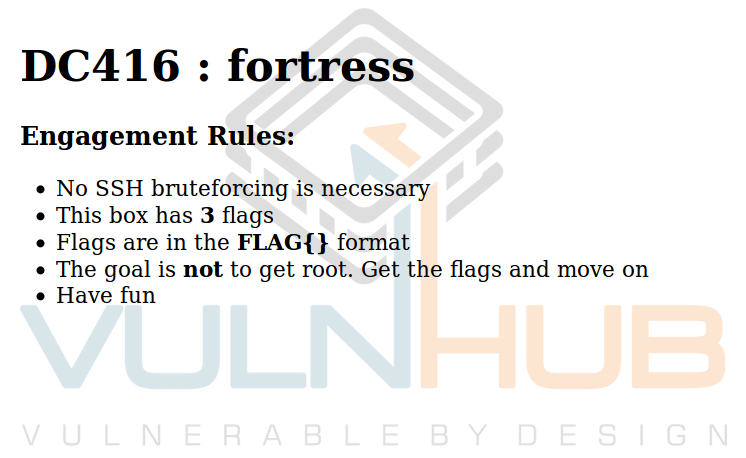

VulnHub: Разбираем самый короткий квест DC416 Fortress

2017-01-10 в 10:33, admin, рубрики: ctf, defcon, information security, reverse engineering, vulnerability, vulnhub, информационная безопасность

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. На этот раз остановимся на небольшом DC416 Fortress, тут всего 3 флага. Так что будет не сложно.

Ниже, вы можете ознакомиться с предыдущими разборами:

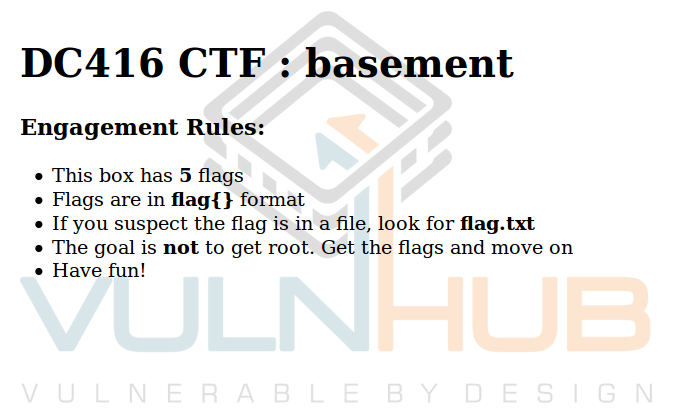

VulnHub: Слепая эксплуатация и Брайнфак в DC416 Basement

2017-01-08 в 22:47, admin, рубрики: Brainfuck, ctf, defcon, exploit, information security, reverse engineering, vulnerability, vulnhub, информационная безопасность, реверс-инжиниринг

Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. А мы рассмотрим DC416 Basement.

Ниже, вы можете ознакомиться с предыдущим райтапом: