Продолжаем разбор CTF с конференции DefCon Toronto's. Задания предоставлены командой VulnHub, за что им огромное спасибо. А мы рассмотрим DC416 Basement.

Ниже, вы можете ознакомиться с предыдущим райтапом:

Рубрика «reverse engineering» - 10

VulnHub: Слепая эксплуатация и Брайнфак в DC416 Basement

2017-01-08 в 22:47, admin, рубрики: Brainfuck, ctf, defcon, exploit, information security, reverse engineering, vulnerability, vulnhub, информационная безопасность, реверс-инжинирингVulnHub: Разбор IMF 1 и очередное переполнение буфера

2016-12-30 в 21:24, admin, рубрики: aslr, ctf, ret2reg, reverse engineering, vulnerability, vulnhub, информационная безопасность, реверс-инжиниринг

В этот раз рассмотрим Boot2Root IMF 1 от VulnHub. Имеется 6 флагов, каждый из которых содержит подсказку к получению следующего. Так же рекомендую ознакомиться с разборами предыдущих заданий.Читать полностью »

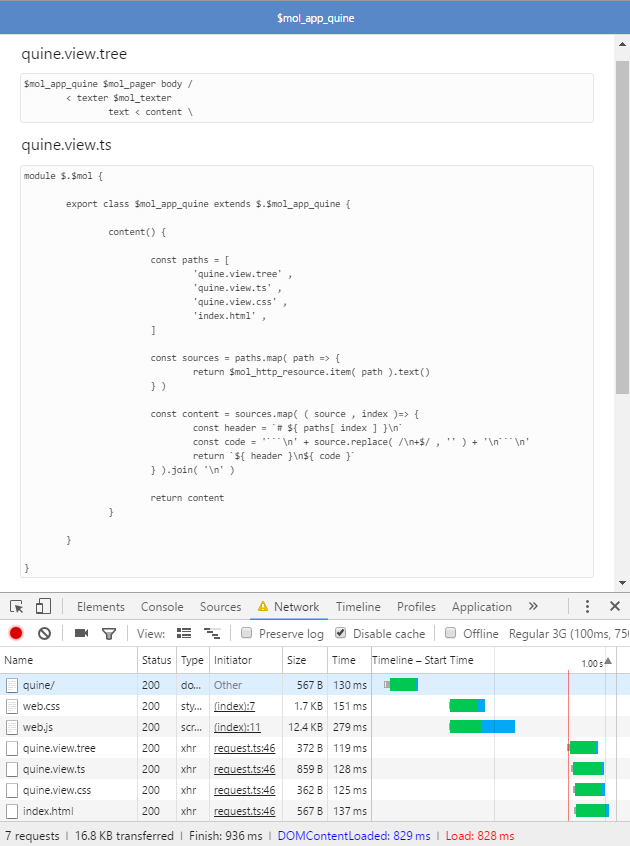

$mol: reactive micromodular ui-framework

2016-10-31 в 5:10, admin, рубрики: $mol, angular.js, asynchronous, becycle, bem, benchmarks, build system, compositing, crossplatform, css, dependency, error proof, exception handling, FRP, inheritance, javascript, lazy execution, lazy initialization, lazy load, life cycle, localization, logging, mam, modules, namespaces, node.js, oorp, parallelism, polymer.js, postcss, proxy, react.js, reactive programming, reverse engineering, sourcemap, synchronization, TypeScript, vanilla.js, view.tree, Разработка веб-сайтов, разработка мобильных приложенийСколько нужно времени, чтобы просто вывести на экран большой список, используя современные фреймворки?

| Список на 2000 строк | ReactJS | AngularJS | Raw HTML | SAPUI5 | $mol |

|---|---|---|---|---|---|

| Появление списка | 170 ms | 420 ms | 260 ms | 1200 ms | 50 ms |

| Обновление всех его данных | 75 ms | 75 ms | 260 ms | 1200 ms | 10 ms |

Напишем нехитрое приложение — личный список задач. Какие у него будут характеристики?

| ToDoMVC | ReactJS | AngularJS | PolymerJS | VanillaJS | $mol |

|---|---|---|---|---|---|

| Размер ( html + js + css + templates ) * gzip | 322 KB | 326 KB | 56 KB | 20 KB | 23 KB |

| Время загрузки | 1.4 s | 1.5 s | 1.0 s | 1.7 s | 0.7 s |

| Время создания и удаления 100 задач | 1.3 s | 1.7 s | 1.4 s | 1.6 s | 0.5s |

Небольшая головоломка: перед вами синхронный код, загружающий и обрабатывающий содержимое 4 файлов, но с сервера они грузятся параллельно. Как такое может быть?

А теперь прошу за мной в кроличью нору, настало время удивительных историй...

Как рендерится кадр нового Doom

2016-09-13 в 20:13, admin, рубрики: DOOM, DOOM 2016, id software, OpenGL, renderdoc, reverse engineering, разработка игр, реверс-инжиниринг, метки: DOOM 2016

Выпущенный в 1993 году первый DOOM внёс фундаментальные изменения в разработку игр и механик, он стал мировым хитом и создал новых идолов, таких как Джон Кармак и Джон Ромеро.

Сегодня, 23 года спустя, id Software принадлежит Zenimax, все основатели уже покинули компанию, но это не помешало коллективу id продемонстрировать весь свой талант, выпустив отличную игру.

Читать полностью »

Разбор графики Supreme Commander

2016-09-10 в 20:19, admin, рубрики: 3d графика, reverse engineering, supreme commander, разработка игр, реверс-инжиниринг, метки: supreme commander

Total Annihilation занимает в моём сердце особое место, потому что это была моя первая RTS; вместе с Command & Conquer и Starcraft это одна из самых лучших RTS, выпущенных во второй половине 90-х.

Через десять лет, в 2007 году, был выпущена её наследница: Supreme Commander. Благодаря тому, что над игрой работали одни из основных создателей Total Annihilation (дизайнер Крис Тейлор, программист движка Джонатан Мейвор и композитор Джереми Соул), ожидания фанатов были очень высокими.

Supreme Commander была тепло принята критиками и игроками благодаря своим интересным особенностям, таким как «стратегический зум» и физически реалистичная баллистика.

Давайте посмотрим, как движок SupCom под названием Moho рендерит кадр игры. RenderDoc не поддерживает игры под DirectX 9, поэтому реверс-инжиниринг выполнялся при помощи старого доброго PIX.

Читать полностью »

Архитектура JETPLOW – NSA бэкдор в моей подставке под кофе

2016-09-09 в 7:07, admin, рубрики: JETPLOW, nsa, reverse engineering, tldr, анб, Блог компании «Digital Security», имплант, информационная безопасность, реверс-инжиниринг

"Какой изящный ход – называть стандартный буткит имплантом," — подумали мы.

Всё началось около года назад, когда в распоряжение нашего отдела исследований поступили дорогостоящие подставки под кофе, а именно несколько железок от Cisco – коммутаторы Catalyst 3850, Catalyst 6500 (о технике написания шеллкодов под этого "зверя" ранее был доклад на ZeroNights 2015) и межсетевой экран ASA 5525-X.

Найдя несколько баг в межсетевом экране, которые позволяли «провалиться» в систему, получив стандартный шелл (разработчик был своевременно проинформирован), мы задумались над импактом – что можно сделать такого страшного, чтобы нанесло бы максимальный урон. И тут… слитые в 2013-м году Сноуденом секретные документы АНБ пришлись как нельзя кстати. В них рассказывалось про имплант для PIX и ASA под названием JETPLOW, покрывающий Cisco PIX 500-й серии и Cisco ASA серии 5505, 5510, 5520, 5540, 5550. Как вы можете заметить, в каталоге АНБ из представленного большого диапазона поддерживаемых версий не было упоминания об имеющемся в нашем распоряжении ASA 5525-X, что, в свою очередь, породило спортивный интерес в части создания своего импланта под серию 5525-X в качестве PoC.

О своем видении и реализации импланта под ASA 5525-X мы будем рассказывать на конференции ZeroNights 2016 и выложим его исходные коды. Также, в качестве бонуса, мы продемонстрируем реализацию аналогичного импланта для Catalyst 3850.

Важно отметить, что разработанный имплант для целевых 5525-X немного отличается от JETPLOW ввиду того, что 5525-X построена на архитектуре Intel x86_64, и использует UEFI, а Catalyst 3850 базируется на архитектуре MIPS64.

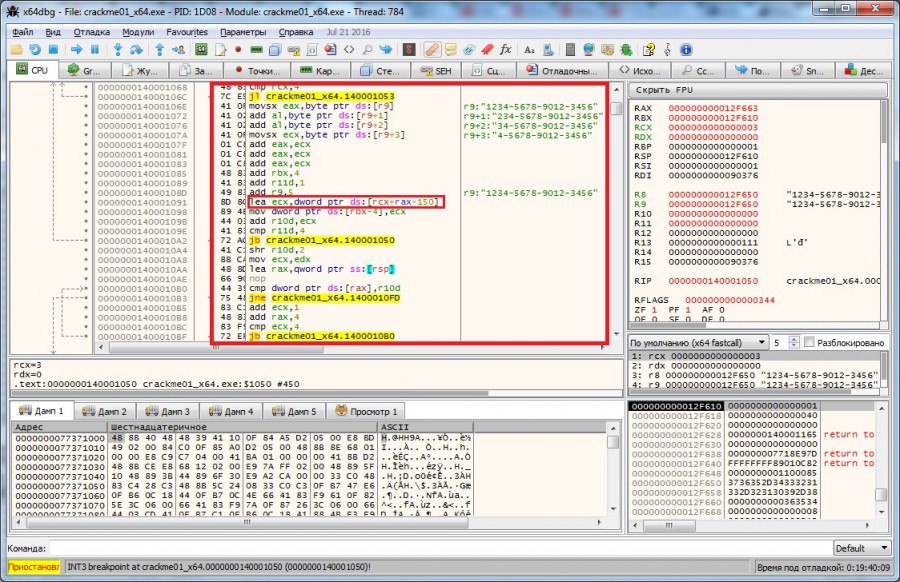

Reverse engineering тестового crackme от Лаборатории Касперского v2.0

2016-08-26 в 1:04, admin, рубрики: crackme, ida pro, reverse engineering, x64dbg, Алгоритмы, информационная безопасность, криптография, отладка, реверс-инжинирингВ продолжение моего предыдущего разбора «Reverse engineering тестового crackme от Лаборатории Касперского». Нашел на просторах интернета ещё один вариант crackme от Лаборатории Касперского. Автор применил брутфорс для его решения. Этот грубый «крякерский» метод нам тут не подойдёт. Нас интересует разбор алгоритма проверки лицензионного ключа. Можно, конечно, сделать огромную выборку правильных ключей и попробовать найти закономерность, но мне кажется, что лучше немного пореверсить. И так начнем. Начало у crackme такое же, как и в предыдущей статье: ключ должен содержать 19 символов, каждый 5-ый символ должен быть "-" и все символы должны быть цифрами. Перейдем к интересному. Используем в качестве пробного ключа 1234-5678-9012-3456.

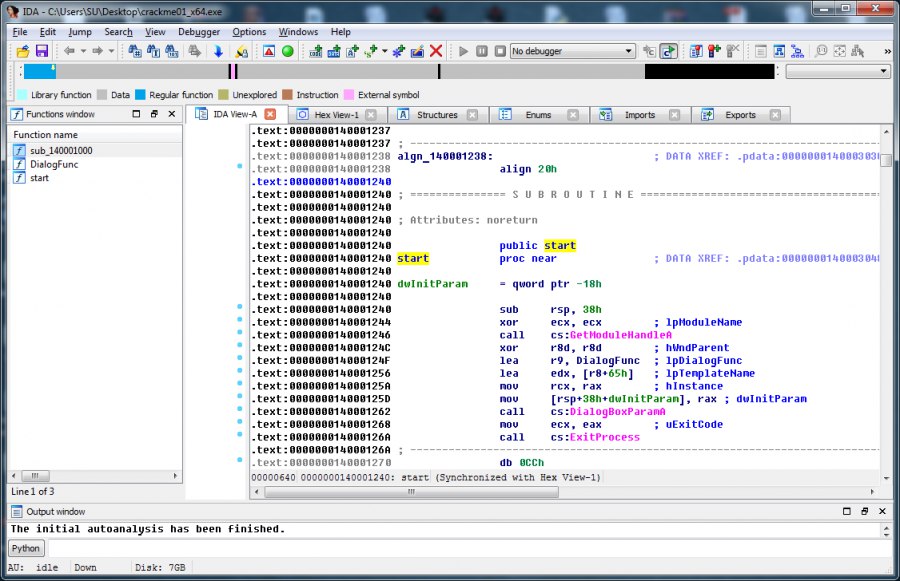

Reverse engineering тестового crackme от Лаборатории Касперского

2016-08-25 в 15:26, admin, рубрики: crackme, ida pro, reverse engineering, x64dbg, Алгоритмы, информационная безопасность, криптография, отладка, реверс-инжинирингПриветствую сообщество! Давным давно, в 2013 году на Хабре был опубликован пост. В нём был предложен тестовый crackme для претендентов на позицию вирусного аналитика. Убедившись, что полного разбора тестового файла в интернете нет, я решил написать свой разбор. И так, приступим. Crackme 64-разрядный. Запустим его в IDA Pro.

Оживление старого кода или как сделать хорошо приложению, которому плохо

2016-06-13 в 13:50, admin, рубрики: reverse engineering, разработка игр, разработка под iOS, реверс-инжинирингПризнаться, я играю в игры не чаще, чем пишу на хабре, но к жанру «ритмических» всегда питал некую слабость. В своё время мне очень нравилась Audiosurf, позже сталкивался с разными её клонами, Beat Hazard, osu. Ещё позже наткнулся в App Store на Deemo и Duet, от которых получил немало приятных минут.

Во время бесконечного бессонного вечера, блуждая в полудрёме по разным сайтам, я заметил вещицу, которая входила в круг моих интересов. Бесплатная загрузка, знакомая компания, ага, значит будет куча платного контента. С другой стороны, во что-нибудь поиграть наверняка дадут за просто так. Сделав напрашивающийся вывод, я скачал игру… и узрел девственно белый экран.

Дальнейшее изложение пойдёт не о том, какие озлобленные чувства у меня вызвала халатность издателей, потерявших код и/или забивших на обновление, а о получении желаемого в ситуации лёгкой безысходности.

Читать полностью »

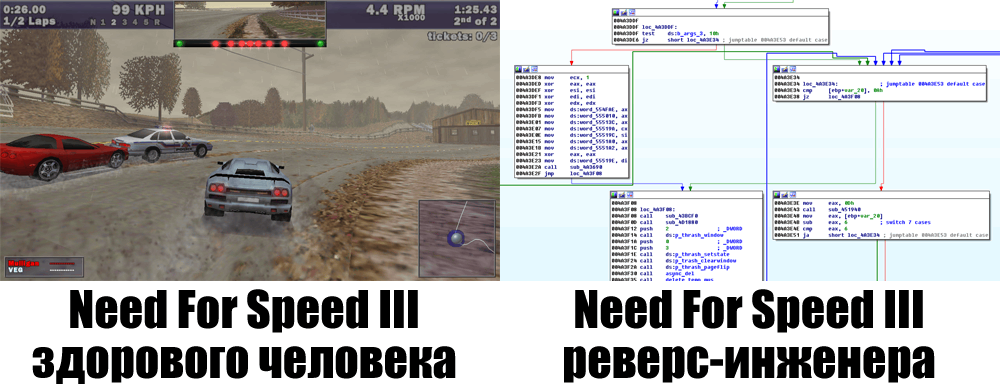

Пишите код так, как будто сопровождать его будет склонный к насилию психопат, который знает, где вы живёте

2016-06-09 в 13:37, admin, рубрики: need for speed iii, reverse engineering, разработка игр, разработка под windows..., даже если проект не планируется развивать и вы не собираетесь делиться исходными кодами, потому что через 20 лет какой-нибудь маньяк будет изучать и дорабатывать машинный код вашего продукта, и он может захотеть вас найти.

Вообще я достаточно редко играю в компьютерные игры. Бывало, не играл по несколько лет подряд. Но иногда во мне просыпается маленький реверс-инженер, который мотивирует меня забраться в машинный код какой-нибудь любимой игрушки из прошлого. В последний год я занимался доработкой Need For Speed III: Hot Pursuit (1998 года). Это моя любимая игра в жанре, но теперь я, к своему сожалению, знаю о том, насколько отвратительно она написана. Большое количество маленьких багов в самых неожиданных местах — прямое следствие низкого качества кода.

Читать полностью »