Купи китайский браслет, разочаруйся в официальном ПО, напиши свое!

Рубрика «reverse engineering» - 11

История реверс-инженеринга китайского фитнес-браслета

2016-02-29 в 8:42, admin, рубрики: android, Android sdk, bluetooth le, diy или сделай сам, iwown i5, open source, reverse engineering, Носимая электроникаРасшифровка обновлений одного популярного сотового модема: метод Дмитрия Склярова

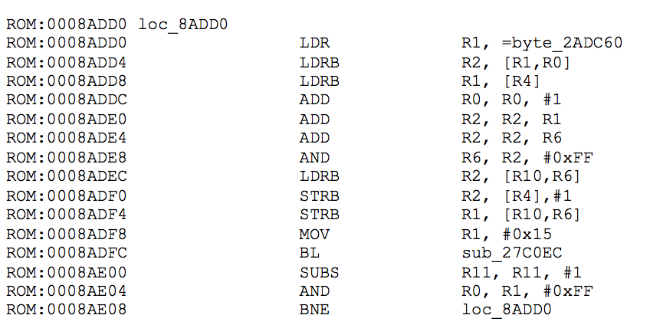

2016-02-10 в 9:12, admin, рубрики: reverse engineering, Блог компании Positive Technologies, информационная безопасность, модемы, прошивки, Разработка систем связи, Сетевые технологии, метки: модемыИногда хочется заглянуть в код прошивки какого-нибудь устройства. Но кроме самой прошивки, которая зашифрована, ничего нет. И как реверсеру с этим жить? В статье рассмотрена реальная ситуация, когда при помощи базовых знаний в computer science и логики удалось решить почти бесперспективную задачу.

Название производителя модема убрано, и некоторые имена файлов специально изменены, так как хочется заострить внимание на самой задаче — и на интересном подходе к ее решению. Кстати, в последних моделях модемов этого производителя такой метод уже не работает. Но не исключено, что он может быть использован и в других случаях.Читать полностью »

Взлом Kaspersky Crackme: исследование защитного механизма (Часть 1)

2016-01-29 в 7:59, admin, рубрики: crackme, kaspersky, reverse engineering, zeronights, информационная безопасность, отладка, реверс-инжиниринг Недавно закончился конкурс обратной разработки ZeroNight2015, проводимый «Лабораторией Касперского». Сама организация конкурса, с моей точки зрения, хромала, но статья не об этом. На конкурсе была представлена интересная задача под названием «Смартфон», разбору которой и будет посвящена данная серия статей. Эта статья будет посвящена описанию условия задачи и поиску защитного механизма. Вторая статья затронет оптимизацию скорости работы взламываемой программы посредством внедрения X-кода. В третьей статье будет описан процесс поиска ошибок во внедренном коде с использованием юнит-тестирования.

Читать полностью »

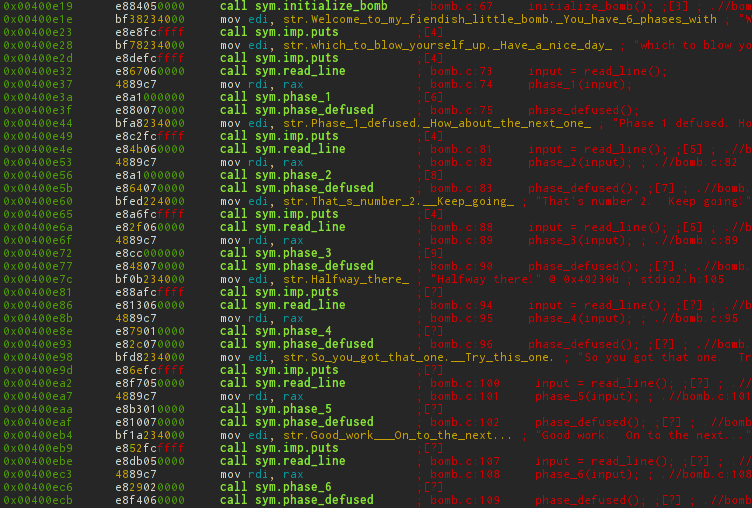

Обезвреживаем бомбу с Radare2

2016-01-08 в 13:35, admin, рубрики: open source, radare2, reverse engineering, security, информационная безопасность, реверс-инжиниринг

Доброго времени суток, %username%! Сегодня мы отправимся изучать бесчисленные возможности фреймворка для реверсера — radare2. В виде подопытного я взял первую попавшую бомбу, она оказалась с сайта Университета Карнеги Меллон.

Читать полностью »

Сказ о компрессоре, который можно называть, но не помню, как

2016-01-03 в 6:53, admin, рубрики: dos, LZ, reverse engineering, обратная разработка, реверс-инжиниринг, сжатие без потерь, сжатие данных, старые игры, метки: LZ Вашему вниманию предоставляется не совсем новогодняя история, в которой есть завязка, интрига, детективное расследование, погоня, коварство, мудрость древних и счастливый финал. Под катом вас ожидают археологические раскопки Хабра эпохи перестройки и щепотка ассемблера x86 по вкусу.

Читать полностью »

Загадка больших статсов в UFO: Enemy Unknown (1994)

2015-07-15 в 13:17, admin, рубрики: openxcom, reverse engineering, дизассемблирование, игры, исследование программ

Большинство из нас, издавна игравших в старый добрый «UFO: Enemy Unknown», сталкивались (или по крайней мере знают) о случаях, когда статистика солдат залетает за 160 и устремляется в значения, которые переполняясь через 255, уходят в ноль.

Хотелось прояснить ситуацию, почему такое происходило, и где именно такое происходило. Дабы поставить в этой истории точку.

Читать полностью »

«Получаем» инвайт для голосового ассистента Hound

2015-06-05 в 20:38, admin, рубрики: android, apk, Dalvik, dex, diy или сделай сам, hound, reverse engineering, smali, взлом, всё равно никто не читает теги, инвайт, информационная безопасность, обратная разработка, распознавание речи

Многие видели демо-видео персонального ассистента Hound, который по возможностям не уступает, и даже опережает такие известные приложения, как Google Now и Siri. Также Hound доступен свободно для скачивания на Google Play (на территории US), но, к сожалению, он находится в стадии разработки и требует инвайта при запуске.

У меня сразу зачесались руки срочно протестировать это чудо, и, устав ждать инвайта по почте (примерно через минуту), я взялся за дебаггер… который мне так и не понадобился, поскольку все оказалось проще, но об этом по порядку.

Читать полностью »

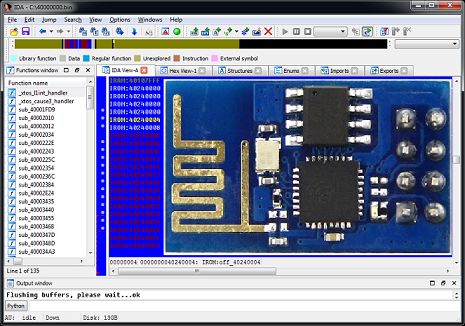

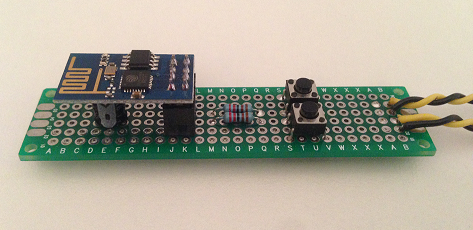

Reverse Engineering ESP8266 — часть 2

2015-04-08 в 12:40, admin, рубрики: DIY, diy или сделай сам, esp8266, IoT, reverse engineering, программирование микроконтроллеров, реверс-инжинирингПродолжаем исследование модуля ESP8266. В этот раз рассмотрим процесс загрузки прошивки для дизассемблирования.

Первая часть статьи здесь.

Содержание

- Введение

- Архитектура ESP8266

- Карта памяти (адресного пространства)

- Формат прошивки

- Процесс запуска

- Инструменты

- Загрузка прошивки для исследования

- Ассемблер Xtensa

- Регистры

- Базовые операторы

- Функции

- Условные переходы

- Заключение

- Ссылки

Reverse Engineering ESP8266 — часть 1

2015-04-07 в 8:56, admin, рубрики: DIY, diy или сделай сам, esp8266, IoT, reverse engineering, программирование микроконтроллеров, реверс-инжиниринг, метки: esp8266Поддавшись общей волне энтузиазма относительно систем «Умный дом», а также имея профильное образование инженера АСУ ТП, с удовольствием занимаюсь данной темой в виде хобби. В этой статье поделюсь с вами своим опытом реверс-инжиниринга популярного модуля ESP8266.

Содержание

- Введение

- Архитектура ESP8266

- Инструменты

- Загрузка прошивки для исследования

- ELF

- Системная прошивка модуля

- Пользовательская прошивка

- Ассемблер Xtensa

- Регистры

- Базовые операторы

- Функции

- Условные переходы

- Заключение

- Ссылки

Точки соприкосновения JavaScript и Reverse Engineering

2015-03-17 в 13:16, admin, рубрики: dbi, debugger, disassembler, javascript, reverse engineering, Блог компании «Digital Security», информационная безопасность

Если вы посмотрите описания вакансий на позицию Reverse Engineer, то вряд ли встретите там требование знания JavaScript. А если и встретите, то только в контексте его деобфускации на разных вредоносных страницах, обычно используемых эксплойт-паками.

И возможно ли вообще сосуществование JS (который некоторые даже называют веб-ассемблером) и мира low level с Assembler во главе?