Сегодня мы хотим поговорить об информационной безопасности, а именно об аспектах защиты периметра в меняющихся условиях ведения бизнеса. Учитывая растущую популярность облаков, а также озер данных, у руководства возникает желание сделать все возможное для защиты периметра. Тем временем, IT-специалистам приходится формулировать обоснование для запуска проектов в сфере ИБ, убеждая бизнес в необходимости следить за безопасностью постоянно.

Рубрика «защита данных» - 7

Информационная безопасность: не ждите «жареного петуха» — он сам придет

2017-06-09 в 9:53, admin, рубрики: ddos, ddos-атака, ddos-защита, ISaaS, Блог компании RedSys, данные, защита данных, защита информации, ИБ, информационная безопасность, Исследования и прогнозы в IT, петух, Учебный процесс в IT, Читальный залУ вас есть право на анонимность. Часть 2. Законодательство против анонимности

2017-05-26 в 9:29, admin, рубрики: анонимность, анонимность в интернете, безопасность в сети, Блог компании Центр защиты цифровых прав, Закон о блогерах, закон об информации, Законодательство и IT-бизнес, защита данных, Защита прав, мессенджеры, пакет Яровой, права пользователей, прайваси, регулирование интернета, Терминология IT, Управление сообществом

Первые попытки ликвидировать анонимность в Сети на законодательном уровне в России начали появляться в 2013 году.

Так, Федеральным законом №97-ФЗ от 05.05.2014 («Закон о блогерах и организаторах распространения информации», разработан годом ранее) владельцам страничек в социальных сетях или личных сайтов с суточной аудиторией более трех тысяч пользователей было запрещено анонимное использование собственных блогов в сети. Согласно дополненной ст.10.2 Федерального закона №149-ФЗ «Об информации» лицо, признанное Роскомнадзором блогером обязано разместить на своих сайте или странице сайта в сети «Интернет» свои фамилию и инициалы, электронный адрес для направления ему юридически значимых сообщений. На текущий момент в соответствующий реестр блогеров внесено со стороны надзорного ведомства более 2000 пабликов и личных страниц во ВКонтакте, YouTube, Instagram, Facebook, Google Plus и др. Да и обычных, личных небольших сайтов тоже внесено в данные реестр nn-ое количество.

Но в этом же законе есть еще и статья про «организаторов распространения информации» — это владельцы сетевых сервисов, веб-сайтов и разработчики ПО, которых обязали ФСБ и Роскомнадзор осуществлять сбор метаданных своих пользователей (все действия и взаимодействия), их хранение и предоставление по первому требованию компетентным органам. А с 1 июля 2018 года, с момента вступления в силу «пакета Яровой» (№374-ФЗ от 06.07.2016), точнее — тех пунктов этого закона, которые касаются внедрения тотальной телефонной и интернет-слежки за гражданами, организаторы распространения информации (как и операторы связи) обязаны будут собирать, хранить и делиться со спецслужбами не только метаданными пользователей, но и всей их перепиской, звонками, осуществленным файлообменом — всем генерируемым на их площадках или через их ПО трафиком.

Читать полностью »

У вас есть право на анонимность. Часть 1. Введение и мировая практика

2017-05-19 в 10:31, admin, рубрики: анонимность, анонимность в интернете, безопасность в сети, Блог компании Центр защиты цифровых прав, Законодательство и IT-бизнес, защита данных, Защита прав, права пользователей, прайваси, регулирование интернета, Терминология IT, Управление сообществом

Право на анонимность уже стало мировым стандартом для обеспечения фундаментальных прав человека и гражданина в цифровую эпоху, прежде всего – права на свободу выражение мнения и права на тайну частной жизни / прайваси.

Так что же такое «право на анонимность», если мы говорим про интернет-пространство:

✓ Право на анонимный сёрфинг (поиск информации в сети) и анонимную отправку личных сообщений (e-mail, мессенджеры)

Пользователи должны иметь право на анонимный поиск информации в интернете, в том числе скрывать свои IP-адреса и отправлять сообщения анонимно. Осенью 2016 года Европейский суд справедливости (European Court of Justice) рассмотрел запрос немецкого Федерального Суда, связанного с иском представителя немецкой Пиратской партии к федеральному правительству. Жалоба была подана немецким гражданином в отношении хранения на правительственных сайтах динамических IP адресов после того, как пользователь покидает сайт. Европейский суд в своем решении признал динамический адреса (как и ранее статические адреса) персональными данными и указал, что операторы не имеют права сохранять динамические IP-адреса, кроме как для защиты от кибератак. Читать полностью »

Как дать шифровальщикам потопить компанию

2017-03-29 в 9:00, admin, рубрики: антивирусная защита, Блог компании Сервер Молл, Восстановление данных, защита данных, защита периметра, системное администрирование, шифровальщик

Пока что не все системные администраторы насладились в полной мере знакомством с криптолокерами, хотя стараются многие. В этой статье я расскажу, что нужно сделать, чтобы облегчить попадание шифровальщика в инфраструктуру и обеспечить максимально разрушительные последствия.Читать полностью »

Зашифрованные почтовые сервисы: что выбрать?

2017-03-22 в 15:47, admin, рубрики: big data, BigData, ProtonMail, tutanota, Блог компании Нетология: университет интернет-профессий, зашифровать email, защита данных, защита информации, информационная безопасность, криптография, письма, почта, почтовые рассылки, почтовый клиент, почтовый сервер, сервисы, Системы обмена сообщениямиКонстантин Докучаев, автора блога All-in-One Person и телеграм-канала @themarfa, рассказал специально для «Нетологии» о двух почтовых сервисах: Tutanota и ProtonMail и объяснил, какой из них выбрать и почему.

Сегодня уже не так часто услышишь о важности частной переписки, о методах её защиты и шифровании переписки. Но я всё равно решил взглянуть на два популярных почтовых сервиса с end-to-end шифрованием: Tutanota и ProtonMail. Они предлагают безопасную переписку с шифрованием всех писем. Давайте разберём подробно, что дают оба сервиса, и стоит ли прятать свою переписку от ФСБ или других спецслужб и конкурентов.

Что такое SAML аутентификация и кому она нужна?

2017-02-23 в 7:01, admin, рубрики: saml, аутентификация, аутентификация пользователей, аутентификация пользователя, безопасность, безопасность в сети, безопасность веб-приложений, Блог компании Gemalto Russia, защита данных, защита информации, информационная безопасность, Разработка для Office 365, метки: samlУправление доступом пользователей к облачным ресурсам представляет собой одну из основных проблем для безопасного использования облачных приложений в корпоративном окружении. С распространением многочисленных сервисных концепций SaaS, PaaS и IaaS управление политиками доступа, в том числе организация строгой аутентификации для каждого приложения создает определенную нагрузку на ИТ-подразделения предприятий. Пользователям приходится держать в памяти многочисленные логины и пароли, что неизбежно приводит к утере паролей, снижению продуктивности и раздражает пользователей. До 20% всех обращений в службу поддержки связано с восстановлением утраченных или забытых паролей.

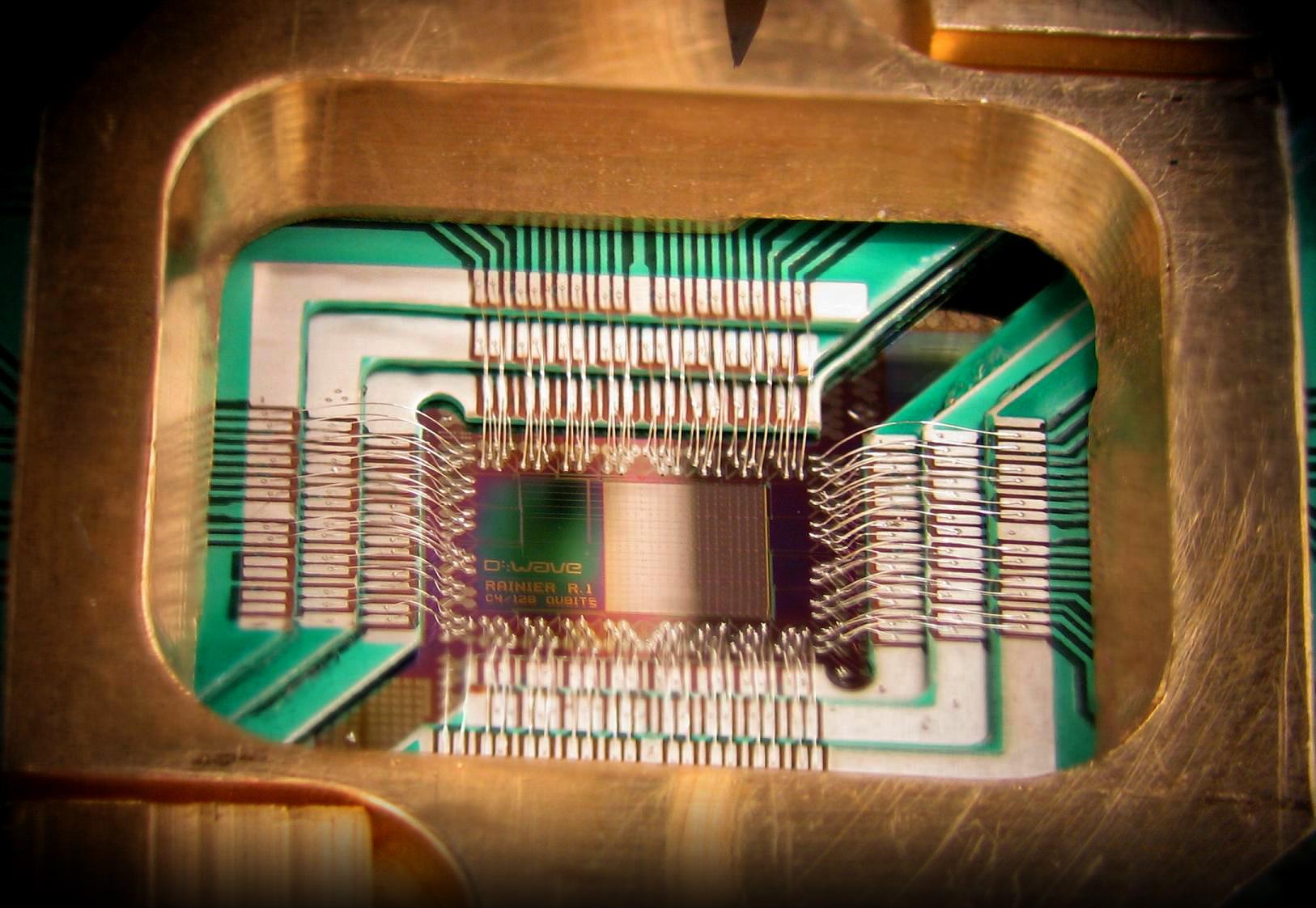

НИСТ просит помощи в создании надежных постквантовых методов шифрования данных

2016-12-23 в 17:35, admin, рубрики: будущее здесь, защита данных, информационная безопасность, квантовые вычисления, криптография

Национальный институт стандартов и технологий (National Institute of Standards and Technology, NIST) на днях обратился к общественности с просьбой помочь в решении проблемы, которую представители самого института называют «надвигающейся угрозой информационной безопасности». Речь идет о том, что квантовые компьютеры, прототипы которых уже работают, в будущем смогут легко взламывать любые коды шифрования, которые используются для защиты информации.

Представители НИСТ просят у специалистов по кибербезопасности, ученых и обычных пользователей устроить брейнсторминг по вопросу «постквантовой криптографии», алгоритмов, которые были бы недоступными и для квантовых компьютеров. Запрос организации официально зарегистрирован в Федеральном Реестре.

Читать полностью »

Двойная аутентификация Вконтакте — секс или имитация?

2016-11-22 в 14:02, admin, рубрики: 2fa, otp, vk.com, аутентификация, аутентификация пользователя, Вконтакте, двухфакторная аутентификация, двухэтапная аутентификация, защита данных, защита персональных данных, ИБ, информационная безопасность, одноразовые пароли, токеныВсем привет! Недавно решил протестировать аппаратный OTP токен с возможностью перепрошивки по NFC, подключив его к своей учетке в vk.com. При этом наткнулся на недоработки в системе двухфакторной аутентификации Вконтакте, которые показались мне довольно существенными. Хочу поделиться своими наблюдениями с вами, так как в самом VK ошибок не признали. Возможно, я немного параноик? Интересно, что скажете вы.

Проверка мобильного приложения на соответствие требованиям европейского законодательства в области защиты данных

2016-11-16 в 15:20, admin, рубрики: Законодательство и IT-бизнес, защита данных, мобильное приложение, разработка приложений, управление разработкойВ конце сентября на Хабре появилась заметка со ссылкой на чеклист для проверки приложений на соответствие европейскому законодательству в области защиты данных. В комментариях к заметке несколько человек высказали пожелание о переводе документа с немецкого на местное наречие. Ничтоже сумняшеся решил перевести данный документ на русский язык.

» Черновик перевода я оставил на GitBooks (просьба все правки по переводу добавлять прямо туда).

» Скомпилированная и готовая к боевому использованию версия документа может быть найдена тут.

» Оригинальная версия всё еще лежит здесь.Читать полностью »

Для новичков. XSS и ошибки разработчиков на веб-сервисах

2016-10-21 в 10:58, admin, рубрики: xss, Веб, защита данных, защита сайта, информационная безопасностьСначала разберем, что такое XSS и его виды.

XSS — Cross-Site Scripting — Одна из множества уязвимостей веб приложений, которая позволяет внедрить вредоносный код, на страницу.

Есть 2 типа XSS:

- Пассивная — XSS, которая статично находится на странице

- Активная — XSS, которая динамично отображается на странице, при определенном запросе

За несколько лет работы в сфере информационной безопасности, я смог набраться опыта и могу рассказать о некоторых нетипичных видах XSS. Данные типы уязвимостей довольно распространены на современных веб-сервисах, но к сожалению из-за своей необычности, они скрылись в тени.