На данный момент хэш можно вскрыть пятью способами: грубый перебор (брутфорс), подбор по словарю, по словарю с правилами (гибридная атака), rainbow таблицы (радужные таблицы) и криптоатака. Сами хэши можно разделить на обычные хэши, и хэши с солью (salt, «затравка»). Эта статья посвящена программам john и mdcrack. Они реализуют все упомянутые способы взлома, кроме радужных таблиц и криптоатаки. Так же в статье не затрагивается вопрос многопоточности или возможности программ использовать все ресурсы многопроцессорной системы.

Читать полностью »

Рубрика «брутфорс» - 3

Обзор инструментов для вскрытия хэша: john и mdcrack

2017-03-30 в 16:06, admin, рубрики: md5, sha-1, sha1, брутфорс, брутфорс паролей, информационная безопасность, пароль, хэшПервый способ генерации коллизий для SHA-1

2017-02-23 в 18:44, admin, рубрики: Git, sha-1, SHA-256, SHA-3, TLS, брутфорс, информационная безопасность, криптография, поиск коллизий, хеш-функция, хеширование

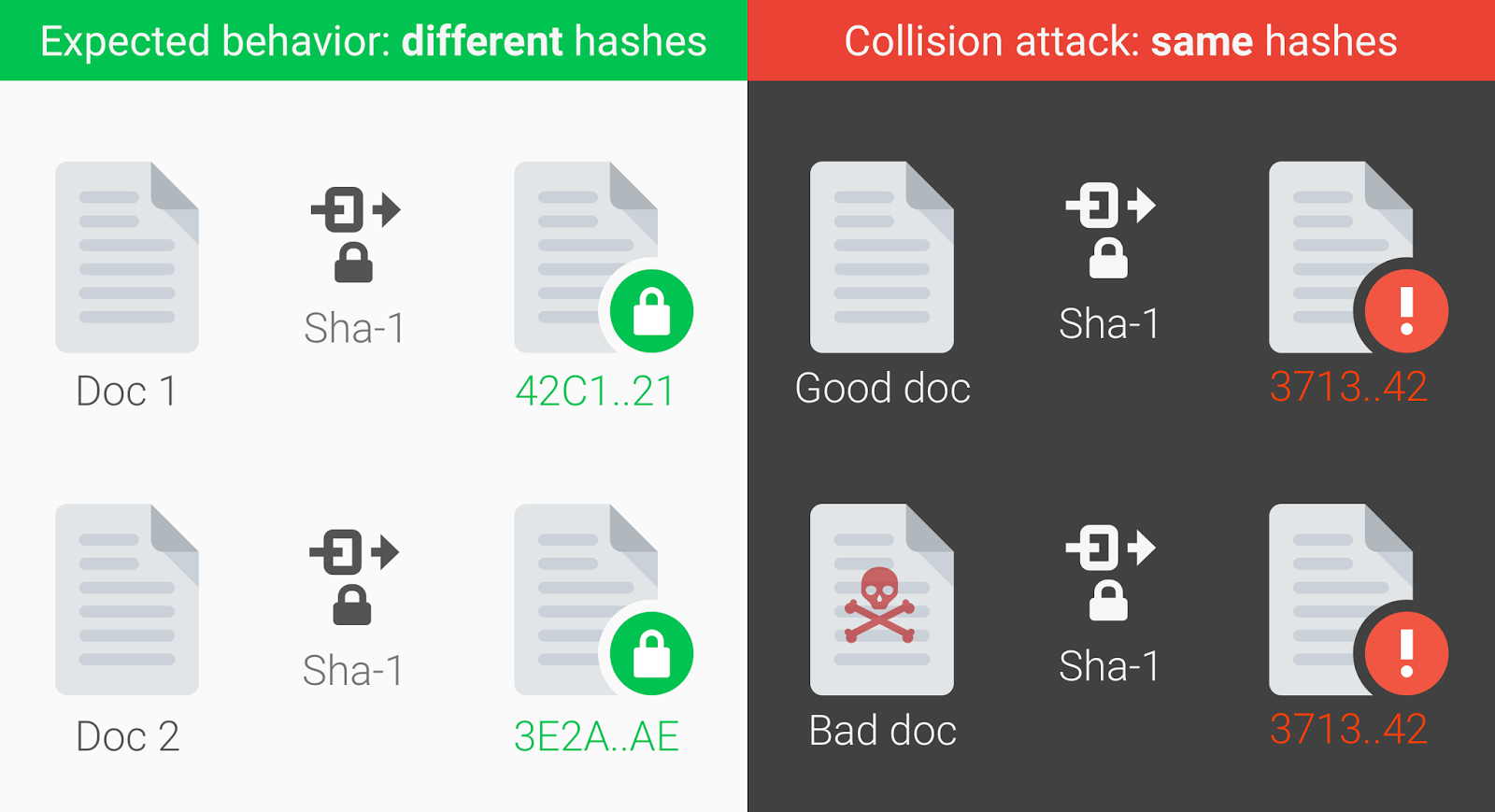

Коллизии существуют для большинства хеш-функций, но для самых хороших из них количество коллизий близко к теоретическому минимуму. Например, за десять лет с момента изобретения SHA-1 не было известно ни об одном практическом способе генерации коллизий. Теперь такой есть. Сегодня первый алгоритм генерации коллизий для SHA-1 представили сотрудники компании Google и Центра математики и информатики в Амстердаме.

Вот доказательство: два документа PDF с разным содержимым, но одинаковыми цифровыми подписями SHA-1.

Транспондер DST40: принцип работы, история появления и взлома, а также немного практики по брутфорсу

2016-10-18 в 6:05, admin, рубрики: dst40, fpga, Алгоритмы, брутфорс, взлом, информационная безопасность, криптография, реверс-инжиниринг, метки: dst40 Давным-давно, ещё в девяностых годах прошлого века, набирающий обороты автомобильный рынок остро нуждался в появлении серьёзных противоугонных систем (далее по тексту — иммобилайзеров). Для автоугонщиков в те времена не было особых препятствий, мешавших завести двигатель механической копией ключа или даже совсем без ключа — простым замыканием проводов. Нужны были иммобилайзеры, способные значительно затруднить процесс старта двигателя и дальнейшего угона автомобиля без родного ключа зажигания.

Давным-давно, ещё в девяностых годах прошлого века, набирающий обороты автомобильный рынок остро нуждался в появлении серьёзных противоугонных систем (далее по тексту — иммобилайзеров). Для автоугонщиков в те времена не было особых препятствий, мешавших завести двигатель механической копией ключа или даже совсем без ключа — простым замыканием проводов. Нужны были иммобилайзеры, способные значительно затруднить процесс старта двигателя и дальнейшего угона автомобиля без родного ключа зажигания.

Вот тогда и появилась на свет идея создания компактного радиомодуля (далее по тексту — транспондера), встраиваемого прямо в ключ зажигания автомобиля. В автомобиль же устанавливался иммобилайзер, общающийся с транспондером по радиоканалу. Иммобилайзер посылал в транспондер запрос, а транспондер отвечал неким кодом, без получения которого иммобилайзер не позволял запустить двигатель. Однако поначалу транспондеры всё равно были довольно примитивными, сравнительно легко клонируемыми устройствами. Достаточно было наличие радиоперехватчика и светлой головы на плечах, чтобы разобраться в алгоритме обмена и сымитировать ответ транспондера. Требовалось кардинальное изменение алгоритма общения иммобилайзера с транспондером.

Сегодня я расскажу вам про историю появления и последующего взлома одного из таких алгоритмов, а также поведаю о практических тонкостях процесса брутфорса секретного ключа шифрования.

Далее по тексту все картинки будут кликабельными, чтобы при желании их можно было детально рассмотреть.

Читать полностью »

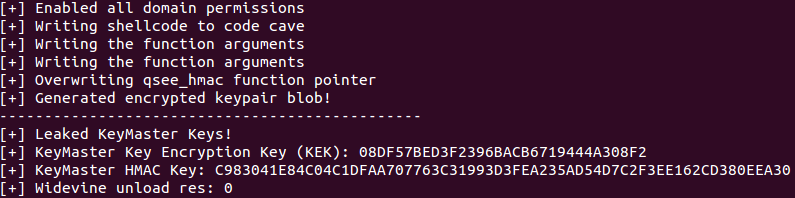

Извлечение аппаратного ключа полнодисковой защиты в телефонах Android на процессорах Qualcomm

2016-07-02 в 23:06, admin, рубрики: android, FDE, Google, hashcat, oclhashcat, QSEE, Qualcomm, TEE, Trusted Execution Environment, брутфорс, информационная безопасность, Николай Еленков, смартфоны, шифрование, метки: QSEEЭксплоит опубликован на Github

Компания Google начала внедрять полное шифрование диска (Full Disk Encryption, FDE) по умолчанию с версии Android 5.0 Lollipop. В первое время, когда шифрование реализовали в устройствах Nexus 6, многие пользователи жаловались на снижение производительности при чтении и записи данных на накопитель, но с версии Android 6.0 эту проблему вроде бы решили.

Полное шифрование диска защищает всю информацию на телефоне даже в том случае, если устройство попало в руки правоохранительных органов или других злоумышленников.

Читать полностью »

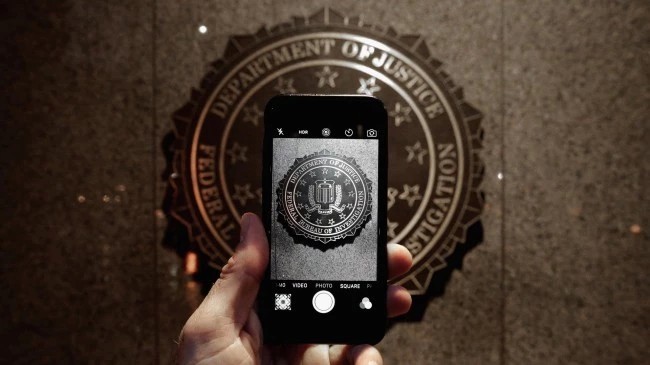

ФБР всё-таки взломало iPhone вопреки желанию Apple

2016-03-29 в 7:49, admin, рубрики: apple, Cellebrite, iOS, iphone, NAND-зеркалирование, брутфорс, информационная безопасность, смартфоны, ФБР, метки: Cellebrite

Эксперты-криминалисты ФБР при помощи «третьей стороны» (вероятно, израильской компании Cellebrite) сумели расшифровать данные на iPhone 5c, который принадлежал стрелку из Сан-Бернардино.

Читать полностью »

Почему важно не выдавать пользователям простой пароль

2015-12-30 в 10:56, admin, рубрики: брутфорс, гос. порталы, дневник, информационная безопасность, образование В начале года во всех (ну почти) школах Москвы ввели новый электронный дневник. Его использование было обязательно. Разработчиком этого «великолепного» творения был Департамент ИТ города Москвы. Хоть и красивый дизайн, который доступен пользователям Chrome, внушал, что журнал хорош, на деле было наоборот. Фронтенд был написан на Angular, который, используя API дневника, получал все пользовательские данные. Из-за большой нагрузки со всех школ Москвы или плохой оптимизации, скорость работы дневника была низкой и иногда он даже не был доступен. Учителя жаловались о том, что оценки не выставляются и домашнее задание не сохраняется. Ученики и их родители были не довольны кривым отображением расписания и сообщений от учителей. По поводу отсутствия кроссбраузерности и поддержки мобильных девайсов на фоне всего не очень сильно переживали. Также кроме багов и медленной скорости работы была и «особенность».

Читать полностью »

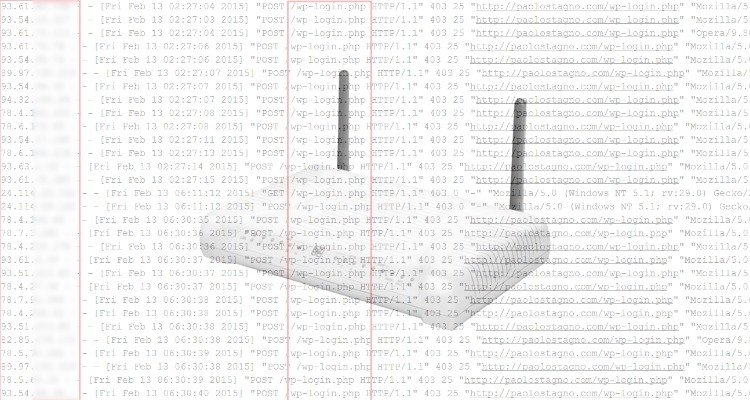

Ботнет из тысяч взломанных роутеров Aethra использовался для атаки на WordPress-сайты

2015-12-27 в 13:03, admin, рубрики: Aethra, ddos, wordpress, брутфорс, информационная безопасность, Италия, роутеры

Итальянская компания VoidSec, работающая в сфере информационной безопасности, опубликовала материал о недавно обнаруженном ботнете из роутеров Aethra. Как оказалось, эти устройства подвержены взлому, а злоумышленники используют ботнеты из таких устройств для проведения брутфорс-атак на сайты WordPress.

Одна из таких атак была обнаружена специалистом компании, когда тот анализировал логи WordPress-сайтов, подвергшихся атаке. Как оказалось, атака шла с довольно близкого диапазона IP-адресов. После детального анализа оказалось, что атака осуществлялась с IP, отнсящихся к 6 интернет-провайдерам: Fastweb, Albacom (BT-Italia), Clouditalia, Qcom, WIND, и BSI Assurance UK. 4 провайдера работают в Италии. Большинство этих компаний устанавливают клиентам роутеры Aethra.

Читать полностью »

Новый алгоритм для проверки надёжности паролей

2015-10-25 в 11:14, admin, рубрики: zxcvbn, брутфорс, информационная безопасность, пароли, энтропия, метки: zxcvbnМногие сайты пытаются помочь пользователям установить более сложные пароли. Для этого устанавливают базовые правила, которые требуют обычно указать хотя бы одну прописную букву, одну строчную букву, одну цифру и так далее. Правила обычно примитивные вроде таких:

'password' => [

'required',

'confirmed',

'min:8',

'regex:/^(?=S*[a-z])(?=S*[A-Z])(?=S*[d])S*$/',

];

К сожалению, такие простые правила означают, что пароль Abcd1234 будет признан хорошим и качественным, так же как и Password1. С другой стороны, пароль mu-icac-of-jaz-doad не пройдёт валидацию.

Некоторые специалисты говорят, что это не лучший вариант.

Читать полностью »

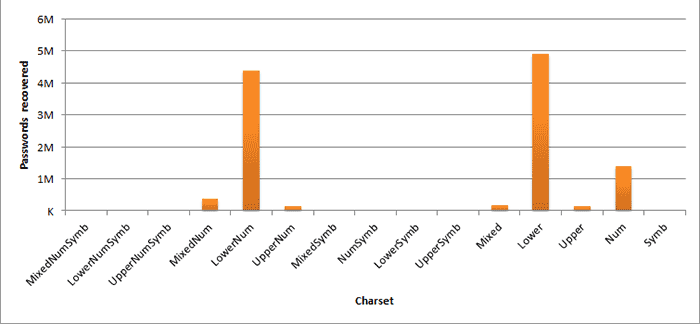

Расшифровка паролей Ashley Madison

2015-09-14 в 9:41, admin, рубрики: Ashley Madison, xkcd, брутфорс, информационная безопасность, пароли

Месяц назад в открытый доступ попали более 36 млн парольных хешей пользователей сайта для супружеских измен Ashley Madison. Скачать базу можно, например, с этого торрента (также дамп № 2 и дамп № 3 в даркнете через гейт).

Пароли обработаны хеш-функций bcrypt. На первый взгляд, такая защита кажется относительно надёжной. Но специалисты из хакерской группы CynoSure Prime решили не тупо брутфорсить bcrypt, а покопаться в исходном коде бэкенда и фронтенда Ashley Madison (исходники доступны по вышеуказанному торренту). Они изучили непосредственно алгоритм хеширования.

Читать полностью »

Сможет ли Ello стать достойной альтернативой Facebook?

2015-08-03 в 9:52, admin, рубрики: ello, Facebook, linkedin, twitter, анализ, брутфорс, дизайн, Дизайн в IT, интерфейс, информационная безопасность, обзор, обзор сервисов, социальные сети, Социальные сети и сообщества, стартап

1. Регистрация

Если Вы хотите зарегистрироваться в социальной сети Ello, введите свой email в окошко на главной странице и система отправит на него ссылку на регистрацию. Или же Вы можете попросить своих друзей отправить вам инвайт. Если Вы выберете второй способ, то код приглашения и ваш почтовый ящик будут заполнены автоматически. Вам лишь нужно ввести имя и пароль.

Но, на мой взгляд, в регистрационной форме кроется один недочет: отсутствует окно подтверждения пароля. Наличие данной формы помогло бы избежать ошибок. Альтернативным вариантом мог бы стать видимый пароль. В этом случае пользователь мог бы самостоятельно проверить правильность ввода пароля. Но этот метод нельзя назвать совершенным, т.к. человек, излишне уверенный в правильности своих действий, лишь на миг взглянет на пароль и поспешит нажать заветную кнопку «Зарегистрироваться».

Читать полностью »