“Кажется, что совершенство достигается не тогда, когда нечего более добавить, а тогда, когда нечего больше убрать."

(Антуан де Сент-Экзюпери)

По теме изучения программирования встроенных систем, ОС реального времени, Ассемблера и С позвольте представить очень простую операционную систему StartOS.

Предназначение:

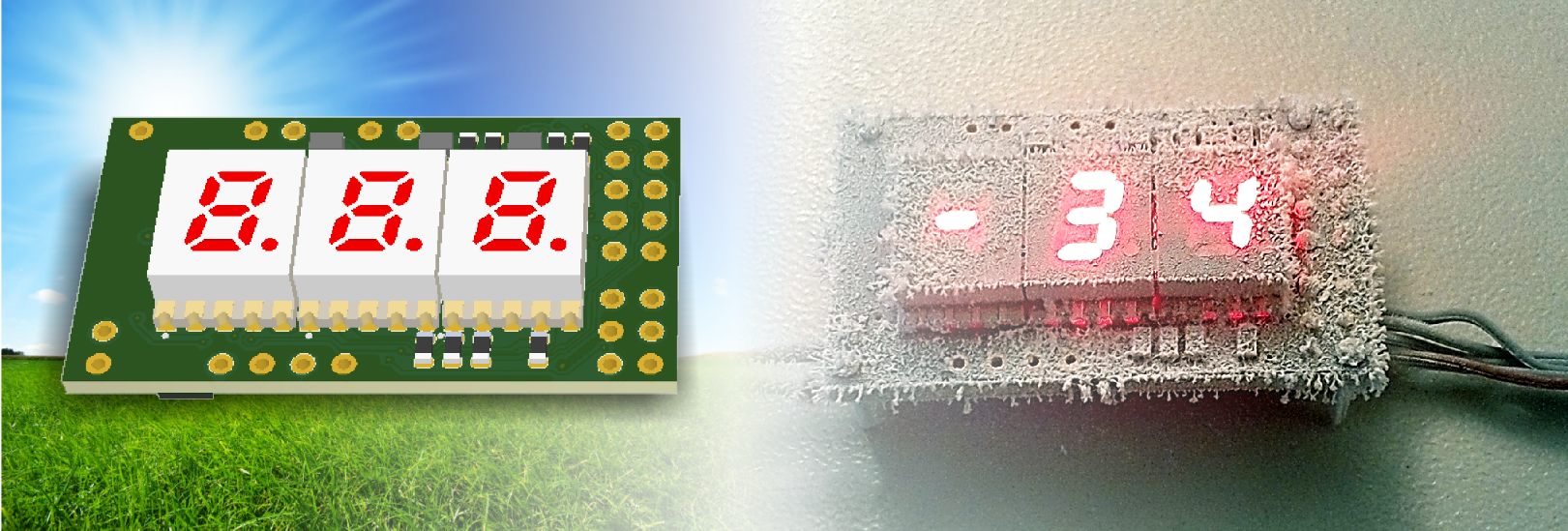

— если вам необходимо создать устройство, начинающее работать через 1-2 секунды после включения питания и способное реагировать на сигналы из внешнего мира в течение микросекунд;

— для быстрого создания систем управления объектами с выводом данных в Интернет;

— отработка идей, алгоритмов, изготовлении прототипов устройств;

— приобретение опыта программирования встроенных систем на языках C и Assembler;

— получение полного доступа к «железу» компьютерного устройства, например, для разработки самомодифицирующихся программ.

Некоторые свойства системы:

Время готовности после включения питания: < 1 сек

Объем двоичного кода программы: < 40 kB

Система занимает небольшой объем в верхних адресах ОЗУ, предоставляя пользователю стандартную загрузку программ в нижние адреса ОЗУ. Автостарт программы пользователя присутствует, если система обнаруживает на карте памяти файл START.BIN, то он запускается автоматически.

Основные функции системы:

Инициализация SoC (System on Chip, системы на чипе) и других внешних устройств. Загрузка программ пользователя в память и предоставление им интерфейса к системным функциям:

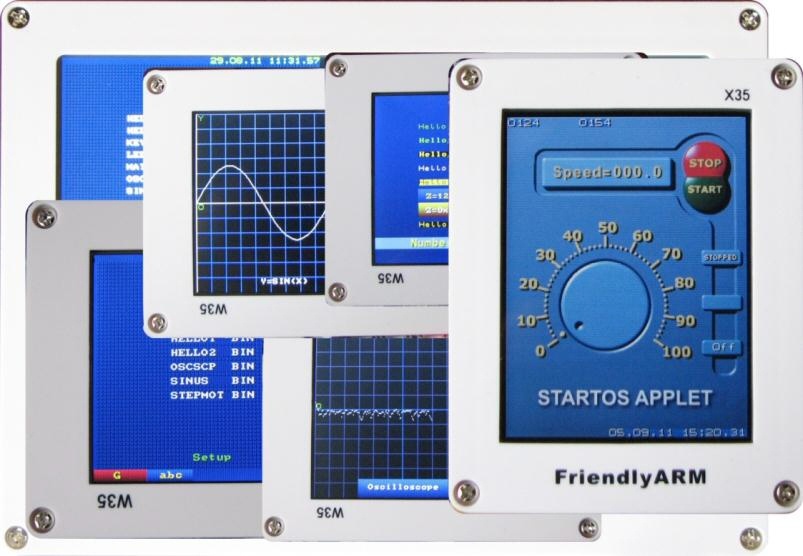

— работа с LCD в текстовом и графическом режимах (вывод текста, пикселей, линий, BMP картинок, сохранение / восстановление области экрана…);

— ввод координат X,Y пера с сенсорного экрана;

— работа с часами реального времени (RTC);

— чтение данных из аналого-цифровых преобразователей (ADC);

— чтение данных из цифровых портов;

— чтение / запись символов и строк в COM порт;

— вывод на широтно-импульсные модуляторы (ШИМ, PWM) и пьезодинамик;

— ввод-вывод пакетов сети Ethernet с использованием встроенного контроллера;

— чтение и запись файлов;

— сервер-клиент для Интернета;

— работа с видеокамерой.

Система реализована на платах разработчиков фирмы Samsung или FriendlyARM с процессорами Samsung. На эти процессоры и платы имеется полная документация.

Читать полностью »

![[Питер] Встреча с техлидом OpenSource ОС Embox: Современное встроенное ПО и классика Таненбаума - 1 [Питер] Встреча с техлидом OpenSource ОС Embox: Современное встроенное ПО и классика Таненбаума - 1](https://www.pvsm.ru/images/2014/11/19/piter-vstrecha-s-tehlidom-OpenSource-os-Embox-sovremennoe-vstroennoe-po-i-klassika-tanenbauma.png)