Пришло время вновь проверить проект FreeBSD и продемонстрировать, что даже в таких серьезных и качественных проектах анализатор PVS-Studio легко находит ошибки. В этот раз я решил взглянуть на поиск ошибок с точки зрения обнаружения потенциальных уязвимостей. Анализатор PVS-Studio всегда умел выявлять дефекты, которые потенциально можно использовать для атаки. Но мы никогда не акцентировали на этом внимание и описывали ошибки как опечатки, последствия неудачного Copy-Paste и так далее, и не классифицировали их, например, согласно CWE. Сейчас очень популярно говорить и о безопасности, и об уязвимостях, поэтому попробую немного расширить ваше восприятие нашего анализатора. PVS-Studio — это не только поиск багов, но ещё и инструмент, повышающий безопасность кода.

Читать полностью »

Рубрика «уязвимости» - 20

Как найти 56 потенциальных уязвимостей в коде FreeBSD за один вечер

2017-04-06 в 8:07, admin, рубрики: bugs, C, cwe, errors, freebsd, open source, pvs-studio, security, Блог компании PVS-Studio, информационная безопасность, ошибки в коде, Программирование, разработка операционных систем, Разработка под Linux, Си, статический анализ кода, уязвимостиКак хакеры атакуют корпоративный WiFi: разбор атаки

2017-03-30 в 1:57, admin, рубрики: wi-fi, атаки на wi-fi, Блог компании Positive Technologies, вебинар, информационная безопасность, уязвимостиИзображение: Manuel Iglesias, Flickr

Беспроводные сети являются неотъемлемой частью корпоративной инфраструктуры большинства современных компаний. Использование WiFi позволяет разворачивать сети без прокладки кабеля, а также обеспечивает сотрудников мобильностью – подключение возможно из любой точки офиса с целого ряда устройств. Определенное значение имеет и удобство клиентов компании, которым, например, необходимо использование высокоскоростного доступа в Интернет. Развернутая беспроводная сеть позволяет сделать это быстро и комфортно.

Однако небезопасное использование или администрирование беспроводных сетей внутри организации влечет за собой серьезные угрозы. В случае успешной реализации подобных атак на корпоративный Wi-Fi злоумышленники имеют возможность перехватывать чувствительные данные, атаковать пользователей беспроводной сети, а также получить доступ к внутренним ресурсам компании. Читать полностью »

Немного о приватности реальных Git-репозиториев

2017-03-21 в 22:23, admin, рубрики: Git, администрирование, безопасность, Веб-разработка, веб-сайты, информационная безопасность, Разработка веб-сайтов, реверс-инжиниринг, репозиторий, Системы управления версиями, Тестирование веб-сервисов, уязвимости

Введение

Здравствуйте, уважаемые читатели. Сегодня на повестке дня у нас небольшое тестирование —

первых ≈100 тысяч по популярности сайтов в интернете (ранжирование на основе статистики посещаемости с Alexa Rank). Стоит отметить, что оное тестирование будет достаточно узконаправленным, а именно — проверим каждый сайт на предмет существования и открытости Git-репозитория без аутентификации прямо из веба по url-адресу искомого. Напомню, что такая брешь в безопасности зачастую позволяет прочитать актуальные исходные коды на сервере, получить чувствительную информацию (файлы конфигов, структуру системы и т.д.) и, в последствии, получить определенного рода права на сервере. Рай для различного рода негодяев, да и только :)

Совершенно аналогичную проверку я делал для себя порядка 100 дней назад, и сегодня мы сделаем это ещё раз, посмотрим что изменилось и что с этим делать.

Разумеется, использовать будем список сайтов, полученный в рамках первого тестирования.

Для заинтересовавшихся милости прошу под кат.

Читать полностью »

PVS-Studio: поиск дефектов безопасности

2017-03-16 в 12:25, admin, рубрики: C, C#, c++, Common Weakness Enumeration, cwe, pvs-studio, security, Блог компании PVS-Studio, дефекты безопасности ПО, информационная безопасность, с/с++, уязвимости, метки: cwe

Анализатор PVS-Studio всегда умел искать множество различных дефектов безопасности (потенциальных уязвимостей) в коде программ. Однако, исторически сложилось, что мы позиционировали PVS-Studio как инструмент для поиска ошибок. Сейчас наблюдается мода на поиск в коде именно уязвимостей, а не ошибок, хотя на самом деле это одно и тоже. Что же, значит пришло время провести ребрендинг нашего статического анализатора PVS-Studio. Начнём мы с Common Weakness Enumeration (CWE). В этой статье приводится таблица, сопоставляющая диагностические предупреждения PVS-Studio с классификатором. Таблица будет постепенно пополняться и изменяться, но уже сейчас с её помощью мы сможем писать статьи, посвященные обнаруженным дефектам безопасности в том или ином проекте. Думаем, это привлечёт к нашему инструменту больше внимания специалистов, занимающихся безопасностью программного обеспечения.

Читать полностью »

Фича, а не баг. Или как Rambler позволяют подменять отправителя письма

2017-03-15 в 17:38, admin, рубрики: android, api, информационная безопасность, Разработка под android, уязвимости

Добрый день. Меня зовут Алексей. Я занимаюсь написанием ботов и реверсом Android приложений с поиском в них уязвимостей.

Мне попало в руки приложение Рамблер/почта для Android. Цель была автоматизировать отправку почты средствами API мобильного приложения. Был запущен эмулятор MEmu и Charles, однако SSL отказывался показать свои запросы. В ход пошел реверс. В файле smali_classes2okhttp3OkHttpClient.smali были сделаны изменения, дабы убрать шифрование.

Читать полностью »

Отчет с OWASP Russia Meetup #6: видео и презентации докладов

2017-03-14 в 13:35, admin, рубрики: OWASP, Блог компании Positive Technologies, информационная безопасность, митап, уязвимости

На прошлой неделе в московском офисе Positive Technologies состоялась первая в 2017 году встреча российского отделения OWASP (международного сообщества специалистов по информационной безопасности). Сегодня мы публикуем отчет об этом митапе, а также видео и презентации представленных на нем докладов.Читать полностью »

Тысячи моделей Wi-Fi камер разных производителей открыты для злоумышленников

2017-03-11 в 19:56, admin, рубрики: shodan, ботнеты, гаджеты, Железо, информационная безопасность, уязвимости

В свете событий последних месяцев, со взломом IoT-гаджетов и формирования из них ботнетов, безопасность подключенных к сети девайсов, казалось бы, должна ставиться производителями «железа» во главу угла. Но на самом деле, это не совсем так. Анализ, проведенный специалистами по информационной безопасности, включая Пьера Кима (Pierre Kim), показывает, что большое количество моделей беспроводных камер самых разных производителей до сих пор подвержено взлому. Речь идет о 1250 различных моделях камер, это около 200 000 устройств.

Уязвимость, о которой идет речь, затрагивает систему с названием Wireless IP Camera (P2P) WIFICAM. Ее разработчик — китайская компания, которая продает свой базовый девайс нескольким производителям видеокамер.

Читать полностью »

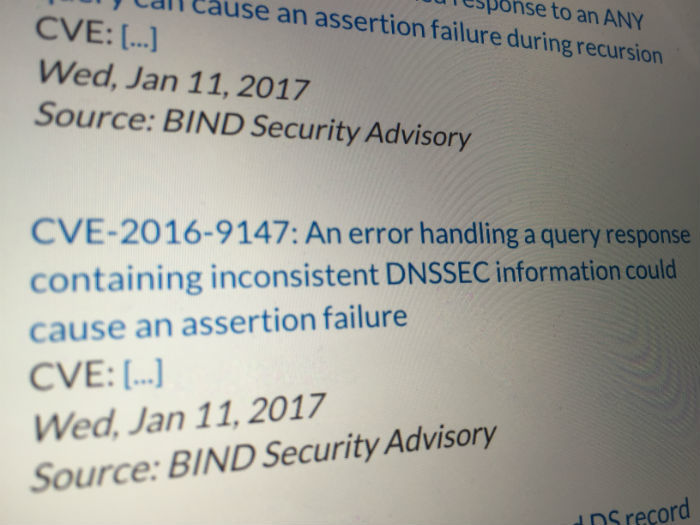

Уязвимость BIND позволяет «уронить» любой сервер: как и почему это работает

2017-02-08 в 11:30, admin, рубрики: BIND, Блог компании Positive Technologies, информационная безопасность, уязвимости

Почти месяц назад, 11 января 2017 года, разработчики наиболее популярного DNS сервера с открытым исходным кодом BIND выпустили исправления для четырех новых уязвимостей, которые позволяют удаленному атакующему аварийно завершить работу DNS сервера. В числе уязвимостей присутствует CVE-2016-9147, о которой далее пойдет речь. Атака не требует специальных условий кроме необходимости злоумышленнику видеть исходящий от уязвимого сервера трафик.

Мы задались целью создать правила (NAD) для обнаружения эксплуатации данных уязвимостей по сети — чтобы это сделать, нам пришлось глубже разобраться с кодом BIND и написать собственные эксплоиты. Наш разбор поможет понять, как все устроено внутри столь популярного DNS-сервера, а также узнать о просчетах, допущенных разработчиками проекта, и возможных решениях этих проблем.Читать полностью »

Хакеры атакуют MongoDB: число скомпрометированных систем превысило 27 000

2017-01-09 в 15:50, admin, рубрики: mongodb, безопасность, Блог компании Positive Technologies, информационная безопасность, уязвимостиВ СМИ попала информация о масштабной волне кибератак, жертвами которых становятся администраторы систем, использующих MongoDB. Злоумышленники получают к ним доступ, а затем удаляют данные из уязвимых или неверно настроенных систем, после чего требуют выкуп.Читать полностью »

В защите McAfee для банкоматов обнаружена опасная уязвимость

2016-12-22 в 16:15, admin, рубрики: mcafee, антивирусы, банкоматы, Блог компании Positive Technologies, информационная безопасность, Софт, уязвимостиСпециалист отдела анализа приложений Positive Technologies Максим Кожевников обнаружил опасную 0-day уязвимость в защитной системе для банкоматов Solidcore, являющуюся частью продукта McAfee Application Control (MAC). Ошибка позволяет злоумышленнику осуществлять выполнение произвольного кода и повышать привилегии в системе.Читать полностью »