Рубрика «freebsd»

Станет ли FreeBSD 15.0 новым шагом в развитии свободной ОС

2025-12-14 в 8:00, admin, рубрики: freebsd, linux, selectel

2 декабря 2025 года, спустя два года после выхода ветки 14.0, сообщество FreeBSD представило долгожданный релиз 15.0Читать полностью »

GhostBSD — Unix с человеческим лицом

2025-10-24 в 8:15, admin, рубрики: BSD, freebsd, open source, СофтРассказываю про еще одну коварную подлость, встроенную в современные технологии беспроводной связи — WiFi. Про это знают все приличные сетевые инженеры, но почему-то не рассказывают простым пользователям.

Проблема

FreeBSD и крепкий сон ноутбука

2025-10-04 в 8:04, admin, рубрики: ACPI, acpi s3, freebsd, laptop, suspendСобрал в одной статье весь практический опыт настройки засыпания этой системы на разных ноутбуках. Если хотите попробовать FreeBSD на ноутбуке — точно стоит прочитать.

По каким принципам автор подбирает себе оборудование детально описано Читать полностью »

FreeBSD в 2025 году: виртуализация, эмуляция и новые правила для AI

2025-09-15 в 12:00, admin, рубрики: AI, freebsd, nix, open source, виртуализация, СофтFreeBSD в 2025 г. считается одной из самых стабильных и производительных ОС для серверов, рабочих станций и встраиваемых устройств. Система продолжает развиваться, и достаточно активно. Недавно разработчики опубликовали отчет за второй квартал этого года. Там много всего интересного: от улучшений в виртуализации до экспериментов с совместимостью кода и строгих подходов к использованию искусственного интеллекта. Давайте разбираться!

Поднимаем IRC-сервер на FreeBSD 4.4 словно это начало 2000-х

2025-09-14 в 8:00, admin, рубрики: freebsd, irc, операционные системы, сети, СофтВ мире много профессий и навыков, которые со временем забываются и исчезают. Так, например, в Англии и Ирландии до 1920 года существовала профессия будильщика. Этот человек ходил с легкой бамбуковой палкой и духовой трубкой для стрельбы горохом. Его задачей было будить людей стуком в дверь или окно, чтобы те вовремя прибыли на работу — промышленная революция, как-никак. И пока клиент не вставал, стук не прекращался. С появлением будильников эта профессия канула в Лету.

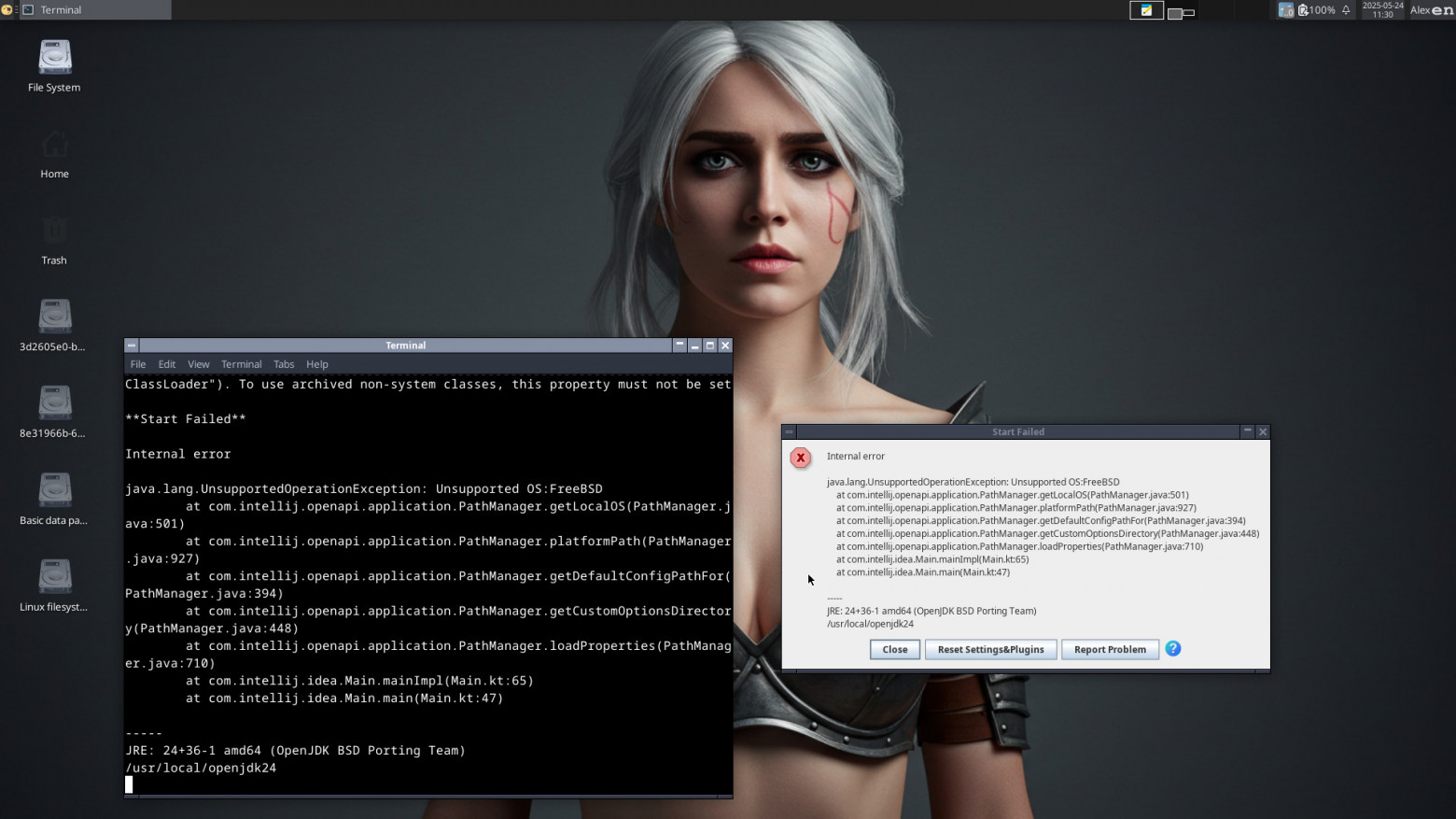

Как пропатчить Intellij Idea для FreeBSD

2025-05-26 в 16:32, admin, рубрики: freebsd, idea, jetbrainsЗдравствуйте, эта статья не про аниме, но мы точно знаем как пропатчить Idea для FreeBSD. И не боимся об этом рассказывать.

Читать полностью »

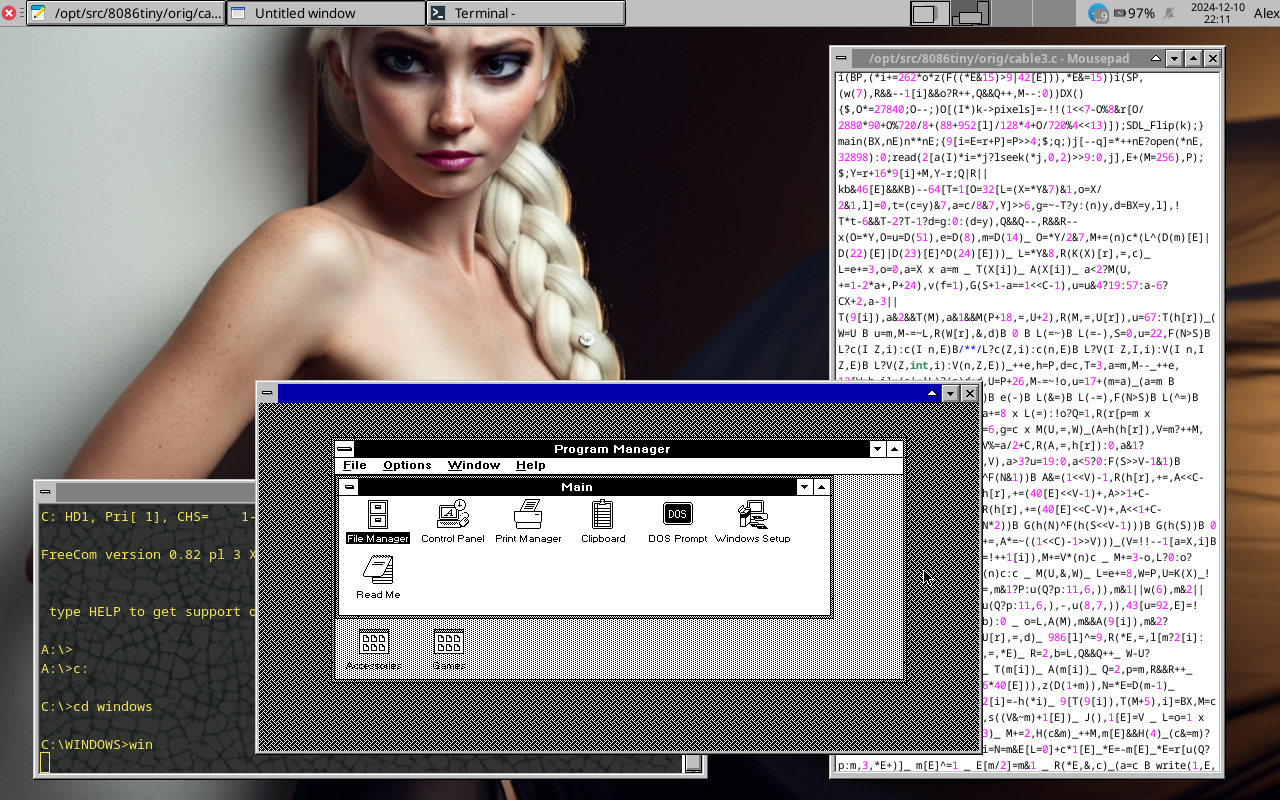

Самый маленький эмулятор x86

2025-03-07 в 9:12, admin, рубрики: freebsd, IOCCC, системное программирование, эмуляторКопаясь в проектах-победителях IOCCC, неожиданно наткнулся на самый маленький эмулятор x86 архитектуры на свете — 4043 байт!

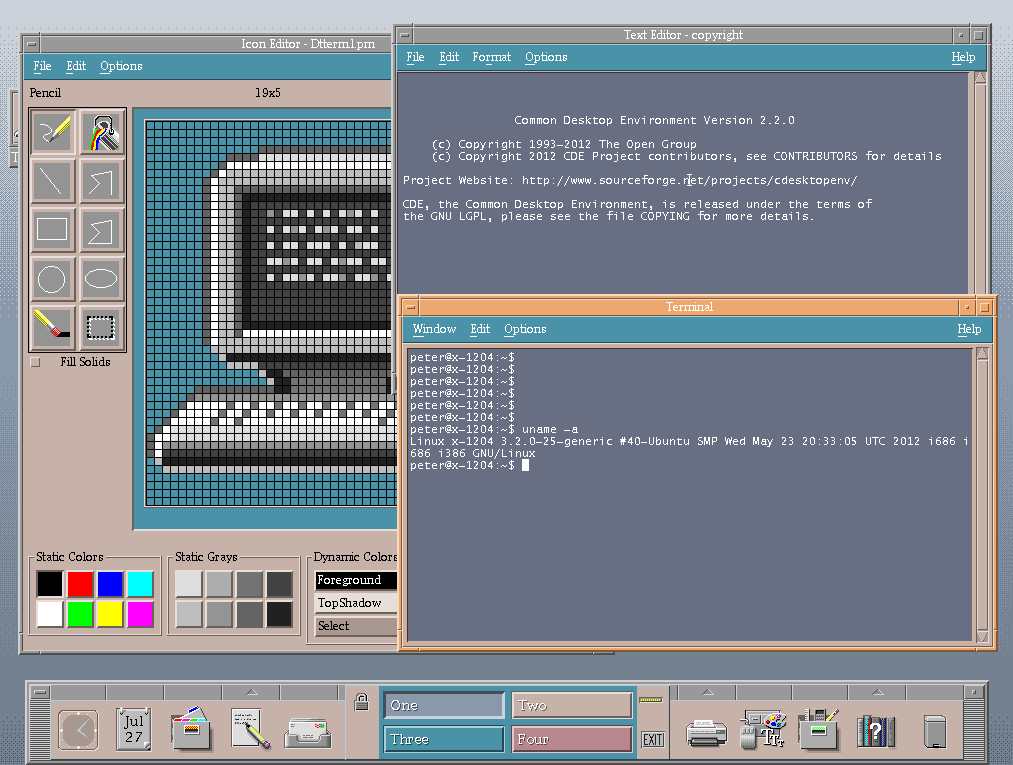

Unix на работе. Часть вторая, программная

2024-09-15 в 12:03, admin, рубрики: freebsd, linux, linux desktop, linux kernel, Linux для всех, netbsd, OpenBSDВ этой части раскрываю тему программного обеспечения «которого нет» под ОС, которые «не нужны». Что есть, чего нет, где брать и что со всем этим делать.