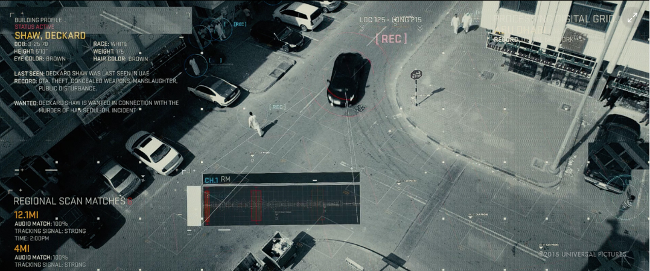

Два года назад я написал статью, в которой настроил несколько простых SSH-ловушек и записал ходы сетевых злоумышленников. С тех пор произошли события, которые потенциально повлияли на поведение брутфорсеров. Стал ли интернет от этого более опасным местом?

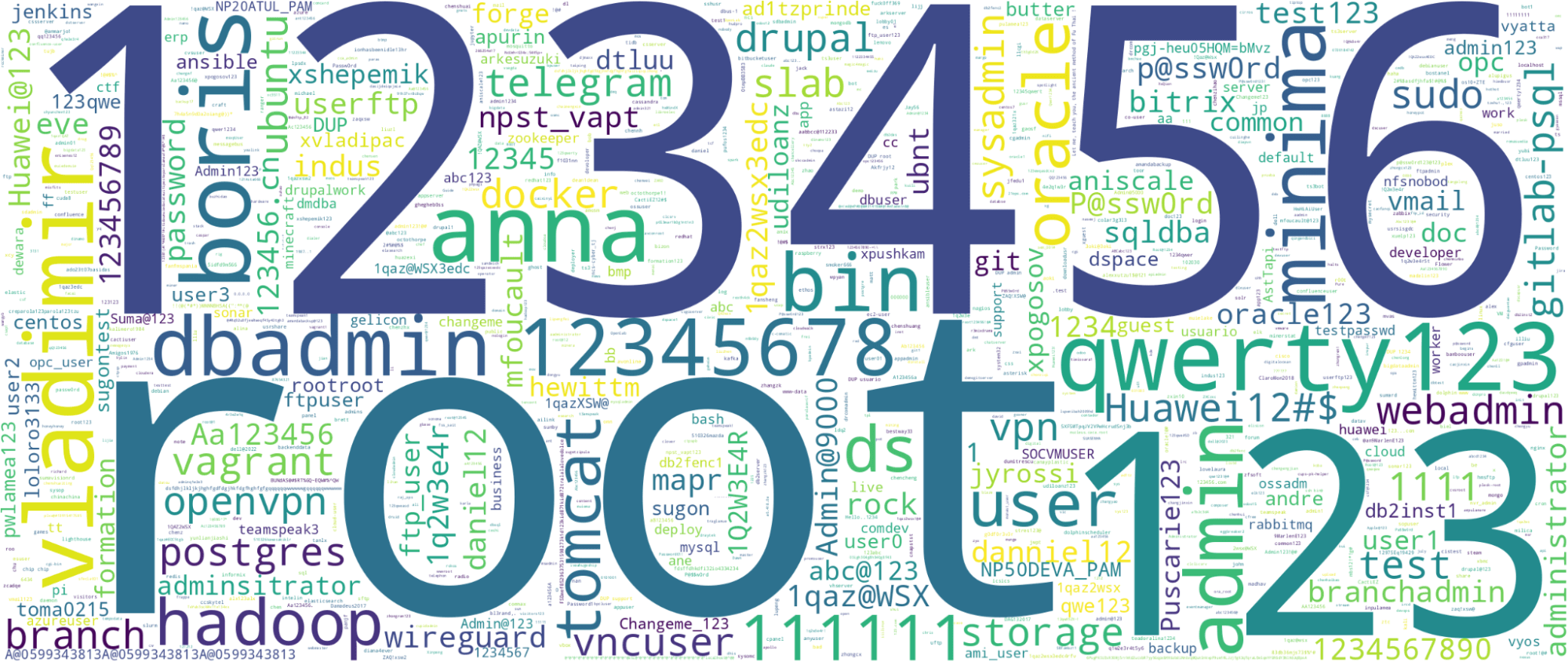

Задавшись этим вопросом, я решил повторить эксперимент, сделав из выделенного сервера «ловушку» для всяких плохих ребят. В статье рассказываю, какие интерфейсы привлекают взломщиков, можно ли спрятаться на нестандартном порту и что будет, если оставить пароль по умолчанию. Под кат стоит провалиться хотя бы ради собранной статистики.

Читать полностью »

![[] Реализация honeypot на маршрутизаторах Cisco - 1 [] Реализация honeypot на маршрутизаторах Cisco - 1](https://www.pvsm.ru/images/2019/01/16/realizaciya-honeypot-na-marshrutizatorah-Cisco.jpeg)