Доктрина теории игр, которая работала последние 75 лет, описывает достаточно строгие законы для существования сотрудничества и партнерства. Дескать, нужны специальные правила справедливости, механизм принуждения или генетические связи. Но в таком виде эволюция будет неизбежно поощрять эгоизм и толкать общество к краху. Однако, надежда есть.

Рубрика «социальная инженерия»

Природа сотрудничества и в чем заблуждается теория игр

2026-05-19 в 13:45, admin, рубрики: выбор, дилемма заключенного, доверие, долгосрочные отношения, мораль, общество, социальная инженерия, социальная справедливость, устойчивые системы, эволюция моралиНовые пути наверх

2026-03-22 в 11:15, admin, рубрики: big data, data-driven, open source, будущее it, искусственный интеллект, Кризис смыслов, социальная инженерия, Трансактный анали, Цифровая диктатураВ IT-сообществе принято считать, что мы живем в золотой век меритократии. Ты учишь стек, приносишь пользу бизнесу, растешь в грейдах и капитализируешь свои знания. Но если присмотреться к трансформации рынков за последние 10 лет, становится заметно: старые правила «капитализма свободных агентов» заменяются чем-то, что больше напоминает неосословную иерархию.

Сегодня ты не просто создаешь продукт — ты арендуешь право на существование у владельца инфраструктуры. Давайте разберем, как изменились социальные лифты в мире, где контроль над «облаком» стал важнее владения заводами.

Читать полностью »

Подсмотрел PIN от двери, а затем воткнул Wi-Fi-жучка за принтер — и ты внутри сети банка

2026-01-07 в 5:54, admin, рубрики: dkim, dmarc, email spoofing, взлом, доступ к данным, редтиминг, социальная инженерия, управление паролями, фишингЭто был не тот случай, когда ты просто берешь стремянку, надеваешь каску и спокойно заходишь куда надо. На этот раз целью была настоящая крепость — финансовый гигант со строгими порядками, десятками филиалов и персоналом, чей натренированный взгляд мог прожечь насквозь любого чужака. Нам предстояло найти брешь в этой обороне.

Я вернулся в 1999-й и поймал «Чернобыль»

2025-12-13 в 7:00, admin, рубрики: windows, вирусы, вредоносное ПО, ретрокомпьютинг, ретроспектива, социальная инженерияПилотный выпуск машины времени набрал почти 60 тысяч просмотров, поэтому я написал вторую серию. На этот раз я переношу нас в 1999-й, чтобы побродить по сети и поймать деструктивный вирус CIH, он же Чернобыль. Хочу понять, зачем в эпоху интернета без денег создавали вирусы.

25 апреля. 6 часов утра. Я “скачал” обнаженные фото Лопес

Продам всё, что на фото. Недорого

2025-12-05 в 10:35, admin, рубрики: OSINT, впо, вредоносы, киберразведка, мошенничество, социальная инженерияПривет, с вами снова отдел реагирования и цифровой криминалистики Angara MTDR. Наш эксперт Александр Гантимуров, руководитель направления обратной разработки Angara MTDR, исследовал вредоносные APK-файлы, которые активно используют злоумышленники в социальных сетях и мессенджерах под видом срочной распродажи личных вещей.

Как забытый API-ключ открыл нам мир мошенников

2025-11-25 в 14:35, admin, рубрики: безопасность данных, ИБ, информационная безопасность, мошенники, мошенники в интернете, социальная инженерия, социнжинирингПривет! На связи Дмитрий Бабчук, руководитель направления информационной безопасности и ИТ-инфраструктуры маркетплейса Flowwow. Сегодня история на грани техники, психологии и детектива. Расскажу о том, как мы (я и мой коллега) попали во внутренние чаты мошенников и что из этого вышло.

Я попадал в чаты мошенников дважды, и вот как это было

Первый раз мы нашли лазейку в чаты во время разбора подозрительных сайтов. Небольшой оффтопЧитать полностью »

Как мошенники крадут криптовалюту под видом вакансий для QA-инженеров

2025-11-23 в 15:15, admin, рубрики: javascript, node.js, веб3.0, Кабербезовасность, крипта, малварь, найм, скам, социальная инженерияDisclaimer: Эта статья предназначена исключительно для образовательных целей и повышения осведомлённости о киберугрозах. Любое использование описанных техник в злонамеренных целях строго запрещено и преследуется по закону.

TL;DR: Обнаружена схема мошенничества. Злоумышленники выдают себя за Web3-компании, предлагают "тестовое задание", которое на самом деле содержит malware для кражи криптовалютных кошельков и паролей из браузеров. В статье — детальный разбор атаки с техническим анализом.

Введение

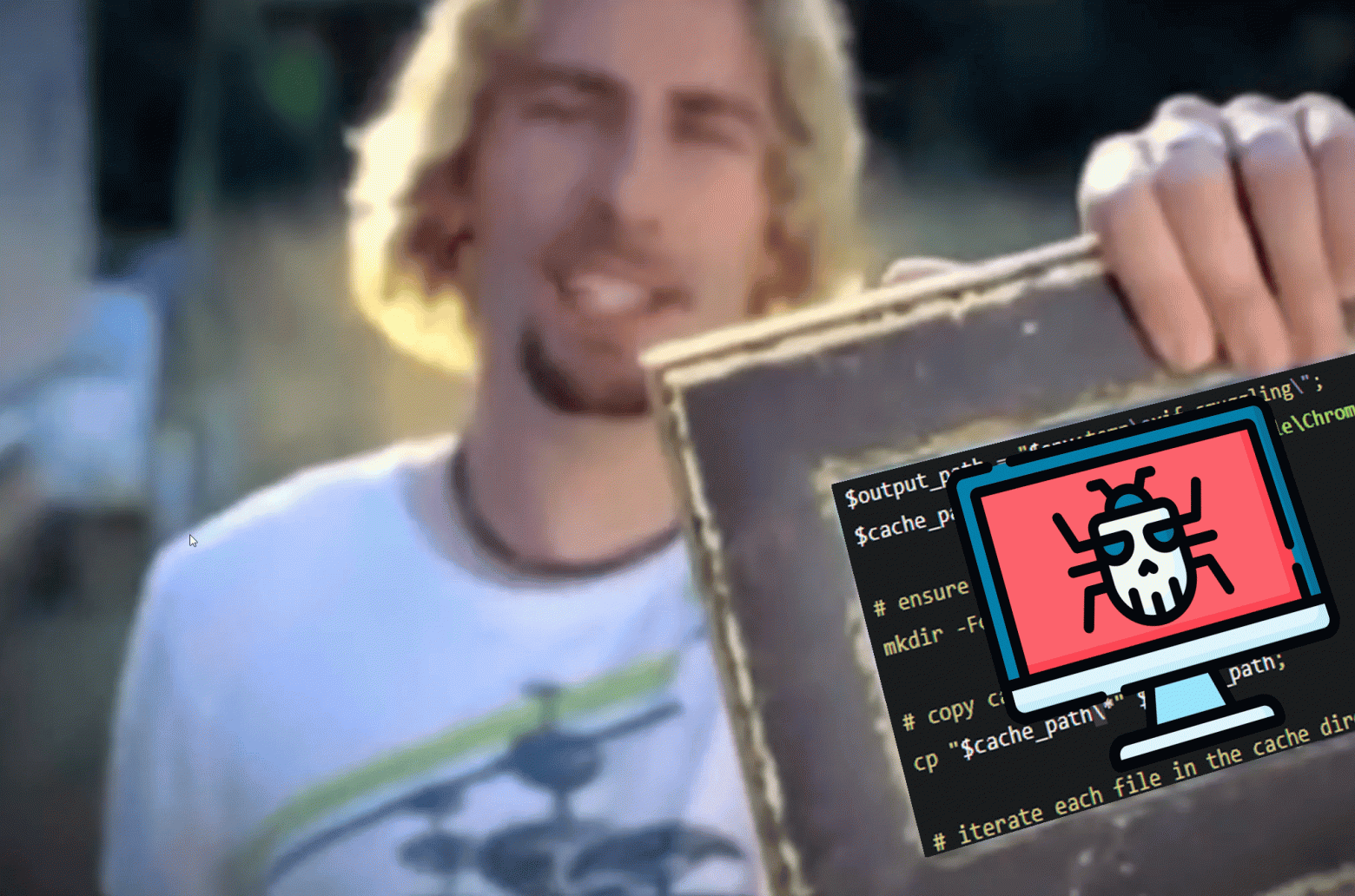

В кэше — фотка, в ней payload: новый метод скрытой доставки зловредов

2025-11-18 в 9:09, admin, рубрики: cache smuggling, clickfix, exif smuggling, filefix, безопасность браузеров, информационная безопасность, контрабанда exif, контрабанда кэша, социальная инженерия, фишинг

Недавно в ходе рутинной разведки угроз я наткнулсяЧитать полностью »

Я вернулся в 2000-й и поймал ILOVEYOU

2025-10-28 в 7:45, admin, рубрики: iloveyou, windows 2000, вирусы, вредоносное ПО, ретрокомпьютинг, ретроспектива, социальная инженерияСтукнуло 25 лет вирусу, который массово признавался в любви и круто сыграл на человеческом любопытстве. Хочу перенестись в нулевые, чтобы рассказать и показать, как работал ILOVEYOU. Для этого запускаю машину времени. Нажимаю на кнопку дисковода. Щелчок, выезжает лоток. Открываю пластиковую коробку с трещиной на крышке, достаю диск с надписью «2000-й год». Пыль на блестящей поверхности, отпечатки пальцев. Опускаю CD, толкаю привод рукой. Сквозь гул кулера и писк попадаю в беззаботные нулевые.