Федеральное бюро расследований США сформировало в своём составе специальное подразделение Domestic Communications Assistance Center (DCAS), задачей которого называется разработка и применение программно-аппаратных средств по контролю над интернет-коммуникациями.

Ресурс CNET 4 мая этого опубликовал сведения о том, что Бюро «предлагает» ряду известных социальных сетей, провайдерам VoIP-связи, разработчикам IM и email-клиентов встроить в своё программное обеспечение бекдоры с целью скрытого наблюдения за обменом информацией. Этот проект имеет кодовое название «Тёмная сторона силы» (Going dark) и был профинансирован соответствующим комитетом сената США в размере 54$ млн. Немного позже выяснилось, что Microsoft и Google напрочь отвергли предложение секретных агентов.

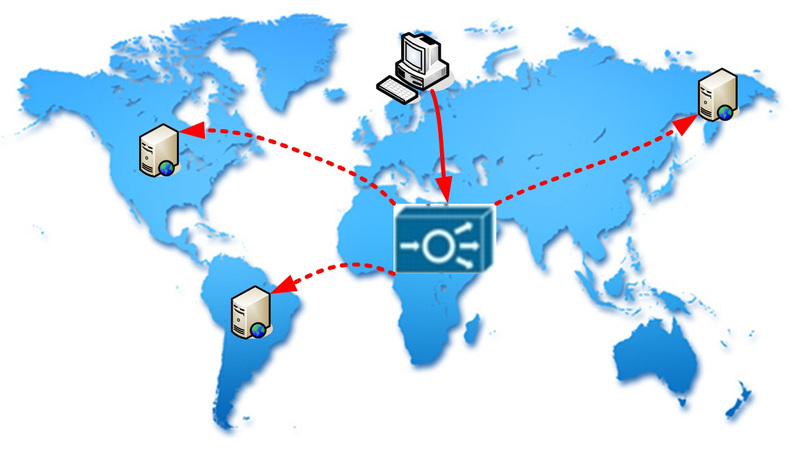

Создание подразделения DCAS, которое базируется в Квантико (по соседству с Академией ФБР и военной базой морской пехоты) и сформированное за счёт агентов со специальной подготовкой, многие называют продолжением упомянутого выше проекта «Тёмная сторона силы», официальное начало которого датируется прошлым годом, когда один из советников ФБР Валери Капрони (Valerie Caproni)в докладе, сделанном перед сенаторами, высказала мысль, что ФБР находится в положении постоянно догоняющего и догадывающегося, тогда как всевозможные злоумышленники используют все современные технологии коммуникаций везде где только возможно.

Любопытно, что ФБР официально опубликовала вакансию для специалистов, которых, видимо, в Квантико не нашлось или просто не хватило. Если кто-либо желал бы получать в год около 140 000 $ и при этом являлся бы техническим специалистом по разработке и поддержке IT-систем, то до 2 мая у него был бы шанс поработать на ФБР с графиком работы с восьми утра до половины пятого вечера.

Читать полностью »