Файрвол не может блокировать трафик из macOS

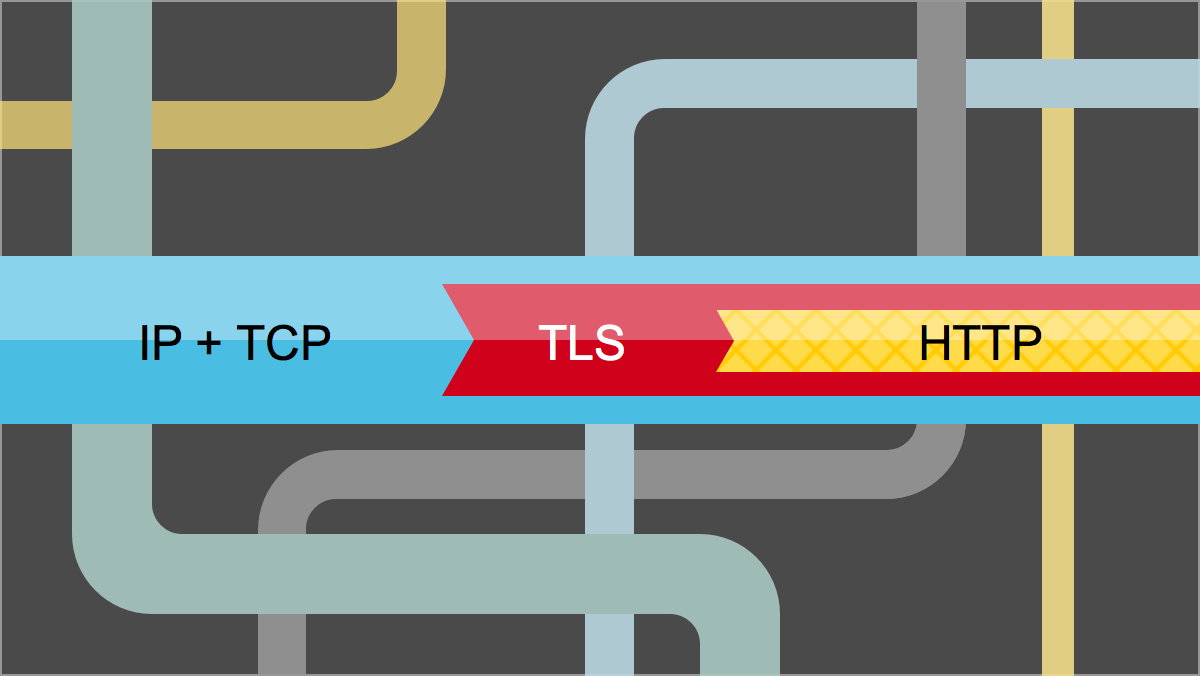

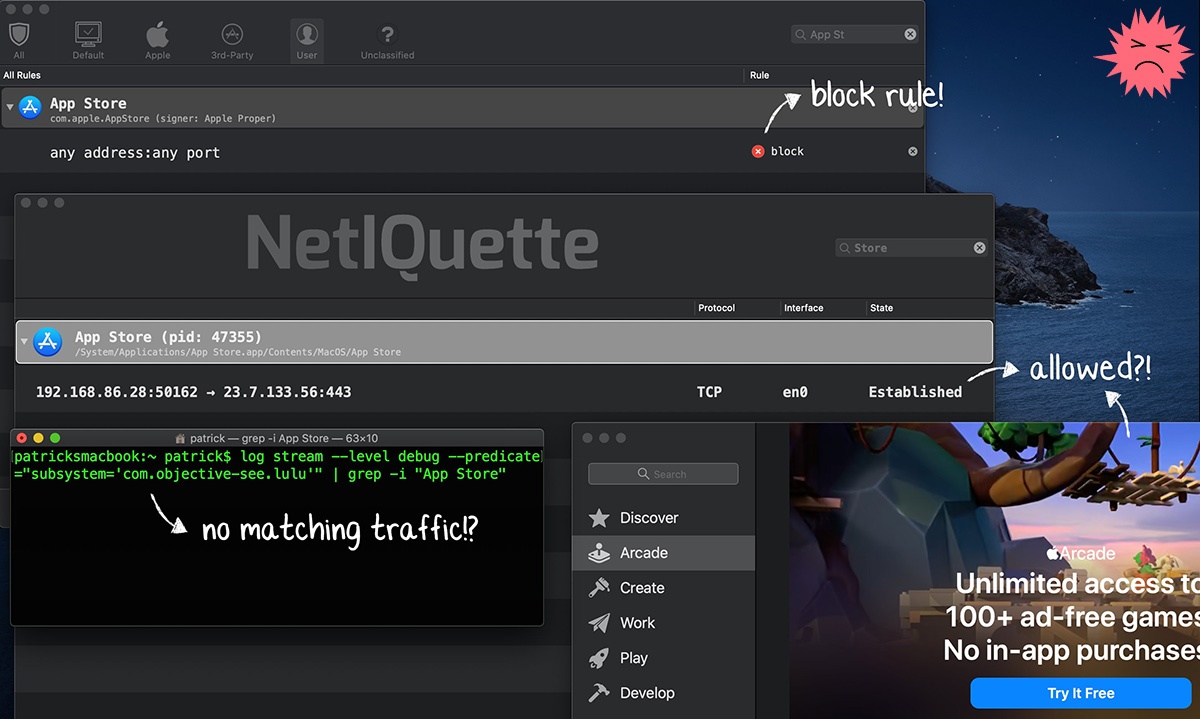

На прошлой неделе в интернете поднялась шумиха по поводу того, что Apple отслеживает каждый запуск каждого приложения в macOS — и отправляет данные на «материнский корабль» в виде хэша, с IP-адресом («Ваш компьютер на самом деле не ваш»). По ходу выяснилось, что она делает это уже два года. Раньше была возможность заблокировать такое поведение с помощью файрвола типа Little Snitch, однако новая версия macOS 11.0 Big Sur научилась обходить файрволы и VPN. За шпионаж и слив данных отвечает служба Gatekeeper, которую никак нельзя заблокировать.

Причины для внедрения такой функции в операционную систему неизвестны. Похоже, Apple собирается контролировать, что на компьютере запускаются только «правильные» приложения.

Читать полностью »