Данная статья описывает как реализовать уведомление в телеграм при блокировке пользователя. Я постараюсь полностью описать процесс реализации уведомления о блокировке, уточнения и поправки категорически приветствуются.

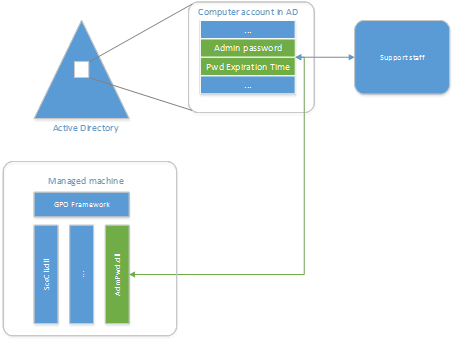

Перед тем как начать писать скрипт формирования и отправки уведомления вам необходимо убедиться в 2-х вещах:

-

На целевом сервере/компьютере настроена политика аудита блокировки учетных записей, неудачного входа в учетную запись (События 4740,4771,4625 в журнале Security ) и желательно аудит NTLM трафика(Событие 8004 в журнале Microsoft-Windows-NTLM/Operational)

-

В создали бота в ТГ при помощи Читать полностью »