За 40 лет своей карьеры в ЦЕРН (Международная Лаборатория Ядерных Исследований расположенная в Женеве) Рене Бран (Rene Brun) разработал ряд программных пакетов, которые стали широко использоваться в Физике Высоких Энергий. За этот фундаментальный вклад он был недавно награжден специальным призом Отделения Физики частиц Высоких Энергий Общества Европейской Физики (EPS). Мы поговорили с ним о ключевых событиях этой истории.

Рубрика «root» - 2

40 лет анализа больших объёмов данных в Физике Высоких Энергий: интервью с Рене Браном

2020-04-01 в 9:37, admin, рубрики: c++, open source, root, большой адронный коллайдер, визуализация данных, интервью, физика, ЦЕРНXiaomi Gateway (eu version — Lumi.gateway.mieu01 ) Hacked

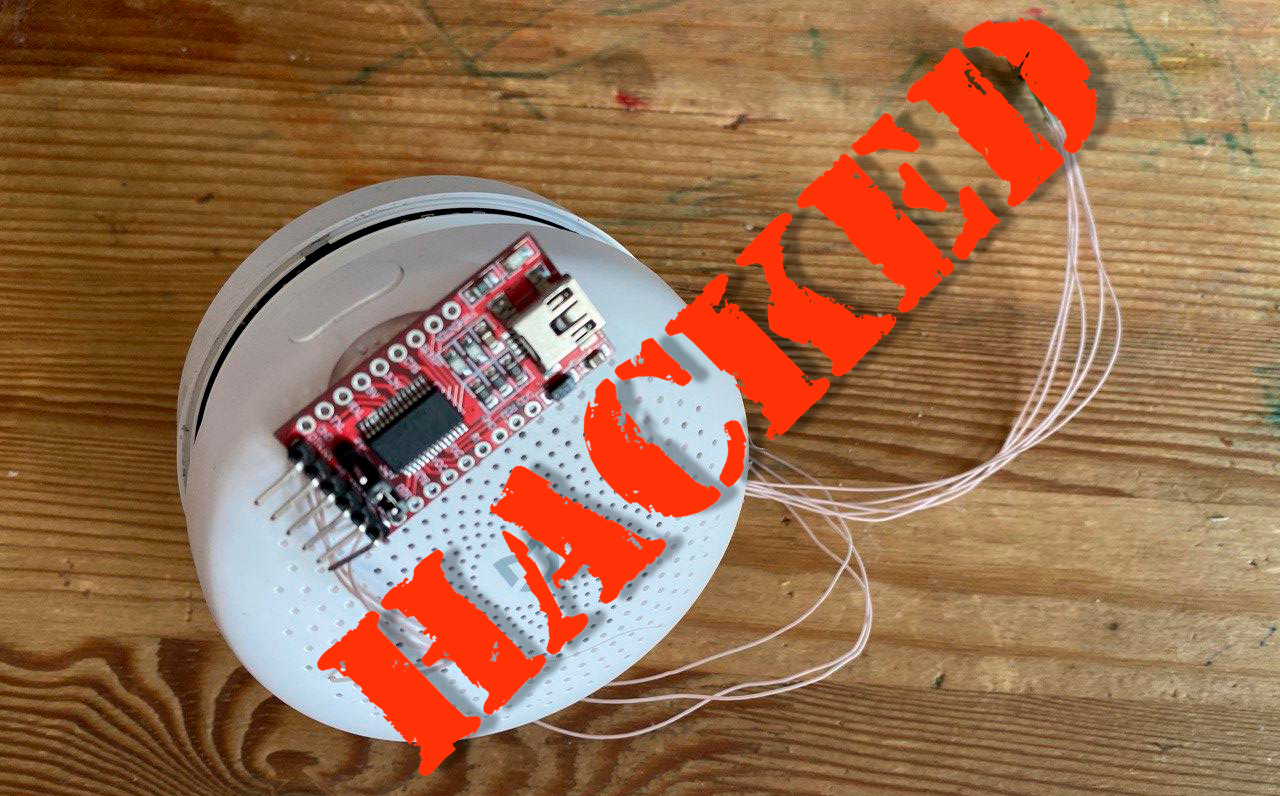

2020-03-27 в 6:24, admin, рубрики: diy или сделай сам, linux, root, Xiaomi gateway, zigbee, умный домXiaomi Zigbee Gateway Hack

В этой статье я хочу поделится с Вами своими наработками и достигнутыми успехами в разборе Xiaomi шлюза (Версия с евровилкой с беру.ру). Расскажу как установить на него альтернативное ПО, как восстанавливать шлюз с затертым софтом и даже оживлять шлюз с затертым u-boot.

---------МНОГО КАРТИНОК-------------

XDA Developers: Google почти год не замечал уязвимость, которая затрагивает миллионы устройств с чипсетами от MediaTek

2020-03-04 в 11:37, admin, рубрики: android, Google Play, linux, MediaTek, root, xda-developers, вредоносная программа, Оболочки, Процессоры, Разработка под android, уязвимости, чипсеты Фото: MediaTek/Flickr

Фото: MediaTek/Flickr

Ресурс XDA Developers сообщил о критической уязвимости, которую разработчики обнаружили еще в апреле 2019 года. Однако Google упомянула ее впервые только в бюллетене по безопасности Android за март 2020 года.

Уязвимость CVE-2020-0069, критический эксплойт безопасности, затрагивает миллионы устройств с чипсетами от MediaTek, крупной тайваньской компании. Несмотря на то, что MediaTek выпустила исправление через месяц после обнаружения уязвимости, она все еще присутствует на десятках моделей устройств. Всего в список уязвимых попали 93 модели. При этом уязвимость активно используется хакерами, утверждает ресурс. MediaTek обратился к Google, чтобы устранить этот пробел. Читать полностью »

Анализ кода ROOT — фреймворка для анализа данных научных исследований

2019-10-22 в 7:08, admin, рубрики: big data, C, c++, open source, pvs-studio, root, static analysis, Блог компании PVS-Studio

Пока в Стокгольме проходила 118-я Нобелевская неделя, в офисе разработки статического анализатора кода PVS-Studio готовился обзор кода проекта ROOT, используемого в научных исследованиях для обработки больших данных. Премию за такой код, конечно, не дашь, а вот подробный обзор интересных дефектов кода и лицензию для полной проверки проекта разработчики получат.

Введение

ROOT — набор утилит для работы с данными научных исследований. Он обеспечивает все функциональные возможности, необходимые для обработки больших данных, статистического анализа, визуализации и хранения. В основном написан на языке C++. Разработка началась в CERN (Европейская организация по ядерным исследованиям) для исследований по физике высоких энергий. Каждый день тысячи физиков используют ROOT-приложения для анализа своих данных или для моделирования.

Читать полностью »

Получение root на роутере Tenda Nova MW6

2019-07-18 в 22:34, admin, рубрики: mw6, reverse engineering, root, Tenda, wifi mesh, реверс-инжинирингНачалось всё с того, что польстившись на распродажу и новые buzz words — я приобрел wifi mesh систему, дабы покрыть все уголки загородного дома и прилегающего участка. Все бы ничего, но одна проблема раздражала. А с учетом того, что я сел на больничный на несколько дней — довела меня до root доступа к данному роутеру.

Непривилегированные пользователи Linux с UID> INT_MAX могут выполнить любую команду

2018-12-10 в 22:57, admin, рубрики: linux, root, sudo, безопасность, взлом, информационная безопасность, Настройка Linux, привелегииПрисядьте, у меня есть новость, которая вас сейчас шокирует…

В операционных системах Linux есть неприкрытая уязвимость, позволяющая пользователю с низкими привилегиями санкционировано выполнить любую команду systemctl (и даже стать root — прим. переводчика), если его UID больше 2147483647.

Как работает Android, часть 4

2018-10-25 в 12:05, admin, рубрики: android, android internals, apk, linux, misery, recovery, root, rooting, treble, Блог компании Ростелеком-Solar, никто не читает теги, Разработка под androidВсем привет! Мы нашли время продолжить серию статей про внутреннее устройство Android. В этой статье я расскажу о процессе загрузки Android, о содержимом файловой системы, о том, как хранятся данные пользователя и приложений, о root-доступе, о переносимости сборок Android и о проблеме фрагментации.

Доступ root через TeamCity

2018-04-13 в 19:55, admin, рубрики: hack, root, ssh, teamcity, взлом, взлом серверов, информационная безопасностьGitHub оказался под крупнейшей DDoS атакой, немного обсудили в общем рабочем чате вечерком. Оказалось, что мало кто знает о замечательных поисковиках shodan.io и censys.io.

Ну и я интересу ради, прям для вау эффекта поискал TeamCity (далее тс), т.к. помню прикольный баг с регой в старых версиях.

Как оказалось, его даже не нужно было применять, т.к. во многих тс админы не закрывали регистрацию, а на некоторых доступен был вход под гостем.

Читать полностью »

Mac OS High Sierra, есть ли удалённый «passwordless root»? (Да, но маловероятно)

2017-12-06 в 12:13, admin, рубрики: high sierra, mac os x, root, информационная безопасностьСразу после того как стало известно о возможности заполучить root-a без пароля, мне стало интересно, можно ли сделать это удалённо.

После долгих экспериментов получился следующий маловероятный, но все же осуществимый сценарий. Сначала опишу, как его воспроизвести, а далее, почему важен каждый из пунктов.

Читать полностью »

Найдена уязвимость в Mac OS High Sierra, позволяющая войти суперпользователем в незащищенный компьютер

2017-11-28 в 21:57, admin, рубрики: high sierra, root, vulnerability, информационная безопасностьБыл опубликован твит, согласно которому можно получить привелегии суперпользователя, если в окошке System Preferences > Users & Groups открыть любого пользователя, щелкнуть на замке, после чего указать root в качестве пользователя и оставить пароль пустым. Несколько (sic!) кликов по Unlock «убеждают» MacOS в необходимости предоставить права суперпользователя.

Уязвимость была экспериментально подтверждена множеством пользователей.

Что еще хуже, данный трюк работает на экране входа в систему.

Читать полностью »