В 2024 году опенсорсному проекту OpenWrt исполнилось 20 лет. Разработчики ещё в январе объявили, что этот юбилей можно отпраздновать выпуском нативного маршрутизатора OpenWrt One.

Разработка и рождение дизайна заняло девять месяцев. В октябре началась отгрузка первых экземпляров для энтузиастов, а в конце ноября 2024 года свободный маршрутизатор появился на крупнейших торговых площадках интернета. Это важная новость, потому что OpenWrt One — в своём роде уникальное устройство. Это первый маршрутизатор, специально сконструированный для идеальной совместимости с опенсорсной прошивкой OpenWrt, хотя с ней официально совместимы десятки устройств (можно самостоятельно скачать и установить её, это несложная процедура).

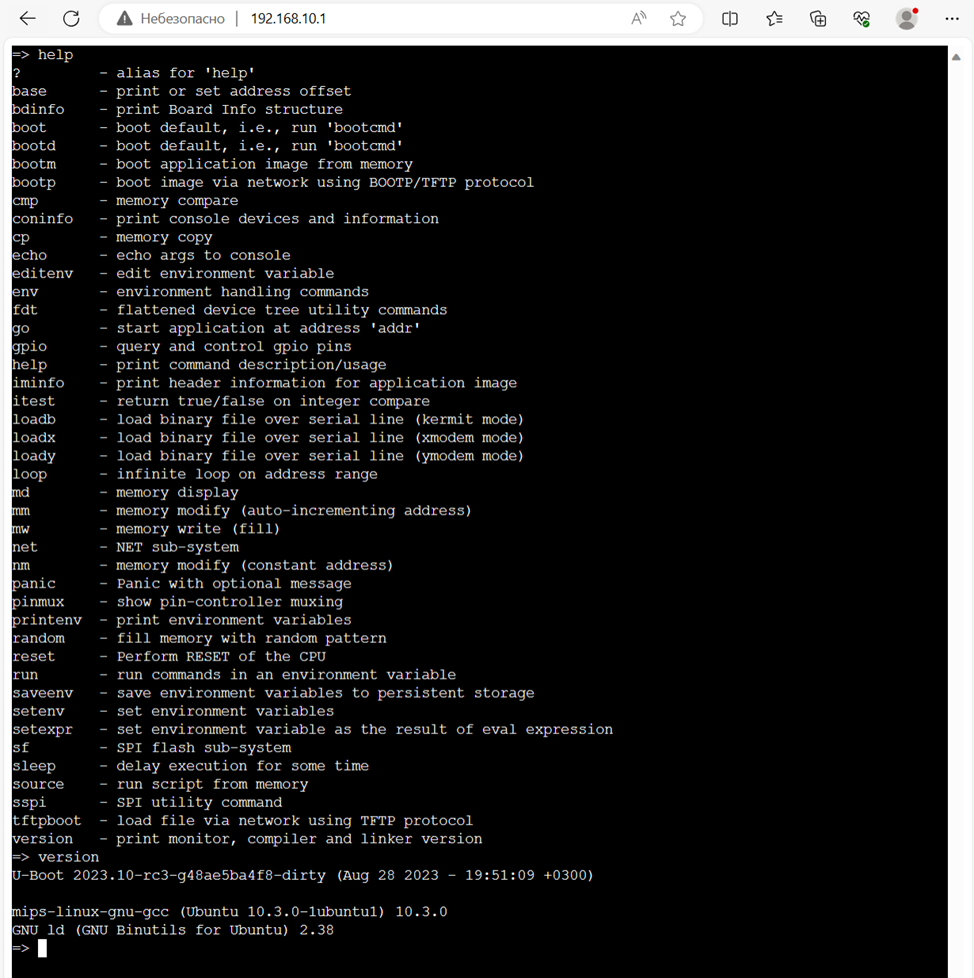

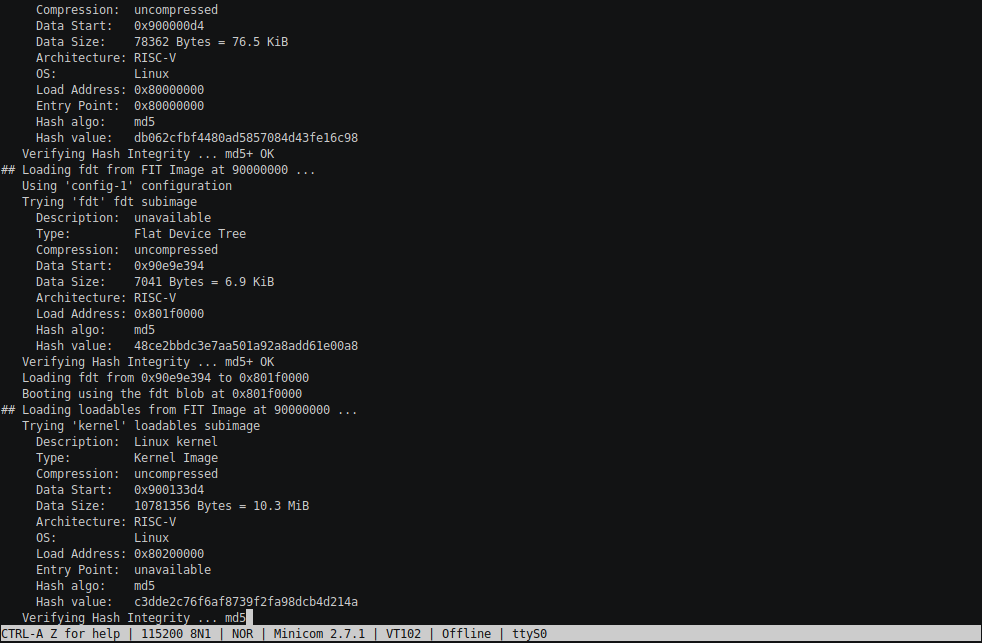

Маршрутизатор на открытой архитектуре с прошивкой OpenWrt разработчики называют «неубиваемым» (unbrickable): в нём предусмотрен физический переключатель для разделения NOR- и NAND- флэш-памяти.

Читать полностью »