На PHDays 9 участники смогут испытать свои силы в воркшопах по различным темам прикладной безопасности. Но этим конкурсная программа не ограничивается: список пополнился двумя свежими соревнованиями — Industrial Ninja и IDS Bypass.

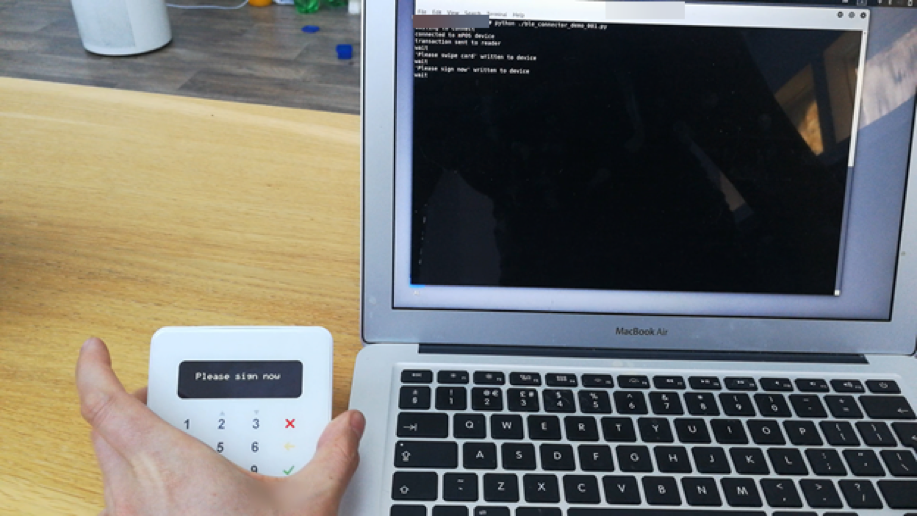

Побороться за звание промышленного ниндзя и разгадать теорию большого взрыва можно будет в конкурсе Industrial Ninja. На протяжении всего форума любой желающий сможет попробовать себя во взломе завода по перекачке газа. В распоряжении участников будет три стенда, эмулирующих индустриальный процесс. Суть их работы в следующем: под большим давлением (более 100 000 Па) в эластичную емкость (воздушный шар) закачивается смертельно опасный пестицидный газ (в реальности — воздух).

У каждого стенда будет свой уровень сложности (по степени защиты): новичок, бывалый и ниндзя. Задача конкурсантов — разобраться в технологическом процессе, перехватить управление заводом и спровоцировать аварию. Соревнование продлится на протяжении всего форума, принять участие может любой посетитель. Участники, которым удастся перехватить управление технологическим процессом и устроить аварию на заводе, получат призы от организаторов: за первое место обещают Proxmark3 RDV2!Читать полностью »