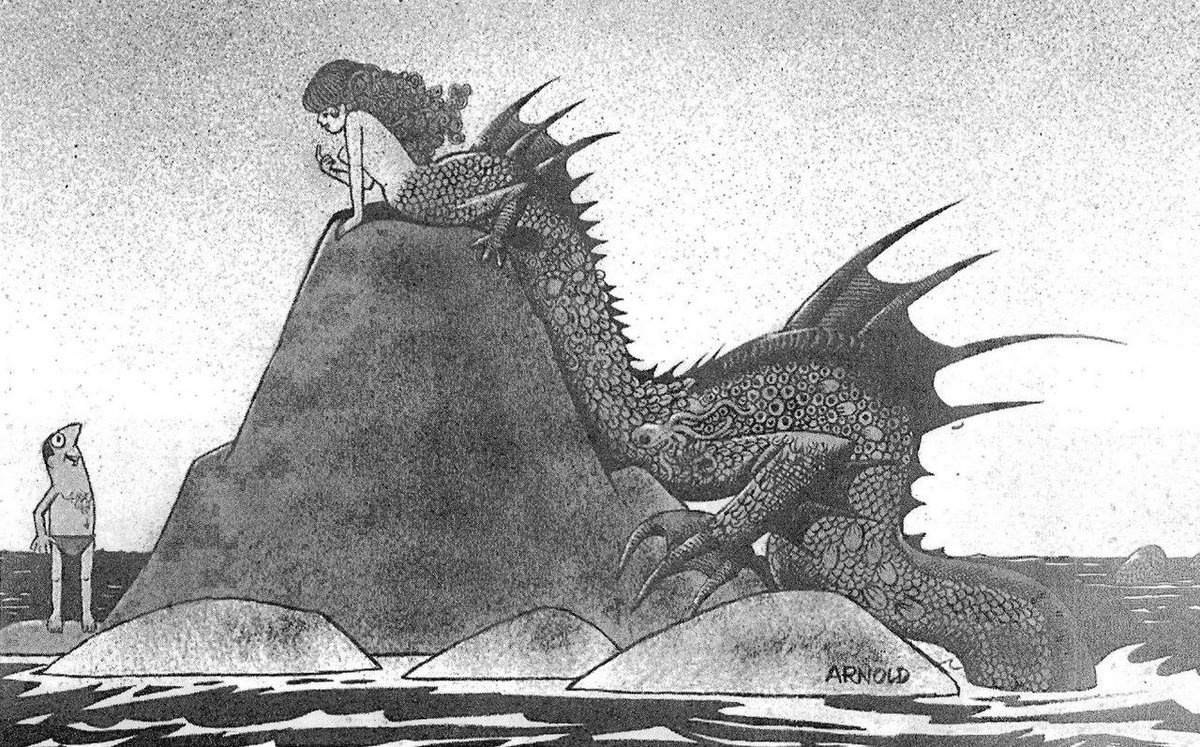

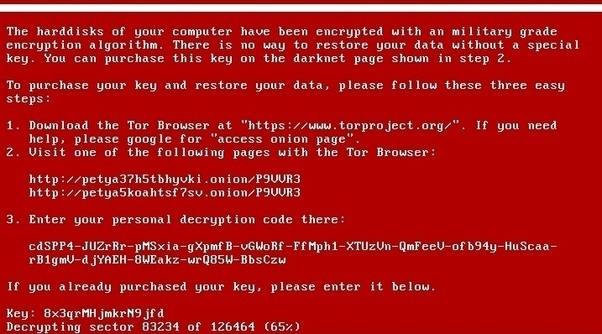

Кибербезопасность — одна из наиболее важных сфер современности. Без надежной защиты компании и частные лица подвергаются разнообразным угрозам — от похищения корпоративных секретов и денег со счетов до кражи фотографий, которые не предназначены для посторонних глаз. Еще более опасная ситуация — если в руки злоумышленников попадает информация военного характера, например, доступы к каким-либо установкам.

И эта ситуация может возникнуть в любой момент — во всяком случае, в армии США. Недавно был опубликован отчет по изучению информационной безопасности в войсках этой страны. По мнению проверяющих, ситуация удручающая. Проверяющие выделили 266 рекомендаций по решению проблем, причем некоторые «дыры» существуют с 2008 года.

Читать полностью »