Инфицированный файл распространяется через электронную почту. Открыв документ, жертва ничего не подозревая запускает дроппер, который, в свою очередь, загружает многокомпонентное вредоносное приложение. Вирус скрытно собирает учетные данные жертв с MS Outlook и Internet Account Manager, похищает пароли, хранящиеся в браузере Firefox, а также прочую информацию идентифицирующую пользователя.Читать полностью »

Инфицированный файл распространяется через электронную почту. Открыв документ, жертва ничего не подозревая запускает дроппер, который, в свою очередь, загружает многокомпонентное вредоносное приложение. Вирус скрытно собирает учетные данные жертв с MS Outlook и Internet Account Manager, похищает пароли, хранящиеся в браузере Firefox, а также прочую информацию идентифицирующую пользователя.Читать полностью »

Новости информационных технологий - 28109

Вредоносный документ Word

2012-12-23 в 9:09, admin, рубрики: windows, word, информационная безопасность, метки: word, информационная безопасностьСекреты клавиатуры Windows Phone 8

2012-12-23 в 8:04, admin, рубрики: Lumia, nokia, windows phone 8, wp8, Блог компании Nokia, метки: Lumia, nokia, windows phone 8, wp8Со дня появления Windows Phone 7 прозвучало много комплиментов в адрес ее виртуальной клавиатуры, системы «умных» подсказок и исправлений. Engadget назвал ее «одной из лучших и самой точной виртуальной клавиатурой, которую мы пробовали на любой из платформ». Gizmodo утвредлил: «The keyboard is boss». Даже New York Times оценили «умные подсказки».

В Windows Phone 8 разработчики поставили своей целью сделать клавиатуру еще более интуитивной, точной и индивидуальной. В этой статье мы бы хотели рассказать об улучшениях, которые попали в последний релиз, и объяснить некоторые механизмы, обеспечивающие предиктивную технологию, вызывающую обширный интерес.

Читать полностью »

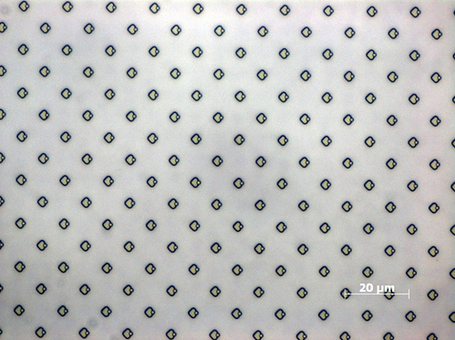

Нанотехнологии против подделок

2012-12-23 в 7:33, admin, рубрики: IBM, Блог компании IBM, метки: IBMВ прошлом году в разгар праздничного сезона сотрудники Управления по осуществлению таможенных и иммиграционных законов в США (Immigration and Customs Enforcement – ICE) провели спецоперацию Holiday Hoax, в ходе которой было изъято 327 тысяч единиц контрафактной и поддельной продукции на общую сумму в $80 миллионов. Но поддельные товары продолжают оставаться серьёзной проблемой для многих стран.

Да, технологии определения подделок развиваются, но в то же время и фальшивомонетчики продолжают декомпелировать данные техники, в результате чего их товары кажутся настоящими.

Но на сцене появляются новые методы борьбы с подделками от IBM, использующие технологии принципиально нового уровня — нано.

Пишем игру-клон Super Mario Brothers (часть 2)

2012-12-23 в 3:31, admin, рубрики: cocos2d, game development, mobile development, ray wenderlich, super mario bros, tutorial, игра, разработка под iOS .png) Добро пожаловать во вторую часть из серии туториалов о том, как написать собственный платформер по типу Super Mario Brothers!

Добро пожаловать во вторую часть из серии туториалов о том, как написать собственный платформер по типу Super Mario Brothers!

В первой части мы написали простой физический движок на основе Tiled Map.

Во второй (и последней) части мы научим Коалио двигаться и прыгать — самая веселая часть любого платформера!

Мы научимся отслеживать столкновения с опасностями на уровне, обрабатывать победу и поражение; добавим великолепные звуковые эффекты и музыку!

Вторая часть на порядок легче (и короче) первой — небольшой отдых после тяжелой работы в прошлый раз! Так что включайте свое кодо-кунг-фу и наслаждайтесь!

Читать полностью »

Используем «Яндекс.Чистый Веб» для защиты от спама

2012-12-23 в 3:28, admin, рубрики: php, спам, Спам (и антиспам), яндекс, Яндекс API, метки: спам, яндекс, яндекс apiУже достаточно долгое время Яндекс предоставляет бесплатный сервис обнаружения спама в сообщениях под названием «Яндекс.Чистый Веб», однако до сих пор он остаётся малопопулярным.

В этом посте я продемонстрирую основные методы работы с API «Яндекс.Чистый Веб» на примере PHP-класса.

Уже не мало времени работаю в сфере доменов и хостинга и видел не мало случаев регистраций кириллицы как в РФ, так и в RU. Завидев статью "Домен Кремль.ru" я понял, что многие еще не знают как сделать это без всяческий обращений к регистраторам или куда «выше».

Под катом постараюсь подробнейшим образом рассказать как и где регистрировать такие домены.

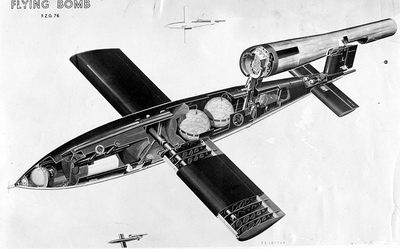

Как выглядит беспорядок или были ли у фашистов самонаводящиеся ракеты

2012-12-23 в 0:02, admin, рубрики: математика, переводы, распределение пуассона, теория вероятностей  13 июня 1944 года, через неделю после вторжения союзников в Нормандию, громкий жужжащий звук прогремел в небе избитого боями Лондона. Источником звука было недавно разработанное немецкое орудие войны: воздушная бомба V-1. Будучи предшественником крылатых ракет, V-1 была самоходной бомбой, управляемой с помощью гироскопов, питалась она от простого пульсирующего воздушно-реактивного двигателя, который поглощал воздух и воспламенял топливо 50 раз в секунду. Такая высокая частота пульсации давала бомбе характерный звук, зарабатывая ей прозвище «жужжащая бомба» (в оригинале – «buzz bomb» – прим. перев.).

13 июня 1944 года, через неделю после вторжения союзников в Нормандию, громкий жужжащий звук прогремел в небе избитого боями Лондона. Источником звука было недавно разработанное немецкое орудие войны: воздушная бомба V-1. Будучи предшественником крылатых ракет, V-1 была самоходной бомбой, управляемой с помощью гироскопов, питалась она от простого пульсирующего воздушно-реактивного двигателя, который поглощал воздух и воспламенял топливо 50 раз в секунду. Такая высокая частота пульсации давала бомбе характерный звук, зарабатывая ей прозвище «жужжащая бомба» (в оригинале – «buzz bomb» – прим. перев.).

Читать полностью »

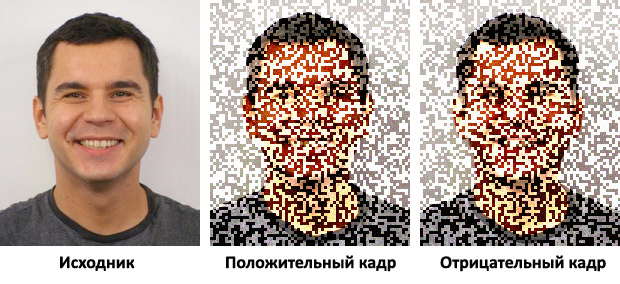

Защита фотографий от скриншотов с помощью временного дизеринга

2012-12-22 в 20:50, admin, рубрики: canvas, обработка изображений

Пару дней назад Facebook запустил свою альтернативу SnapChat — сервис для передачи картинок, которые самоуничтожаются через 1, 3, 5 или 10 секунд. Это довольно глупая программа, которую молодёжь использует для непотребных целей. Многие догадались, что можно успеть заснять скриншот, прежде чем фотография исчезнет с экрана. Отправитель получает уведомление, что получатель сделал скриншот, но уже беспомощен в такой ситуации.

Можно ли защитить фотографию от снятия скриншотов? Разработчик по имени Михай Парпарита (Mihai Parparita) предлагает использовать временный дизеринг (temporal dithering). Суть в том, что оригинал фотографии передаётся двумя кадрами: положительный и отрицательный. В «положительном» кадре к каждому пикселу добавляются случайные значения RGB. В «отрицательном» кадре они же отнимаются. За счёт быстрой смены кадров положительные и отрицательные значения должны сократиться, воссоздавая в глазу зрителя оригинальную фотографию.

Читать полностью »

Google удалось продать подразделение Motorola Home за 2,35 млрд. долларов

2012-12-22 в 20:10, admin, рубрики: Новости, метки: новостиНа сайте компании ARRIS Group, называющей себя «глобальным новатором в области широкополосных медиа-технологий», появилось сообщение о заключении соглашения с компанией Google. Предмет соглашения — покупка у дочернего предприятия Google, Motorola Mobility, подразделения Motorola Home. Сумма сделки составляет 2,35 млрд. долларов. Соглашение уже одобрено советами директоров обеих компаний.

Напомним, информация о том, что Google собирается продать часть Motorola MobilityЧитать полностью »

Универсальный Солдат: Groovy Transformer в DataStage

2012-12-22 в 20:02, admin, рубрики: datastage, etl, groovy, java, sql, метки: datastage, etl, groovy, java Возможности ETL средства IBM DataStage покрывают достаточно широкий спектр требований, которые возникают в задачах по интеграции данных, но, рано или поздно, возникает потребность расширить функциональные возможности, внедряя Parallel Routines на языке С или создавая Java классы, которые, в дальнейшем используются в Java Transformer или Java Client. Довольно ограниченные возможности же встроенного языка Basic давно устарели и не могут расцениваться как серьезное подспорье (так, например, невозможно использовать XML структуры, или, другой пример — попробуйте написать хеширование MD5 при помощи Basic. Это возможно, но займет значительное время на разработку и отладку).

Как бы там ни было, хотелось бы иметь достаточно гибкое средство, позволяющее работать с потоком данных, не требующее перекомпиляции своих исходных кодов и которое можно было бы использовать в редакторе DataStage Client. Моим коллегой и близким другом было предложено разработать Groovy Transformer. О нем и пойдет речь в данной заметке.

Читать полностью »