Рубрика «защита от ботов»

Как защитить свой VDS сервер: 53 000 попыток взлома за 5 дней

2025-10-21 в 8:30, admin, рубрики: vds, защита от ботов, информационная безопасность, хостингТы не видишь капчу, а она есть: как мы разрабатывали сервис Yandex SmartCaptcha для людей и бизнеса

2023-05-17 в 7:18, admin, рубрики: антифрод, Блог компании Yandex Cloud & Yandex Infrastructure, защита от ботов, защита сайта, информационная безопасность, история разработки, капча, капча яндекса, Разработка веб-сайтовМеня зовут Алексей Тощаков, я руковожу службой антифрода в Яндексе. Моя команда использует алгоритмы и данные для защиты наших сервисов и пользователей от фрода. Один из сервисов, которые мы разрабатываем — SmartCaptcha в Yandex Cloud.

В 2021 году мы уже рассказывалиЧитать полностью »

Накрутка показов на поиске Я. Директ: почему вы платите за клик в 1,5 раза больше

2019-12-06 в 18:25, admin, рубрики: click fraud, CTR, yandex direct, веб-аналитика, защита от ботов, интернет-маркетинг, контекстная реклама, накрутка показов, скликивание рекламы, фродВ последний квартал я столкнулся с тем, что у всех моих клиентов по контекстной рекламе, работающих в высококонкурентных нишах, резко упал CTR (кликабельность объявлений) на поиске.

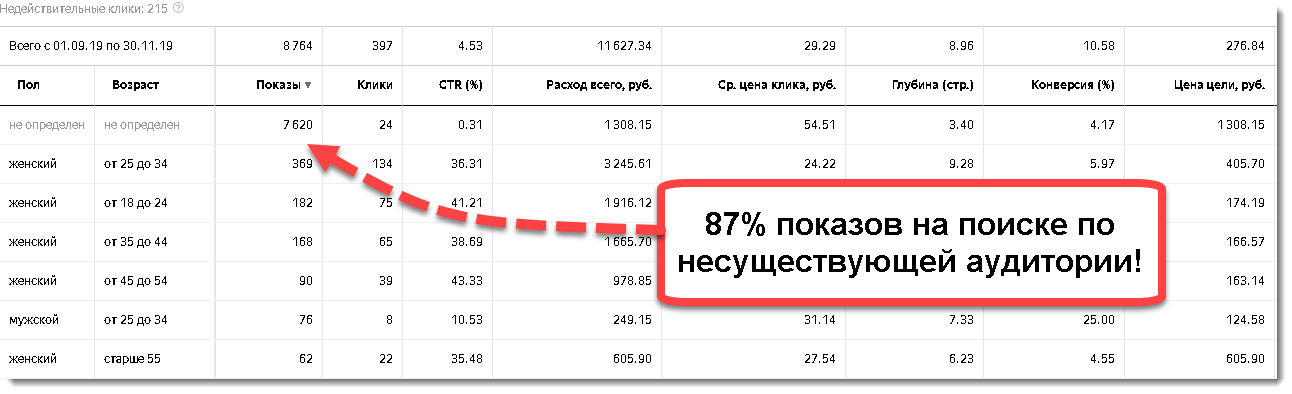

При дроблении на ключевые слова, устройства и группы объявлений причину выявить не удалось. Однако при разбитии кампаний на поиске на пол и возраст, выявилась заметная аномалия: группы людей с неопределенными демографическими характеристиками имеют до 87% показов с почти нулевым CTR.

Рисунок 1. Отчет в Яндекс Директ по поисковой компании с характеристикой дробления пол и возраст

Как узнать, есть ли у вас накрутка показов?

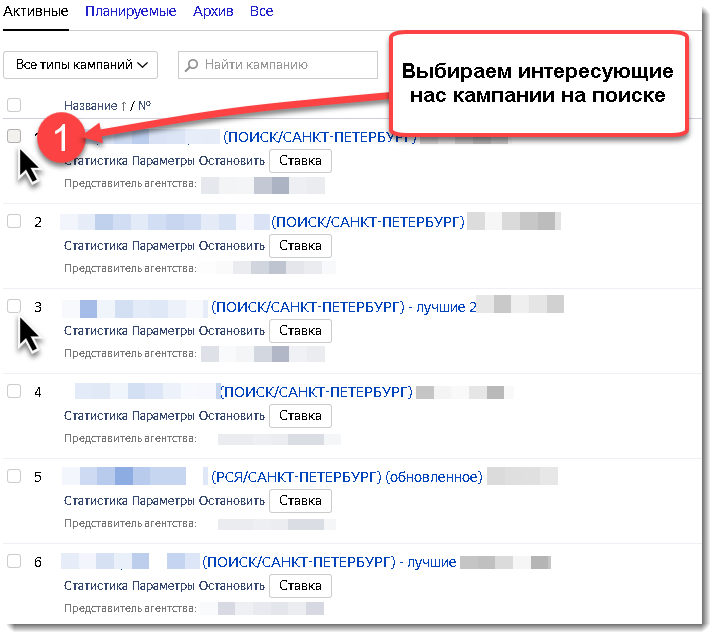

Необходимо построить отчет по интересующим нас рекламным кампаниям в Я. Директ:

Рисунок 2. Выбираем интересующие нас кампании на поиске

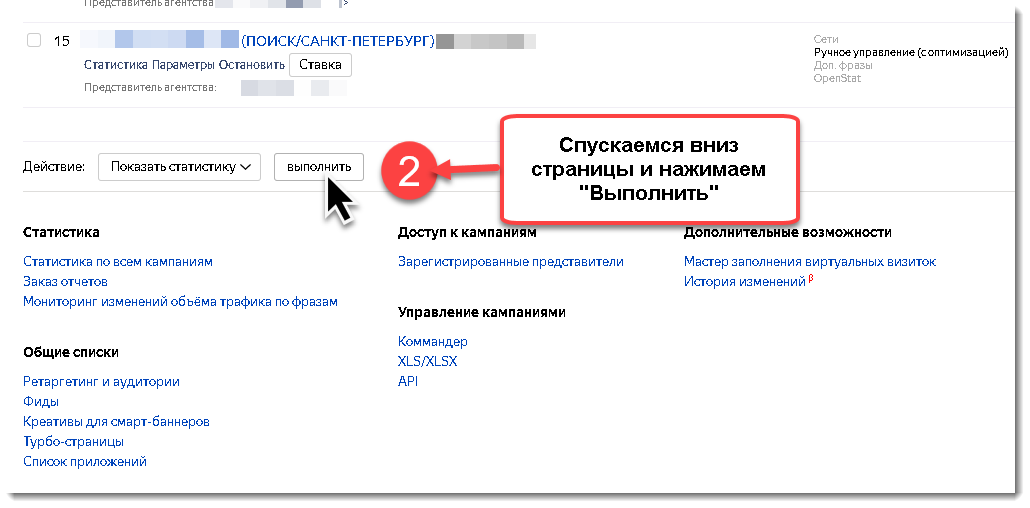

Далее в поле “Показать статистику” нажимаем “Выполнить”:

Рисунок 3. Выполняем отчет в Я. Директ

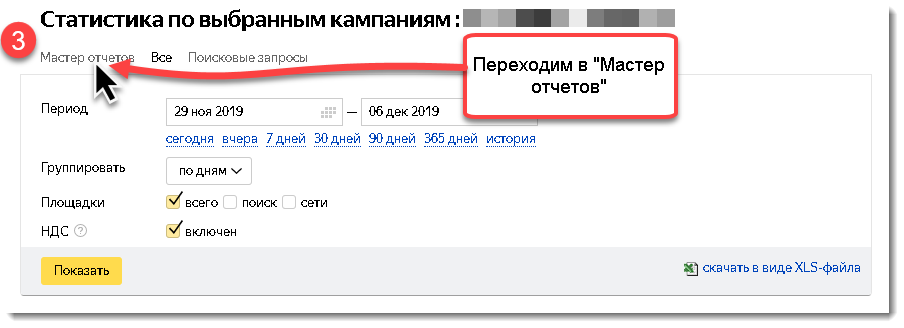

Переходим в “Мастер отчетов”:

Рисунок 4. Переход в “мастер отчетов” Директ

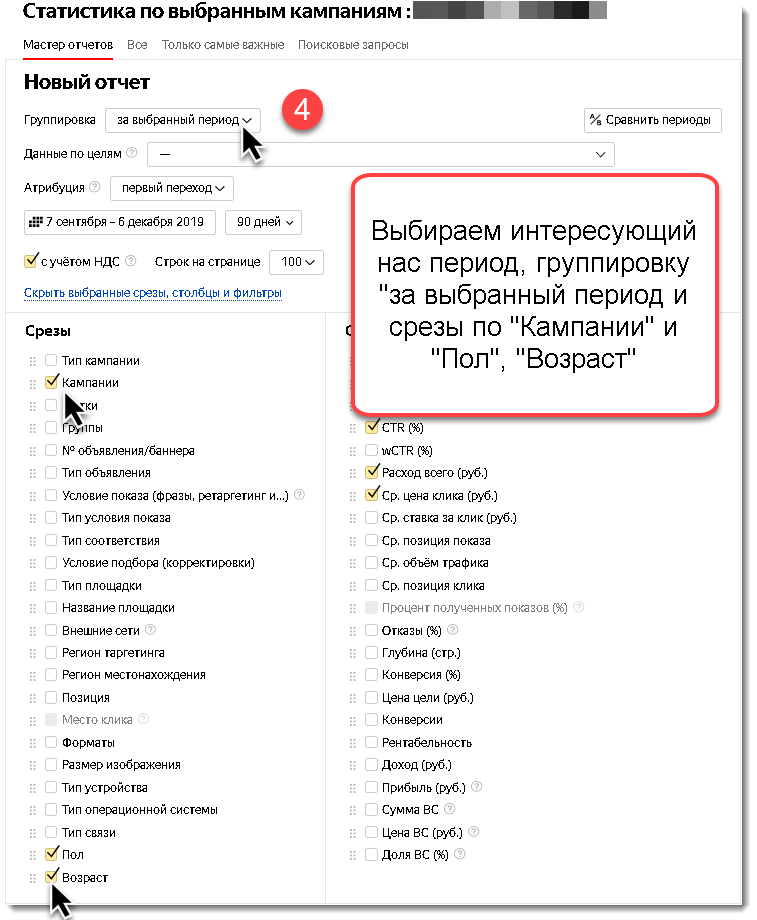

Настраиваем интересующий нас отчет в “Мастере отчетов”:

Рисунок 5. Отчет по показам рекламы по половозрастным характеристикам

Первый признак накрутки показов в поисковых рекламных — это падение CTR (кликабельности).

«CTR (кликабельность, от англ. Click-Through Rate) — это отношение числа кликов на объявление к числу его показов, измеряется в процентах. Можно сказать, что этот показатель определяет эффективность работы объявления»

Прорываемся сквозь защиту от ботов

2019-09-11 в 0:28, admin, рубрики: botguard, bypass, CDN, Delphi, incap_ses, incapsula, javascript, защита от ботов, информационная безопасность, обход защиты, реверс-инжиниринг

В последнее время на многих зарубежных сайтах стала появляться incapsula — система которая повышает защищённость сайта, скорость работы и при этом очень усложняет жизнь разработчикам программного обеспечения. Суть данной системы — комплексная защита с использованием JavaScript, который, к слову, многие DDOS боты уже научились выполнять и даже обходить CloudFlare. Сегодня мы изучим incapsula, напишем деобфускатор JS скрипта и научим своего DDOS бота обходить её!

Читать полностью »

О хранении персональных данных, Роскомнадзоре и сайтах знакомств

2019-02-25 в 14:47, admin, рубрики: Kate Mobile, mamba.ru, Власов, Законодательство в IT, защита от ботов, защита персональных данных, информационная безопасность, хостинг, хранилища данных

Всем привет.

Написание этой статьи продиктовано чтением вот этого материала. Ну и истории о Фёдоре Власове с его Kate Mobile тоже, но об этом — в конце.

А также случайным изучением логов соединений от рабочих компьютеров сотрудников в одном небольшом офисе.

Изучение показало, что сотрудники в рабочее время сидят на IP 185.203.72.22, что есть Служба Знакомств Мамба. Но речь пойдёт вовсе не о работоспособности сотрудников и рабочем времени. Речь пойдёт о соответствии Федеральным Законам.

Читать полностью »

Как построить защиту от фрода в масштабах корпорации. Лекция на YaC 2018

2018-06-03 в 9:06, admin, рубрики: Fraud-мониторинг, rakuten, TLS, YaC, Блог компании Яндекс, защита от ботнета, защита от ботов, информационная безопасность, капча, машинное обучение, фрод, цепи маркова29 мая прошла Yet another Conference 2018 — ежегодная и самая большая конференция Яндекса. На YaC этого года было три секции: о технологиях маркетинга, умном городе и информационной безопасности. По горячим следам мы публикуем один из ключевых докладов третьей секции — от Юрия Леонычева tracer0tong из японской компании Rakuten.

Как мы аутентифицируем? В нашем случае ничего экстраординарного нет, но один метод хочу упомянуть. Кроме традиционных видов — капчи и одноразовых паролей — мы используем Proof of Work, PoW. Нет, мы не майним биткоины на компьютерах пользователей. Мы используем PoW, чтобы замедлить атакующего и иногда даже заблокировать полностью, заставив его решить очень сложную задачу, на которую он потратит очень много времени.

Обходим коммерческую защиту методом black box и пишем packet hack для lineage 2

2017-08-31 в 9:09, admin, рубрики: C, lineage 2, защита от ботов, обход защиты, реверс-инжинирингПролог

Все началось год назад, когда один из моих товарищей с форума T предложил переписать известную всему читерскому миру программу l2phx за авторством многоуважаемого xkor`а.

Сам l2phx (l2 packet hack, пакетник, хлапа) представляет из себя сниффер входящих и исходящих пакетов (все реализовано через LSP) клиента lineage 2 (существуют версии для других mmorpg), с возможностью отправки/подмены отдельных пакетов. Xkor постарался как следуют: реализовал методы обхода шифрации, красивый gui и тп. Но злобным админам фришек такое приложение не понравилось: оно существенно убивало их доход на старте очередных однодневок. Да-да, были времена когда любой нонейм мог зайти на любой сервер и устроить полную вакханалию этим инструментом. Тогда же и появились всяческие коммерческие защиты, которые безуспешно блокировали использование пакетника, а самые хитрые из них еще дополнительно шифровали трафик. Одна из таких защит живет на последнем издыхании и по сей день: встречайте, защита S. Сегодня защита S стоит на всех топовых серверах lineage 2. К слову, xkor предусмотрел такой исход и реализовал возможность самостоятельно написать модуль расшифровки пакетов (newxor.dll). Да только писать его было не рационально: новый сервер == новый newxor. Читерство по l2 постепенно начало умирать, ибо новички были не в состоянии отправлять пакеты методами изменения памяти клиента (HxD, cheat engine и тд).

Тогда я отнесся к этой затеи не очень серьезно: написал модуль перехвата пакетов клиент -> сервер и забросил. Почему? Потому. Но буквально 3 дня назад я решил возобновить работу над этим проектом и опубликовать данную статью. Почему? Комьюнити читеров l2 на данный момент мертво. Все баги и отмывы к ним находятся в руках 10 человек, которые общаются между собой в скайпе и на форуме T. И я тоже решил уйти. А если уходить, то лишь красиво)) Два года назад я мечтал о работающем пакетнике, а сегодня он мне не нужен.

Читать полностью »

Невизуальные методы защиты сайта от спама. Часть 3. Повторы

2016-05-23 в 5:55, admin, рубрики: anti-spam, антиспам, антиспам защита, Блог компании CleanTalk Anti-Spam, защита от ботов, информационная безопасность, Разработка веб-сайтов, спамПродолжение статьи Невизуальные методы защиты сайта от спама

Часть 3. Повторы подстрок

Как уже говорилось, невизуальные методы защиты сайта от спама используют анализ текста. Один из часто встречающихся сигналов спама — это наличие повторяющихся строк. Как всегда, приведённые примеры взяты из реальных данных компании CleanTalk.

Поиск таких повторов должен быть минимально ресурсоёмким. Лучше, если он будет вызываться после тестов из 1 и 2 частей статьи, которые отсеют явный спам и приведут текст к виду, пригодному для анализа. Здесь я приведу некоторую статистику, а также пример кода.

Читать полностью »

Невизуальные методы защиты сайта от спама. Часть 2. Истинное лицо символов

2016-05-11 в 9:40, admin, рубрики: антиспам, антиспам защита, Блог компании CleanTalk Anti-Spam, защита от ботов, информационная безопасность, Разработка веб-сайтов, спамПродолжение статьи Невизуальные методы защиты сайта от спама

Часть 2. Истинное лицо символов

Невизуальные методы защиты сайта от спама используют, в частности, анализ переданного текста. Спамеры используют много приёмов, чтобы усложнить такой анализ. Здесь будут показаны примеры одного из них, а именно подстановки символов. Приведённые примеры взяты из реальных данных компании CleanTalk.

Подстановка символов очень проста, но в результате неё могут не работать фильтры по стоп-словам, могут хуже работать байесовские фильтры, а также фильтры с определением языка. Поэтому перед применением этих фильтров имеет смысл вернуть символам их истинное лицо.

Читать полностью »

Невизуальные методы защиты сайта от спама. Часть 1. Статистика

2016-04-27 в 13:18, admin, рубрики: антиспам, антиспам защита, Блог компании CleanTalk Anti-Spam, защита от ботов, информационная безопасность, Разработка веб-сайтов, спамЧасть 1. Что говорит статистика

Невизуальные методы защиты сайта от спама предполагают автоматический анализ поступающих от посетителя данных. Чем больше данных анализируется, тем полнее и точнее может быть определён посетитель и вынесено решение спамер он или нет.

Системы, анализирующие такие данные, как правило, накапливают статистику данных посетителя и вынесенных решений. Вашему вниманию предлагается краткий обзор статистических данных, накопленных нами (сервисом защиты сайтов от спама CleanTalk).

Читать полностью »