Как заставить поставщика признать ошибку и исправить её за два часа, а не за неделю, руководство для Jun-аналитиков

Сотрудники ненавидят Outlook. А руководители — любят, и даже покупают лицензии на Авито, только бы продлить агонию после ухода Microsoft из России. Мы поговорили с управленцами и рядовыми сотрудниками крупных компаний, чтобы понять: почему одни не могут без него работать, а другие мечтают от него избавиться. Если вам тоже надоел Outlook, и вы хотите понять, почему за него держится руководство — велком.

А вам нравится работать в Outlook?

Корпоративный Outlook используют для работы сотовые операторы, сетевые магазины, а в некоторых странах — банки и госучреждения.

Корпорация Microsoft интегрировала в свою ОС рекламу, которая предлагает пользователям скачать и установить один из продуктов компании. На данный момент реклама показывается лишь тем юзерам, кто работает с приложениями Mail и Calendar — встроенные инструменты Windows.

Нельзя сказать, чтобы реклама очень уж бросалась в глаза, но некоторые пользователи недовольны, плюс ко всему, отключить ее нельзя, изменить способ представления тоже не представляется возможным. Получается, что полезная часть экрана занята рекламой продуктов Microsoft.

Читать полностью »

В начале апреля мы обсуждали атаку ShadowHammer на ноутбуки Asus как пример вредоносной кампании с использованием цепочки поставщиков. Атаки на supply chain представляют особый интерес для исследователей и особую опасность для бизнеса именно потому, что компрометируют доверенные каналы связи. Покупка компьютера, который каким-то образом уже заражен, взлом субподрядчика, имеющего доступ к корпоративным ресурсам клиента, распространение зараженной версии ПО с сайта официального разработчика — это типичные примеры атаки на цепочку поставщиков.

В начале апреля мы обсуждали атаку ShadowHammer на ноутбуки Asus как пример вредоносной кампании с использованием цепочки поставщиков. Атаки на supply chain представляют особый интерес для исследователей и особую опасность для бизнеса именно потому, что компрометируют доверенные каналы связи. Покупка компьютера, который каким-то образом уже заражен, взлом субподрядчика, имеющего доступ к корпоративным ресурсам клиента, распространение зараженной версии ПО с сайта официального разработчика — это типичные примеры атаки на цепочку поставщиков.

Еще серьезнее может быть проблема, когда жертвой оказывается компания, предоставляющая вам услуги удаленного обслуживания инфраструктуры IT или оказывающая услуги по разработке ПО и внедрению IT-систем. Аутсорсинг подобных задач сторонним организациям является распространенной практикой. На прошлой неделе стало известно об атаке на индийскую компанию Wipro, крупного поставщика IT-услуг. Сначала о компрометации корпоративной сети Wipro написал независимый журналист Брайан Кребс, а потом информацию подтвердили в самой компании (новость, статья Брайана).

Читать полностью »

Верстать электронные письма — это боль. Верстать и тестировать адаптивные письма с интерактивом (например, с формами и слайдерами) — боль в квадрате. Однако, не всё не так плохо, если выбрать правильные инструменты. В статье расскажу об email-фреймворках — MJML и Foundation for Emails — и моих любимых ресурсах для тестирования рассылки — Litmus и Email On Acid.

Читать полностью »

Их читают миллионы людей по всему миру. Их добавляют в спам, удаляют навсегда, но без них немыслим современный интернет. Многие фронтендеры пойдут на всё, что угодно, лишь бы отвертеться от работы над ними. Мой рассказ — об электронных письмах, о том, как они изменились за 20 лет и о том, как современному фронтендеру не впасть в депрессию, верстая их. Это первая статья из цикла, в которой я расскажу о том, как всё начиналось. Через пару недель поговорим о инструментах разработки и тестирования рассылки.

Читать полностью »

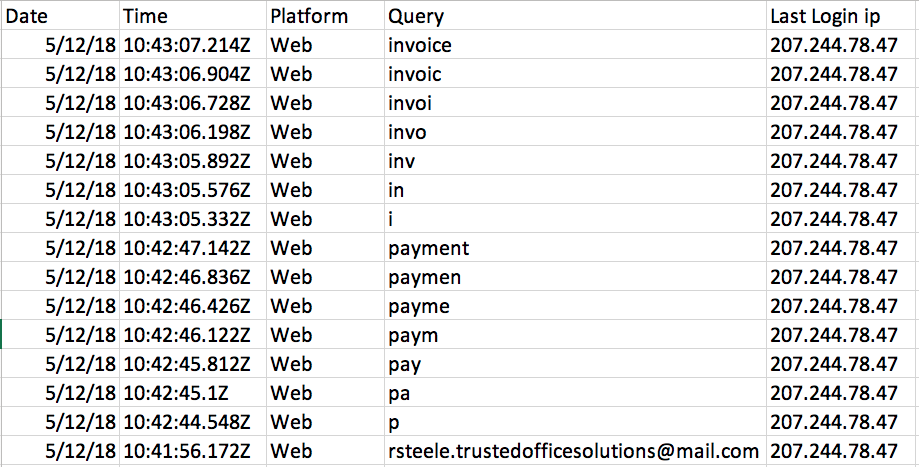

Детальные логи Office 365 Outlook, извлечённые программой Magic-Unicorn-Tool: злоумышленник ищет счёт на оплату (payment invoice). Первая буква поискового запроса введена в 10:42:44.548, последняя в 10:43:07.214. Информация об активности хранится в логах шесть месяцев

Долгое время ходили слухи, что в Office 365 есть встроенный секретный инструмент для записи активности пользователей. В июне 2018 года эти слухи подтвердились в полной мере. Всё началось с видеоролика, опубликованного Anonymous, а потом уже специалисты CrowdSrtike выложили подробный отчёт.

Microsoft внедрила в почтовый клиент Activities API не для каких-то злонамеренных целей, а для задач цифровой криминалистики, то есть расследования инцидентов со взломом корпоративной почты и другими утечками данных. Для этого ведётся подробнейший лог активности за шесть месяцев даже если пользователь отключил журналирование.

Читать полностью »

В этой статье мы расскажем, как в вашей компании запустить бесплатную IP-АТС 3CX, объединенную с мини-CRM системой на базе весьма популярного почтового клиента Microsoft Outlook. 3CX предлагает интеграцию с Microsoft Outlook сразу «из коробки». Причем, обратите внимание, не только в редакции Pro, но и в редакции Standard. Учитывая, что эта редакция предлагается бесплатно для небольших компаний, — вы получаете весьма заманчивое предложение для начала вашего бизнеса!

После установки CRM-интеграции, в Outlook будет открываться окно с информацией о звонящем клиенте. Если контакт не обнаружен, Outlook предложит создание новой карточки. По завершении разговора в Журнале активности контакта будет создана новая запись об этом вызове. Также расширение интеграции добавляет кнопку вызова контакта в верхнее и контекстное меню Outlook.Читать полностью »

Давно в компании используем MS Exch с AD, но большая часть компов в удаленных филиалах не заведены в домен, и так же давно нашего ГД раздражало, что народ в подписи использует все, что угодно, только не принятый корпоративным стандартном шаблон.

Подумав немного и прикинув дальнейшие нервные траты на объяснения почему это нельзя причесать, я решил что лучше сделать это.

Покопавшись в инете не нашел примеров реализации подписи по заранее написанному шаблону, и пришлось ваять самому.

Решил это оформить в виде запроса у пользователя через диалоговое окно его принадлежности к нужному объекту. Дабы не плодить кучу InputBox решил реализовать это через всплывающее окно IE, из которого в дальнейшем вытягиваются все нужные данные.

Читать полностью »