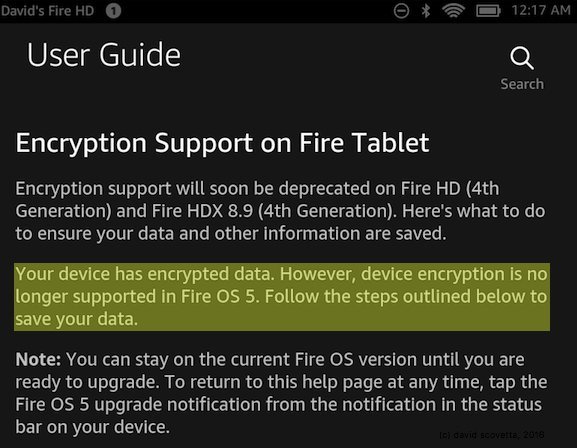

В то время как Apple и Google усиливают криптографическую защиту мобильных устройств, другой технологический гигант Amazon сделал странный шаг в противоположном направлении. В последней версии операционной системы Fire OS 5 компания убрала поддержку криптографии.

Рубрика «криптография» - 63

Amazon втихую убрала шифрование на планшетах Fire

2016-03-04 в 7:49, admin, рубрики: amazon, android, aosp, Fire OS, open source, информационная безопасность, криптография, планшеты, шифрованиеПионеры криптографии Диффи и Хеллман удостоены премии Тьюринга

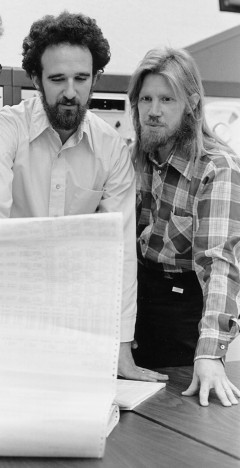

2016-03-02 в 7:39, admin, рубрики: IT-Биографии, Диффи, криптография, премия Тьюринга, Хеллман, шифрование с открытым ключом, метки: Диффи, премия Тьюринга, Хеллман, шифрование с открытым ключом  В начале 70-х годов среди учёных появилась идея, что в будущем получат распространение так называемые «домашние информационные терминалы». Они через телефонную сеть будут подключаться к общественному компьютеру, на котором хранятся все книги, журналы, газеты, расписания авиарейсов, личные файлы и проч. Доклад на эту тему в 1970 году на конференции в Бордо прочитал стэнфордский исследователь в области искусственного интеллекта Джон Маккарти (John McCarthy), пишет NY Times.

В начале 70-х годов среди учёных появилась идея, что в будущем получат распространение так называемые «домашние информационные терминалы». Они через телефонную сеть будут подключаться к общественному компьютеру, на котором хранятся все книги, журналы, газеты, расписания авиарейсов, личные файлы и проч. Доклад на эту тему в 1970 году на конференции в Бордо прочитал стэнфордский исследователь в области искусственного интеллекта Джон Маккарти (John McCarthy), пишет NY Times.

Уитфилд Диффи, молодой программист из лаборатории искусственного интеллекта Стэнфордского университета, прочитал доклад Маккарти и задумался, что займёт место обычной подписи человека в этом новом цифровом мире. Решение задачи заняло несколько лет, и в 1976 году вместе с профессором электротехники Стэнфордского университета Мартином Хеллманом они представили реализацию своей идеи — так называемое «шифрование с открытым ключом» или асимметричную криптосистему.

Спустя два десятилетия эта техника сделает возможным появление веба в современном виде (HTTPS, SSH), электронной коммерции, а также общественно доступных криптографических инструментов (PGP).

1 марта 2016 года изобретение Диффи и Хеллмана было вознаграждено по заслугам. Ассоциация вычислительной техники (ACM) объявила, что они удостоены премии Тьюринга — самой престижной награды в области информатики, которую сравнивают с Нобелевской премией. С 2014 года, когда Google учетверила размер вознаграждения, оно составляет миллион долларов.

Читать полностью »

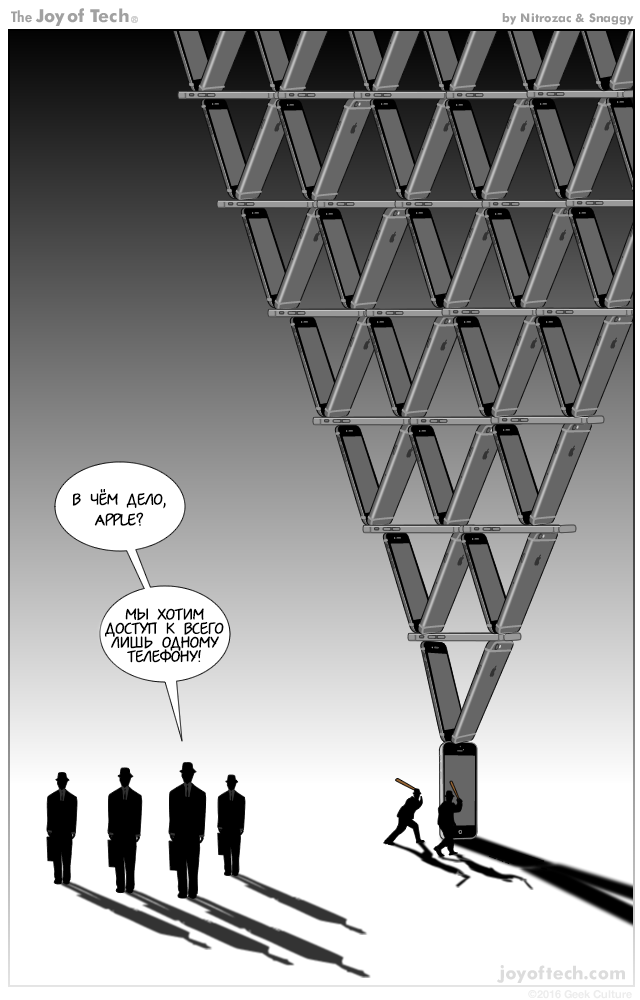

Суд Нью-Йорка: власти не могут требовать от Apple принудительной разлочки смартфона

2016-03-01 в 9:02, admin, рубрики: apple, iphone, бэкдор, информационная безопасность, криптография, разлочка, смартфоны, ФБР  Федеральный суд Нью-Йорка вчера вынес вердикт, что правоохранительные органы не имеют права требовать от Apple помощи в принудительной разлочке смартфона, конфискованного у наркоторговца в Нью-Йорке. Этот судебный процесс шёл параллельно с процессом Apple против ФБР в Сан-Бернандино (Калифорния), который имеет все шансы дойти до Верховного суда.

Федеральный суд Нью-Йорка вчера вынес вердикт, что правоохранительные органы не имеют права требовать от Apple помощи в принудительной разлочке смартфона, конфискованного у наркоторговца в Нью-Йорке. Этот судебный процесс шёл параллельно с процессом Apple против ФБР в Сан-Бернандино (Калифорния), который имеет все шансы дойти до Верховного суда.

Помощь третьей стороны в расследовании уголовного дела предусмотрена законом All Writs Act от 1789 года (текущая редакция от 1911 г). В октябре 2015 года компания Apple оспорила выданный судебный ордер, и федеральный суд восточного округа Нью-Йорка затребовал у конфликтующих сторон дополнительные материалы по делу, чтобы решить — действительно ли закон All Writs Act даёт право правительству требовать разлочки смартфона производителем. Вердикт таков: правительство не имеет такого права.

Читать полностью »

Apple ответила на требования ФБР. В суде компанию поддержат Google, Facebook и Microsoft

2016-02-27 в 18:54, admin, рубрики: apple, Facebook, Google, iphone, iPhone 5C, microsoft, twitter, информационная безопасность, криптография, регулирование интернета, смартфоны, ФБР, шифрование  Компания Apple продолжает бороться против запроса ФБР. Для расследования дела о массовом убийстве в Сан-Бернандино и исследования связей с запрещённой на территории России организацией ИГИЛ спецслужбам требуются данные с iPhone 5C террориста. Данные на смартфоне зашифрованы. Для взлома шифрования требуются программные средства — специальная прошивка и другие инструменты. Суд требует создать подобные продукты.

Компания Apple продолжает бороться против запроса ФБР. Для расследования дела о массовом убийстве в Сан-Бернандино и исследования связей с запрещённой на территории России организацией ИГИЛ спецслужбам требуются данные с iPhone 5C террориста. Данные на смартфоне зашифрованы. Для взлома шифрования требуются программные средства — специальная прошивка и другие инструменты. Суд требует создать подобные продукты.

Глава Apple уже реагировал на ситуацию открытым письмом. В недавнем интервью он повторил свои слова о том, что в Купертино осуждают террористов, но не могут давать в чьи-либо руки фактически бэкдор. Теперь Apple выпустила официальный ответ для суда. В нём компания подробно обрисовала технические сложности создания инструмента для взлома защиты. Тем временем в СМИ распространилась информация о том, что производитель улучшит стойкость защиты шифрования iPhone до такой степени, что её не сможет взломать никто, даже Apple.

Читать полностью »

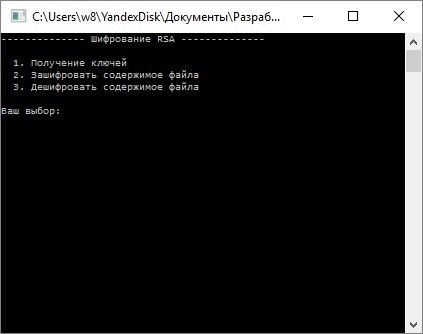

Использование библиотеки OpenSSL в проектах на C++

2016-02-25 в 12:19, admin, рубрики: C, c++, openssl, rsa, ассиметричное, закрытый, ключ, криптография, открытый, Программирование, Си, шифрование

В своем первом топике я постараюсь подробно объяснить как начать использовать библиотеку OpenSSL. Сразу хочу отметить, что статья ориентирована на новичков, а так как я сам один из них, исходный код выполнен без проверок и не претендует на звание лучшего. Все действия выполнялись под Windows со средой разработки Visual Studio 2013.

Читать полностью »

Apple не хочет помогать взламывать iPhone. Почему это важно?

2016-02-24 в 15:11, admin, рубрики: apple, iphone, iPhone 5C, информационная безопасность, криптография, регулирование интернета, смартфоны, ФБР, шифрование  Не самое крупное решение компании Apple явилось толчком для начала нового витка обсуждений вопросов шифрования и приватности. Компания отказалась разблокировать зашифрованный смартфон, фигурировавший в деле о терактах в Сан-Бернандино. Производитель объясняет, что сочувствия террористам он не испытывает. Тем не менее давать спецслужбам бэкдор Apple отказалась.

Не самое крупное решение компании Apple явилось толчком для начала нового витка обсуждений вопросов шифрования и приватности. Компания отказалась разблокировать зашифрованный смартфон, фигурировавший в деле о терактах в Сан-Бернандино. Производитель объясняет, что сочувствия террористам он не испытывает. Тем не менее давать спецслужбам бэкдор Apple отказалась.

Подобный случай вызвал дискуссии о том, что важнее: помощь спецслужбам в одном из расследований жестокого убийства людей или обеспечение информационной безопасности. Конфликт назревал давно, ещё с момента появления в iPhone включённого по умолчанию шифрования.

Ход развития событий

Проблемы начались не после начала расследования или публикации открытого письма главы Apple Тима Кука, а после выхода iOS 8 в 2014 году. Именно в восьмой версии шифрование было включено по умолчанию. Тогда спецслужбы не на шутку забеспокоились.

Читать полностью »

Что несут свежие изменения в 63-ФЗ «об электронной подписи»

2016-02-19 в 15:54, admin, рубрики: информационная безопасность, криптография, электронная подпись, электронные услуги23 декабря 2015 года Государственной думой в 3м чтении был принят проект ФЗ-445 об изменении в 63-ФЗ «об электронной подписи». Так как многие коллеги еще не знакомы с этим законом, хотелось бы донести и рассказать чего коснутся изменения и как он повлияет на развитие единого пространства доверия в Российской Федерации. Но обо всем по порядку.

До настоящего момента, каждый удостоверяющий центр (далее УЦ), после прохождения аккредитации САМ выпускал себе ключевую пару (открытый и закрытый ключи УЦ) и сертификат проверки ключа электронной подписи (далее сертификат). Основной особенностью сертификата было то, что он был выпущен самим УЦ и подписан его подписью (такой вариант сертификата называется «самоподписанный»). Далее этот сертификат предоставлялся оператору Головного удостоверяющего центра Российской федерации (далее ГУЦ), где, данный самоподписанный сертификат включался в доверенные и ГУЦ публиковался на портале ГУЦ как доверенный.

В итоге такой схемы взаимодействия УЦ с ГУЦ мы получали изоляцию пространств доверия каждого отдельного УЦ, так как все операционные системы и прикладное ПО проводят проверку сертификата ключа по цепочке сертификации, до тех пор, пока издатель сертификата не совпадет с владельцем сертификата. Таким образом получалась картина, что для того чтобы два пользователя с сертификатами двух разных УЦ доверяли друг другу, им было необходимо добавить сертификаты УЦ друг друга в доверенные. Тут специалисты мне вежливо укажут на кросс-сертификаты между УЦ, но я уверенно отвечу – это костыли, и объясню почему: Представьте, что вы в сети интернет и вы ходите от одного узла сети к другому, каждый из которых использует сертификат своего УЦ. Тогда, для обеспечения доверия всем узлам (они и правда доверенные) вам придётся иметь у себя локально сертификаты всех УЦ в Российской Федерации. Более того, вам придётся их самостоятельно поддерживать в актуальном состоянии. Оно вам надо?

Читать полностью »

Google и WhatsApp поддержали Apple в споре с ФБР по поводу бэкдоров для спецслужб

2016-02-18 в 8:02, admin, рубрики: apple, Google, WhatsApp, бэкдор, Инфографика, криптография, приватность, регулирование интернета, ФБРИсполнительный директор Google Сундар Пичаи и глава WhatsApp Ян Кум высказались в поддержку открытого письма Тима Кука, которое тот опубликовал в ответ на решение судьи обязать Apple снять ограничение на 10 попыток ввода пароля iPhone. Смартфон, о котором идет речь, принадлежал одному из террористов, устроивших массовое убийство в Сан-Бернардино. Террористы были убиты в ходе перестрелки с полицией. Теперь ФБР хочет получить доступ к смартфону одного из террористов, подозревая его в связях с ИГИЛ.

Сундар Пичаи написал у себя в Твиттере: «Мы создаём безопасные продукты, которые надежно хранят вашу информацию. Да, мы можем раскрывать данные по официальному запросу правоохранительных органов, но это совсем не то же самое, что требовать от компаний облегчать взлом пользовательских устройств и данных. Это может быть очень опасным прецедентом». Ян Кум в своем посте на Фейсбуке сказал, что всегда восхищался отношением Тима Кука к приватности и стремлением Apple защитить данные пользователей, и что полностью согласен со всем, что Кук написал в своём письме.

Читать полностью »

Есть идея: защита данных на Android с помощью eCryptfs

2016-02-17 в 13:51, admin, рубрики: android, eCryptfs, Блог компании Intel, информационная безопасность, криптография, Разработка под androidЗащита данных на мобильных устройствах заботит всех. Пользователей, создателей операционных систем, разработчиков приложений. Для многих смартфон стал центром персональной цифровой вселенной. Здесь личная жизнь и работа. Переписка и номера телефонов, клиенты социальных сетей и сведения о банковских счетах. В телефоне удобно хранить пароли, вести дневники, делать заметки. О личных фото и видео можно и не говорить, равно как и о материалах, которые несут на себе печать коммерческой тайны. Чем важнее данные, чем больший интерес они представляют для посторонних, тем серьёзнее силы, которые могут бросить на то, чтобы заполучить желаемое.

Сегодня мы расскажем о новом подходе к созданию системы защиты данных на Android, в основе которого лежит файловая система eCryptfs.

Читать полностью »

«Мозговой кошелек» — надежный способ передачи своих bitcoin взломщикам

2016-02-16 в 11:37, admin, рубрики: bitcoin, информационная безопасность, Криптовалюты, криптография, мозговой кошелек«Общество активных злоумышленников» часто опустошает виртуальные кошельки в течение нескольких минут после их активации

Фото: NoHoDamon

Хакеры вытянули с Bitcoin аккаунтов, защищенных альтернативными мерами безопасности, около $103 тысяч. Именно о такой сумме говорят исследователи, отслеживавшие транзакции в Bitcoin-сети в течение нескольких лет. И это только малая толика — то, что было зафиксировано. Проблема имеет отношение к тем аккаунтам, что защищены легкими для запоминания паролями вместо длинных криптографических ключей, которые обычно используются. Речь идет о так называемых «мозговых кошельках»: пользователь придумывает пароль, прогоняет его через хеш-функцию, и на выходе получает свой криптографический ключ. При этом запомнить нужно только свое секретное слово, пароль, а не сам ключ. Удобно? Да. Безопасно? Оказывается, нет.

Цифровыми взломщиками были опустошены примерно 900 аккаунтов, пользователи которых использовали «мозговые пароли» для создания закрытых ключей шифрования, требуемых для снятия средств. Во многих случаях уязвимые аккаунты были опустошены в течение минут или даже секунд после активации и выхода аккаунта в онлайн. При этом в течение многих лет пользователи Bitcoin старались запоминать пароли, вместо использования криптоключей, считая такой метод безопасным и удобным. Эксперты предупреждали о том, что это заблуждение, но предупреждения помогали мало.

Читать полностью »