Часть 1: Собеседник, которому всё равно (очевидно)

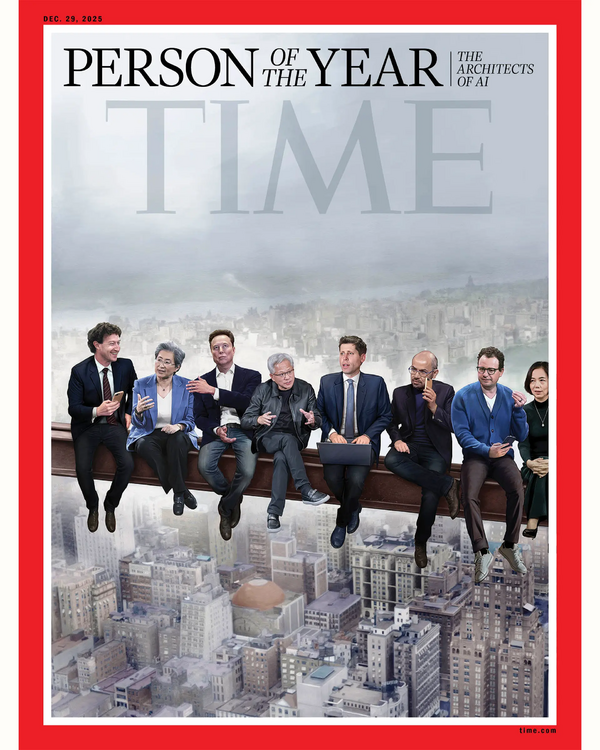

В 2023 году случился невероятный революшен. Миллионы людей начали разговаривать с программой: технология, похожая на ту, о которой фантазировало человечество и которую мы привыкли называть ИИ — LLM.

Ни одна технология раньше не оказывалась в такой позиции. Гугл — справочник для поиска материалов и чтения оригиналов того, что создали люди. Соцсеть — яркая витрина жизни и привычный способ коммуникации. А языковая модель — собеседник. Собеседник, вызвавший эйфорию у пользователей, которого можно доставать запросами 24 часа в сутки, и... Умный?