В нашем блоге мы много пишем о создании email-рассылок и работе с электронной почтой. Многие люди пользуются email, но ИТ-специалисты здесь несколько выделяются — у них есть свои предпочтения по стилю общения, кроме того, некоторые из них используют не самые популярные у широких масс инструменты.

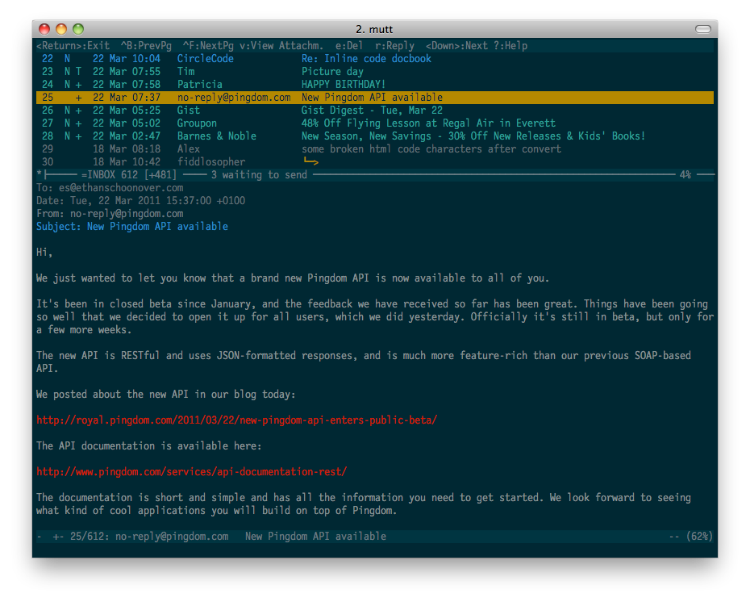

К примеру, многие ИБ-эксперты до сих пор работают с почтовым клиентом mutt, предшественником которого был консольный клиент elm. Издание Motherboard опубликовало материал о причинах такой любви к устаревшим средствам общения, а мы подготовили его адаптированный перевод.Читать полностью »