Существуют рекомендованные, общепринятые средства сбора логов сетевого оборудования — SNMP, syslog и иже с ними. Обычно они прекрасно работают, но временами требуется нечто большее.

Читать полностью »

Рубрика «Cisco» - 49

Централизованный сбор логов с консолей сетевого оборудования по ssh

2012-09-23 в 10:20, admin, рубрики: bash scripting, Cisco, expect, linux, terminal server, Сетевое оборудование, метки: bash scripting, Cisco, expect, terminal serverMikrotik + IPSec + Cisco = Мир, Дружба, Жвачка

2012-09-21 в 15:24, admin, рубрики: Cisco, ipsec, mikrotik, Сетевые технологии, метки: Cisco, ipsec, mikrotikТехническая задача: организовать ipip-тоннель между офисами, с шифрованием ipsec, при помощи Mikrotik RB450G и Cisco 2821.

Ньюансы

- последняя версия софта на микроте (5.20)

- тип тоннеля на циске IPIP

- тип трансформы «transport», вместо «tunnel»

Исходные данные

- Cisco 2821 (OS v12.4)

- 2. Mikrotik RB450G

- 3. Реальные внешние IP на обоих устройствах

- 4. Адрес циски: 77.77.77.226. Подсеть со стороны циски: 10.192.0.0/22

- 5. Адрес микротика: 88.88.88.2. Подсеть со стороны микротика: 192.168.88.0/24

Предыстория

Столкнулся по работе с необходимостью замены серверов в наших филиалах, на что-нибудь более надёжное, аппаратное.

Связь у нас с центральным офисом осуществляется через тонели с шифрованием ipsec. В центральном офисе у нас, собственно всё на кошкообразных построено, а в большинстве филиалов стоят обычные сервера под FreeBSD, которые цепляются тонелями через с помощью racoon.

Встала задача, в связи с устареванием, выходом из строя самих серверов, начать устанавливать простые, недорогие аппаратные решения.

Братья по-разуму, коллеги и форумы натолкнули меня на изделия Mikrotik, и сразу же я направил к ним письмо следующего содержания:

Читать полностью »

Грант на обучение CCNA Exploration

2012-09-19 в 15:30, admin, рубрики: Cisco, бесплатно, обучение, сертификация, метки: бесплатно, обучение, сертификацияПривет %username,

Если тебе интересно встать на путь истинный сертификации по продуктам и решениям Cisco Systems самое время начать! Системный интегратор «СТЭП ЛОДЖИК» (http://step.ru) возобновил грантовую программу обучения в УЦ МГТУ МИРЭА по программе Cisco Certified Network Associate (CCNA).

Программа будет действовать до конца 2012 года, в обучении могут принять участие все желающие. Описание курса можно посмотреть на Читать полностью »

Использование BGP при наличии двух каналов в Интернет для выборочного анонсирования

2012-09-06 в 6:30, admin, рубрики: BGP, Cisco, метки: BGP, CiscoИспользование BGP при наличии двух каналов в Интернет для выборочного анонсирования

Вводные данные

При наличии двух собственных подсетей /24, столкнулся с необходимостью стандартной работы BGP, и погуглив, обнаружил минимальное количество информации по этой теме. На просторах рунета, в основном рассматриваются случаи, когда имеется одна сетка /24, и 2 провайдера, один из которых используется, как резервный. Да даже и этот случай рассмотрен некорректно, либо разрознено, нормально встретил описания только на англоязычных ресурсах.

Сразу же оговорюсь — рассматриваемые фичи CiscoOS: EXIST-MAP и NON-EXIST-MAP не поддерживаются UNIX-аналогами (типа Quagga).

В данной статье я рассмотрю два примера конфигов, исходя из следующих данных.

- У нас есть два канала: основной рабочий и резервный. Оба провайдера анонсируют нам дефолт. Использование обоих каналов для нас нежелательно. Мы, в свою очередь, будем анонсировать им свои подсети, но если жив основной канал — анонс наших префиксов в резервный канал мы принудительно запретим, и будем анонсировать, только в случае падения рабочего канала

- У нас есть два рабочих канала. И нам необходимо, чтобы через первый канал всегда работала (анонсировалась) наша первая подсеть, а через второй канал — наша вторая подсеть. Оба провайдера при этом анонсируют нам дефолты. В случае, если падает один из каналов — мы переносим анонс с этого канала, на оставшийся в живых. При возобновлении работы упавшего канала — возвращаем анонсы в начальный вид — по одной подсети через каждого провайдера

Теория:

Читать полностью »

Семинар Ника Маккенона по SDN

2012-08-27 в 9:02, admin, рубрики: Cisco, openflow, SDN, информационная безопасность, инфраструктура, ит-инфраструктура, разработка, сети, стартап, метки: Cisco, openflow, SDN, инфраструктура, сети, стартапКогда я первый раз написала про разработку ученых из Стенфорда — SDN и их первый коммерческий успех – компанию Nicira, было очень много вопросов о том, как это работает, зачем и кому это все нужно и т.д.

30 августа у вас будет шанс лично задать вопрос автору этой технологии Нику Маккеону (нужно кликнуть по ссылке и зарегистрироваться). Я тоже буду на конференции — подходите, познакомимся.

30 августа в 20:00 в центре Digital October в рамках проекта Knowledge Stream профессор электротехники и компьютерных наук Стэнфордского университета Nick W. McKeown (Ник Маккеон) расскажет о том, как его изобретение изменит компьютерную сеть.

Прозрачное проксирование или как подружить Cisco и Squid

2012-08-25 в 17:55, admin, рубрики: asa, Cisco, linux, squid, wccp, системное администрирование, метки: asa, Cisco, squid, wccpПо роду своей деятельности, достаточно часто приходилось слышать от счастливых обладателей Cisco ASA в базовом комплекте поставки (без дополнительных дорогостоящих модулей типа CSC-SSM), в принципе как и других SOHOSMB маршрутизаторов данного производителя, нарекания на достаточно слабые возможности фильтрации URL, проксирования и других вкусностей, которые умеет делать даже самый простенький проски-сервер.

Однако из этого положения есть выход и достаточно простой. В этой статье я вам покажу пример работы связки Cisco ASA5510 + Squid, которая отлично справляется с поставленными задачами.Читать полностью »

Настройка cisco ASA 5510 + security module ASA-SSM-CSC-10 + NAT

2012-08-22 в 13:59, admin, рубрики: Cisco, системное администрированиеИмеется один реальный ip (1.1.1.1), три внутренние подсети 192.168.2.0/24 192.168.3.0/24 172.16.0.0/24. Так же имеется дама из бухгалтерии у которой должен работать клиет-банк через наш NAT. SSM-CSC-10 модуль подключен патч-кордом в порт асы f0/3.

Немного про ASA 5510

Основной принцип настройки интерфейсов ASA сводится к назначению security-level от 0 до 100.

0 ставится на незащищённую сеть, как правило внешнюю.

100 ставится на внутреннюю сеть которую нам надо защитить.

Для того чтобы пакет прошел из интерфейса где security-level =0 в интерфейс где security-level =100 нужно создать разрешающее правило в access-list. Нам это понадобиться когда мы будем прокидывать во «внутрь» порт через NAT к нашему клиет-банку в бухгалтерию, а так же для ssh доступа к секурити модулю.

Сразу скажу что у asa 5510 нет своего telnet клиента и это весьма печально. Но выход есть.

Сводится все к тому что в модуле ASA-SSM-CSC-10 стоит наш любимый Linux, поэтому нам надо получить root консоль модуля, а оттуда уже telnet.

Логин пароль по умолчанию на ASA-SSM-CSC-10 модуль cisco Cisco.

- Активируем root аккаунт в модуле

- Заворачиваем NAT-ом tcp порт, например 5555, на ssh порт модуля (В нашем примере у модуля будет ip 192.168.1.1 и порт ssh 22)

- Разрешаем tcp порт 5555 в access-list

- Подключаемся извне по ssh на порт 5555. И вуаля попадаем в bash консоль модуля.

- Дальше заветная команда telnet

trace DTMF на cisco

2012-08-08 в 8:02, admin, рубрики: Cisco, dtmf, ip-телефония, sip, метки: Cisco, dtmf, sipШтука полезная и нужная. Правда не всегда очевидная. В данной заметке хотелось бы осветить основные методы передачи DTMF сигналов и их Debug (для закрепления в своей голове материала и на разбор для других).

Программно-конфигурируемые сети — как это работает?

2012-08-06 в 10:11, admin, рубрики: Cisco, ethernet, nicira, openflow, SDN, Железо, пкс, Серверное администрирование, Сетевое оборудование, сети, метки: Cisco, ethernet, nicira, openflow, SDN, пкс, сети

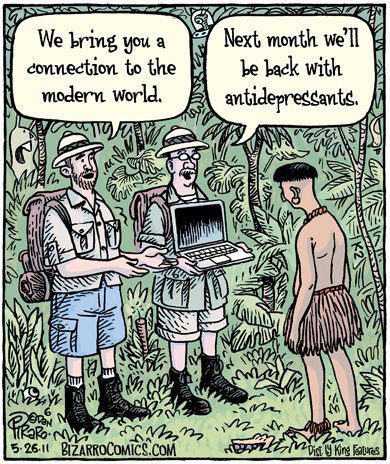

— Мы принесли вам подключение к современному миру.

— Через месяц мы вернемся с антидепресантами.

Пост «Сколько стоит SDN» собрал свою долю внимания Хабра — по приглашению sergeykalenik я теперь буду вести свой блог на хабре и в меру сил рассказывать об отечественных успехах в области SDN-технологий.

История с Nicira, о том, как меньше чем за 5 лет трое университетских преподавателя и частных инвестора смогли построить стартап стоимостью в $1,26 млрд., который, по мнению экспертов, способен сильно изменить расстановку сил на рынке сетевого оборудования и, возможно, даже стать «убийцей» Cisco (верится с трудом, но, тем не менее, такое мнение есть.)

В комментариях к посту было много обсуждений о том, что собственно из себя представляют программно-конфигурируемые сети (ПКС) и насколько все это применимо в реальности. Коротко комментарии можно разделить на следующие группы:

- ПКС не нужны, ибо и так все хорошо работает

- интересно, но непонятно что и зачем

- маркетинговый буллшит

- подход строго лабораторный, для тестов в университетах, а в практической жизни скорей всего неприменим

В общем-то, последняя точка зрения отчасти правда. Саму концепцию новой сетевой архитектуры предложили только в 2007 году в рамках диссертации одного профессора Стэнфордского университета. С тех пор, ПКС развивались преимущественно в научной лаборатории Стэнфорда и Беркли и в промышленно значимых масштабах ее еще никто не пробовал. Поэтому как «идеализировать», так «хоронить» ПКС как минимум преждевременно.

Сколько стоит SDN?

2012-07-30 в 13:15, admin, рубрики: Cisco, nicira, open source, openflow, VMware, инвестиции, информационная безопасность, ит-инфраструктура, стартапы, метки: Cisco, nicira, openflow, vmware, инвестиции, стартапыМиллиард долларов наличными – именно за столько в понедельник 23 июля был продан стартап Nicira из Palo Alto. Его купила WMware, а создали трое университетских преподавателей. Nicira – это пионер в области программно-конфигурируемых сетей (ПКС, на английском – software defined networks, SDN).

Так выглядит миллиард наличными — просто для наглядности

Компания Nicira была основана в 2007 г. тремя преподавателями университетов: Мартином Касадо (Martin Casado) и Ником МакКьоуном (Nick McKeown) (Стэндфордский университет) и Скоттом Шенкером (Scott Shenker) из Беркли, одними из первых, начавших разработку технологии ПКС.

Мартин Касадо