На прошлой неделе «Доктор Веб» выпустил антивирусного бота для Telegram. Я, как непосредственный участник этого проекта, хотел бы от лица всей команды рассказать о том, зачем мы сделали этого бота, как он работает и пора ли уже отказываться от настольного антивируса.

Рубрика «информационная безопасность» - 547

Антивирусный бот для Telegram

2016-03-03 в 13:22, admin, рубрики: dr.web, telegram api, telegram bots, антивирусы, информационная безопасностьЗащита на всех стадиях кибератак

2016-03-03 в 11:22, admin, рубрики: HPE, HPE ArcSight, безопасность, Блог компании Hewlett Packard Enterprise, информационная безопасностьРешения HPE позволяют выстроить комплексную систему обороны от кибератак, в том числе осуществляемых с использованием принципиально новых способов проникновения в корпоративные системы.

Кибератаки становятся все более массовыми и изощренными. Одной из ключевых причин массовости кибератак становится их ценовая доступность. Так, например, в опубликованном в октябре 2015 года отчете об исследовании «2015 Cost of Cyber Crime Study: Global», проведенном компанией Ponemon Institute при спонсорской поддержке HPE, средняя стоимость одного киберпреступления в России оценивается всего в 100-150 руб., в долларовом исчислении она снизилась с 3,33 долл. в 2014 году до 2,37 долл. в 2015-м.

Читать полностью »

Практическая подготовка в области ИБ: Корпоративные лаборатории 2016, перезагрузка

2016-03-03 в 10:37, admin, рубрики: Блог компании PentestIT, информационная безопасность, Корпоративные лаборатории Pentestit, курсы этичного хакинга и пентеста, метки: Корпоративные лаборатории Pentestit, курсы этичного хакинга и пентеста

Начну с короткого анекдота, который довольно хорошо можно спроецировать на тему ИБ:

— А объявления в газетах дают результаты?

— Конечно! В понедельник вышло объявление о том, что мы ищем сторожа, а уже в среду нас обокрали.

«Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер. Иначе невозможно понять, что является уязвимостью, которая сможет помочь злоумышленнику преодолеть ваши системы защиты, а что — нет».

В середине 2014 года мы запустили первые «Корпоративные лаборатории», суть которых заключалась в предоставлении наиболее актуальных знаний в области практической информационной безопасности: методология, методы, инструменты поиска уязвимостей, а также выработка наиболее эффективных мер противодействия. За полтора года программа существенно обновилась и дополнилась «хардкорным» материалом в виде модуля «Эксперт». С новыми тарифами можно ознакомиться на сайте.

Мы решили опубликовать часть устаревших записей «Корпоративных лабораторий» модуля «Стандарт» (модуль, по своей сути, представляет собой введение в программу). Обратите внимание, вебинары (теоретическая подготовка) составляют только 20% программы, остальные 80% — практическая подготовка в лабораториях, максимально приближенных по своему составу к корпоративным сетям реальных компаний.

Читать полностью »

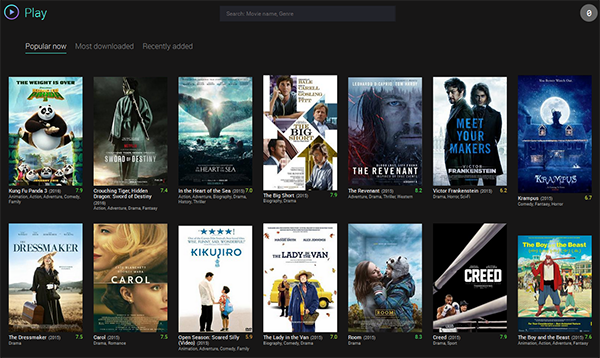

Play: p2p-сайт для торрентов, который невозможно закрыть

2016-03-02 в 22:36, admin, рубрики: magnet, open source, Tor, torrent, zeronet, информационная безопасность, копирайт

В сети появился новый сайт с торрентами под названием Play. Его отличительной особенностью является то, что его очень трудно,- если вообще возможно,- закрыть. Вместо стандартных технологий с доменами и хостингом, Play использует возможности распределённой сети ZeroNet.

Открытый проект ZeroNet борется с цензурой и обеспечивает создание p2p-сайтов, обновляющихся в реальном времени, не требующих центрального сервера и стороннего хостинга. Минус состоит в необходимости устанавливать на компьютер и запускать набор скриптов на Python, без которых сайты не будут доступны.

Желающий поднять зеро-сайт получает в своё распоряжение приватный и публичный ключи. Приватный ключ хранится у владельца сайта, и только с его помощью сайт можно модифицировать. Публичный ключ является адресом сайта – с его помощью можно проверить аутентичность контента, а кроме того, поскольку ZeroNet использует биткоин-технологию, на него можно принимать платежи в криптовалюте.

Читать полностью »

Машина-призрак или О недоработках в официальных приложениях ДИТ Правительства Москвы

2016-03-02 в 20:06, admin, рубрики: автомобильный номер, Гибдд, госуслуги, информационная безопасность, персональные данные, Правительство Москвы, электронное правительство

Началось все с того, что я решил продать машину. А потом была почти детективная история с участием приложения «Парковки», «Госуслуги Москвы». Впрочем, закончилось все хорошо…

Читать полностью »

История одного проекта. Идея на миллион

2016-03-02 в 14:53, admin, рубрики: proxy, vpn, WebRTC, whoer, Блог компании Whoer.net, браузеры, дизайн, Дизайн в IT, информационная безопасность, проверить ip, Финансы в IT-индустрии, метки: whoerНе говорите мне, что у вас есть идея на миллион, скажите мне, что у вас нет идеи, но есть миллион человек.

Мы открываем цикл статей о нашем проекте, это история о том, как у нас все получилось и какие шаги на пути были сделаны. Какие проверки и технологии мы внедряли, как создавали собственное ПО, как делали и монтировали видеоролики. Я хочу вам показать весь цикл создания продукта, начав свое повествование с самого начала, с идеи. Немного терпения и вы узнаете как работает изнутри проект, с посещаемостью в 4 млн уникальных человек и 9,5 млн посещений в месяц.

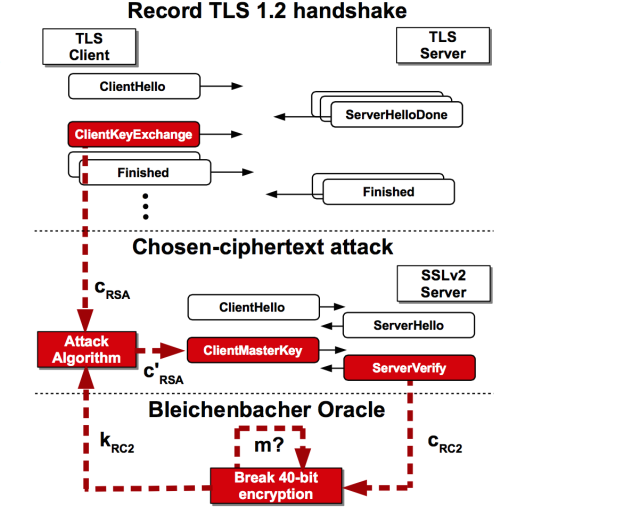

Уязвимость DROWN в SSLv2 позволяет дешифровать TLS-трафик

2016-03-02 в 8:49, admin, рубрики: DROWN, openssl, SSL, sslv2, Блог компании «Digital Security», информационная безопасность, Сетевые технологии

SSLv2, протокол шифрования от Netscape, вышедший в 1995 году и потерявший актуальность уже в 1996, казалось бы, в 2016 году должен быть отключен во всем ПО, использующем SSL/TLS-шифрование, особенно после уязвимостей POODLE в SSLv3, позволяющей дешифровать 1 байт за 256 запросов, и FREAK, связанной с ослабленными (экспортными) версиями шифров.

И если клиентское ПО (например, браузеры) давно не поддерживает подключения по протоколу SSLv2, и, с недавнего времени, и SSLv3, то с серверным ПО не все так однозначно.

Группа исследователей из Тель-Авивского университета, Мюнстенского университета прикладных наук, Рурского университета в Бохуме, Университета Пенсильвании, Мичиганского университета, Two Sigma, Google, проекта Hashcat и OpenSSL обнаружили уязвимость под названием DROWN — Decrypting RSA using Obsolete and Weakened eNcryption, которая позволяет дешифровать TLS-трафик клиента, если на серверной стороне не отключена поддержка протокола SSLv2 во всех серверах, оперирующих одним и тем же приватным ключом.

Согласно исследованию, 25% из миллиона самых посещаемых веб-сайтов подвержены этой уязвимости, или 22% из всех просканированных серверов, использующих сертификаты, выданные публичными центрами сертификации.

Почему это возможно?

Несмотря на то, что у большинства веб-серверов протокол SSLv2 отключен по умолчанию, и его никто не будет включать намеренно, данная атака позволяет дешифровать TLS-трафик, имея доступ к любому серверу, поддерживающему SSLv2, и использующему такой же приватный ключ, что и веб-сервер. Часто можно встретить использование одного и того же сертификата для веб-сервера и почтового сервера, а также для FTPS.

Общий вариант атаки эксплуатирует уязвимость в экспортных шифрах SSLv2, использующие 40-битные ключи RSA.Читать полностью »

Радиопередатчик на системной шине

2016-03-02 в 6:12, admin, рубрики: air gap, AM, open source, SDR, информационная безопасность, модуляция, Софт, физическая изоляция, метки: AM  Некоторые компьютеры в целях безопасности специально изолированы от внешнего мира (air gap или физическая изоляция). У них отсутствует доступ в интернет, нет локальной сети, WiFi, Bluetooth, отключены даже USB-интерфейс и аудиокарта. Как же в таком случае передать информацию с этого компьютера?

Некоторые компьютеры в целях безопасности специально изолированы от внешнего мира (air gap или физическая изоляция). У них отсутствует доступ в интернет, нет локальной сети, WiFi, Bluetooth, отключены даже USB-интерфейс и аудиокарта. Как же в таком случае передать информацию с этого компьютера?

Новая программа System Bus Radio решает проблему. Даже в такой ситуации с её помощью можно передавать радиосигнал.

Давайте проверим. Исходный код опубликован на Github. Компилируем (автор проверял на Apple MacBook Air).

gcc main.c -Wall -O2 -o mainЗапускаем.

./main

В радиоприёмнике, настроенном на частоту 1580 кГц АМ, зазвучит песенка "Mary Had a Little Lamb" в бесконечном цикле.

Читать полностью »

Глава Минкомсвязи: введение госконтроля для интернет-трафика не планируется

2016-03-02 в 0:06, admin, рубрики: DNS, ripe ncc, единая российская сеть, информационная безопасность, магистральные каналы, регулирование интернетаПо словам главы Минкомсвязи Николая Никифорова правительство РФ не планирует вводить государственный контроль интернет-трафика. Министр сообщил, что появившаяся в СМИ информация о разработке Минкомсвязи соответствующего законопроекта недостоверна, пишет ТАСС. «Никакого контроля не предполагается. Никакого контроля трафика, контента, того, как ходит информация — ничего такого не планируется», — подчеркнул он.

Кроме того, Николай Никифоров подверг критике инициативу Госдумы приравнять новостные агрегаторы к СМИ. «Пытаться повесить на новостные агрегаторы ответственность за ту информацию, которая содержится на самих новостных сайтах, нам кажется довольно странной формой перекладывания ответственности», — сказал глава Минкомсвязи.

Читать полностью »