Статья рассчитана на тех, кто начал думать о сетевой безопасности или продолжает это делать и укрепляет защиту веб-приложений от новых угроз — ведь для начала нужно понять, какие вообще могут быть угрозы, чтобы их предотвратить.

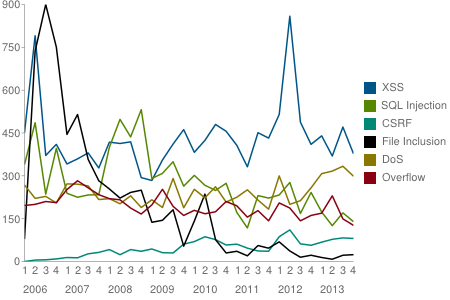

Необходимость думать о сетевой безопасности почему-то считается правом только больших компаний, типа Badoo, Google и Google, Яндекс или Telegram, которые открыто объявляют конкурсы за нахождение уязвимостей и всеми способами поднимают безопасность своих продуктов, веб-приложений и сетевых инфраструктур. При этом подавляющее большинство существующих веб-систем содержат «дыры» различного характера (исследование за 2012 год от Positive Technologies, уязвимости средней степени риска содержат 90% систем).

Необходимость думать о сетевой безопасности почему-то считается правом только больших компаний, типа Badoo, Google и Google, Яндекс или Telegram, которые открыто объявляют конкурсы за нахождение уязвимостей и всеми способами поднимают безопасность своих продуктов, веб-приложений и сетевых инфраструктур. При этом подавляющее большинство существующих веб-систем содержат «дыры» различного характера (исследование за 2012 год от Positive Technologies, уязвимости средней степени риска содержат 90% систем).

Читать полностью »