Все привыкли к тому, что безопасность информации — это антивирусы, шифрование, фаерволы и двухфакторная аутентификация. Но задолго до всего этого — в мире без электричества, интернета и даже телеграфа — существовали вполне реальные угрозы утечки данных и методы защиты информации. В статье — реальные кейсы XIV века, средневековые протоколы безопасности, курьезные уязвимости и немного кода (куда без него?).

Рубрика «информационная безопасность» - 16

Информационная безопасность до электричества: как защищали данные в XIV веке

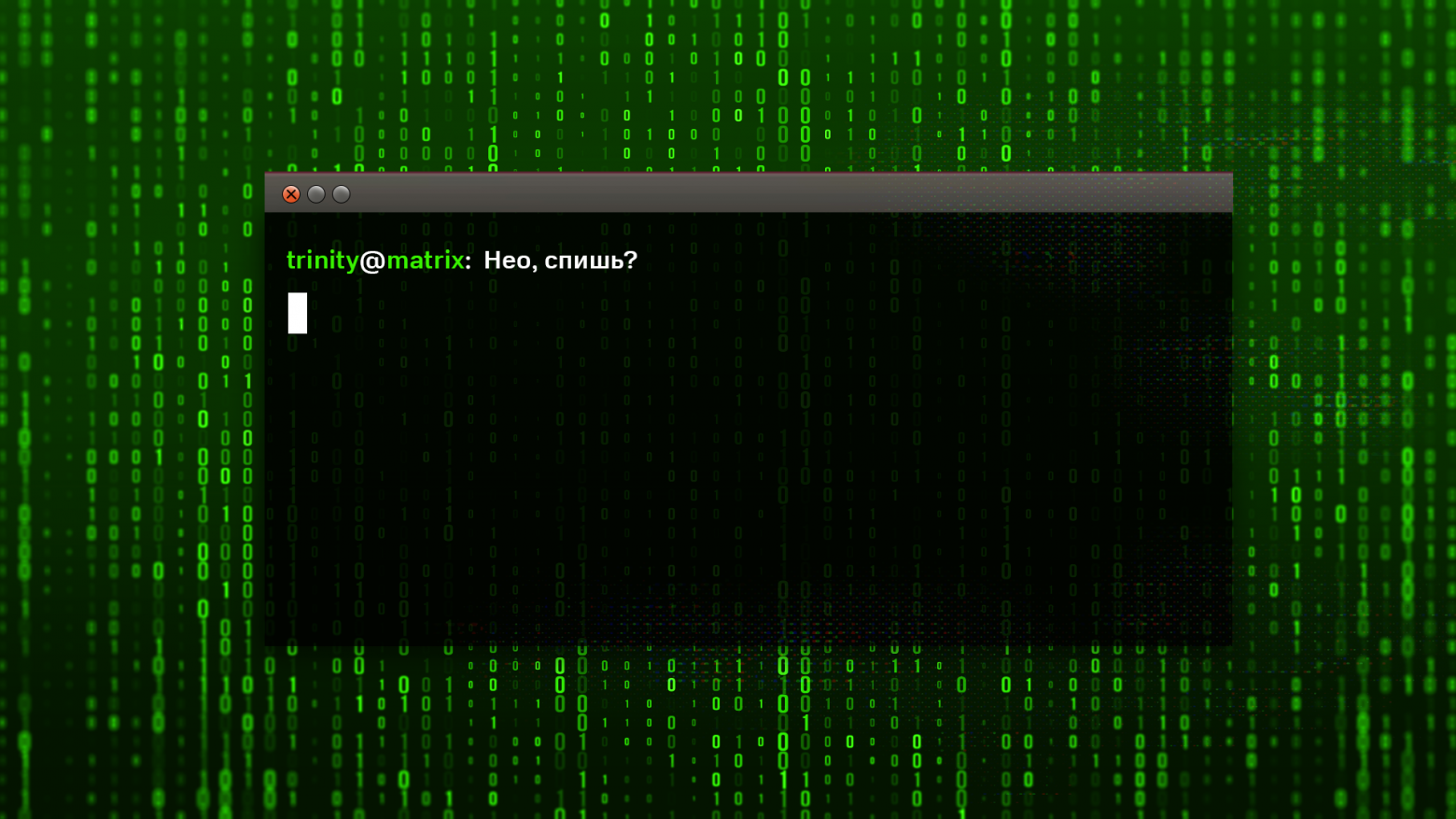

2025-04-23 в 13:15, admin, рубрики: XIV век, информационная безопасность, история, криптография, Средневековье, шифрыЧат в терминале Linux: почти «Матрица» в реальной жизни

2025-04-15 в 7:31, admin, рубрики: linux, защита информации, ИБ, информационная безопасность, Настройка Linux, СофтDNS: поддельные записи, перехват трафика и другие ужасы

2025-04-14 в 8:07, admin, рубрики: DNS, DNS-атаки, DNSSEC, selectel, информационная безопасность, сетевые атаки

Вы вводите в адресную строку браузера знакомый адрес сайта и через долю секунды попадаете на нужную страницу — простое действие, которое мы совершаем сотню раз в день. Но за этим кликом скрывается невидимый посредник — DNS, система, которая превращает удобные для человека названия в цифровые координаты серверов. А теперь представьте: заходите на «свой» банковский сайт, а это лишь идеальная копия, созданная мошенниками. Или ваш запрос к корпоративной почте теряется из-за подмены DNS-записей. Риск нарваться на подмену высок. Фишинговые сайты-двойники множатся, как грибы после дождя, а пользователи путаются в море похожих названий.

Но паниковать не стоит. Такие атаки работают только там, где DNS оставлен без присмотра. В этой статье разберем, как злоумышленники подделывают DNS-записи, как меняется характер DDoS-атак и какие технологии помогут вам остаться невредимыми. Подробности под катом.Читать полностью »

Нам 10 лет: празднуем первой публикацией результатов по МСФО

2025-04-11 в 16:01, admin, рубрики: выручка, информационная безопасность, кибербез, кибербезопасность, МСФО, отчетность, пресс-конференция, прибыль, солар, финансыЗа 10 лет мы прошли путь от стартапа до архитектора комплексной кибербезопасности для крупнейших российских компаний и критической информационной инфраструктуры. Теперь мы сделали еще один шаг вперед — «Солар» впервые опубликовал финансовую отчетность по международным стандартам (МСФО) и одновременно вышел на чистую прибыль.

Это не просто переход на другую систему учёта — это точка зрелости. Отсюда начинаем и следующий технологический виток.

Вместо формального «что мы сделали» — ниже то, что может быть интересно тем, кто работает в отрасли.

Архитектура под угрозы, а не под чек-листы

Выживание социофобушка в команде: личный опыт

2025-04-10 в 13:31, admin, рубрики: android, iOS, iOS разработка, java, llm, mobileup, python, spring, spring boot, team, teamlead, взаимодействие с командой, выгорание, ИИ, информационная безопасность, карьера, карьера ИТ-специалиста, карьера программиста, команда, командная работа, конкуренция, лайфхаки, мобильная разработка, планирование, повышение зарплат, Программирование, продуктивность, работа в it, саморазвитие, сотрудники, социофобия

Если вы из тех, кто хочет только сажать красно-черные деревья / красить кнопки / расстилать инфру / обуздывать многопоточность / варить код, а вас таскают по встречам, вынуждают светить лицом и говорить ртом (и думать: «Кто все эти люди и что они от меня хотят?») — эта статья для вас. На своем совокупном опыте, полученном в разных компаниях, объясню, зачем нужны все эти таскание/свечение/говорение и как уменьшить собственные страдания.

Читать полностью »

Сканируем с умом — как находить уязвимости эффективно

2025-04-09 в 10:16, admin, рубрики: CVE, информационная безопасность, кибербезопасность, менеджмент уязвимостей, сканирование уязвимостей, уязвимость

Цена «мусорных» логов: Как некачественная информация чуть не привела к провалу

2025-04-05 в 10:15, admin, рубрики: анализ логов, защита данных, информационная безопасность, логи, расследование инцидентов, целостность данныхЛоги — это черный ящик информационной системы. Когда что-то идет не так, все надежды на него: что там записалось, как все было на самом деле. В теории звучит красиво. А на практике…

Недавно был случай – назовем клиента «Pypkin Corp», крупное производство, куча компов, серверов. Расследование рядового, на первый взгляд, инцидента превратилось в марафон с препятствиями, где главным врагом был не хакер, а собственная система записи событий. История поучительная, поэтому делюсь (изменив детали, конечно).

«У нас тут что-то странное!»

Они взломали пылесос, принтер и даже зубную щетку: пять реальных кейсов

2025-04-04 в 8:01, admin, рубрики: IoT, selectel, взлом, информационная безопасность, умная техника, хакинг

Ваш дом полон шпионов, и это не сценарий бондианы. Когда мы покупаем умный робот-пылесос или принтер с Wi-Fi, мы думаем о комфорте. Но что если ночью, пока вы спите, эти IoT-устройства начинают работать против вас? Стиральная машина майнит криптовалюту, принтер тайно перегружает сеть, а пылесос картографирует квартиру и передает планы незнакомцам. Звучит как сюжет дешевого сериала, но это реальные кейсы, с которыми столкнулись пользователи по всему миру.

Как хакеры превращают обычную технику в цифровых шпионов? И почему даже ваш умный чайник может стать звеном в цепи глобальной кибератаки? Добро пожаловать в эру бытового хакинга, где каждая розетка — потенциальная ловушка.Читать полностью »

Как взламывают базы данных: разбор кейсов и типичных ошибок компаний

2025-04-02 в 15:16, admin, рубрики: атаки, базы данных, защита данных, защита информации, защита персональных данных, ИБ, инсайдерство, информационная безопасность, методы защитыВам бы сервер проведать

2025-03-30 в 10:16, admin, рубрики: devops, linux, open source, администрирование linux-систем, информационная безопасностьДля начинающего админа (или программиста, пошагово повторяющего по гайду известного ютубера покупку VPS на популярном сервисе) настройка Linux-сервера может показаться чёрным колдунством или просто тарабарщиной. «Работает же… как-то...». Вот только на самом деле, всё не так просто, как бы хотелось.

В недавнем исследовании "Tunneling into the Unknown" отмечено, что из 4 000 протестированных туннелей Читать полностью »