И это заключительная часть цикла статей про SQL-инъекции. В ней мы с вами узнаем, как можно собирать информацию о БД путем применения инъекций и затронем тему слепых SQL-инъекций.

И это заключительная часть цикла статей про SQL-инъекции. В ней мы с вами узнаем, как можно собирать информацию о БД путем применения инъекций и затронем тему слепых SQL-инъекций.

При проведении тестов на проникновение мы часто встречаемся с пренебрежением и халатным отношением к сайту компании. Для многих руководителей сайт является галочкой в репутационом портфолио. По мнению руководства и системных администраторов, сайт не приносит дохода и его взлом не несет больших репутационных рисков для компании, что является фатальной ошибкой. Самым ценным активом для любой компании является доступ во внутреннюю (локальную) сеть, в которой хранится вся ИТ инфраструктура предприятия.

Цель статьиЧитать полностью »

Внутреннее тестирование на проникновение, одна из самых сложных и при этом впечатляющих услуг на рынке. Впечатляющих в первую очередь для руководства, ведь за несколько дней, а иногда и часов, пентестер выкладывает перед ним на стол пароли к учетным записям в базах данных 1с, SAP, CRM, Jira, пароль администратора домена, финансовую отчетность, сканы паспортов топ менеджмента и любую другую информацию по запросу.

Читать полностью »

На этой неделе в наших соцсетях выступал Омар Ганиев, основатель компании DeteAct

и член российской команды хакеров LC↯BC. Омара можно смело назвать одним из самых лучших хакеров страны.

LC↯BC заняла первое место в финале международного турнира по компьютерной безопасности 0CTF в Шанхае в 2016 году.

Больше половины жизни Омар занимается взломом компьютерных систем. Для него это в первую очередь увлечение и основной жизненный навык, который постепенно стал работой, а уже затем основой для предпринимательства.

Помимо самой работы, Омара очень привлекает исследовательская стороны сторона этой деятельности, а также спортивная — хакерские соревнования (CTF), в которых он много участвовал индивидуально и в составе различных команд.

Сейчас команда More Smoked Leet Chicken, членом которой является Омар, состоит из энтузиастов, работающих в разных компаниях и странах, и это сильнейшая в России и одна из сильнейших в мире CTF-команд.

Что касается компании DeteAct (официально ООО «Непрерывные технологии»), то она предоставляет услуги по анализу защищённости и тестированию на проникновение. Проще говоря, различные компании просят ребят взломать их системы для того, чтобы проверить их на прочность и узнать, как не допустить вредоносные хакерские атаки и потери для бизнеса.

Делимся с вами записью и расшифровкой эфира.

ЗАВТРА, в 20:00 в наших соцсетях выступит Омар Ганиев, основатель компании DeteAct

и член российской команды хакеров LC↯BC. Омара можно смело назвать одним из самых лучших хакеров страны.

LC↯BC заняла первое место в финале международного турнира по компьютерной безопасности 0CTF в Шанхае в 2016 году.

Больше половины жизни Омар занимается взломом компьютерных систем. Для него это в первую очередь увлечение и основной жизненный навык, который постепенно стал работой, а уже затем основой для предпринимательства.

Помимо самой работы, Омара очень привлекает исследовательская стороны сторона этой деятельности, а также спортивная — хакерские соревнования (CTF), в которых он много участвовал индивидуально и в составе различных команд.

Сейчас команда More Smoked Leet Chicken, членом которой является Омар, состоит из энтузиастов, работающих в разных компаниях и странах, и это сильнейшая в России и одна из сильнейших в мире CTF-команд.

Что касается компании DeteAct (официально ООО «Непрерывные технологии»), то она предоставляет услуги по анализу защищённости и тестированию на проникновение. Проще говоря, различные компании просят ребят взломать их системы для того, чтобы проверить их на прочность и узнать, как не допустить вредоносные хакерские атаки и потери для бизнеса.

Во время эфира обсудим, чем занимаются хакеры, работающие в легальном поле, что такое пентест, кто его заказывает и можно ли прожить в сети, не проверяя свою защищённость.

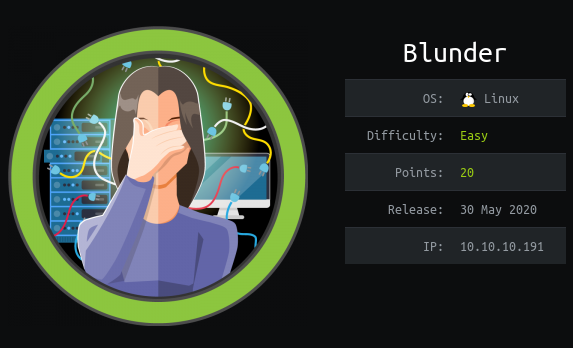

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ.

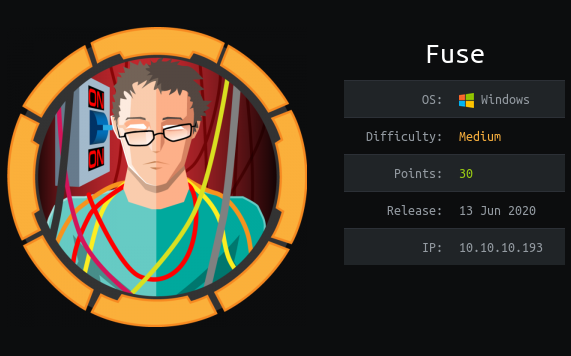

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье создадим словарик паролей из косвенной информации о пользователях, посмотрим на информацию о принтерах с точки зрения RPC и повышаем привилегии благодаря SeLoadDriverPrivilege.

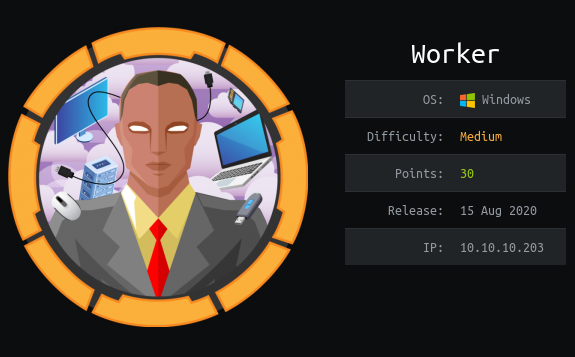

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

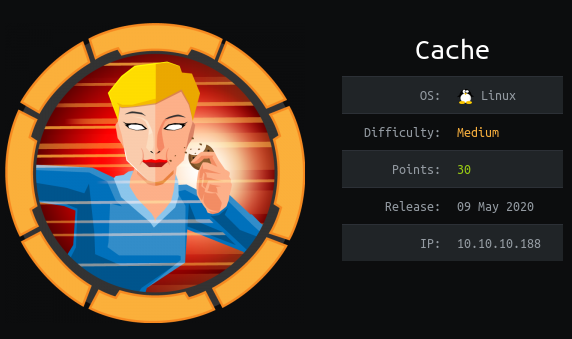

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье эксплуатируем уязвимости в CMS OpenEMR, работаем с memcached и docker.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.

Продолжаю публикацию решений, отправленных на дорешивание машин с площадки HackTheBox.

В данной статье использую ASRep Roasting для определения пользователей, RPC для смены пароля и захвата учетной записи, а потом повысим свои привилегии благодаря теневой копии NTDS.DIT.

Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас данные, так как Вы попадаете в частную сеть с людьми, которые что-то да умеют в области ИБ.